- •Раздел 4

- •1. Основные методы защиты информации

- •Политика безопасности

- •2. Безопасность информации в ис

- •3. Проблема вирусного заражения программ

- •4. Структура современных вирусных программ

- •5. Типы антивирусных программ.

- •6. Описание Антивирус Kaspersky 6.0 для Windows Workstation

- •Преимущества:

- •Функции:

- •Комплексная защита

- •Оптимизация производительности

- •Централизованное администрирование

Раздел 4

Безопасность и управление доступом в информационных системах

(16.04.12-18.04.11)

План работы:

1. Основные методы защиты информации

2. Безопасность информации в ИС

3. Проблема вирусного заражения программ

4. Структура современных вирусных программ

5. Типы антивирусных программ

6. Описание NOD 32

1. Основные методы защиты информации

Методы защиты делятся на два типа - организационные и технические

Организационные методы направлены в первую очередь на пользователя компьютера. Их цель состоит в том, чтобы изменить поведение пользователя, так как часто вредоносные программы попадают на компьютер из-за необдуманных действий пользователя. Простейший пример организационного метода - разработка правил работы за компьютером, которые должны соблюдать все пользователи.

Технические методы направлены на изменения в компьютерной системе. Большинство технических методов состоит в использовании дополнительных средств защиты для расширения и дополнения антивирусных программ. Такими средствами защиты могут быть:

- Брандмауэры - программы, защищающие от атак по сети

- Средства борьбы со спамом

- Исправления, устраняющие "дыры" в операционной системе.

Организационные методы

Правила работы за компьютером

Самым простым примером организационных методов защиты от вирусов является выработка и соблюдение определенных правил обработки информации. Причем правила тоже можно условно разделить на две категории:

Правила обработки информации

Правила использования программ

Политика безопасности

На домашнем компьютере пользователь сам устанавливает себе правила, которым он считает нужным следовать.

В большой организации правила работы с компьютером должны быть общими для всех сотрудников и утверждены официально. Обычно, документ, содержащий эти правила называется инструкцией пользователя. Кроме основных правил он должен обязательно включать информацию о том, куда должен обращаться пользователь при возникновении ситуации, требующей вмешательства специалиста.

При этом инструкция пользователя в большинстве случаев содержит только правила, ограничивающие его действия. Правила использования программ в инструкцию могут входить только в самом ограниченном виде. Поскольку большинство пользователей недостаточно компетентны в вопросах безопасности, они не должны, а часто и не могут менять настройки средств защиты и как-то влиять на их работу.

Отвечает за настройку средств защиты и за управление ими обычно специально назначенный сотрудник или группа сотрудников. Им приходится устанавливать и настраивать защитные программы на большом количестве компьютеров.

Чтобы избежать описанной ситуации в организациях выбор параметров защиты осуществляется не на усмотрение ответственных сотрудников, а в соответствии со специальным документом - политикой безопасности. В этом документе написано, какую опасность несут вредоносные программы и как от них нужно защищаться. В частности, политика безопасности должна давать ответы на такие вопросы:

- Какие компьютеры должны быть защищены антивирусами и другими программами;

- Какие объекты должны проверяться антивирусом - нужно ли проверять заархивированные файлы, сетевые диски, входящие и исходящие почтовые сообщения и т. д.

- Какие действия должен выполнять антивирус при обнаружении зараженного объекта - поскольку обычные пользователи не всегда могут правильно решить, что делать с инфицированным файлом, антивирус должен выполнять действия автоматически, не спрашивая пользователя

Технические методы

Исправления

Как уже известно, вирусы нередко проникают на компьютеры через уязвимости ("дыры") в операционной системе или установленных программах. Причем чаще всего вредоносными программами используются уязвимости операционной системы Microsoft Windows, пакета приложений Microsoft Office, браузера Internet Explorer и почтовой программы Outlook Express.

Для того, чтобы не дать вирусам возможности использовать уязвимость, операционную систему и программное обеспечение нужно обновлять. Производители раньше вирусописателей узнают о "дырах" в своих программах и заблаговременно выпускают для них исправления.

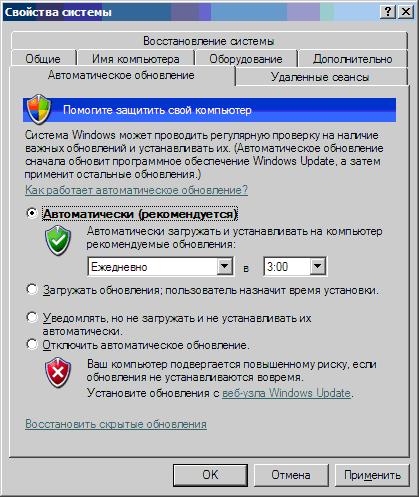

Для загрузки и установки обновлений в большинстве программ и систем есть встроенные средства. Например, в Windows XP имеется специальный компонент Автоматическое обновление, параметры работы которого настраиваются в окне Свойства системы, доступном через панель управления.

C помощью этого компонента можно автоматически загружать исправления для операционной системы Windows XP, а также для Internet Explorer, Outlook Express и некоторые исправления для Microsoft Office по мере их появления.

В качестве альтернативы компоненту Автоматическое обновление можно использовать специальную программу - Microsoft Baseline Security Analyzer.

Брандмауэры

Для того чтобы удаленно воспользоваться уязвимостью в программном обеспечении или операционной системе, нужно установить соединение и передать специально сформированный пакет данных. Следовательно можно защититься от таких попыток проникновения и заражения, путем запрета определенных соединений. Задачу контроля соединений успешно решают программы-брандмауэры.

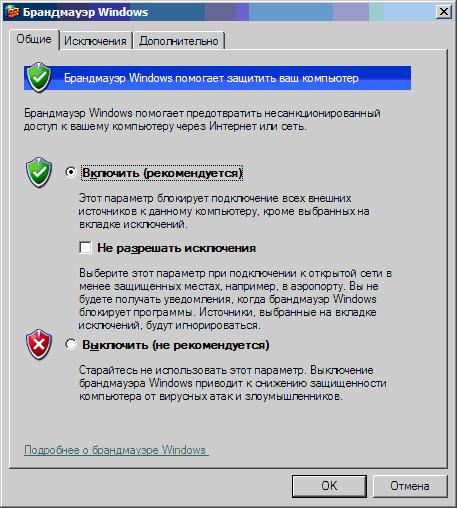

Брандмауэр - это программа, которая следит за сетевыми соединениями и принимает решение о разрешении или запрещении новых соединений на основании заданного набора правил.

Некоторые вредоносные программы не пытаются активно пересылать данные, а пассивно ожидают соединения на каком-то из портов. Если входящие соединения разрешены, то автор вредоносной программы сможет через некоторое время обратиться на этот порт и забрать нужную ему информацию или же передать вредоносной программе новые команды. Чтобы этого не произошло, брандмауэр должен быть настроен на запрет входящих соединений либо на все порты вообще, либо на все, кроме фиксированного перечня портов, используемых известными программами или операционной системой.

Из популярных операционных систем, встроенный брандмауэр имеется в Windows XP. Окно настройки его параметров можно вызвать из панели управления.

Средства защиты от нежелательной корреспонденции

Одной из наиболее многочисленных групп вредоносных программ являются почтовые черви. Львиную долю почтовых червей составляют так называемые пассивные черви, принцип действия которых заключается в попытке обмануть пользователя и заставить его запустить зараженный файл.

Схема обмана проста: зараженное червем письмо должно быть похожим на обычные письма. При рассылке таких писем, червь составляет их текст по заданному автором вируса шаблону.

Следовательно, проблема состоит в том, чтобы защитить пользователя от определенного рода нежелательных похожих писем. Практически аналогичным образом формулируется и проблема защиты от спама. И для решения этой проблемы есть специальные средства - антиспамовые фильтры, которые можно применять и для защиты от почтовых червей.