- •1. Определение и функции ос. Классификация многозадачных ос. Принципиальные отличия требований к системам реального времени и к обычными системами разделения времени.

- •1 Вопрос. Определение и функции ос.

- •2 Вопрос. Три подхода к определению ос:

- •3 Вопрос. Классификация многозадачных ос

- •2. Ядро ос. Подходы к определению ядра ос (классический и по Василенко). Причины неоднозначности. Режим ядра и режим пользователя. Системный вызов и его реализация (на примере любой ос/архитектуры).

- •4 Вопрос. Подходы к определению ядра ос

- •7 Вопрос. Понятие процесса. Адресное пространство процесса

- •8 Вопрос. Контекст процесса. Регистровый контекст

- •9 Вопрос. Системный контекст

- •10 Вопрос. Контекст процесса.

- •Создание и завершение процесса

- •11 Вопрос. Создание и завершение процесса

- •12 Вопрос. Граф состояний процесса. Причины перехода между состояниями.

- •Все возможные причины блокировки процесса

- •4. Вытесняющая многозадачность. Цели алгоритма планирования и их противоречивость. Основные алгоритмы планирования и их модификации.

- •13 Вопрос. Вытесняющая многозадачность

- •14 Вопрос. Задачи алгоритмов планирования

- •15 Вопрос. Планирование в системах пакетной обработки данных

- •17 Вопрос. Наименьшее оставшееся время выполнения. Трехуровневое планирование

- •18 Вопрос. Планирование в интерактивных системах

- •19 Вопрос. Несколько очередей. "Самый короткий процесс - следующий"

- •20 Вопрос. Гарантированное планирование. Лотерейное планирование. Справедливое планирование

- •21 Вопрос. Планирование в системах реального времени

- •22 Вопрос. Иерархия классов в Linux: rt, cfs, idle, stats.

- •23 Вопрос. Реальные алгоритмы планирования

- •24 Вопрос. Проблема балансировки нагрузки в smp-системах

- •Область применения нитей и процессов.

- •Реализация потоков в ядре

- •7. Синхронизация процессов и нитей (в т.Ч. Ядерных). Основные примитивы синхронизации. Различия семафоров и спин-блокировки. Ограничения использования семафоров в ядре (сюда же can_sleep()).

- •25 Вопрос. Примитивы межпроцессного взаимодействия

- •Спин-блокировки:

- •26 Вопрос. Семафоры

- •27 Вопрос. Мьютексы

- •[Крищенко: метода sys_linux]

- •28 Вопрос. Виртуальная память

- •Задачи, решаемые виртуальной памятью:

- •Вопросы из лекций:

- •29 Вопрос. Страничная организация виртуальной памяти

- •30 Вопрос. Сегментная и сегментно-страничная организации виртуальной памяти

- •31 Вопрос. Преобразование виртуального адреса в физический при страничном преобразовании

- •32 Вопрос. Tlb и его назначение. Моменты сброса tlb.

- •Адресное пространство процесса

- •Разделы адресного пространства процесса (32 разряда)

- •Выделение памяти процессу и освобождение им памяти. Связь функций выделения памятью стандартной библиотеки и системных вызовов, необходимость менеджера памяти режима пользователя

- •11. Виды межпроцессного взаимодействия и их классификация. Виды ipc в стандартах posix. Использование сокетов tcp/ip при большом количестве соединений Методы межпроцессного взаимодействия.

- •Виды ipc в стандартах posix

- •Использование сокетов tcp/ip при большом количестве соединений

- •32 Вопрос. Ввод-вывод и обработка прерываний.

- •33 Вопрос. Первичная и отложенная обработка прерываний, необходимость такого разделения. Реализация отложенной обработки.

- •13. Планировщик ввода-вывода для дисковых устройств. Алгоритмы планирования ввода-вывода для дискового устройства. Буферизация запросов.

- •34 Вопрос. Структура системы ввода-вывода

- •35 Вопрос. Алгоритмы планирования

- •36 Вопрос. Механизм ввода-вывода

- •36. Вопрос. Дескрипторы очереди запросов. Дескриптор запроса. Процесс планирования ввода-вывода

- •Процесс планирования ввода-вывода

- •14. Подсистема виртуальной фс в ядре ос. Кеширование. Ввод-вывод и прямой доступ к памяти на примере дискового устройства. Необходимость в уровне буферов (на примере Линукс)

- •Основные структуры

- •Уровень виртуальной файловой системы

- •Менеджер ввода-вывода

- •Стратегии организации ввода-вывода:

- •Ещё заметка про уровень буфферов

- •37 Вопрос. Основные структуры файловой системы.

- •Задачи файловой системы (from wiki)

- •38 Вопрос. Различные подходы к организации структур фс

- •39 Вопрос. Неразрывные файлы

- •40 Вопрос. Связанные списки. Связанные списки с индексацией

- •Связанные списки с индексацией

- •41 Вопрос. Индексные узлы

- •42 Вопрос. Реализация простой фс (предлагаю на примере minix file system).

- •43 Вопрос. Битовые карты, индексные узлы в minix 3

- •Индексные узлы

- •44 Вопрос. Журналируемые фс.

- •45 Вопрос. Физическая организация fat

- •46 Вопрос. Физическая организация s5 и ufs

- •47 Вопрос. Поиск адреса файла по его символьному имени

- •49 Вопрос. Физическая организация ntfs

- •50 Вопрос. Первый отрезок mft

- •51 Вопрос. Структура файлов ntfs

- •52 Вопрос. Виды файлов в ntfs

- •53 Вопрос. Каталоги ntfs

- •54 Вопрос. Файловые операции

- •55 Вопрос. Открытие файла

- •56 Вопрос. Обмен данными с файлом

- •57 Вопрос. Блокировки файлов

- •58 Вопрос. Стандартные файлы ввода и вывода, перенаправление вывода

- •59 Вопрос. Контроль доступа к файлам

- •60 Вопрос. Механизм контроля доступа

- •61 Вопрос. Организация контроля доступа в ос unix

- •62 Вопрос. Организация контроля доступа в ос Windows nt

- •63 Вопрос. Разрешения на доступ к каталогам и файлам

- •64 Вопрос. Встроенные группы пользователей и их права

- •65 Вопрос. Выводы

- •16. Сетевая подсистема ос и её функции. Причины включения tcp/ip в ядро ос. Реализация сетевых файловых систем.

- •Реализация сетевых файловых систем

- •Таненбаум Файловая система nfs

- •17. Идея микроядра. Недостатки и достоинства концепции микроядра (см. Qnx, Hurd, Minix, использование Mach в Mac os X). Идея микроядра

- •Достоинства:

- •Недостатки:

- •Более подробно о микроядре на примерах:

- •18. Идея ос на базе jit-vm. Недостатки, достоинства, ограничения концепции (смотреть, например, Singularity)

- •20. Существующие стандарты на интерфейсы ос. Группа стандартов Posix. Достоинства и недостатки реализации нестандартных интерфейсов (на примере WinApi). Реализация интерфейсов "чужеродных" ос.

- •Основные идеи стандарта posix

- •Api операционных систем. Проблемы, связанные с многообразием api (статья Wikipedia: Интерфейс программирования приложений)

- •21. Графическая подсистема и её место в ос на примере x11/Cocoa/WinApi. Достоинства и недостатки различных подходов.

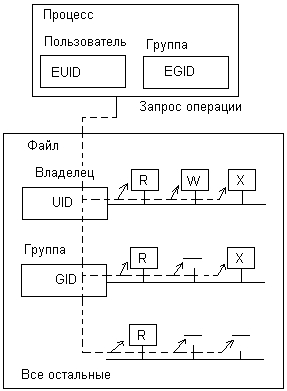

61 Вопрос. Организация контроля доступа в ос unix

В ОС UNIX права доступа к файлу или каталогу определяются для трех субъектов:

владельца файла (идентификатор User ID, UID);

членов группы, к которой принадлежит владелец (Group ID, GID);

всех остальных пользователей системы.

С учетом того что в UNIX определены всего три операции над файлами и каталогами (чтение, запись, выполнение), характеристики безопасности файла включают девять признаков, задающих возможность выполнения каждой из трех операций для каждого из трех субъектов доступа. Например, если владелец файла разрешил себе выполнение всех трех операций, для членов группы — чтение и выполнение, а для всех остальных пользователей — только выполнение, то девять характеристик безопасности файла выглядят следующим образом:

rwx r-х r--

Здесь г, w и х обозначают операции чтения, записи и выполнения соответственно. Именно в таком виде выводит информацию о правах доступа к файлам команда просмотра содержимого каталога 1 s. Суперпользователю UNIX все виды доступа позволены всегда, поэтому его идентификатор (он имеет значение 0) не фигурирует в списках управления доступом.

С каждым процессом UNIX связаны два идентификатора: пользователя, от имени которого был создан этот процесс, и группы, к которой принадлежит данный пользователь. Эти идентификаторы носят название реальных идентификаторов пользователя: Real User ID, RUID и реальных идентификаторов группы: Real Group ID, RGID. Однако при проверке прав доступа к файлу используются не эти идентификаторы, а так называемые эффективные идентификаторы пользователя: Effective User ID, EUID и эффективные идентификаторы группы: Effective Group ID, EGID (рис. 7.30).

Рис. 7.30. Проверка прав доступа в UNIX

Введение эффективных идентификаторов позволяет процессу выступать в некоторых случаях от имени пользователя и группы, отличных от тех, которые ему достались при рождении. В исходном состоянии эффективные идентификаторы совпадают с реальными.

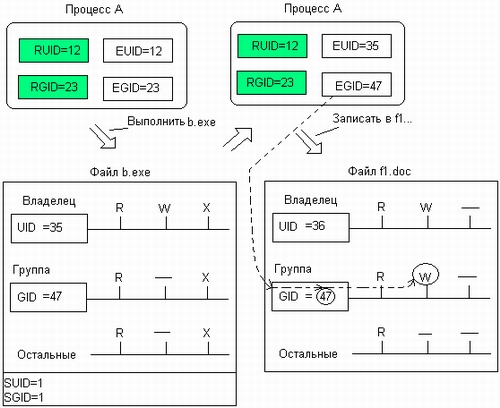

Случаи, когда процесс выполняет системный вызов ехес запуска приложения, хранящегося в некотором файле, в UNIX связаны со сменой процессом исполняемого кода. В рамках данного процесса начинает выполняться новый код, и если в характеристиках безопасности этого файла указаны признаки разрешения смены идентификаторов пользователя и группы, то происходит смена эффективных идентификаторов процесса. Файл имеет два признака разрешения смены идентификатора — Set User ID on execution (SUID) и Set Group ID on execution (SGID), которые разрешают смену идентификаторов пользователя и группы при выполнении данного файла.

Механизм эффективных идентификаторов позволяет пользователю получать некоторые виды доступа, которые ему явно не разрешены, но только с помощью вполне ограниченного набора приложений, хранящихся в файлах с установленными признаками смены идентификаторов. Пример такой ситуации приведен на рис. 7.31.

Первоначально процесс А имел эффективные идентификаторы пользователя и группы (12 и 23 соответственно), совпадающие с реальными. На каком-то этапе работы процесс запросил выполнение приложения из файла b.ехе. Процесс может выполнить файл b.ехе, хотя его эффективные идентификаторы не совпадают с идентификатором владельца и группы файла, так как выполнение разрешено всем пользователям.

Рис. 7.31. Смена эффективных идентификаторов процесса

Файл Ь.ехе имеет установленные признаки смены идентификаторов SUID и SGID, поэтому одновременно со сменой кода процесс меняет и значения эффективных идентификаторов (35 и 47). Вследствие этого при последующей попытке записать данные в файл f 1 .doc процессу А это удается, так как его новый эффективный идентификатор группы совпадает с идентификатором группы файла f1.doc. Без смены идентификаторов эта операция для процесса А была бы запрещена.

Описанный механизм преследует те же цели, что и рассмотренный выше механизм подчиненных сегментов процессора Pentium.

Использование модели файла как универсальной модели разделяемого ресурса позволяет в UNIX применять одни и те же механизмы для контроля доступа к файлам, каталогам, принтерам, терминалам и разделяемым сегментам памяти.

Система управления доступом ОС UNIX была разработана в 70-е годы и с тех пор мало изменилась. Эта достаточно простая система позволяет во многих случаях решить поставленные перед администратором задачи по предотвращению несанкционированного доступа, однако такое решение иногда требует слишком больших ухищрений или же вовсе не может быть реализовано.