- •Введение

- •Политика безопасности

- •Построение комплексных систем защиты информации (сзи)

- •Этапы создания комплексной системы защиты информации

- •Научно-исследовательская разработка ксзи

- •Внешняя среда

- •Программное обеспечение и информационная безопасность

- •Сетевой сканер nMap

- •Опции выбора метода сканирования nMap

Внешняя среда

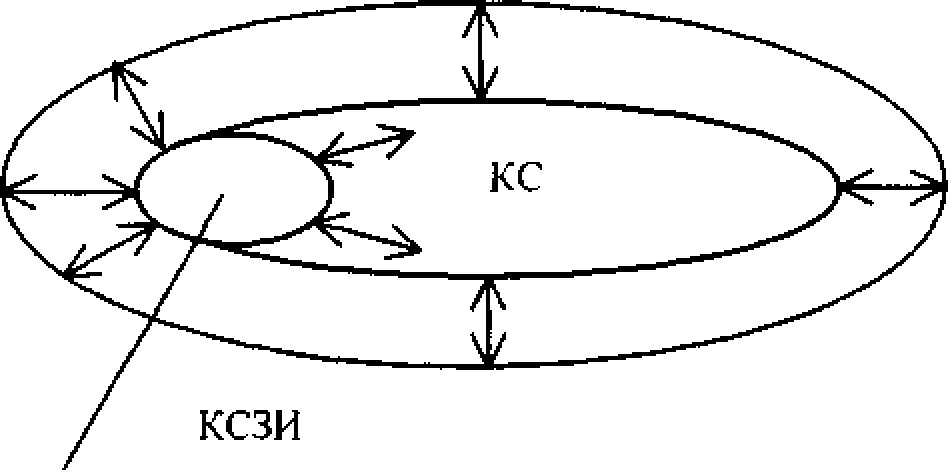

Рис. 3. Схема взаимодействия КСЗИ

Внутренние условия взаимодействия определяются архитектурой КС. При построении КСЗИ учитываются:

- географическое положение КС;

- тип КС (распределенная или сосредоточенная);

- структуры КС (техническая, программная, информационная и т. д.);

- производительность и надежность элементов КС;

- типы используемых аппаратных и программных средств и режимы их работы;

- угрозы безопасности информации, которые порождаются внутри КС (отказы аппаратных и программных средств, алгоритмические ошибки и т. п.).

Учитываются следующие внешние условия:

- взаимодействие с внешними системами;

- случайные и преднамеренные угрозы.

Анализ угроз безопасности является одним из обязательных условий построения КСЗИ. По результатам проведенного анализа строится модель угроз безопасности информации в КС. Модель угроз безопасности информации в КС содержит систематизированные данные о случайных и преднамеренных угрозах безопасности информации в конкретной КС. Систематизация данных модели предполагает наличие сведений обо всех возможных угрозах, их опасности, временных рамках действия, вероятности реализации. Часто модель угроз рассматривается как композиция модели злоумышленника и модели случайных угроз. Модели представляются в виде таблиц, графов или на вербальном уровне. При построении модели злоумышленника используются два подхода:

1) Модель ориентируется только на высококвалифицированного злоумышленника-профессионала, оснащенного всем необходимым и имеющего легальный доступ на всех рубежах защиты;

2) Модель учитывает квалификацию злоумышленника, его оснащенность (возможности) и официальный статус в КС.

Первый подход проще реализуется и позволяет определить верхнюю границу преднамеренных угроз безопасности информации.

Второй подход отличается гибкостью и позволяет учитывать особенности КС в полной мере.

Градация злоумышленников по их квалификации может быть различной. Например, может быть выделено три класса злоумышленников:

1) Высококвалифицированный злоумышленник-профессионал;

2) Квалифицированный злоумышленник-непрофессионал;

3) Неквалифицированный злоумышленник-непрофессионал.

Класс злоумышленника, его оснащенность и статус на объекте КС определяют возможности злоумышленника по несанкционированному доступу к ресурсам КС.

Угрозы, связанные с непреднамеренными действиями, хорошо изучены, и большая часть их может быть формализована. Сюда следует отнести угрозы безопасности, которые связаны с конечной надежностью технических систем. Угрозы, порождаемые стихией или человеком, формализовать сложнее. Но с другой стороны, по ним накоплен большой объем статистических данных. На основании этих данных можно прогнозировать проявление угроз этого класса.

Модель злоумышленника и модель случайных угроз позволяют получить полный спектр угроз и их характеристик. В совокупности с исходными данными, полученными в результате анализа информации, особенностей архитектуры проектируемой КС, модели угроз безопасности информации позволяют получить исходные данные для построения модели КСЗИ.