Lecture 07

.pdf

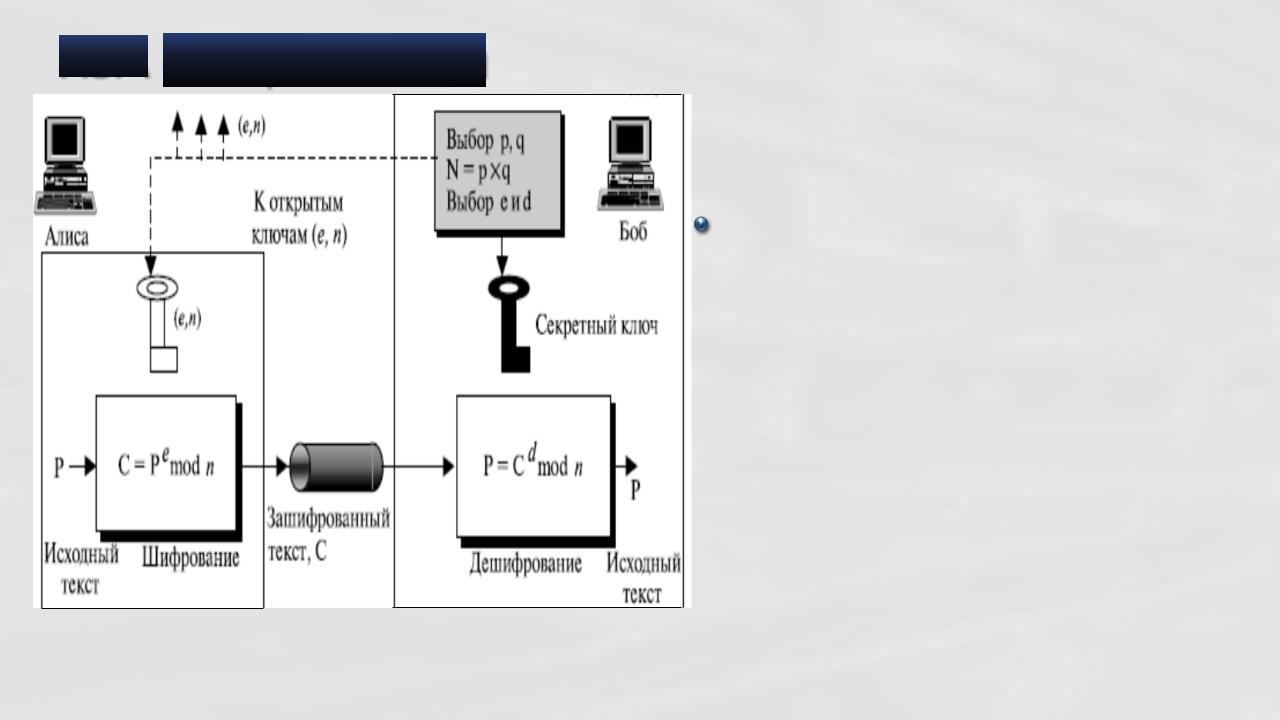

Шифр RSA

RSA (Rivest, Shamir, Adleman) – создатели шифра Рональд Райвест, Ади Шамир и Леонард Адлеман) из Массачусетского Технологического Института

RSA (Rivest, Shamir, Adleman) – создатели шифра Рональд Райвест, Ади Шамир и Леонард Адлеман) из Массачусетского Технологического Института

Шифр разработан в 1977 году и основан на проблеме разложения больших целых чисел на простые множители

Шифр разработан в 1977 году и основан на проблеме разложения больших целых чисел на простые множители

В 1982 году Ривест, Шамир и Адлеман организовали компанию RSA Data Security

В 1982 году Ривест, Шамир и Адлеман организовали компанию RSA Data Security

В 1990 году использовать алгоритм начинает министерство обороны США

В 1990 году использовать алгоритм начинает министерство обороны США

Шифр RSA базируется на следующих двух фактах из теории чисел:

Шифр RSA базируется на следующих двух фактах из теории чисел:

задача проверки числа на простоту является сравнительно легкой;

задача проверки числа на простоту является сравнительно легкой;

задача разложения чисел вида n = p*q ( р и q — простые числа) на множители является очень трудной, если мы знаем только n, а р и q — большие числа (это так называемая задача факторизации)

задача разложения чисел вида n = p*q ( р и q — простые числа) на множители является очень трудной, если мы знаем только n, а р и q — большие числа (это так называемая задача факторизации)

Шифр RSA представляет собой блочный алгоритм шифрования, где зашифрованные и незашифрованные данные должны быть представлены в виде целых чисел между 0 и n -1

Шифр RSA представляет собой блочный алгоритм шифрования, где зашифрованные и незашифрованные данные должны быть представлены в виде целых чисел между 0 и n -1

Выбираются два больших простых числа p и q

Выбираются два больших простых числа p и q

Вычисляется n=p*q

Вычисляется n=p*q

Выбирается произвольное число e (e<n), взаимно простое с

Выбирается произвольное число e (e<n), взаимно простое с

( − 1) × ( − 1)

Вычисляется , такое, что × ≡ 1 ( − 1) × ( − 1)

Вычисляется , такое, что × ≡ 1 ( − 1) × ( − 1)

решением в целых числах уравнения (расширенный

алгоритм Евклида) относительно d и y : |

|

|

× + − 1 × − 1 × = НОД , |

− 1 |

− 1 = 1 |

Пара чисел (e, n) объявляются открытым ключом,

Пара чисел (e, n) объявляются открытым ключом,  закрытым ключом выбирается d , p и q нужно уничтожить

закрытым ключом выбирается d , p и q нужно уничтожить

Открытый текст разбивается на блоки размером ≤ [2 ] бит. Блоки интерпретируются, как числа из диапазона (0; 2 -1)

Открытый текст разбивается на блоки размером ≤ [2 ] бит. Блоки интерпретируются, как числа из диапазона (0; 2 -1)

Ключ шифрации (открытый ключ) – пара чисел (e, n)

Ключ шифрации (открытый ключ) – пара чисел (e, n)

Каждый блок открытого текста преобразуется в шифротекст по формуле:

Каждый блок открытого текста преобразуется в шифротекст по формуле:

= ( )mod n

Ключ для расшифровки сообщения – d (закрытый ключ)

Ключ для расшифровки сообщения – d (закрытый ключ)

Блок шифротекста преобразуется в открытый текст по формуле:

Блок шифротекста преобразуется в открытый текст по формуле:

= ( )mod n

Доказательство основано на теореме Эйлера: если n представимо в виде произведения простых чисел p и q, то для любого x справедливо:

Доказательство основано на теореме Эйлера: если n представимо в виде произведения простых чисел p и q, то для любого x справедливо:

(( −1)×( −1))mod n=1

Возведем в ( –у) обе части уравнения (( −1)×( −1))mod n = 1

Возведем в ( –у) обе части уравнения (( −1)×( −1))mod n = 1

В полученном равенстве

В полученном равенстве

((− )×( −1)×( −1))mod n = 1(− )

умножим на х левую и правые части. В итоге получаем:

(1− ×( −1)×( −1))mod n = × 1(− )

Поскольку 1 − − 1 × − 1 × = × , то при замене х наполучаем:

Поскольку 1 − − 1 × − 1 × = × , то при замене х наполучаем:

(( )×)mod n=(( ) )mod n = (( ) )mod n =

Секретный и открытый ключи RSA равноправны - каждый из ключей (d или e) может использоваться как для зашифрования, так и для расшифрования

Вычисляем функцию =

Вычисляем функцию =

Представим x = 2 + −12−1+…+ 12+ 0, где =1, 0,1

Представим x = 2 + −12−1+…+ 12+ 0, где =1, 0,1

Тогда = … 2+−1 2+−2 2+ 2+1 2+0=

Тогда = … 2+−1 2+−2 2+ 2+1 2+0=

((… ((( )2* −1)2 … )2* 1)2 −1)2 0

((… ((( )2* −1)2 … )2* 1)2 −1)2 0

Получаем мультипликативный аналог схемы Горнера:

Получаем мультипликативный аналог схемы Горнера:

1 = |

* −mod n |

|

|

= 2 |

|

+1 |

|

|

= 1, … ,

Сложность алгоритма (2)

Сложность алгоритма (2)

Безопасность RSA

Базируется на предположении, что модуль n настолько большой, что разложение на множители в разумное время неосуществимо

Базируется на предположении, что модуль n настолько большой, что разложение на множители в разумное время неосуществимо

Авторы RSA рекомендовали использовать следующие размеры модуля n: 768 бит - для частных лиц; 1024 бит - для коммерческой информации; 2048 бит - для особо секретной информации

Авторы RSA рекомендовали использовать следующие размеры модуля n: 768 бит - для частных лиц; 1024 бит - для коммерческой информации; 2048 бит - для особо секретной информации