- •Перечень сокращений

- •Введение

- •1 Основная часть

- •1.1 Техническая и технологическая сущность задачи

- •1.2.1 Цель и назначение объекта

- •1.2.2 Общая характеристика организации решения задачи

- •1.3 Анализ существующих разработок и обоснование выбора технического проектирования

- •2 Практическая часть

- •2.2 Выбор оборудования и типа кабеля

- •2.2.1 Расчет необходимого количества оборудования

- •2.3 Разработка плана расположения оборудования и прокладки кабеля

- •2.4 Выбор программного обеспечения

- •2.5 Планирование информационной безопасности

- •2.6 Разработка диагностических и профилактических мероприятий по обслуживанию сети

- •2.1.3. Расчет основной заработной платы

- •2.1.4. Расчет дополнительной заработной платы

- •2.1.5. Расчет начисления на заработную плату

- •2.1.6. Расчет расходов на содержание и эксплуатацию лвс

- •4. Мероприятия по охране труда

- •4.1 Требования безопасности при прокладке кабеля и установке сети

- •Заключение

- •Список используемых источников

2.5 Планирование информационной безопасности

Информационная безопасность в компьютерных и коммуникационных системах не случайно стала одной из самых “горячих” тем в современной информатике. Многие организации, не уделявшие должного внимания вопросу корпоративной политики информационной безопасности, уже столкнулись с потерями жизненно важной информации от сбоев компьютерных систем и испытали на себе негативные последствия проникновения злоумышленников в их корпоративные сети. В связи с этим фирмы, долгое время специализировавшиеся на охране людей и объектов, начали выделять в качестве отдельного направления своей деятельности “компьютерную” безопасность, а в структуру практически всех крупных компаний, занимающихся системной интеграцией, были введены специальные подразделения, разрабатывающие собственные комплексные меры по информационной безопасности. При этом некоторые предприятия и организации начали использовать интегрированные системы информационной безопасности (ИСИБ). Рассмотрим, что же они собой представляют.

На сегодняшний день сформулировано три основных принципа информационной безопасности:

· целостность данных, т. е. их надежное хранение в неискаженном виде. (Для этого требуется защитить данные от сбоев и неавторизованного уничтожения, а также исключить возможность создания данных лицами, не имеющими соответствующих прав.);

· конфиденциальность информации (ее недоступность для тех пользователей, которые не имеют соответствующих прав);

· доступность информации для всех авторизованных пользователей.

Учетные записи пользователей и компьютеров называются участниками безопасности. Участники безопасности являются объектами каталогов, которым автоматически назначаются коды безопасности (SID) для доступа к ресурсам домена. Учетная запись пользователя или компьютера используется для следующих целей.

Проверка подлинности пользователя или компьютера. Учетная запись пользователя дает право войти в компьютеры и в домен с подлинностью, проверяемой доменом. Каждый входящий в сеть пользователь должен иметь собственную учетную запись и пароль.

Разрешение или запрещение доступа к ресурсам домена. Как только проверка подлинности пользователя завершена, он получает или не получает доступ к ресурсам домена в соответствии с явными разрешениями, назначенными данному пользователю на ресурсе

Администрирование других участников безопасности.

В организации на компьютерах для обеспечения информационной безопасности сети установлены следующие программы:

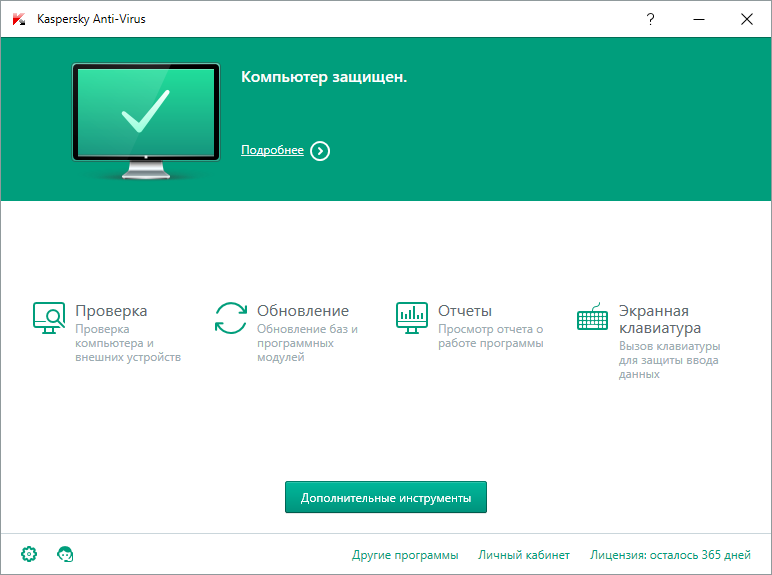

Антиви́рус Каспе́рского — антивирусное программное обеспечение, разрабатываемое Лабораторией Касперского. Предоставляет пользователю защиту от вирусов, троянских программ, шпионских программ, руткитов, adware, а также неизвестных угроз с помощью проактивной защиты, включающей компонент HIPS.

Ключевые функции:

Антивирусная проверка файлов, программ и веб-сайтов надежно защищает компьютер от основных угроз.

Анти-Фишинг предотвращает кражу личных данных на поддельных веб-сайтах.

Контроль интернет-трафика помогает оптимизировать расходы при подключении к интернету через Wi-Fi, 3G и 4G!

Защита от программ-шифровальщиков предотвращает блокирование ваших файлов вредоносными программами

Поиск уязвимостей не позволяет вредоносным программам использовать уязвимости в системе и приложениях.

Бесплатное автоматическое обновление и переход на новую версию поддерживает вашу защиту в актуальном состоянии

Она изображена на рисунке 13.

Рисунок 13 – Антивирус Касперского