toibas

.pdf

|

Теоретические основы информационной безопасности автоматизированных систем |

|

|

|

171 |

|||||||

|

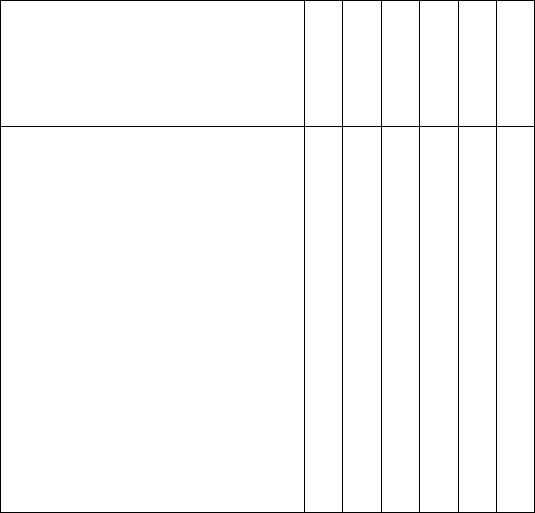

Таблица 7. Отображение функциональных требований безопасности на функции |

|||||||||||

|

|

|

|

|

|

|

|

|

безопасности |

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

SF.Administer |

SF.Trafcontr |

SF.Antispoof |

SF.Defrag |

SF.NAT |

|

SF.Auth |

SF.Filter |

SF.Audit |

SF.Alert |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

FDP_ACC.2(1) |

|

X |

X |

X |

|

|

|

|

|

|

|

|

FDP_ACC.2(2) |

|

X |

X |

X |

|

|

|

|

|

|

|

|

FDP_ACC.2(3) |

|

X |

X |

X |

|

|

|

|

|

|

|

|

FDP_ACC.2(4) |

|

X |

X |

X |

|

|

|

|

|

|

|

|

FDP_ACF.1 |

|

X |

X |

X |

|

|

|

|

|

|

|

|

FDP_IFC.2(1) |

|

X |

X |

X |

|

|

|

X |

|

|

|

|

FDP_IFC.2(2) |

|

X |

X |

X |

|

|

|

|

|

|

|

|

FDP_IFC.2(3) |

|

X |

X |

X |

|

|

|

|

|

|

|

|

FDP_IFF.1 |

|

X |

X |

X |

|

|

|

|

|

|

|

|

FDP_ITC.2 |

|

|

|

|

|

|

X |

|

|

|

|

|

FDP_RIP.2 |

|

X |

|

|

|

|

|

|

|

|

|

|

FDP_SDI.2 |

|

|

|

|

|

|

|

|

X |

X |

|

|

FIA_AFL.1 |

X |

|

|

|

|

|

X |

|

|

X |

|

|

FIA_ATD.1 |

|

X |

|

|

|

|

X |

|

|

|

|

|

FIA_SOS.1 |

X |

X |

|

|

|

|

X |

|

|

|

|

|

FIA_UAU.1 |

|

X |

|

|

|

|

X |

|

|

|

|

|

FIA_UAU.3 |

|

X |

|

|

|

|

X |

|

|

|

|

|

FIA_UAU.5 |

X |

X |

|

|

|

|

X |

|

|

|

|

|

FIA_UID.2 |

X |

X |

|

|

|

|

X |

|

|

|

|

|

FPT_AMT.1 |

|

|

|

|

|

|

|

|

X |

|

|

|

FPT_FLS.1 |

|

X |

|

|

|

|

|

|

|

|

|

|

FPT_RCV.1 |

X |

X |

|

|

|

|

|

|

|

|

|

|

FPT_RVM.1 |

|

X |

|

|

|

|

|

|

|

|

|

|

FPT_SEP.1 |

X |

|

|

|

|

|

|

|

|

|

|

|

FPT_STM.1 |

|

X |

|

|

|

|

|

|

X |

|

|

|

FPT_TDC.1 |

|

X |

|

|

|

|

|

|

X |

|

|

|

FPT_TST.1 |

|

|

|

|

|

|

|

|

X |

|

|

|

FMT_MSA.1 |

X |

X |

|

|

|

|

|

|

|

|

|

|

FMT_MSA.3 |

X |

X |

|

|

|

|

|

|

|

|

|

|

FMT_MTD.1 |

X |

X |

|

|

|

|

|

|

X |

|

|

|

FMT_SMR.1 |

X |

X |

|

|

|

|

|

|

|

|

|

|

FAU_ARP.1 |

|

X |

|

|

|

|

|

|

|

X |

|

|

FAU_GEN.1 |

|

|

|

|

|

|

|

|

X |

|

|

|

FAU_SAA.1 |

|

|

|

|

|

|

|

|

X |

|

|

|

FAU_SAR.1 |

X |

|

|

|

|

|

|

|

X |

|

|

|

FAU_SAR.3 |

|

|

|

|

|

|

|

|

X |

|

|

|

FAU_SEL.1 |

|

|

|

|

|

|

|

|

X |

|

|

|

FAU_STG.1 |

|

|

|

|

|

|

|

|

X |

|

|

|

FAU_STG.4 |

|

|

|

|

|

|

|

|

X |

|

|

|

FPR_ANO.1 |

|

|

|

|

|

|

X |

|

|

|

|

|

FPR_PSE.1 |

|

|

|

|

X |

|

X |

|

|

|

|

|

Теоретические основы информационной безопасности автоматизированных систем |

|

|

|

172 |

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

SF.Administer |

SF.Trafcontr |

SF.Antispoof |

SF.Defrag |

SF.NAT |

|

SF.Auth |

SF.Filter |

SF.Audit |

SF.Alert |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

FPR_UNL.1 |

|

|

|

|

X |

|

X |

|

|

|

|

|

FTP_ITC.1 |

X |

X |

|

|

|

|

|

|

|

|

|

Тем самым, сочетание специфицированных для ОО функций безопасности при совместном использовании удовлетворяет функциональным требованиям безопасности ОО.

8.3.2. Логическое обоснование мер доверия

Отображение мер доверия на требования доверия приведено в таблице 8.

Таблица 8. Отображение требований доверия на меры доверия

|

IF.CONF |

IF.DEL |

IF.DOC |

IF.MAN |

IF.TST |

IF.VUL |

|

|

|

|

|

|

|

ACM_CAP.3 |

X |

ACM_SCP.1 |

X |

ADO_DEL.1 |

X |

ADO_IGS.1 |

X |

ADV_FSP.1 |

X |

ADV_HLD.2 |

X |

ADV_RCR.1 |

X |

AGD_ADM.1 |

X |

AGD_USR.1 |

X |

|

|

ALC_DVS.1 |

X |

ATE_COV.2 |

X |

ATE_DPT.1 |

X |

ATE_FUN.1 |

X |

ATE_IND.2 |

X |

AVA_MSU.1 |

X |

AVA_SOF.1 |

X |

AVA_VLA.1 |

X |

Тем самым, изложенные меры доверия полностью соответствуют требованиям доверия.

Теоретические основы информационной безопасности автоматизированных систем |

173 |

8.3.3. Логическое обоснование утверждений о соответствии функций безопасности

Функции безопасности, реализованные с помощью вероятностных или перестановочных механизмов, в ОО отсутствуют.

8.4. Обоснование утверждений о соответствии профилю защиты

Для данного Задания по безопасности соответствие какому-либо Профилю защиты не декларируется.