- •Федеральное агентство связи

- •Государственное образовательное учреждение высшего профессионального образования «Поволжский государственный университет телекоммуникаций и информатики»

- •Оглавление

- •Предисловие Настоящий курс лекций предназначен для студентов дневной и заочной форм обучения, изучающих аналогичную дисциплину, специальностей:

- •Введение

- •Лекция 1. Основы построения сетей

- •1.1. Основы сетевых технологий

- •1.2. Классификация сетей передачи данных

- •1.3. Семиуровневая модель взаимодействия открытых систем

- •Контрольный тест по Лекции 1

- •Лекция 2. Верхние уровни моделей osi, tcp/ip

- •2.1. Прикладной уровень

- •Система доменных имен dns

- •Протокол http

- •Протоколы передачи файлов ftp и tftp

- •Протокол разделения сетевых ресурсов smb

- •Приложение peer-to-peer (p2p)

- •Протоколы передачи электронной почты

- •Протокол удаленного доступа Telnet

- •2.2. Транспортный уровень моделей osi, tcp/ip

- •Установление соединения

- •Управление потоком данных

- •Контрольный тест по Лекции 2

- •Лекция 3. Нижние уровни модели сети

- •3.1. Физический уровень. Медные кабели

- •3. 2. Волоконно-оптические кабели

- •3.3. Беспроводная среда

- •3.4. Топология сетей

- •Контрольный тест по Лекции 3

- •Лекция 4. Канальный уровень. Локальные сети

- •4.1. Подуровни llc и mac

- •4.2. Локальные сети технологии Ethernet

- •4.3. Коммутаторы в локальных сетях

- •Режимы коммутации

- •Протокол охватывающего дерева (Spanning-Tree Protocol)

- •Контрольный тест по Лекции 4

- •Лекция 5. Ethernet-совместимые технологии

- •5.1. Технология Fast Ethernet

- •5.2. Технология Gigabit Ethernet

- •5.3. Технология 10-Gigabit Ethernet

- •Контрольный тест по Лекции 5

- •Лекция 6. Принципы и средства межсетевого взаимодействия

- •6.1. Маршрутизаторы в сетевых технологиях

- •6.2. Принципы маршрутизации

- •Протокол arp

- •Контрольный тест по Лекции 6

- •Лекция 7. Адресация в ip - сетях

- •7.1. Логические адреса версии iPv4

- •7.2. Формирование подсетей

- •7.3. Частные и общедоступные адреса

- •Контрольный тест по Лекции 7

- •Лекция 8. Функционирование маршрутизаторов

- •8.1. Назначение ip-адресов

- •8.2. Передача данных в сетях с маршрутизаторами

- •8.3. Сетевые протоколы. Формат пакета протокола ip

- •Контрольный тест по Лекции 8

- •Лекция 9. Протоколы маршрутизации

- •9.1. Общие сведения о маршрутизирующих протоколах

- •9.2. Протоколы вектора расстояния и состояния канала

- •Меры борьбы с маршрутными петлями

- •Контрольный тест по Лекции 9

- •Лекция 10. Основы конфигурирования маршрутизаторов

- •10.1. Режимы конфигурирования маршрутизаторов

- •10.2. Создание начальной конфигурации маршрутизатора

- •10.3. Конфигурирование интерфейсов

- •Контрольный тест по Лекции 10

- •Лекция 11. Конфигурирование маршрутизации

- •11.1. Конфигурирование статической маршрутизации

- •Конфигурирование статической маршрутизации по умолчанию

- •11.2. Конфигурирование конечных узлов и верификация сети

- •11.3. Динамическая маршрутизация. Конфигурирование протокола rip

- •Конфигурирование динамической маршрутизации по умолчанию

- •Контрольный тест по Лекции 11

- •Лекция 12. Протокол маршрутизации eigrp

- •12.1. Общие сведения о протоколе eigrp

- •12.2. Конфигурирование протокола eigrp

- •Контрольный тест по Лекции 12

- •Лекция 13. Протокол маршрутизации ospf

- •13.1. Общие сведения о протоколе ospf

- •Метрика протокола ospf

- •13.2. Конфигурирование протокола ospf

- •Контрольный тест по Лекции 13

- •Лекция 14. Сетевые фильтры

- •14.2. Конфигурирование стандартных списков доступа

- •14.3. Конфигурирование расширенных списков доступа

- •Для этого создается список доступа:

- •Именованные списки доступа

- •Контроль списков доступа

- •Контрольный тест по Лекции 14

- •Лекция 15. Конфигурирование коммутаторов

- •15.1. Общие вопросы конфигурирования коммутаторов

- •Адресация коммутаторов, конфигурирование интерфейсов

- •15.2. Управление таблицей коммутации

- •15.3. Конфигурирование безопасности на коммутаторе

- •Контрольный тест по Лекции 15

- •Лекция 16. Виртуальные локальные сети

- •16.1. Общие сведения о виртуальных сетях

- •16.2. Конфигурирование виртуальных сетей

- •16.3. Маршрутизация между виртуальными локальными сетями

- •Конфигурирование транковых соединений

- •Контрольный тест по Лекции 16

- •Заключение

- •Список литературы

- •Список терминов и сокращений

14.2. Конфигурирование стандартных списков доступа

Конфигурирование списков доступа производится в два этапа:

Создание списка доступа в режиме глобального конфигурирования.

Привязка списка доступа к интерфейсу в режиме детального конфигурирования интерфейса.

Формат команды создания стандартного списка доступа следующий:

Router(config)#access-list

{номер} {permit

или

deny}

{адрес источника}.

Списки доступа могут фильтровать как трафик, входящий в маршрутизатор (in), так и трафик, исходящий из маршрутизатора (out). Направление трафика указывается при привязке списка доступа к интерфейсу. Формат команды привязки списка доступа к интерфейсу следующий:

Router(config-if)#{протокол}

access-group

{номер}

{in

или

out}

После привязки

списка доступа его содержимое не может

быть изменено. Не удовлетворяющий

администратора список доступа должен

быть удален командой no

access-list

и

затем создан заново.

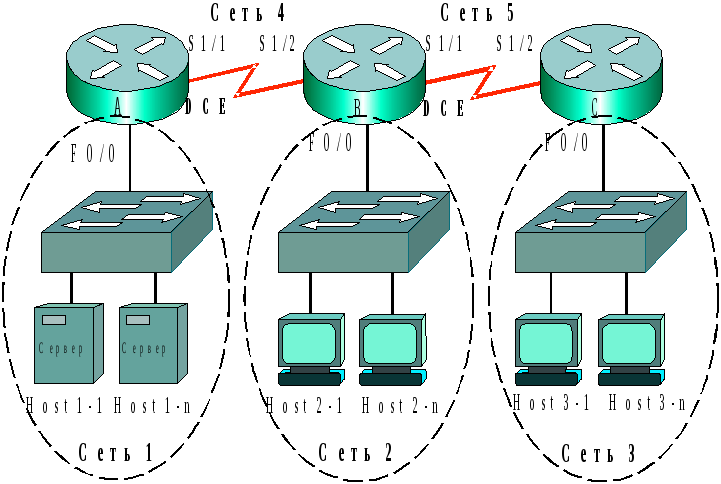

Конфигурирование стандартных списков доступа проведено для сети рис.14.2.

Рис. 14.2. Схема сети

Ниже рассмотрено несколько примеров создания списков доступа по защите Сети 1 (рис.14.2).

Пример 1. Необходимо, чтобы серверы Сети 1 были доступны только узлу Host 2-1 Сети 2 с адресом 192.168.20.11, а все остальные узлы Сети 2 и Сети 3 не имели бы доступа в Сеть1. Список доступа следует установить на интерфейс F0/0 маршрутизатора Router_A. Номер списка доступа (10) выбирается из диапазона табл. 14.1. Адреса сетей, а также названия и адреса интерфейсов приведены в табл. 14.2.

Таблица 14.2

Адреса сетей и интерфейсов маршрутизаторов

|

|

IP-адрес сети |

Интерфейсы |

IP-адрес интерфейса |

|

Сеть 1 |

192.168.10.0/24 |

F0/0 |

192.168.10.1 |

|

Сеть 2 |

192.168.20.0/24 |

F0/0 |

192.168.20.1 |

|

Сеть 3 |

192.168.30.0/24 |

F0/0 |

192.168.30.1 |

|

Сеть 4 |

200.40.40.0/24 |

S1/1 |

200.40.40.11 |

|

S1/2 |

200.40.40.12 | ||

|

Сеть 5 |

200.50.50.0/24 |

S1/1 |

200.50.50.11 |

|

S1/2 |

200.50.50.12 |

Создание и установка списка доступа производится по командам:

Router_A(config)#access-list 10 permit 192.168.20.11

Router_A(config)#int f0/0

Router_A(config)#ip access-group 10 out

Согласно созданной конфигурации ко всем исходящим из маршрутизатора пакетам через интерфейс F0/0 будет применяться список доступа:

permit 192.168.20.11 – присутствует в списке в явном виде,

deny any – присутствует неявно в конце каждого списка доступа.

Некоторые версии операционных систем IOS маршрутизаторов требуют в обязательном порядке использование масок WildCard при задании адресов узлов и сетей, либо расширения host при задании адресов узлов. Подобные дополнения рассмотрены ниже.

Пример 2. Серверы Сети 1 должны быть доступны всем узлам Сети 2 и узлу Host 3-1 Сети 3 с адресом 192.168.30.11, остальные узлы Сети 3 не должны иметь доступа. Список доступа установить на интерфейс F0/0 Router_A. В списке доступа имеются адреса сети и отдельного узла, поэтому необходимо использовать маску WildCard. Нулевые значения маски WildCard означают требование обработки соответствующих разрядов адреса, а единичные значения – игнорирование соответствующих разрядов адреса при функционировании списка доступа. Таким образом, маска 0.0.0.0 предписывает анализ и обработку всех разрядов адреса, т.е. в этом случае будет обрабатываться адрес каждого узла. Маска 0.0.0.255 показывает, что обрабатываться будет только сетевая часть адреса класса С.

Следовательно, список доступа будет следующим:

Router_A(config)#access-list 11 permit 192.168.30.11 0.0.0.0

Router_A(config)#access-list 11 permit 192.168.20.0 0.0.0.255

Router_A(config)#int f0/0

Router_A(config)#ip access-group 11 out

Согласно созданной конфигурации ко всем исходящим из маршрутизатора пакетам через интерфейс f0/0 будет применяться список доступа:

permit 192.168.30.11 – WildCard 0.0.0.0,

permit 192.168.20.0 – WildCard 0.0.0.255,

deny any – присутствует неявно в конце списка доступа.

Записи 192.168.30.11 0.0.0.0 полностью соответствует другой вариант – host 192.168.30.11, который также предписывает обрабатывать адрес только одного узла.

Пример 3. В Сети рис.14.2 необходимо установить список доступа, который:

блокирует рабочей станции 192.168.20.11 Сети 2 доступ в Сеть1;

блокирует рабочей станции 192.168.30.24 Сети 3 доступ в Сеть1;

Для этого создается список доступа:

Router_А(config)#access-list

12

deny

host

192.168.20.11

Router_А(config)#access-list

12

deny

host

192.168.30.24

Router_А(config)#access-list

12

permit

any

Router_А(config)#int

f0/0

Router_А(config-if)#ip

access-group 12 out

Данный список блокирует доступ в Сеть 1 только двум рабочим станциям 192.168.20.11 и 192.168.30.24, а всем остальным – доступ разрешен. Если бы отсутствовала третья строка списка доступа, то ни одна станция из других сетей не могла бы попасть в Сеть 1.