- •АННОТАЦИЯ

- •СОДЕРЖАНИЕ

- •ВВЕДЕНИЕ

- •1 ОБЗОР ЛИТЕРАТУРЫ И ПОСТАНОВКА ЗАДАЧИ

- •2 ТЕХНИЧЕСКОЕ ОПИСАНИЕ ПРОЕКТА

- •2.1 План разработки проекта

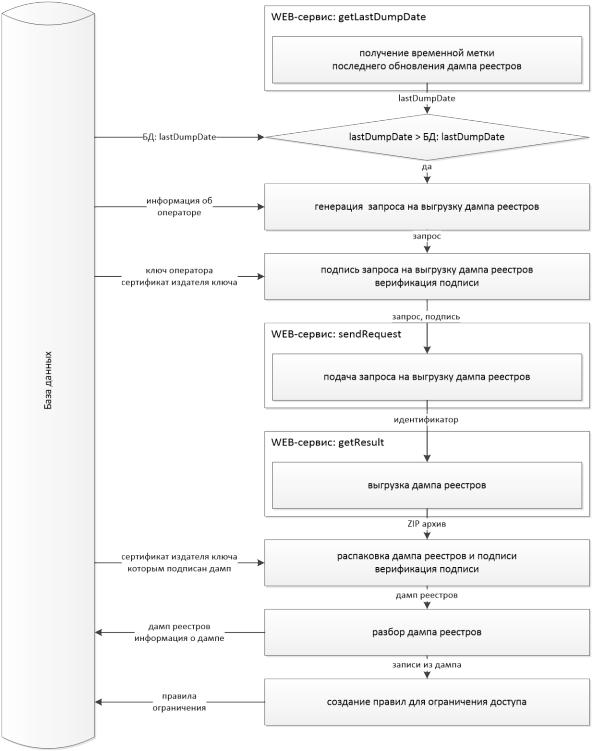

- •2.2 Процесс выгрузки дампа реестров

- •Рисунок 1

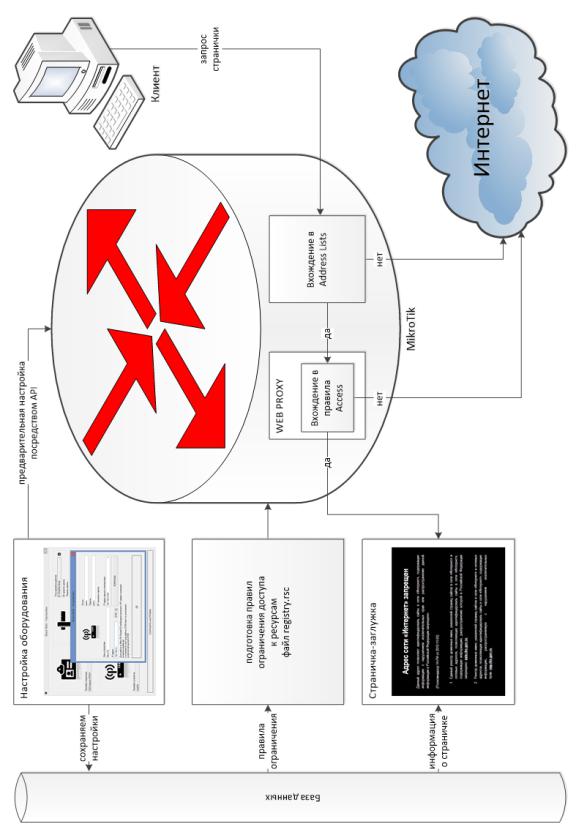

- •Рисунок 2

- •2.3 Разбор дампа реестров

- •2.4 Ограничение доступа

- •Рисунок 3

- •Рисунок 4

- •2.5 Описание интерфейсов программного обеспечения

- •Рисунок 5

- •Рисунок 6

- •Рисунок 7

- •Рисунок 8

- •Рисунок 9

- •Рисунок 10

- •Рисунок 11

- •2.6 Требования к начальной настройке

- •3 ЭКОНОМИЧЕСКОЕ ОПИСАНИЕ ПРОЕКТА

- •3.1 Сетевое планирование

- •3.2 Построение сетевого графика, расчет его параметров и вероятностных характеристик

- •Таблица 1 – Перечень работ

- •Рисунок 12

- •Таблица 2 – Расчет сетевого графика

- •3.3 Анализ сетевого графика

- •Таблица 3

- •3.4 Смета затрат на разработку проекта

- •Таблица 4

- •Таблица 5

- •Таблица 6

- •Таблица 7

- •Таблица 8

- •Таблица 9

- •Таблица 10

- •Таблица 11

- •3.5 Анализ технико-экономической эффективности

- •ЗАКЛЮЧЕНИЕ

- •СПИСОК ИСПОЛЬЗОВАННЫХ ИСТОЧНИКОВ

- •ПРИЛОЖЕНИЕ А

СПИСОК ИСПОЛЬЗОВАННЫХ ИСТОЧНИКОВ

1 Российская Федерация. Законы. О внесении изменений в Федеральный закон «О защите детей от информации, причиняющей вред их здоровью и развитию» и отдельные законодательные акты Российской Федерации по вопросу ограничения доступа к противоправной информации в сети Интернет» был создан единый реестр доменных имен, указателей страниц сайтов в сети «Интернет» и сетевых адресов, позволяющих идентифицировать сайты в сети «Интернет», содержащие информацию, распространение которой в Российской Федерации запрещено. – М. : Российская газета.

2 Российская Федерация. Законы. О внесении изменений в законодательные акты Российской Федерации по вопросам защиты интеллектуальных прав в информационно-телекоммуникационных сетях» был создан реестр доменных имен, указателей страниц сайтов в сети «Интернет» и сетевых адресов, позволяющих идентифицировать сайты в сети «Интернет», содержащие информацию, распространяемую с нарушением исключительных прав. – М. : Российская газета.

3 ГОСТ Р 34.10-2012. Информационная технология. КРИПТОГРАФИЧЕСКАЯ ЗАЩИТА ИНФОРМАЦИИ. Процессы формирования и проверки электронной цифровой подписи . – Взамен ГОСТ Р

34.10-2001; введ. 2012-08-07. – М. : Изд-во стандартов, 2012. – 29 с.

4 Джеффри Рихтер. CLR via C♯. Программирование на платформе

Microsoft.NET Framework 4.5 на языке C♯ / Джеффри Рихтер. – СПб. : Питер,

2013. – 896 с.

5 Каролин Бегг. Базы данных. Проектирование, реализация и сопровождение. Теория и практика / Каролин Бегг. – М. : Вильямс, 2003. – 1436 с.

6 Ричард Гербер. Оптимизация ПО. Сборник рецептов / Ричард Гербер. – СПб. : Питер, 2010. – 352 с.

52

7 Иртегов, Д. Современные сетевые технологии. Учебное пособие / Дмитрий Иртегов. – М. : Горячая Линия - Телеком, 2004. – 560 с.

8 Эндрю Троелсен. Язык программирования C♯ 5.0 и платформа .NET 4.5 / Эндрю Троелсен. – М. : Вильямс, 2013. – 1312 с.

9 Гурвиц, Г. Microsoft Access 2010. Разработка приложений на реальном примере / Геннадий Гурвиц. – СПб. : БХВ-Петербург, 2010. – 496 с.

10 Единый реестр запрещённых сайтов [Электронный ресурс]. – Режим доступа: http://ru.wikipedia.org/wiki/Единый_реестр_запрещённых_сайтов, свободный.

11 Сайт единого реестра доменных имен, указателей страниц сайтов в сети «Интернет» и сетевых адресов, позволяющих идентифицировать сайты в сети «Интернет», содержащие информацию, распространение которой в Российской Федерации запрещено сайтов [Электронный ресурс]. – Режим доступа: http://eais.rkn.gov.ru, свободный.

12 Сайт реестра доменных имен, указателей страниц сайтов в сети «Интернет» и сетевых адресов, позволяющих идентифицировать сайты в сети «Интернет», содержащие информацию, распространяемую с нарушением исключительных прав [Электронный ресурс]. – Режим доступа: http://nap.rkn.gov.ru, свободный.

13 |

Памятка оператору связи |

Версия 2.0 от 16.07.2013 [Электронный |

|

ресурс]. |

– |

Режим |

доступа: |

http://vigruzki.rkn.gov.ru/docs/description_for_operators_2013-07-16v2.0.pdf, |

|||

свободный. |

|

|

|

14 |

Распоряжение Роскомнадзора от 23.07.2013 N 18 "О рекомендациях по |

||

организации и техническим решениям по ограничению операторами связи доступа к сайтам в сети Интернет, содержащим информацию, распространение которой в Российской Федерации запрещено" [Электронный ресурс]. – Режим доступа: http://www.consultant.ru/document/cons_doc_LAW_149944, свободный.

15 Работаем с реестром запрещенных ресурсов [Электронный ресурс]. –

Режим доступа: http://habrahabr.ru/post/187574, свободный.

53

16 Ошибка в работе L7 в Mikrotik [Электронный ресурс]. – Режим доступа: http://habrahabr.ru/post/193118, свободный.

17 Разбор пакетов NetFlow v.9 на C♯ [Электронный ресурс]. – Режим доступа: http://habrahabr.ru/post/187820, свободный.

18 Библиотека для выгрузки дампа единого реестра запрещенных ресурсов и добавления правил блокирования в сетевое оборудование под управлением Mikrotik RouterOS посредством API [Электронный ресурс]. –

Режим доступа: https://github.com/chelaxe/BlackList, свободный.

19 Автоматизация – Реестр запрещенных ресурсов [Электронный ресурс].

– Режим доступа: http://chelaxe.ru/blacklist, свободный.

20 Как мы получали доступ к базе реестра запрещенных ресурсов [Электронный ресурс]. – Режим доступа: http://habrahabr.ru/company/netangels/blog/158891, свободный.

54

ПРИЛОЖЕНИЕ А

Принцип взаимодействия с реестрами и работы сервиса Windows

55

ПРИЛОЖЕНИЕ Б Принцип взаимодействия с сетевым устройством и ограничения доступа к

запрещенным ресурсам

56