- •Бёрд Киви Гигабайты власти

- •Глава 0. Вчера‑сегодня‑завтра Страницы жизни героя, 1895. Самая знаменитая сточная яма сша

- •Обман и Отрицание

- •Одной ногой в будущем

- •Глава 1. Матрица, ее мутанты и хакеры Страницы жизни героя, 1917. Лучше бы он остался библиотекарем

- •Матрица – перезагрузка tia Явление tia

- •Подозреваются все

- •Больной скорее жив, чем умер

- •Matrix сегодня – это tia вчера

- •Радиочастотное число зверя rfid многоликая

- •Время двойных стандартов

- •Учет и контроль

- •По секрету всему свету

- •Охота на ведьм XXI века

- •Откуда исходит угроза миру?

- •Когда законы готовит полиция

- •Глава 2. Тайные рычаги власти Страницы жизни героя, 1920. Братья‑масоны

- •Перекрестки и параллели истории Библейский код

- •Череп и кости

- •Мрачные параллели

- •Игры патриархов

- •Негласный надзор

- •Планы Маршалла

- •Он верну‑у‑улся!

- •Бильдербергский клуб

- •Глава 3. Срамные истории Страницы жизни героя, 1928. Союз до гробовой доски

- •Большие маневры: Microsoft – Пентагон

- •Нет человека – нет проблемы

- •Такая трудная любовь

- •Винтукей – для больших кораблей

- •Что означают сертификаты?

- •Дело государственной важности

- •Жертвы аборта

- •Голоса в пустоте

- •Ложь, ложь и снова ложь

- •Сокрушительный успех

- •Чудеса дематериализации

- •Генетическая идентификация

- •Ничего не сказала рыбка…

- •Глава 4. Важнейшее из искусств Страницы жизни героя, 1935. Ревность и ложь

- •Reality Show : Спасая рядового Джессику Линч Горячая новость

- •Она сражалась до последнего

- •Как это было

- •Мемуары из амнезии

- •Подмена реальности Не верь глазам своим

- •Глаз Тигра

- •Новая эра в информационных операциях

- •Говорит и показывает

- •Нейромаркетинговое мозготраханье

- •Неизменно превосходный результат

- •Глава 5. Плюсы и минусы перехвата Страницы жизни героя, 1940. Шпионы и мафиози

- •Служба гибкой морали и суд присяжных, и адвокат, и экзекутор

- •Бизнес на страхе

- •Сюрпризов не избежать

- •Gsm : Что показало вскрытие

- •Либо ложь, либо некомпетентность

- •Что такое защита gsm и как она создавалась

- •Первые утечки, первые тревоги

- •Клонирование и перехват

- •Тотально ослабленная защита

- •Вскрытие а5/1

- •Теперь будем делать по‑другому?

- •Тяжелое наследие

- •Глава 6. Охота за людьми и машинами Страницы жизни героя, 1942. Звериные клетки и электрический стул

- •Ловля рыбы в волнах бури Выявление мыслепреступлений

- •Мужчины с ошеломительным оснащением

- •Тотальный локатор Все ходы записаны

- •То же самое, но за деньги

- •Движущиеся мишени

- •От школы до тюрьмы

- •Глава 7. Тайны выборов Страницы жизни героя, 1952. Тонкая, однако, работа

- •Голосование с черным ящиком

- •Узнать это вы не можете никак

- •И грянул гром

- •Чужие здесь не ходят

- •Оптимальное решение

- •Мутный шлейф за Accenture

- •Мавр сделал свое дело

- •Закрытое акционерное общество власти

- •Глава 8. Обратная сторона луны Страницы жизни героя, 1956. Бюро подготовки общественных беспорядков

- •Жажда биометрии

- •Война – это мир, паспорт – это свобода или Как приходит биометрия

- •Лицо как удостоверение или Почему биометрия так нравится властям и бизнесу

- •Забавные игрушки или Почему надежность биометрических систем – это сплошной обман

- •Мифы биометрии или Почему биометрическое опознание следует запретить

- •Игры в умные карты

- •4 Миллиона подопытных кроликов

- •Как здесь с безопасностью?

- •Вскрытие бывает разное

- •Разрушающие атаки

- •Индуцирование сбоев (глич‑атаки)

- •Анализ побочных каналов утечки

- •Кое‑что новое

- •Наглядно и убедительно, но – для своих

- •Возня в подполье, война на небесах

- •Как это работает

- •Контрмеры на примере

- •Три источника и три составные части пиратства

- •Игра без правил

- •Глава 9. Следить всегда, следить везде Страницы жизни героя, 1961. Хвост виляет собакой

- •Шпионский зоопарк

- •Пчелы‑бомбоискатели

- •Помесь дрожжей и тараканов

- •Чуткая стрекоза и сом Чарли

- •Кошка, гулявшая не сама по себе

- •Настоящая шпионская крыса

- •Глаза в небесах

- •Большой Брат следит за тобой

- •У нас свой Хаббл

- •Кара небесная

- •Всевидящее око

- •На тебя, техника, уповаем

- •Глава 10. Альтернативы есть всегда Страницы жизни героя, 1965‑2003. Все тайное вырождается

- •Доверие и Свобода

- •Платформе партии – доверяем… Или все‑таки нет?

- •Сеть свободы

- •Технологии умной толпы Народная энциклопедия

- •Преследуя Буша

- •Искусство быть честным

- •Глава Последняя. Работа над ошибками

- •Ошибка #1. Эта книга об Америке.

- •Ошибка #2. Эта книга об угрозах технологий.

- •Ошибка #3. Эта книга о лживых властях, циничных спецслужбах и жадных корпорациях.

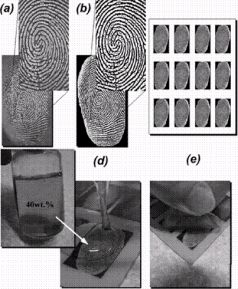

Забавные игрушки или Почему надежность биометрических систем – это сплошной обман

Государственные структуры, радеющие за повсеместное применение биометрических систем опознания, и компании, продающие на рынке такого рода аппаратуру, всячески заверяют общество, что это – высшее достижение современных технологий безопасности, очень надежное и практически не поддающееся обманам и злоупотреблениям. Реальное же положение дел в этой области, мягко говоря, выглядит абсолютно иначе.

В начале 2002 года японский криптограф Цутомо Мацумото в высшей степени наглядно продемонстрировал, что с помощью подручного инвентаря и недорогих материалов из магазина «Умелые руки» можно обмануть практически любую из биометрических систем контроля доступа, идентифицирующих людей по отпечатку пальца. Мацумото и группа его студентов в Университете Иокогамы не являются профессионалами в области тестирования биометрических систем, а занимаются математическими аспектами защиты информации. Однако, даже чисто любительского энтузиазма исследователей хватило на то, чтобы создать две крайне эффективные технологии для изготовления фальшивых дактилоскопических отпечатков [ТМ02].

Изготовление фальшивого пальца по методу Мацумото:

(a)

улучшение качества снятого отпечатка;

(b) создание цифрового отпечатка‑образа сканированием;

(c) создание из нескольких образов маски для отливочной формы;

(d) заполнение формы жидким желатином;

(e) остудить форму в холодильнике и осторожно вынуть «палец».

При первом (тривиальном) способе японцы делали непосредственный слепок с пальца «жертвы», для чего использовался обычный пищевой желатин и формовочный пластик, применяемый авиа– и судомоделистами. Полупрозрачную желатиновую полоску‑отпечаток можно незаметно прилеплять к собственному пальцу и обманывать компьютерную систему доступа даже в присутствии поблизости охранника. Эта нехитрая технология сработала в 80% случаев при тестировании более десятка коммерческих приборов биометрической защиты.

Но еще более эффективен оказался «высокотехнологичный» способ, разработанный группой Мацумото в воодушевлении от первого успеха. При этом методе уже не требуется сам палец, а просто аккуратно обрабатывается один из оставленных им отпечатков (согласно исследованиям экспертов, человек ежедневно оставляет на различных предметах в среднем около 25 отчетливых «пальчиков»). Взяв отпечаток «жертвы» на стекле, исследователи улучшили его качество с помощью циан‑акрилатного адгезива (паров супер‑клея) и сфотографировали результат цифровой камерой.

Затем с помощью стандартной программы PhotoShop на компьютере была повышена контрастность снимка, после чего его распечатали принтером на прозрачный лист‑транспарант. Для изготовления же объемного отпечатка Мацумото воспользовался методом фотолитографии: в магазине для радиолюбителей студенты купили светочувствительную печатную плату‑заготовку, спроецировали на нее «пальчик» с транспаранта и вытравили отпечаток на меди. Эта плата стала новой формой для изготовления желатинового «фальшивого пальца», который оказался настолько хорош, что обманывал практически все из опробованных биометрических систем, как с оптическими, так и емкостными сенсорами.

Более того, после некоторой тренировки желатиновый слепок позволил исследователям‑любителям преодолевать и более продвинутые системы, оборудованные «детекторами живого пальца», реагирующими на влажность или электрическое сопротивление. И нет никакого сомнения, что профессионалам в этой области удается проделывать много больше. Короче говоря, пользуясь комментарием известного крипто‑гуру Брюса Шнайера, можно говорить, что полученных результатов вполне достаточно для полной компрометации подобных систем и для того, чтобы отправить многочисленные компании дактилоскопической биометрии «паковать вещички» [BS02].

Самое же неприятное, что настоящим специалистам в области биометрии все эти факты известны давным давно. Широкая публикация в Интернете результатов группы Мацумото позволила привлечь внимание к значительно более раннему исследованию голландцев Тона ван дер Путте и Иероэна Койнинга, уже давно разработавших собственную технологию, обманывающую 100% из доступных на рынке биометрических систем распознавания отпечатка пальца. Все попытки этих ученых достучаться до компаний, изготовляющих оборудование, закончились ничем, а полученные ими результаты просто всяческими способами замалчивались [РКОО].

Вслед за эффектной работой японских исследователей из Иокогамы, на страницах средств массовой информации стали появляться сообщения и о других исследовательских проектах, очень серьезно компрометирующих биометрические системы. Так, летом того же 2002 года немецкий компьютерный журнал «c't» опубликовал результаты собственного обширного исследования, посвященного изучению 11 систем биометрической верификации на основе распознавания лиц, пальцев и радужной оболочки глаз пользователей [TZ02].

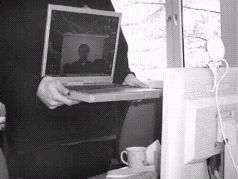

Выводы экспертов журнала вполне однозначны: биометрические системы для потребительского рынка пока что не достигли того уровня, когда в системах доступа их можно рассматривать в качестве реальной альтернативы традиционным паролям и персональным идентификационным номерам. Все из изучавшихся систем приходится рассматривать скорее как забавные игрушки, а не «серьезные средства защиты» (как заявляют их изготовители), поскольку преодоление каждого из устройств не вызвало у исследователей существенных проблем. Важно подчеркнуть, что эксперты «c't» ориентировались в первую очередь на самые тривиальные методы обмана систем, не требующие сколь‑нибудь серьезных профессиональных навыков. Так, систему опознания лиц FaceVACS‑Logon немецкой фирмы Cognitec удается обмануть даже с помощью подсовывания фотографии зарегистрированного пользователя, снятого предварительно цифровой камерой. Если же в системе работает более чувствительное (и менее дружелюбное к пользователю) программное обеспечение, анализирующее характерные признаки движения живого человека, то для обмана успешно применен экран мобильного компьютера‑ноутбука, демонстрирующий видеоклип с лицом «жертвы».

Обман системы опознания лица

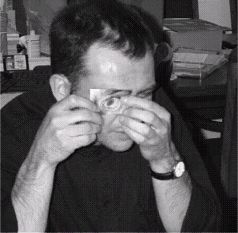

Несколько более сложно было преодолеть систему Authenticam BM‑ЕТ100 фирмы Panasonic для опознания радужной оболочки глаза, поскольку здесь инфракрасные датчики реагировали не только на характерный узор изображения, но и на иную глубину расположения зрачка. Тогда в снимке глаза, распечатанном на матовой бумаге принтером высокого разрешения, исследователи проделали небольшое отверстие на месте зрачка, куда и подставляли собственный глаз при опознании. Этого ухищрения для обмана системы оказалось вполне достаточно.

Обман системы опознания по радужной оболочке глаза

Что же касается систем аутентификации пользователя по отпечатку пальца с помощью емкостного сенсора на «мышке» или клавиатуре, то здесь самым тривиальным способом обмана является повторное «оживление» уже имеющегося отпечатка, оставленного зарегистрированным пользователем. Для «реанимации» остаточного отпечатка иногда бывает достаточно просто подышать на сенсор, либо приложить к нему тонкостенный полиэтиленовый пакет, наполненный водой. Подобные трюки, в частности, весьма удачно опробованы на мышках ID Mouse фирмы Siemens, оснащенных емкостным сенсором FingerTIP производства Infineon. Еще эффективнее срабатывает более тонкая технология, когда оставленный «жертвой» отпечаток на стекле или CD посыпается тонкой графитовой пудрой, лишний порошок сдувается, а сверху накладывается липкая лента, фиксирующая характерный узор папиллярных линий. Прикладывание этой ленты обманывает не только емкостные, но и некоторые более строгие оптические сенсоры. Наконец, «искусственный палец», отлитый в парафиновой форме из силикона, позволил исследователям преодолеть все из шести протестированных систем на основе дактилоскопии.

Обман дактилоскопических систем опознания

Любопытства ради эксперты «c't» немного поиграли не только с лобовыми атаками на основе «фальшивых» частей тела, но и с более тонкой технологией «повторного воспроизведения». В этом случае подлинная биометрическая информация незаметно перехватывается на канале между сенсором и проверяющей программой, а затем вновь воспроизводится в нужный момент для получения нелегального доступа. Как показали эксперименты, коммуникационный порт USB, через который обычно подсоединяются к ПК биометрические датчики, легко допускает подобные манипуляции, поскольку информация здесь никак не шифруется.

Справедливости ради следует признать, что все из опробованных систем относятся к сравнительно недорогому рынку потребительских товаров, т.е., грубо говоря, не предназначены для защиты секретных объектов. С другой стороны, у экспертов журнала просто не было доступа к исследованию дорогих «настоящих» систем, а, кроме того, все выявленные слабости оборудования относятся не столько к собственно сенсорам, сколько к алгоритмам программного обеспечения. И если более мощное ПО уже существует, то почему не применяется? Как известно, производители биометрических систем всячески уклоняются от внятных ответов на подобные вопросы, предпочитая напирать на то, что лабораторные эксперименты весьма далеки от условий реальной эксплуатации.

В августе 2003 г. пришло известие, что и этот аргумент производителей пытливые исследователи демонстративно раздолбали. В Германии, на проходившем под открытым небом близ Берлина слете хакеров Chaos Computer Camp, свою исследовательскую работу продемонстрировали два местных умельца, именующие себя Starbug и Lisa. Новой компрометации вновь подверглись сканеры, идентифицирующие людей по отпечатку пальца, поскольку именно такое оборудование все чаще начинают использовать в торговых точках для электронной регистрации покупок. Методика преодоления системы разработана для реальных условий и позволяет обманывать сканер даже в присутствии надзирающего ока продавца или охраны.

Метод весьма дешев и при наличии навыка позволяет подделывать отпечаток, по характеристике авторов, «на лету» с помощью тонкой прозрачной полоски из латекса. Технология подделки с некоторыми модификациями повторяет способ группы Мацумото: отпечаток жертвы снимается с помощью графитовой пудры и липкой ленты‑скотча; со слепка (еще лучше, с нескольких слепков) делается цифровой снимок, качество папиллярного рисунка улучшается специальной графической программой, которая переводит изображение на покрытую светочувствительным слоем фольгу печатной платы; после травления на плате остается объемный рельеф нужного пальца, и по этой форме из жидкого латекса изготовляется ложный отпечаток. После высыхания небольшая тонкая полоска прикрепляется к пальцу и становится практически незаметна. При надлежащем навыке на всю процедуру подделки уходит меньше 10 минут.

Starbug и Lisa подчеркнули, что целенаправленно занялись разработкой своей атаки для того, чтобы продемонстрировать серьезность угрозы и неискренность изготовителей. Поэтому способ немецких хакеров не только базируется на уже известных приемах, но и продемонстрирован в реальной эксплуатации. Чтобы не конфликтовать с законом, Starbug и Lisa сделали отпечатки пальцев друг друга и сделали в магазине компьютерного оборудования «контрольные закупки» с помощью поддельных накладок [АНОЗ].