- •Сравнение основных стандартов цифровой передачи данных.

- •5. Принцип повторного использования частот gsm. Методы множественного доступа.

- •6. Связь стандарта gsm. Частотное и временное разделение каналов. Структура кадров tdma.

- •7. Структура служб и компонентов сети стандарта gsm.

- •8. Структурная схема мобильной станции стандарта gsm. Кодирование речевых сигналов.

- •9.Канальное кодирование и модуляция

- •2.4.3. Перестановка/деперестановка

- •2.4.4. Шифрование/дешифрование

- •11. Примеры работы сети gsm. Обслуживание вызова от ТфОп абоненту мобильной сети.

- •12. Хэндовер

- •Принцип действия роуминга в сети gsm

- •13. Системы мобильной связи третьего поколения. Стандарты третьего поколения. Пути эволюции. Требования к спектру, совместимость.

- •14. Система umts: архитектура системы, пользовательское оборудование, каналы. Процедуры мягкого и жёсткого хэндовера. Физический уровень umts.

- •15. Системы стандарта связи WiMax. Основные характеристики и свойства.

- •16. Основы ортогонального многостанционного доступа с частотным разделением каналов – ofdma. Структура и формирование ofdma подканалов.

- •21. Снс глонасс (Россия) и gps (сша) Космический сегмент. Сегмент управления. Сегмент потребителей.

- •22. Физические параметры радиосигналов снс. Формирование кодовых последовательностей. Структура навигационных сообщений.

- •23. Основные системные различия систем глонасс и gps.

- •24. Новейшие тенденции развития потребительского сектора аппаратуры глонасс/gps.

2.4.3. Перестановка/деперестановка

Перестановка (перемежение) информации — это изменение позиций блоков информации относительно друг друга, которое позволяет разнести стоящие рядом символы, принадлежащие одному и тому же сообщению. При этом групповые ошибки преобразуются в одиночные и эффективно исправляются, например, сверточным декодером. Имеется несколько алгоритмов перестановки (перемежения) [41, 49], например, перестановка блоков информации в соответствии с таблицей (табличное перемещение), диагональное перемещение и т. д. Ниже рассмотрен один, наиболее простой [115] алгоритм, который используется чаще всего в сочетании с другими.

Принцип перестановки в данном случае заключается в том, что временные отсчеты GSM величиной 456 бит (для полной скорости передачи речи) разбиваются на 8 групп по 57 бит. Каждая такая группа передается в различных пакетах трафика и в различных кадрах. Биты в каждом пакете пронумерованы и разделены на четные и нечетные, и в соответствии с этим включаются в различные пакеты трафика.

Рис. 2.21. Принцип перестановки информации

Основной недостаток принципа перестановки — это вносимая задержка из-за накопления пакетов информации, их перестановки и передачи.

2.4.4. Шифрование/дешифрование

В GSM защита информации представлена средствами шифрования передачи. Метод шифрования не зависит от типа передаваемых данных (речь, пользовательские данные или сообщения сигнализации). Оно применяется только к нормальным пакетам (normal burst).

Шифрование достигается преобразованием с помощью операции "исключающее ИЛИ". Эта операция проводится между псевдослучайной многоразрядной последовательностью и 114 полезными битами нормального пакета (все информационные биты кроме 2 контрольных флагов). Псевдослучайная последовательность получается на основе номера пакета и сеансового ключа (session key). Ключ устанавливается в начале сеанса путем обмена сигналами между приемником и передатчиком, используется только в течение одного сеанса связи. После окончания сеанса ключ автоматически стирается.

Расшифровка использует тот же самый ключ шифрования. Более детально процесс шифрования и дешифрования дан в курсе лекций "Криптография и безопасность сетей".

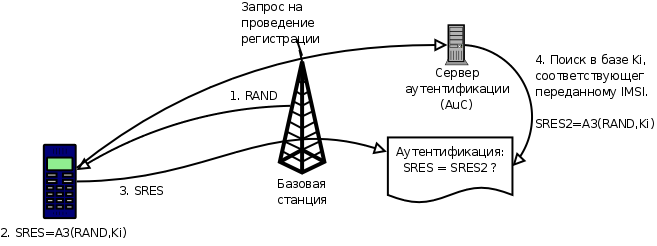

10.Что такое SIM-карта: назначение и развитие Если говорить кратко, то SIM-карта – это компьютер. Cимка содержит микропроцессор, шины для ввода и вывода информации, типичный для компьютеров набор видов памяти ROM (постоянная), RAM (оперативная), EEPROM (перезаписываемая). Карта хранит в себе различные данные, с некоторыми из которых она обращается с особой осторожностью для того, чтобы обеспечить безопасность абонента. В частности, на карте хранится следующая информация: IMSI (International Mobile Subscriber Identifier) – Международный идентификационный номер мобильного абонента. Фактически – имя пользователя в системе. Ki (Key) – индивидуальный ключ идентификации. ICCID (Integrated Circuit Card ID) – серийный номер карты. IMCI и ICCID хранятся на карте в незашифрованном виде, их сравнительно легко прочесть. А вот Ki надёжно скрыт от посторонних, все операции с ним карта проводит, используя внутренний процессор и память. Такая секретность необходима по одной простой причине – если кто-то узнает IMSI, ICCD и Ki вашей SIM-карты, у него появится совершать звонки от вашего имени и за ваши деньги.

Безопасная работа с SIM-картами SIM-карта – это сложно электронное устройство, поэтому её несложно случайно испортить или сломать. Наиболее распространённая неполадка, возникающая у многих пользователей, заключается в том, что их аппарат «не видит» или неожиданно перестаёт видеть вставленную симку. Такое может произойти, например, из-за конденсации влаги зимой, после того, как телефон был перенесен из холодной улицы в тёплое помещение. В любом случае, данная неполадка лечится следующим образом: карту следует вытащить из аппарата и аккуратно протереть её контакты мягкой безворсовой тканью. После этого всё должно заработать. Если говорить о безопасности, то SIM-карты имеют несколько уровней защиты. Как правило, абонентам приходится иметь дело с PIN и PUK-кодами. Строго говоря, телефон рекомендуется постоянно держать в состоянии, защищённом PIN-кодом, но редко кто выполняет эту рекомендацию.

У

каждой SIM-карты есть уникальный номер,

называемый IMSI (International Mobile Subscriber Identity),

содержащий, в частности, сведения о

стране и операторе, сетью которого

обслуживается абонент. Именно этот

номер является основным идентификатором

абонента, с которым операторы мобильной

связи ассоциируют всю прочую информацию

—

номер

телефона, адресные данные абонента,

баланс денег на его счету и

т.п.

Подлинность

SIM-карты проверяется с помощью специального

«ключа», называемого «Ki». Данный ключ,

представляющий собой многозначное

число, хранится в двух местах — в самой

SIM-карте и в базе данных. В ходе регистрации

абонента в сети:

1.

Телефон принимает от базовой станции

«пароль» в виде случайного числа,

называемый «RAND» (тут и далее названия

взяты из официального описания стандартов

GSM).

2.

Это число шифруется процессором SIM-карты

по некому специальному алгоритму A3 с

использованием Ki.

3.

Полученный результат («SRES») передается

обратно.

4.

Такая же операция независимо производится

в сети мобильного оператора, после чего

сервер аутентификации сравнивает свое

значение SRES с полученным от телефона.

Если они совпадают, значит достоверность

SIM-карты подтверждена.

Подлинность

SIM-карты проверяется с помощью специального

«ключа», называемого «Ki». Данный ключ,

представляющий собой многозначное

число, хранится в двух местах — в самой

SIM-карте и в базе данных. В ходе регистрации

абонента в сети:

1.

Телефон принимает от базовой станции

«пароль» в виде случайного числа,

называемый «RAND» (тут и далее названия

взяты из официального описания стандартов

GSM).

2.

Это число шифруется процессором SIM-карты

по некому специальному алгоритму A3 с

использованием Ki.

3.

Полученный результат («SRES») передается

обратно.

4.

Такая же операция независимо производится

в сети мобильного оператора, после чего

сервер аутентификации сравнивает свое

значение SRES с полученным от телефона.

Если они совпадают, значит достоверность

SIM-карты подтверждена.