- •Защита от утечки информации по техническим каналам

- •Глава 1. Характеристика технических каналов утечки информации 4

- •Глава 2.Средства обнаружения каналов утечки информации 34

- •Глава 3. Организация инженерно-технической защиты информации 71

- •Глава 4. Методы и средства защиты информации 88

- •Глава 5. Мероприятия по выявлению каналов утечки информации 119

- •Предисловие

- •Глава 1. Характеристика технических каналов утечки информации

- •1.1. Каналы утечки информации, обрабатываемой техническими средствами приема, обработки, хранения и передачи информации

- •Электромагнитные каналы

- •Электрические каналы

- •Параметрические каналы

- •Вибрационные каналы

- •1.2. Каналы утечки речевой информации

- •Акустические каналы

- •Виброакустические каналы

- •Акустоэлектрические каналы

- •Оптико-электронный (лазерный) канал

- •Параметрические каналы

- •1.3. Каналы утечки информации при ее передаче по каналам связи

- •Электромагнитные каналы

- •Электрические каналы

- •Индукционный канал

- •1.4. Технические каналы утечки видовой информации

- •Наблюдение за объектами

- •Съемка объектов

- •Съемка документов

- •1.5. Несанкционированный доступ к информации, обрабатываемой средствами вычислительной техники

- •Атаки на уровне систем управления базами данных

- •Атаки на уровне операционной системы

- •Атаки на уровне сетевого программного обеспечения

- •Программные закладки

- •1.6. Технические каналы утечки информации, возникающей при работе вычислительной техники за счет пэмин

- •Электромагнитные поля - основной канал утечки информационных сигналов

- •Элементарный электрический излучатель (особенности электромагнитного поля в непосредственной близости от источника)

- •Решение уравнений Максвелла для элементарного магнитного излучателя

- •Электрические излучатели электромагнитного поля

- •Магнитные излучатели электромагнитного поля

- •Электрические каналы утечки информации

- •1.7. Акустические и виброакустические каналы утечки речевой информации из объемов выделенных помещений Основные понятия, определения и единицы измерения в акустике

- •Основные акустические параметры речевых сигналов

- •Уровни речевых сигналов

- •Распространение акустических сигналов в помещениях и строительных конструкциях

- •Каналы утечки речевой информации

- •1.8. Закладные устройства и защита информации от них

- •Построение и общие характеристики закладных устройств

- •Радиозакладные устройства

- •Радиозакладные переизлучающие устройства

- •Закладные устройства типа «длинное ухо»

- •Сетевые закладные устройства

- •Направления защиты информации от закладных устройств

- •Глава 2.Средства обнаружения каналов утечки информации

- •2.1. Индикаторы электромагнитных излучений. Радиочастотомеры

- •Характеристики устройств съема, передающих информацию по радиоканалу

- •Средства обнаружения устройств съема информации с радиоканалом

- •2.2. Радиоприемные устройства Сканирующие приемники

- •Режимы работы сканирующих приемников

- •Рекомендации по выбору сканирующего приемника

- •Высокоскоростные поисковые приемники

- •Селективные микровольтметры, анализаторы спектра

- •2.3. Автоматизированные поисковые комплексы

- •Принципы функционирования комплексов

- •Специальное программное обеспечение

- •Применение спо для построения поисковых комплексов

- •Специализированные поисковые программно-аппаратные комплексы

- •Мобильные поисковые комплексы

- •2.4. Нелинейные локаторы

- •Принцип работы нелинейного локатора

- •Эксплуатационно-технические характеристики локаторов

- •Методика работы с локатором

- •2.5. Досмотровая техника

- •Металлодетекторы

- •Приборы рентгеновизуального контроля

- •Переносные рентгенотелевизионные установки

- •Тепловизионные приборы

- •Эндоскопы

- •Средства радиационного контроля

- •Глава 3. Организация инженерно-технической защиты информации

- •3.1. Организационно-методические основы защиты информации Общие требования к защите информации

- •Руководящие и нормативно-методические документы, регламентирующие деятельность в области защиты информации

- •3.2. Методика принятия решения на защиту от утечки информации в организации

- •Алгоритм принятия решения

- •Оценка условий, в которых придется решать поставленную

- •Разработка вариантов и выбор оптимального

- •3.3. Организация защиты информации Основные методы инженерно-технической защиты информации

- •Глава 4. Методы и средства защиты информации

- •4.1. Организация защиты речевой информации

- •Пассивные средства защиты выделенных помещений

- •Аппаратура и способы активной защиты помещений от утечки речевой информации

- •Особенности постановки виброакустических помех

- •Рекомендации по выбору систем виброакустической защиты

- •Подавление диктофонов

- •Нейтрализация радиомикрофонов

- •Защита электросети

- •Защита оконечного оборудования слаботочных линий

- •Защита абонентского участка телефонной линии

- •Защита информации, обрабатываемой техническими средствами

- •Заземление

- •4.2. Организация защиты информации от утечки, возникающей при работе вычислительной техники, за счет пэмин

- •Характеристика канала утечки информации за счет пэмин

- •Методология защиты информации от утечки за счет пэмин

- •Критерии защищенности свт

- •Нормированные уровни помех в каналах утечки

- •Основные задачи и принципы защиты свт

- •Методика проведения специальных исследований технических средств эвт

- •Графический метод расчета радиуса зоны II (r2) технических средств эвт

- •Организация защиты пэвм от несанкционированного доступа

- •Построение системы защиты

- •Состав типового комплекса защиты от несанкционированного доступа

- •Динамика работы комплекса защиты от нсд

- •Глава 5. Мероприятия по выявлению каналов утечки информации

- •5.1. Специальные проверки

- •Порядок проведения специальной проверки технических средств

- •5.2. Специальные обследования

- •Подготовка к проведению специальных обследований

- •Замысел решения на проведение поисковой операции

- •Выполнение поисковых мероприятий

- •Подготовка отчетных материалов

- •5.3. Специальные исследования Общие положения, термины и определения

- •Постановка задачи

- •Специальные исследования в области защиты речевой информации

- •Специальные исследования в области защиты цифровой информации

- •Глава 5

- •Приложения

- •Предписание

- •1. Требования при эксплуатации

- •Предписание

- •1. Требования при эксплуатации

- •2. Контроль за соблюдением требований предписания

- •1. Объект контроля

- •2. Назначение объектов и их краткое описание

- •3. Контролируемая зона

- •4. Вид проводимого инструментального контроля

- •5. Виды разведок, контролируемые каналы и возможные направления

- •8. Метод проведения измерений

- •9. Таблицы результатов измерений и расчетов показателя противодействия

- •Центр безопасности информации «маском» (цби «маском») протокол № хх/200_

- •6. Анализ построения систем вспомогательных технических средств на объекте эксплуатации

- •7. Основные положения методики измерений, исследований и контроля

- •8. Результаты специальных исследований технических средств

- •9. Заключение

- •7. Анализ построения системы электропитания и заземления отсс

- •9. Выводы

- •Список литературы

- •Глава 1. Характеристика технических каналов утечки

- •1.2. Каналы утечки речевой информации....!......................................10

- •1.4. Технические каналы утечки видовой информации.....................15

- •1.5. Несанкционированный доступ к информации, обрабатываемой средствами вычислительной техники...................17

- •1.8. Закладные устройства и защита информации от них................38

- •Глава 2. Средства обнаружения каналов утечки

- •2.1. Индикаторы электромагнитных излучений. Радиочастотомеры.....57

- •2.2. Радиоприемные устройства.........................................................69

- •Глава 3. Организация инженерно-технической защиты

- •Глава 4. Методы и средства защиты информации............................159

- •Глава 5. Мероприятия по выявлению каналов утечки

Постановка задачи

Как следует из определения термина, задачей СИ является выявление и измерения величин информационных сигналов в каналах возможной утечки информации - «опасных» сигналов. Причем, как правило, первая часть задачи является определяющей. Учитывая, что величины ОС весьма малы (как по сравнению с другими, «рядом» существующими сигналами, так и по сравнению с уровнем помех) задача их надежной идентификации совсем не тривиальна. Ошибка на этом этапе неизменно приводит либо к «пропуску» ОС, либо к завышению результатов.

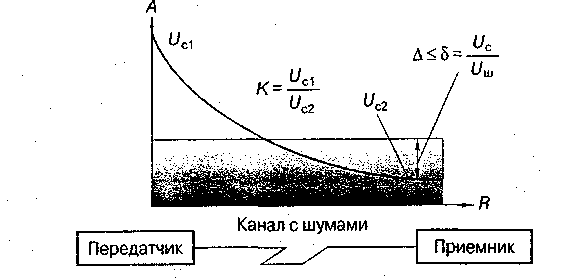

Для понимания физического смысла задачи СИ рассмотрим простейшую модель произвольного технического канала утечки (рис. 5.1).

Как и любой другой канал связи, канал утечки состоит из передатчика, собственно канала и приемника. Под передатчиком будем понимать произвольный источник опасного сигнала, т.е. защищаемой информации, независимо от формы ее существования. Это может быть и некое техническое средство, гортань человека, ПЭВМ - что угодно. Канал, в общем случае, это некая материальная среда, в которой происходит распространение сигнала передатчика. Канал утечки, как и всякий канал связи, имеет две основные характеристики - погонное затухание и некий уровень шумов. Реализацией такого обобщенного канала может служить твердое тело (стена, труба), проводная линия, область пространства (для электромагнитной волны), воздушная среда и т. д.

Рис. 5.1. Модель канала утечки

Приемник в данной модели— это потенциальный противник вместе с некими техническими средствами перехвата информации (или без них).

Если рассмотреть задачу защиты информации от возможной утечки в понятиях приведенной модели, то в точке размещения потенциального противника необходимо обеспечить такое соотношение сигнал/шум, которое не позволит противнику получить защищаемую информацию (существенно затруднит получение информации).

Нетрудно заметить, что эта задача может быть решена трояко. Либо уменьшать сигнал передатчика, либо увеличивать затухание сигнала в канале, либо увеличивать уровень шума в канале.

На практике, в общем случае, применяют все перечисленные способы, либо их комбинации.

Задача СИ, как комплекса работ, позволяющего установить, возможна ли утечка информации в данном канале, сводится к измерению сигналов передатчика и пересчету измеренных значений к величине, которая может поступить на вход оптимально адаптированного к данному виду информации приемника потенциального противника. В отдельных случаях затухание в канале тоже нужно измерить и «наложить» на сигнал, чтобы рассчитать его значение на дальнем (со стороны противника) конце канала. Далее вычисляется соотношение сигнал/шум (если уровень шумов задан или для этого надо измерить и уровень шумов) и производится сравнение полученных значений с их с нормированными величинами.

Предполагается, что еще до проведения специальных исследований проведен исчерпывающий анализ всех технических средств объекта (ОТСС и ВТСС), составлены перечни исследуемых устройств и помещений. Без проведения такого анализа постановка СИ бессмысленна, да и просто невозможна. Краткие результаты этого анализа в обязательном порядке приводятся в протоколах СИ как обоснование исследования именно выбранных каналов утечки и соответственно технических средств (ВТСС, ОТСС), конструкций и т.д. Как правило, этот анализ проводится службами заказчика, совместно со специалистами исполнителя.

Практически всегда идентификация ОС выполняется в тех или иных тестовых режимах исследуемого технического средства (объекта). Задачей тест-режима является либо создать имитационный опасный сигнал такого уровня, чтобы он уверенно выделялся на фоне любых помех в канале, либо придать некую «окраску» информационному сигналу, чтобы он надежно опознавался оператором или автоматикой исследовательских измерительных комплексов. Отсюда понятно, сколь важную роль играет правильный выбор и организация тест-режимов (тест-программ). В протоколе СИ применяемые тест-режимы должны быть описаны (если они не оговорены методиками), включая основные параметры тест-сигналов. При необходимости должны быть приведены осциллограммы тест-сигналов в цепях исследуемого технического средства.

Во многих случаях необходим предварительный анализ исследуемого объекта (технического средства) с целью выявления «слабых мест». Специалист-исследователь должен однозначно представлять себе, какие именно элементы, узлы, блоки представляют наибольшую вероятность образования каналов утечки и обязан сосредоточить свое внимание именно на них. Без этой предварительной «оптимизации» процедура СИ становится недопустимо долгой и дорогостоящей. В соответствующих протоколах должен быть изложен и обоснован этот анализ, достаточно подробно указано, какие элементы объекта подвергаются исследованиям и почему именно эти.

После выявления (обнаружения) опасных сигналов необходимо измерить их величины.

Следует обратить внимание на то, что термин «измерить» подразумевает использование для этого средств измерения. А таковыми, в соответствии с Федеральным законом «Об обеспечении единства измерений», являются только средства, введенные в Госреестр средств измерений и имеющие «Свидетельство о поверке» с непросроченным сроком действия. Кроме того, в ряде случаев измерительные системы и комплексы, должны иметь сертификат Гостехкомиссии России. Перечень использованных при СИ средств измерений в обязательном порядке приводится в протоколе вместе со ссылками на свидетельства о поверке (калибровке).

Заказчик работы (специальных исследований) вправе потребовать от Исполнителя предоставления копий сертификатов о включении средства измерений в Госреестр и свидетельств о поверке. Формально СИ, выполненные с использованием приборов, не включенных в Госреестр, не имеют силы и не могут являться основанием для аттестации объекта.

Измеренные величины должны быть приведены в протоколе, как правило, в форме подробных таблиц. Таблицы должны предваряться описанием условий измерений, схемами измерений и/или в ряде случаев фотографиями, демонстрирующими взаимное размещение элементов измерительной системы и исследуемого объекта. Приводимая информация должна быть достаточно полной для того, чтобы полностью восстановить все условия для проведения контрольных измерений.

После измерения величин опасных сигналов необходимо в большинстве случаев произвести в соответствии с действующими методиками расчеты, позволяющие перевести измеренные значения в ту форму и к тем величинам, которые подлежат сравнению с нормами. Весь процесс расчета (приведения), включая промежуточные значения, должен быть приведен в протоколе, с подробным описанием всех сделанных допущений, упрощений и т.д.

Особо следует отметить, что сакраментальная фраза «опасный сигнал не обнаружен» вообще не имеет права на существование в такой формулировке. Она означает лишь то, что специалист, проводивший измерения, недостаточно профессионален.

Достаточно часто сигнал может быть не выявлен на фоне шумов (имеется в виду, обычно, сумма внешних шумов и шумов измерительного тракта).

В этом случае в порядке исключения расчет может быть произведен «по шумам», т.е. опасный сигнал принят равным шумам канала и оценка производится по этим значениям. Это относится к любым видам специальных исследований независимо от физической природы опасных сигналов, видов разведки и оцениваемых каналов утечки. Разумеется, при таком подходе этот оценочный результат становится зависимым от параметров средств измерения. Использование низкочувствительной, «шумящей» аппаратуры может привести к существенному завышению результатов специальных исследований, превышению значений измеренных (расчетных) параметров на границе контролируемой зоны установленным нормам, хотя на самом деле, опасности утечки и не существует. Именно поэтому такой подход должен применяться только в исключительных случаях и обязательно отражаться в протоколе исследований.

Последним этапом специальных исследований является сравнение полученных рассчитанных значений опасных сигналов с соответствующими нормами и формулировка выводов. Как правило, эти формулировки носят краткий, единый по форме и содержанию, однозначный характер. В отдельных случаях необходимо указывать допуски на параметры технических средств или внешних сетей, например:

Вывод 1:

Значения опасных сигналов в линии локальной сети (сетевой карты) не удовлетворяют действующим нормам.

Значения опасных сигналов в линии электропитания удовлетворяет действующим нормам как при штатно функционирующей электросети, так и в случаях ее отключения.

Вывод 2:

Значения опасных сигналов удовлетворяют действующим нормам при штатном функционировании электросети и не удовлетворяет действующим нормам при ее аварийных или преднамеренных (в т.ч. подмене) отключениях.

Вывод 3:

Значения зоны R2 не превышают имеющегося на объекте минимального расстояния до границы контролируемой зоны (КЗ).

Допускается включение в сводные, окончательные выводы протокола (заключения) рекомендаций, направленных на исключение (блокирование) выявленных каналов утечки.