- •Проблемы маршрутизации в компьютерных сетях.

- •Методы доступа в среду передачи данных.

- •Организация системы приоритетов в компьютерных сетях.

- •Коммутация каналов и коммутация пакетов.

- •Пропускная способность и время реакции кс.

- •Функциональная и физическая структуры в вычислительной технике.

- •Концепция совместимости в кс.

- •Мобильность и расширяемость кс.

- •Многоуровневая модель кс.

- •Концепция совместимости кс.

- •Концепция мобильности кс.

- •Инкапсуляция в кс.

- •Функции сетевого уровня сети.

- •Функции транспортного уровня сети.

- •Функции представительного уровня сети.

- •Функции канального уровня сети.

- •Адресация на различных уровнях сети.

- •Определение среды передачи в кс.

- •Классификация сетей.

- •Беспроводные компьютерные сети.

- •Особенности беспроводных сред передачи данных.

- •Организация приоритетов в различных средах сетей.

- •Протоколы маршрутизации сетей.

- •Дистанционно-векторные протоколы

- •Протоколы состояния каналов связи

- •Протоколы междоменной маршрутизации

- •Протоколы внутридоменной маршрутизации

- •24. Построение модели сети osi.

- •25. Фрагментация модели сети.

- •26. Спутниковая связь в кс

- •27. Mpls-технология в сетях

- •28. Алгоритмы маршрутизации в кс

- •29. Кодирование данных в кс

- •30. Избыточное кодирование

- •31. Кодирование в сотовых сетях

- •32. Служба доменных имен в сетях

- •33. Известные сетевые технологии

- •34. Таблицы маршрутизации

- •35. Архитектура составных компьютерных сетей

- •36. Кодирование со скачкообразной перестройкой частот (fhss)

- •37. Множественный доступ с кодовым разделением (cdma)

- •38. Повышение производительности сетей

- •39. Виртуальные каналы в компьютерных сетях

- •40. Временное мультиплексирование

- •41. Частотное мультиплексирование

- •42. Кодовое мультиплексирование

- •43. Интернет. Особенности

- •45. История развития интернета.

- •46. Поясните на качественном уровне формулу Шеннона Связь между пропускной способностью линии и ее полосой пропускания

- •47. Поясните на качественном уровне формулу Найквиста

- •48. Определение понятия составной сети.

- •49. Определите понятие браузера в интернете

- •50. Определите понятие почтового ящика. Операции доступные при его наличии. Какие форматы файлов используются в электронной почте.

- •51. Определите понятие маршрутизации электронных сообщений через кс. Маршрутизация почты

- •52. Манчестерское кодирование

25. Фрагментация модели сети.

Все сети накладывают ограничения на размер своих пакетов. Эти пределы вызваны различными предпосылками, среди которых есть следующие:

Аппаратные (например, размер кадра Ethernet).

Операционная система (например, все буферы имеют размер 512 байт).

Протоколы (например, количество бит в поле длины пакета).

Соответствие какому-либо международному или национальному стандарту.

Желание снизить количество пакетов, пересылаемых повторно из-за ошибок передачи.

Желание предотвратить ситуацию, когда один пакет слишком долгое время занимает канал.

Результатом действия всех этих факторов является то, что разработчики не могут выбирать максимальный размер пакета по своему усмотрению. Максимальный размер поля полезной нагрузки варьируется от 48 байт (ATM-ячейки) до 65 515 байт (IP-пакеты), хотя на более высоких уровнях размер поля полезной нагрузки часто бывает больше.

Очевидно, возникает проблема, когда большой пакет хочет пройти по сети, в которой максимальный размер пакетов слишком мал. Одно из решений состоит в предотвращении возникновения самой проблемы. Другими словами, объединенная сеть должна использовать такой алгоритм маршрутизации, который не допускает пересылки пакетов по сетям, которые не могут их принять. Однако это решение вовсе не является решением. Что произойдет, если исходный пакет окажется слишком велик для сети адресата? Алгоритм маршрутизации будет в данном случае бессилен.

Следовательно, единственное решение проблемы заключается в разрешении шлюзам разбивать пакеты на фрагменты и посылать каждый фрагмент в виде отдельного межсетевого пакета. Однако, как вам скажет любой родитель маленького ребенка, преобразование объекта в небольшие фрагменты существенно проще, чем обратный процесс. (Физики даже дали этому эффекту ломания игрушек специальное название: второй закон термодинамики.) В сетях с коммутацией пакетов также существует проблема с восстановлением пакетов из фрагментов.

Для восстановления исходных пакетов из фрагментов применяются две противоположные стратегии. Первая стратегия заключается в том, чтобы фрагментация пакета, вызванная сетью с пакетами малых размеров, оставалась прозрачной для обоих хостов, обменивающихся пакетом. Этот вариант показан на рис. 5.44, а. «Мелкопакетная» сеть имеет шлюзы (скорее всего, это специализированные маршрутизаторы), предоставляющие интерфейсы другим сетям. Когда на такой шлюз приходит пакет слишком большого размера, он разбивается на фрагменты.

Другая стратегия фрагментации состоит в отказе от восстановления пакета из фрагментов на промежуточных маршрутизаторах. Как только пакет оказывается разбитым на отдельные фрагменты, с каждым фрагментом обращаются как с отдельным пакетом. Все фрагменты проходят через выходной шлюз (или несколько), как показано на рис. 5.44, б. Задача восстановления оригинального пакета возложена на получающий хост. Так работает IP.

__________________________________________________________---

Для восстановления исходных пакетов из фрагментов применяются две противоположные стратегии. Первая стратегия заключается в том, чтобы фрагментация пакета, вызванная сетью с пакетами малых размеров, оставалась прозрачной для обоих хостов, обменивающихся пакетом. Этот вариант показан на рис. 5.44, а. «Мелкопакетная» сеть имеет шлюзы (скорее всего, это специализированные маршрутизаторы), предоставляющие интерфейсы другим сетям. Когда на такой шлюз приходит пакет слишком большого размера, он разбивается на фрагменты.

Каждый фрагмент адресуется одному и тому же выходному шлюзу, восстанавливающему из этих фрагментов исходный пакет. Таким образом, прохождение данных через мелкопакетную сеть оказывается прозрачным. Соседние сети даже не догадываются о том, что у них под боком пакеты страшным образом нарезаются, а потом снова склеиваются. В сетях ATM, например, есть даже специальная аппаратура для обеспечения прозрачной фрагментации пакетов (разбивания на ячейки) и обратной сборки ячеек в пакеты. В мире ATM фрагментацию называют сегментацией. Концепция та же самая, а отличия есть только в некоторых деталях.

Прозрачная фрагментация проста, но, тем не менее, создает некоторые проблемы. Во-первых, выходной шлюз должен уметь определять момент получения последней части пакета, поэтому каждый фрагмент должен содержать либо поле счетчика, либо признак конца пакета. Во-вторых, все фрагменты должны выходить через один и тот же шлюз. Таким образом, налагается запрет на использование фрагментами различных путей к окончательному получателю, и в результате может оказаться потерянной часть производительности. Наконец, процессы фрагментации и последующей сборки пакетов при прохождении каждой сети с малым размером пакетов приводят к дополнительным накладным расходам. Сетям ATM требуется прозрачная фрагментация.

Другая стратегия фрагментации состоит в отказе от восстановления пакета из фрагментов на промежуточных маршрутизаторах. Как только пакет оказывается разбитым на отдельные фрагменты, с каждым фрагментом обращаются как с отдельным пакетом. Все фрагменты проходят через выходной шлюз (или несколько), как показано на рис. 5.44, б. Задача восстановления оригинального пакета возложена на получающий хост. Так работает IP.

С непрозрачной фрагментацией связаны свои проблемы. Например, она требует, чтобы каждый хост мог восстановить пакет из фрагментов. Кроме того, при фрагментации большого пакета возрастают суммарные накладные расходы, так как каждый фрагмент должен иметь заголовок. В то время как в случае прозрачной фрагментации лишние заголовки при выходе из мелкопакетной сети исчезали, в данном методе накладные расходы сохраняются на протяжении всего пути. Однако преимущество непрозрачной фрагментации состоит в возможности использовать для передачи фрагментов несколько различных маршрутов, что повышает производительность. Естественно, при использовании модели сцепленных виртуальных каналов это преимущество оказывается бесполезным.

Фрагменты пакета должны нумероваться таким образом, чтобы можно было восстановить исходный поток данных. Один из способов нумерации фрагментов состоит в использовании дерева. Если пакет 0 должен быть расщеплен, фрагменты получают номера 0.0, 0.1, 0.2 и т. д. Если эти фрагменты в дальнейшем сами фрагментируются, получающиеся кусочки нумеруются так: 0.0.0, 0.0.1, 0.0.2, ..., 0.1.0, 0.1.1, 0.1.2 и т. д. Если в заголовках зарезервировано достаточно места для случая наиболее глубокого разбиения и при этом отсутствуют дубликаты, то такая схема гарантирует правильную сборку пакета получателем независимо от порядка, в котором будут получены отдельные фрагменты.

Однако если одна из сетей нечаянно потеряет или удалит один или несколько фрагментов, то понадобится повторная передача всего пакета с тяжелыми последствиями для системы нумерации. Представим, что передается пакет длиной 1024 байта. При первой передаче пакета он разбивается на четыре одинаковых фрагмента с номерами 0.0, 0.1, 0.2 и 0.3. Фрагмент 0.1 теряется по дороге, а остальные успешно добираются до получателя. Отправитель не получает подтверждения на переданный пакет и посылает его снова. Но на этот раз срабатывает закон бутерброда (или закон Мерфи): пакет пересылается по другому маршруту и проходит через сеть с 512-байтовым ограничением на размер пакетов, поэтому пакет разбивается всего на два фрагмента. Получив фрагмент с номером 0.1, получатель может подумать, что это — как раз недостающая деталь, и в результате соберет пакет неверно.

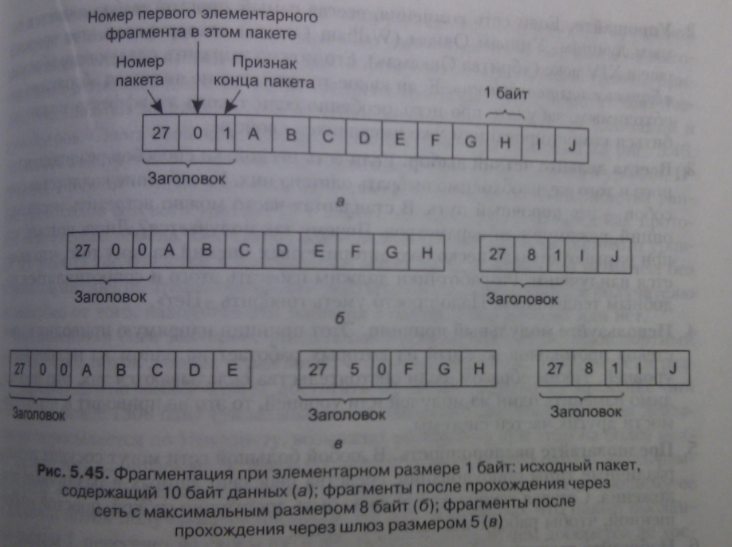

Совершенно иной и гораздо более совершенный подход к решению данной проблемы состоит в определении размера элементарного фрагмента, достаточно малого, чтобы он мог пройти по любой сети. То есть пакет разбивается на элементарные фрагменты одинакового размера плюс довесок, который может быть только короче всех остальных. Для пущей эффективности межсетевой пакет может содержать несколько фрагментов. Межсетевой заголовок должен содержать номер исходного пакета и номер (первого) элементарного фрагмента, содержащегося в нем. Как обычно, в заголовке должен содержаться признак конца исходного пакета.

Такой подход требует включения в заголовок межсетевого пакета двух полей: порядкового номера исходного пакета и порядкового номера фрагмента. Есть вполне очевидный компромисс между размером элементарного фрагмента и числом бит номера фрагмента. Поскольку размер элементарного пакета выбирается таким образом, что он может пройти по любой сети, дальнейшая фрагментация межсетевого пакета не составляет проблемы. Последним пределом является элементарный фрагмент размером с бит или байт, при этом номер фрагмента, содержащийся в заголовке пакета, превращается в смещение до этого бита или байта.

Некоторые межсетевые протоколы развивают этот метод дальше и рассматривают всю передачу по виртуальному каналу как один гигантский пакет, так что каждый фрагмент содержит абсолютный номер первого байта фрагмента.