- •030602 «Связи с общественностью»

- •Раздел I. Общие положения методических указаний по выполнению контрольных работ

- •Раздел II. Инструкция по выполнению контрольной работы

- •2.1. Методика выполнения контрольной работы

- •2.2. Требования к правилам оформления текста контрольной работы

- •2.3.. Правила выбора варианта контрольной работы

- •Раздел III. Структура контрольной работы

- •Раздел IV. Задания для выполнения контрольной работы

- •4.1. Тестовая часть

- •4.2.Практические задания контрольной работы

- •Отформатируйте текст:

- •Отформатируйте текст:

- •Отформатируйте текст:

- •Отформатируйте текст:

- •Отформатируйте текст:

- •Отформатируйте текст:

- •Отформатируйте текст:

- •Отформатируйте текст:

- •Отформатируйте текст:

- •Отформатируйте текст:

- •4.3. Пример выполнения практической части работы Пример оформления задания по созданию, форматированию электронной таблицы и расчетах в них. Создание диаграмм

- •2. Пример оформления задания по использованию функции если

- •3. Пример оформления задания по созданию сложной (вложенной) функции

- •Раздел III. Правила установления балловой оценки выполнения контрольной работы

- •Раздел III. Список литературных источников

-

Скопируйте текст «Классификация компьютерных сетей» (расположен в таблице 6.1. в графе Исходный текст) в новый документ MS Word 2007 и сохраните его в файле с именем «Форматирование текста».

-

Отформатируйте текст:

-

Разбейте текст на абзацы.

-

Установите поля от границ листа: верхнее, нижнее, левое – по 2 см, правое – 1 см.

-

Для форматирования текста используйте стили: - Обычный - для основного текста; - Заголовок 1 - для заголовка. Параметры основных стилей представлены в таблице (проверьте, чтобы параметры стилей соответствовали параметрам, представленным в таблице):

|

Параметры |

Название стиля |

|

|

Обычный |

Заголовок 1 |

|

|

шрифт |

Times New Roman, 12 пт |

Calibri, 14 пт, жирный |

|

абзац |

выравнивание по ширине, отступ первой строки- 1,25 см, междустрочный интервал - полуторный |

выравнивание по центру, отступ первой строки - нет, междустрочный интервал – полуторный, интервал после – 9 пт. |

-

Создайте маркированный список.

-

Отформатируйте символы (выделите слова полужирным курсивом), так как это сделано в образце.

После форматирования текст должен выглядеть так, как текст, который представлен в таблице 6.1. в графе Текст после форматирования.

-

Скопируйте текст, который расположен в графе Исходный текст в таблице 6.2., в новый документ MS Word 2007 и сохраните его в файле с именем «Многоуровневый список». Создайте на основе скопированного текста многоуровневый список и отформатируйте его в соответствии с образцом, приведенным в графе Многоуровневый список в таблице 6.2.

-

В табличном процессоре MS Excel 2007 переименуйте «Лист1» на «Таблица». На листе «Таблица» создайте таблицу результатов работы сети магазинов.

|

Название магазина |

Апрель |

Май |

Июнь |

Сумма выручки млн. руб. |

Средняя выручка млн. руб. |

|

"Нота" |

241 |

543 |

321 |

|

|

|

"Богатырь" |

365 |

654 |

331 |

|

|

|

"Ручеек" |

437 |

243 |

400 |

|

|

|

"Октябренок" |

598 |

360 |

423 |

|

|

|

"Медок" |

338 |

761 |

651 |

|

|

|

Итого |

|

|

|

|

|

Рассчитайте суммарное и среднее значение выручки по каждому магазину.

-

На листе «Таблица» постройте гистограмму объема продаж сети магазинов за апрель - июнь.

-

Переименуйте «Лист2» на «Функция». На листе «Функция» вычислите значение функции

в зависимости от значений аргументов на интервале [-2, 8] с шагом 1.

-

На листе «Функция» в Записать в активную ячейку слово “Да”, если в ячейках D1 и E1 находится текст, слово “Нет”, если текст находится только в одной из них и 0 – в остальных случаях.

Проверьте работу функции на всех рассматриваемых условиях.

Таблица 6.1.

|

Исходный текст |

Текст после форматирования |

|

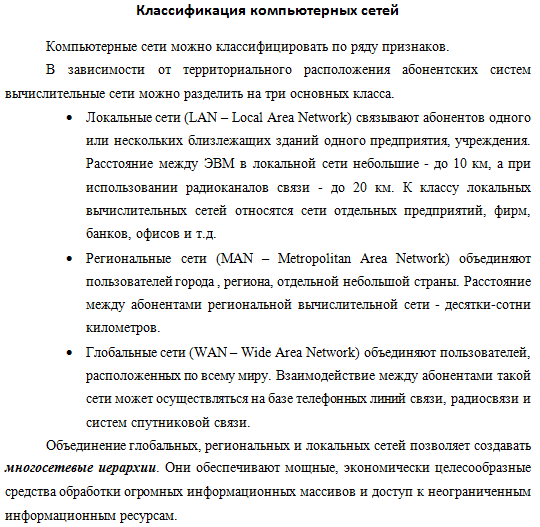

Классификация компьютерных сетей Компьютерные сети можно классифицировать по ряду признаков. В зависимости от территориального расположения абонентских систем вычислительные сети можно разделить на три основных класса. Локальные сети (LAN – Local Area Network) связывают абонентов одного или нескольких близлежащих зданий одного предприятия, учреждения. Расстояние между ЭВМ в локальной сети небольшие - до 10 км, а при использовании радиоканалов связи - до 20 км. К классу локальных вычислительных сетей относятся сети отдельных предприятий, фирм, банков, офисов и т.д. Региональные сети (MAN – Metropolitan Area Network) объединяют пользователей города , региона, отдельной небольшой страны. Расстояние между абонентами региональной вычислительной сети - десятки-сотни километров. Глобальные сети (WAN – Wide Area Network) объединяют пользователей, расположенных по всему миру. Взаимодействие между абонентами такой сети может осуществляться на базе телефонных линий связи, радиосвязи и систем спутниковой связи. Объединение глобальных, региональных и локальных сетей позволяет создавать многосетевые иерархии. Они обеспечивают мощные, экономически целесообразные средства обработки огромных информационных массивов и доступ к неограниченным информационным ресурсам.

|

|

Таблица 6.2.

|

Исходный текст |

Многоуровневый список |

|

Основные виды вирусов В зависимости от среды обитания: сетевые вирусы - распространяются по различным компьютерным сетям; файловые вирусы – внедряются главным образом в файлы с расширением .com, .exe; загрузочные вирусы – внедряются в загрузочный сектор диска (Boot-сектор) или в сектор, содержащий программу загрузки системного диска; файлово-загрузочные вирусы – заражают как файлы, так и загрузочные сектора дисков. По способу заражения: резидентные вирусы – при заражении ПК оставляет в оперативной памяти свою резидентную часть, которая потом перехватывает обращение операционной системы к объектам заражения (файлам, загрузочным секторам дисков и т.л.) и внедряются в них. Резидентные вирусы находятся в оперативной памяти и являются активными вплоть до выключения или перезагрузки ПК. нерезидентные вирусы – не заражают память ПК и являются активными ограниченное время. По особенностям алгоритма: паразитические вирусы – изменяют содержимое файлов и секторов диска и могут быть легко обнаружены и уничтожены; вирусы-репликаторы, называемые червями – распространяются по компьютерным сетям, вычисляют адреса сетевых компьютеров и записывают по этим адресам свои копии; вирусы-невидимки, называемые стелс-вирусами – очень трудно обнаружить и обезвредить, т.к. они перехватывают обращение операционной системы к пораженным файлам и подставляют вместо своего тела незараженные участки диска; вирусы-мутанты – содержат алгоритмы шифровки-расшифровки, благодаря которым копии одного и того же вируса не имеют ни одной повторяющейся цепочки байтов; квазивирусы (троянские программы) – маскируясь под полезную программу, разрушают загрузочный сектор и файловую систему дисков.

|

|

Вариант 7