- •Челябинск

- •2002 Предисловие

- •От издательства

- •Часть 1 Операционные системы и среды

- •Глава 1 Основные понятия Понятие операционной среды

- •Понятия вычислительного процесса и ресурса

- •Диаграмма состояний процесса

- •Реализация понятия последовательного процесса в ос

- •Процессы и треды

- •Прерывания

- •Основные виды ресурсов

- •Классификация операционных систем

- •Контрольные вопросы и задачи Вопросы для проверки

- •Глава 2 Управление задачами и памятью в операционных системах

- •Планирование и диспетчеризация процессов и задач Стратегии планирования

- •Дисциплины диспетчеризации

- •Вытесняющие и не вытесняющие алгоритмы диспетчеризации

- •Качество диспетчеризации и гарантии обслуживания

- •Диспетчеризация задач с использованием динамических приоритетов

- •Память и отображения, виртуальное адресное пространство

- •Простое непрерывное распределение и распределение с перекрытием (оверлейные структуры)

- •Распределение статическими и динамическими разделами

- •Разделы с фиксированными границами

- •Разделы с подвижными границами

- •Сегментная, страничная и сегментно-страничная организация памяти

- •Сегментный способ организации виртуальной памяти

- •Страничный способ организации виртуальной памяти

- •Сегментно-страничный способ организации виртуальной памяти

- •Распределение оперативной памяти в современных ос для пк

- •Распределение оперативной памяти вMs-dos

- •Распределение оперативной памяти вMicrosoftWindows95/98

- •Распределение оперативной памяти вMicrosoftWindowsNt

- •Контрольные вопросы и задачи Вопросы для проверки

- •Глава 3 Особенности архитектуры микропроцессоровi80x86

- •Реальный и защищённый режимы работы процессора

- •Новые системные регистры микропроцессоров i80x86

- •Адресация в 32-разрядных микропроцессорахi80х86 при работе в защищённом режиме Поддержка сегментного способа организации виртуальной памяти

- •Поддержка страничного способа организации виртуальной памяти

- •Режим виртуальных машин для исполнения приложений реального режима

- •Защита адресного пространства задач

- •Уровни привилегий для защиты адресного пространства задач

- •Механизм шлюзов для передачи управления на сегменты кода с другими уровнями привилегий

- •Система прерываний 32-разрядных микропроцессоровi80x86

- •Работа системы прерываний в реальном режиме работы процессора

- •Работа системы прерываний в защищённом режиме работы процессора

- •Обработка прерываний в контексте текущей задачи

- •Обработка прерываний с переключением на новую задачу

- •Контрольные вопросы и задачи Вопросы для проверки

- •Глава 4 Управление вводом/выводом и файловые системы

- •Основные понятия и концепции организации ввода/вывода в ос

- •Режимы управления вводом/выводом

- •Закрепление устройств, общие устройства ввода/вывода

- •Основные системные таблицы ввода/вывода

- •Синхронный и асинхронный ввод/вывод

- •Кэширование операций ввода/вывода при работе с накопителями на магнитных дисках

- •Функции файловой системы ос и иерархия данных

- •Структура магнитного диска (разбиение дисков на разделы)

- •Файловая системаFat

- •Структура загрузочной записиDos

- •Файловые системыVfaTиFat32

- •Файловая система hpfs

- •Файловая система ntfs (New Technology File System)

- •Основные возможности файловой системы ntfs

- •Структура тома с файловой системой ntfs

- •Возможности файловой системыNtfSпо ограничению доступа к файлам и каталогам

- •Основные отличияFaTи ntfs

- •Контрольные вопросы и задачи Вопросы для проверки

- •Задания

- •Глава 5 Архитектура операционных систем и интерфейсы прикладного

- •Принцип функциональной избирательности

- •Принцип генерируемости ос

- •Принцип функциональной избыточности

- •Принцип виртуализации

- •Принцип независимости программ от внешних устройств

- •Принцип совместимости

- •Принцип открытой и наращиваемой ос

- •Принцип мобильности (переносимости)

- •Принцип обеспечения безопасности вычислений

- •Микроядерные операционные системы

- •Монолитные операционные системы

- •Требования, предъявляемые к ос реального времени

- •Мультипрограммность и многозадачность

- •Приоритеты задач (потоков)

- •Наследование приоритетов

- •Синхронизация процессов и задач

- •Предсказуемость

- •Принципы построения интерфейсов операционных систем

- •Интерфейс прикладного программирования

- •Реализация функцийApIна уровне ос

- •Реализация функцийApIна уровне системы программирования

- •Реализация функцийApIс помощью внешних библиотек

- •Платформенно-независимый интерфейс posix

- •Пример программирования в различныхApiос

- •Текст программы дляWindows(WinApi)

- •Текст программы дляLinux(posixapi)

- •Контрольные вопросы и задачи Вопросы для проверки

- •Глава 6 Проектирование параллельных взаимодействующих вычислительных процессов

- •Независимые и взаимодействующие вычислительные процессы

- •Средства синхронизации и связи при проектировании взаимодействующих вычислительных процессов

- •Использование блокировки памяти при синхронизации параллельных процессов

- •Возможные проблемы при организации взаимного исключения посредством использования только блокировки памяти

- •Алгоритм Деккера

- •Синхронизация процессов посредством операции «проверка и установка»

- •Семафорные примитивы Дейкстры

- •Мьютексы

- •Использование семафоров при проектировании взаимодействующих вычислительных процессов

- •Задача «поставщик – потребитель»

- •Пример простейшей синхронизации взаимодействующих процессов

- •Решение задачи «читатели – писатели»

- •Мониторы Хоара

- •Почтовые ящики

- •Конвейеры и очереди сообщений Конвейеры (программные каналы)

- •Очереди сообщений

- •Примеры создания параллельных взаимодействующих вычислительных процессов

- •Пример создания многозадачного приложения с помощью системы программированияBorlandDelphi

- •Пример создания комплекса параллельных взаимодействующих программ, выступающих как самостоятельные вычислительные процессы

- •Контрольные вопросы и задачи Вопросы для проверки

- •Глава 7 Проблема тупиков и методы борьбы с ними

- •Понятие тупиковой ситуации при выполнении параллельных вычислительных процессов

- •Примеры тупиковых ситуаций и причины их возникновения

- •Пример тупика на ресурсах типаCr

- •Пример тупика на ресурсах типаCRиSr

- •Пример тупика на ресурсах типаSr

- •1: P(s2); 5: p(s1);

- •Формальные модели для изучения проблемы тупиковых ситуаций

- •Сети Петри

- •Вычислительные схемы

- •Модель пространства состояний системы

- •Методы борьбы с тупиками

- •Предотвращение тупиков

- •Обход тупиков

- •Обнаружение тупика

- •Обнаружение тупика посредством редукции графа повторно используемых ресурсов

- •Методы обнаружения тупика по наличию замкнутой цепочки запросов

- •Алгоритм обнаружения тупика по наличию замкнутой цепочки запросов

- •Контрольные вопросы и задачи Вопросы для проверки

- •Глава 8 Современные операционные системы

- •Семейство операционных системUnix Общая характеристика семейства операционных систем unix, особенности архитектуры семейства осunix

- •Основные понятия системыUnix

- •Виртуальная машина

- •Пользователь

- •Интерфейс пользователя

- •Привилегированный пользователь

- •Команды и командный интерпретатор

- •Процессы

- •Функционирование системыUnix

- •Выполнение процессов

- •Подсистема ввода/вывода

- •Перенаправление ввода/вывода

- •Файловая система

- •Структура файловой системы

- •Защита файлов

- •Межпроцессные коммуникации вUnix

- •Сигналы

- •Семафоры

- •Программные каналы

- •Очереди сообщений

- •Разделяемая память

- •Вызовы удаленных процедур (rpc)

- •Операционная системаLinux

- •Семейство операционных систем os/2WarpкомпанииIbm

- •Особенности архитектуры и основные возможности os/2Warp

- •Особенности интерфейса os/2Warp

- •Серверная операционная система os/2Warp4.5

- •Сетевая ос реального времениQnx

- •Архитектура системыQnx

- •Основные механизмы qnx для организации распредёленных вычислений

- •Контрольные вопросы и задачи Вопросы для проверки

- •Приложение а Тексты программы параллельных взаимодействующих задач

- •Приложение б Тексты программ комплекса параллельных взаимодействующих приложений

- •Текст программы а

- •Текст программы в

- •Текст программы d

- •Текст программы g

- •Список литературы

- •Часть 1 6

- •Глава 5 Архитектура операционных систем и интерфейсы прикладного 240

- •Глава 6 Проектирование параллельных взаимодействующих вычислительных 279

- •Глава 7 Проблема тупиков и методы 348

- •Глава 8 Современные операционные 391

Поддержка страничного способа организации виртуальной памяти

При создании микропроцессора i80386 разработчики столкнулись с очень серьезной проблемой в реализации страничного механизма. Дело в том, что микропроцессор имеет широкую шину адреса – 32 бита – и возникает вопрос о разбиении всего адреса на поле страницы и поле индекса. Если большое количество битов адреса отвести под индекс, то страницы станут очень большими, что повлечет большие потери и на фрагментацию, и на операции ввода/вывода, связанные с замещением страниц. Хотя количество страниц стало бы при этом меньше, и накладные расходы на их поддержание тоже уменьшились бы. Если же размер страницы уменьшить, то большое поле номера страницы привело бы к появлению громадного количества возможных страниц и необходимо было либо вводить какие-то механизмы контроля за номером страницы (с тем, чтобы он не выходил за размеры таблицы страниц), либо создавать эти таблицы максимально возможного размера. Разработчики пошли по пути, при котором размер страницы все же небольшой (он выбран равным 212= 4096 = 4K), а поле номера страницы величиной в 20 битов, в свою очередь, разбивается на два поля и осуществляется двухэтапная (двухшаговая) страничная трансляция.

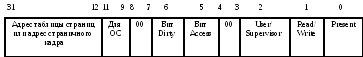

Д ля

описания каждой страницы создается

соответствующий дескриптор. Длина

дескриптора выбрана равной 32 битам: 20

битов линейного адреса определяют номер

страницы (по существу – её адрес,

поскольку добавление к нему (приписывание

в качестве младших разрядов) 12 нулей

приводит к определению начального

адреса страницы), а остальные биты

разбиты на следующие поля, которые

изображены на рис. 3.7. Как видно, три бита

дескриптора зарезервированы для

использования системными программистами

при разработке подсистемы организации

виртуальной памяти. С этими битами

микропроцессор сам не работает.

ля

описания каждой страницы создается

соответствующий дескриптор. Длина

дескриптора выбрана равной 32 битам: 20

битов линейного адреса определяют номер

страницы (по существу – её адрес,

поскольку добавление к нему (приписывание

в качестве младших разрядов) 12 нулей

приводит к определению начального

адреса страницы), а остальные биты

разбиты на следующие поля, которые

изображены на рис. 3.7. Как видно, три бита

дескриптора зарезервированы для

использования системными программистами

при разработке подсистемы организации

виртуальной памяти. С этими битами

микропроцессор сам не работает.

Рис.3.7.Дескриптор страницы

Прежде всего, микропроцессор анализирует самый младший бит дескриптора – бит присутствия, ибо если поле presentравно нулю, то это означает отсутствие данной страницы в оперативной памяти, и такая ситуация влечет прерывание в работе процессора с передачей управления соответствующей программе, которая должна будет загрузить затребованную страницу. Битdirty –«грязный» – предназначен для отметки, что данную страницу модифицировали и при замещении этого страничного кадра следующим её необходимо сохранить во внешней памяти. Бит обращения (access) свидетельствует о том, что к данной таблице или странице осуществлялся доступ. Он используется для определения страницы, которая будет участвовать в замещении при использовании дисциплинLRUилиLFU. Наконец, первый и второй биты используются для защиты памяти.

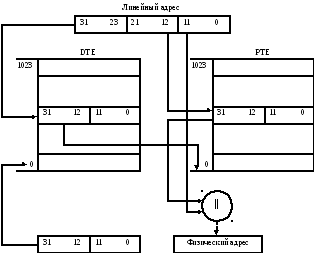

Старшие 10 битов линейного адреса определяют номер таблицы страниц (pagetableentry, РТЕ), из которой посредством вторых 10 битов линейного адреса выбирается соответствующий дескриптор виртуальной страницы. И уже из этого дескриптора выбирается номер физической страницы, если данная виртуальная страница отображена сейчас на оперативную память. Эта схема определения физического адреса по линейному изображена на рис. 3.8.

П ервая

таблица, которую мы индексируем первыми

(старшими) 10 битами линейного адреса,

названа таблицей каталогов таблиц

страниц (pagedirectoryentry,PDE). Её

адрес в оперативной памяти определяется

старшими 20 битами управляющего регистраCR3.

ервая

таблица, которую мы индексируем первыми

(старшими) 10 битами линейного адреса,

названа таблицей каталогов таблиц

страниц (pagedirectoryentry,PDE). Её

адрес в оперативной памяти определяется

старшими 20 битами управляющего регистраCR3.

Рис. 3.8.Трансляция линейного адреса в микропроцессорахi80x86

Каждая из таблиц PDE и РТЕ состоит из 1024 элементов (210= l024). В свою очередь, каждый элемент (дескриптор страницы) имеет длину 4 байта (32 бита), поэтому размер этих таблиц как раз соответствует размеру страницы.

Оценим теперь эту двухшаговую схему трансляции с позиций расхода памяти. Каждый дескриптор описывает страницу размером 4 Кбайт. Следовательно, одна таблица страниц, содержащая 1024 дескриптора, описывает пространство памяти в 4 Мбайт. Если наша задача пользуется виртуальным адресным пространством, например, в 50 Мбайт (предположим, что речь идёт о некотором графическом редакторе, который обрабатывает изображение, состоящее из большого количества пикселов1), то для описания этой памяти необходимо иметь 14 страниц, содержащих таблицы РТЕ. Кроме этого, нам потребуется для этой задачи ещё одна таблица PDE (тоже размером в одну страницу), в которой 14 дескрипторов будут указывать на местонахождение упомянутых таблиц РТЕ. Остальные дескрипторыPDEмогут быть не задействованы. Итого, для описания 50 Мбайт адресного пространства задачи потребуется всего 15 страниц, то есть 60 Кбайт памяти, что можно считать приемлемым.

Если бы не был использован такой двухшаговый механизм трансляции, то потери памяти на описание адресного пространства могли бы составить 4(Кбайт)210= 4 (Мбайт)! Очевидно, что это уже неприемлемое решение.

Итак, микропроцессор для каждой задачи, для которой у него есть TSS, позволяет иметь таблицу PDE и некоторое количество РТЕ. Поскольку это дает возможность адресоваться к любому байту из 232, а шина адреса как раз и позволяет использовать физическую память с таким объёмом, то можно как бы отказаться от сегментного способа адресации. Другими словами, если считать, что задача состоит из одного единственного сегмента, который, в свою очередь, разбит на страницы, то фактически мы получаем только один страничный механизм работы с виртуальной памятью. Этот подход получил название «плоской памяти». При использовании плоской модели памяти упрощается создание и операционных систем, и систем программирования. Кроме этого, уменьшаются расходы памяти для поддержки системных информационных структур. Поэтому в абсолютном большинстве современных 32-разрядных ОС, создаваемых для микропроцессоровi80x86, используется плоская модель памяти.