Сис.анализ(agafonov)

.pdf

USED AT: |

AUTHOR: Милкин |

|

DATE: 05.07.04 |

WORKING |

|

READER |

DATE |

CONTEXT: |

|

|

PROJECT: AS-IS |

|

REV: |

08.07.04 |

DRAFT |

|

|

|

|

|

|

|

|

|

RECOMMENDED |

|

|

|

|

|

NOTES: 1 2 3 4 5 6 7 8 9 10 |

|

|

PUBLICATION |

|

|

|

A-0 |

|

|

Целии |

C1 |

|

|

|

|

|

|

|

|

планы |

|

|

|

|

|

|

|

|

|

|

|

|

|

Вопросы к |

|

|

|

|

|

|

|

|

|

владельцам |

|

|

|

|

|

|

|

|

|

бизнес-процессов |

|

|

|

|

Модели |

|

|

Ответы |

|

|

|

|

|

|

"Какесть" |

Накапливать и |

владельцев |

|

|

|

|

|

|

|

I2 |

бизнес-процессов |

|

|

|

|

|

|

||

распространять |

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|||

|

модели |

|

|

|

|

|

|

|

|

|

"Какесть" и управляющую |

Модели "Как |

|

|

|

|

|

|

|

|

информацию |

есть" |

|

|

|

|

|

|

|

|

0р. |

A1 |

|

|

|

|

|

|

|

|

|

|

|

|

|

Коцепция |

|

|

|

|

|

|

Управлять информацией |

модели "Как |

|

|

|

||

|

|

|

должно быть" |

|

|

|

|||

|

|

|

|

репозитария |

|

|

|

||

|

|

|

|

|

|

|

|

||

|

|

Владельцы |

0р. |

|

A2 |

|

|

|

|

|

|

бизнес-процессов |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Строить модели |

|

Модели |

|

|

|

|

|

|

|

|

изменений |

|

|

|

|

|

|

|

|

"Какдолжно быть" |

|

O1 |

|

|

|

|

|

|

|

|

|

|

|

ИС, управляемая |

|

Тор-менеджер, отвечающийза |

I1 |

|

|

|

|

|

|

Тор-менеджером |

|

|

|

|

|

|||

|

|

Знания, опыт |

0р. |

|

A3 |

|

|||

|

|

|

построение моделей |

|

|

Папки на |

|||

|

|

|

изменений |

|

|

|

Авторы, |

|

|

|

|

|

|

|

|

|

|

рецензрование |

|

|

|

|

|

|

|

|

эксперты, |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

рецензенты, КТК |

|

|

NODE: |

A0 |

TITLE: |

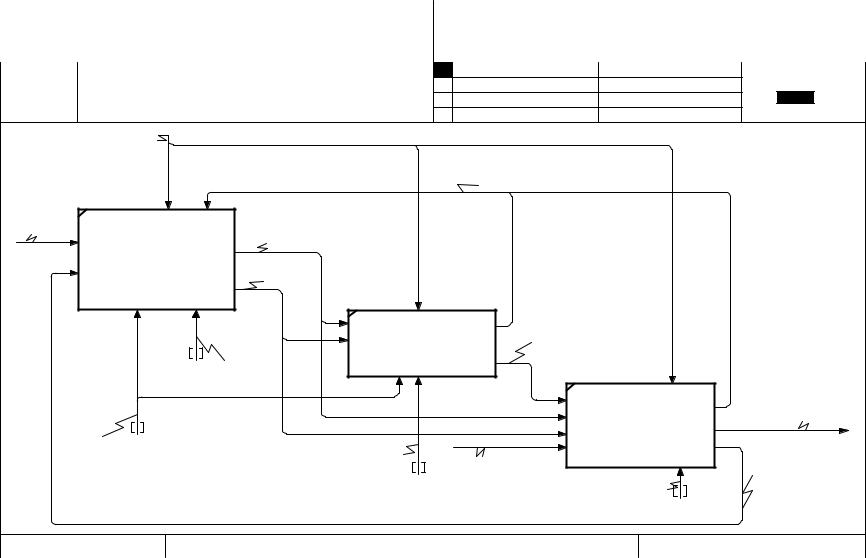

Изменять бизнес-процессы |

|

NUMBER: |

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Рис. 26 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

71 |

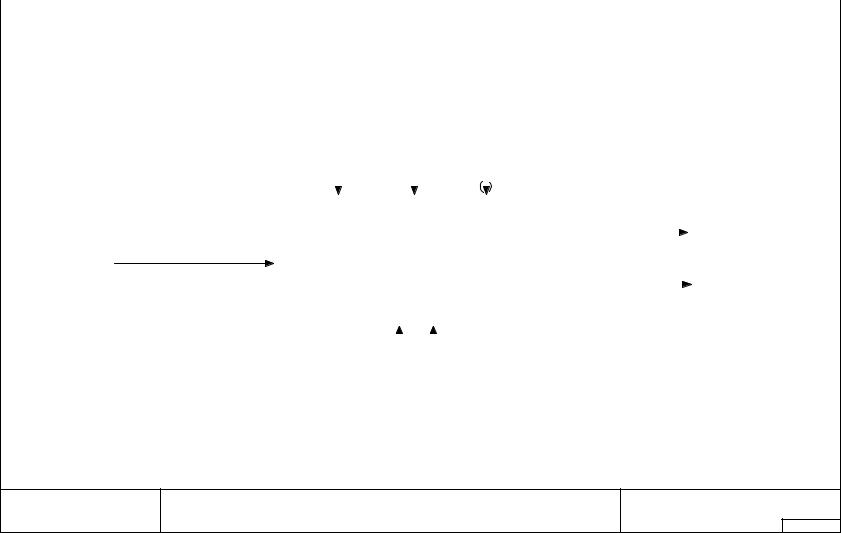

Вести методологическую работу (рис. 27)

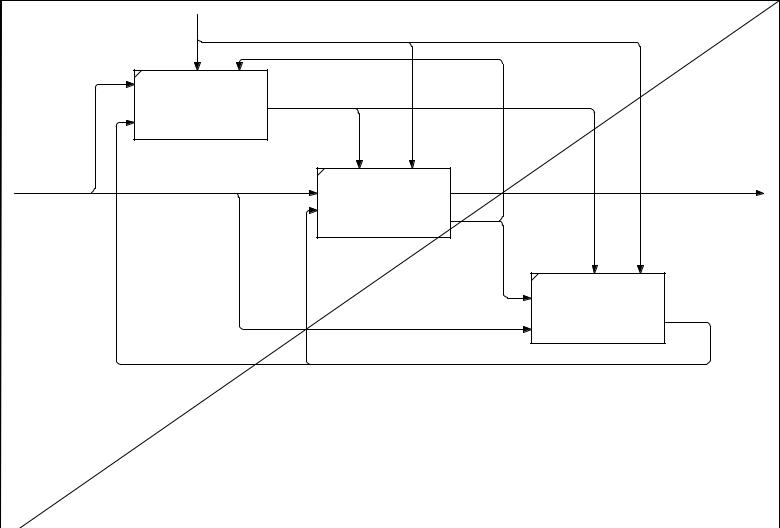

Воснове приведенной на рис. 27 диаграммы верхнего уровня модели “Изменять целевую группу”, с которой можно подробно ознакомиться в отчете (см. www.vladimir-city.ru/strategy/nir/nir2.rtf) лежат идеи, развиваемые “школой культурной политики” [Пределы власти (приложение к журналу “Век ХХ и Мир”). – 1994 . – Вып. 1. – С. 187.]. В соответствии с этими идеями миссия методологии состоит в осуществлении целенаправленных изменений. Последнее достигается объединением и взаимодействием функций исследования, консалтинга и образования.

Входе применения методология структурного анализа и проектирования («с нуля») целенаправленному изменению (с целью видоизменения и оптимизации действующих в организации бизнес-процессов) подвергаются определенные целевые группы. Вначале они исследуются с целью выявления собственных проблем. По результатам исследования строится процесс консультирования и обучения представителей целевых групп. В процессе консультирования генерируются возможные решения проблем, которые, в свою очередь, также подвергаются исследованию и учитываются при обучении. После обучения (это центральная функция в триаде) из целевых групп выделяются будущие разработчики, осознающие стоящие проблемы и возможности их решения, которые и включаются в качестве участников в процесс разработки моделей изменений.

72

C1 Цели, задачи и планы изменений

Исследовать |

Исследования |

|

|

A1 |

|

I1 |

Обучать |

Измененная целевая |

Целевая группа |

Вопросы |

|

|

группа |

A2

Консультировать

Решения

A3

Рис. 27

73

2. Оптимизировать крупную организацию

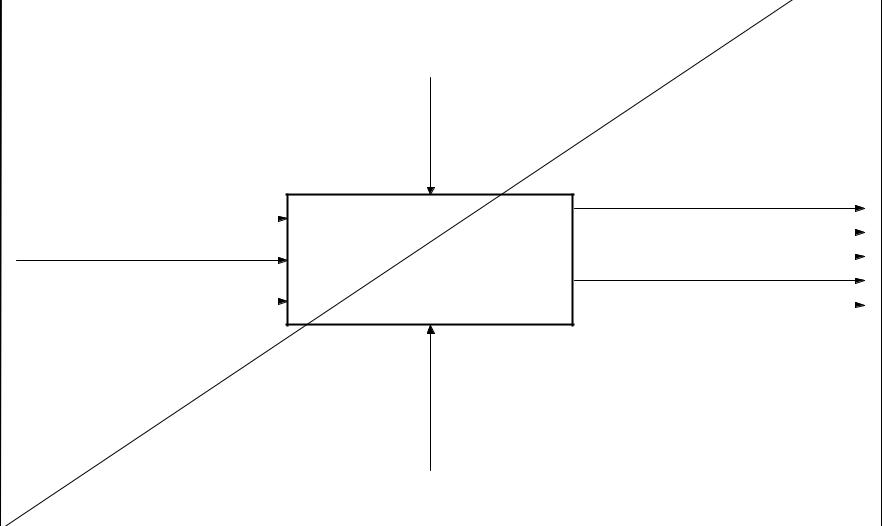

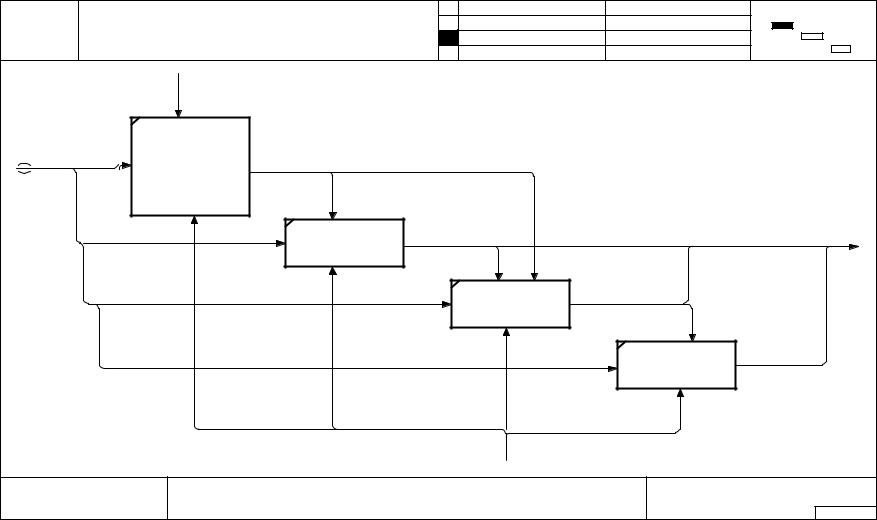

Обеспечивать безопасность информационных отношений ВлГУ (рис. 28 – 29)

Цель: нагляднопоказатьдействия, необходимыедляобеспечениябезопасностиинформационныхотношенийВлГУ. Точка зрения: руководства ВлГУ.

Применение Модель создана в ходе практической разработки концепции обеспечения безопасности информационных

отношений ВлГУ. Ее учитывают сотрудники ВлГУ в работе с информационными ресурсами.

Модель может быть полезна сотрудникам иных организаций, так как содержание информации, циркулирующей в модели, ничем не ограничено, что дает основание рассматривать ее как абстрактную модель защиты информационных отношений в связи с любой информацией и в организациях, имеющих развитую структуру, позволяющую разделять функции руководства, анализа, контроля и исполнения, в частности, в организациях, связанных с циркуляцией медицинской информации и врачебной тайны, подлежащей защите в соответствии с законодательством Российской Федерации.

Из модели видно, что защита информации является трудоемким процессом, существенно усложняющим принятие и реализацию решений, однако такое усложнение во одних случаях является требованием законодательства, а в других случаях оправдано уменьшением вероятности причинения вреда, но все-таки требует значительных средств и ресурсов.

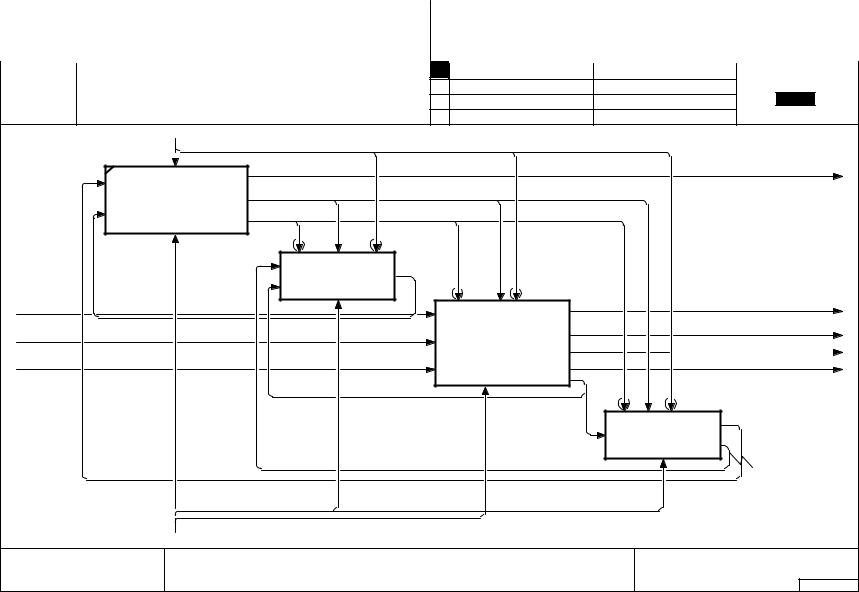

Модель раскрывает соотношение основных функций в процессе обеспечения безопасности информационных отношений. В частности, функции «Утверждать проекты документов по безопасности и обеспечивать ресурсами», «Разрабатывать меры по защите информации», «Реализовывать меры по обеспечению безопасности информации ВлГУ» и «Контролировать функционирование системы защиты» связаны между собой не только прямыми, но и обратными связями по потоку данных, что говорит об итерационном процессе обеспечения информационных отношений, о том, что эти отношения невозможно установить один раз и навсегда, а требуются усилия по поддержанию надлежащего их состояния.

74

USED AT: |

|

AUTHOR: РЦНИТ ВлГУ |

|

DATE: 17.12.2002 |

|

WORKING |

|

READER |

DATE |

|

CONTEXT: |

|||

|

|

|

|

|

||||||||||

|

|

PROJECT: Безопасностьинформации |

REV: 11.02.2003 |

|

|

|

|

|

|

|

||||

|

|

|

DRAFT |

|

|

|

|

TOP |

||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

RECOMMENDED |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

NOTES: 1 2 |

3 4 |

5 6 |

7 8 9 |

10 |

|

|

PUBLICATION |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Правоваяоснова

Открытая

информация

Входящая информация

|

|

|

|

Защищенная информация к |

|

|

|

||

|

|

|

|

пользователю |

Неинструктированные |

Обеспечить безопасность |

|

Инструктированные |

|

|

пользователи |

|||

пользователи |

|

информационныхотношений ВлГУ |

|

|

|

|

Нейтрализованные |

||

|

|

|||

|

|

|

|

|

Угрозы |

|

|

угрозы |

|

|

|

Санкции, претензии, иски |

||

|

|

|

|

|

|

0р. |

|

A0 |

|

Цель: Наглядно показать действия, необходимые для обеспечения безопасности информационных отношений ВлГУ

Точка зрения: Руководство ВлГУ

Сотрудники

ВлГУ

NODE: |

|

TITLE: |

Обеспечить безопасность информационных |

NUMBER: |

|

|

A-0 |

|

010 |

|

|

|

|

отношений ВлГУ |

|

||

|

|

|

|

||

Рис. 28

75

USED AT: |

AUTHOR: РЦНИТ ВлГУ |

|

DATE: 17.12.2002 |

WORKING |

|

READER |

DATE |

CONTEXT: |

|

||

|

|

PROJECT: Безопасностьинформации |

REV: |

29.06.2004 |

DRAFT |

|

|

|

|

|

|

|

|

|

|

|

|

RECOMMENDED |

|

|

|

|

|

|

|

NOTES: 1 2 3 4 5 6 7 8 9 10 |

|

|

PUBLICATION |

|

|

A-0 |

|

||

|

|

C1 |

|

|

|

|

|

|

|

|

|

|

|

Правоваяоснова |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Санкции, претензии, иски |

||

|

|

Утверждать проекты |

Переченьсведений огр. доступа, номенклатура должностей, правила |

|

|

|

O5 |

||||

|

|

|

|

|

|

||||||

|

|

документов по безопасности регистрации, правила обращения синформацией |

|

|

|

|

|

||||

|

|

и обеспечивать ресурсами |

|

|

|

|

|

|

|

|

|

|

|

|

Решения по информации о нарушенияхПравил |

|

|

|

|

|

|||

|

|

0р. |

A1 |

|

|

|

|

|

|

|

|

|

|

Проектыи |

|

|

|

|

|

|

|

|

|

|

|

предложения |

Разрабатывать меры |

|

|

|

|

|

|

||

|

|

по внесению |

по защите информации |

|

|

|

|

|

|

||

|

|

изменений |

0р. |

|

A2 |

|

|

|

|

|

|

|

|

|

|

|

|

|

Открытаяинформация |

|

|||

|

Входящая информация |

|

|

|

|

|

|

O1 |

|||

I1 |

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

Защищенная информация к |

|||

Неинструктированные |

|

|

|

|

|

|

|

||||

|

|

|

|

Реализовывать меры по |

|

|

|||||

|

|

|

|

|

пользователю |

|

|||||

I2 |

пользователи |

|

|

|

обеспечению безопасности |

|

|

|

O2 |

||

|

|

|

|

|

информации ВлГУ |

|

Инструктированные пользователиO3 |

||||

|

|

|

|

|

|

|

|||||

I3Угрозы |

|

|

|

|

0р. |

A3 |

|

Нейтрализованные угрозыO4 |

|||

|

|

|

|

|

|

|

|

|

|

||

|

|

|

Аналитики |

|

Сотрудники |

Информация о |

Контролировать |

Представления на |

|

||

|

|

|

|

выявленных |

функционирование |

санкции всвязи с |

|

||||

|

|

|

службы |

|

ВлГУ, |

|

|||||

|

|

|

|

угрозахи |

системы защиты |

нанесенным ущербом |

|||||

|

|

|

защиты |

|

ответственные |

||||||

|

|

Руководство |

|

состоянии |

0р. |

A4 |

|

|

|||

|

|

информации |

за инструктаж |

|

|

||||||

|

|

системы защиты |

|

|

|||||||

|

|

ВлГУ |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Документы о |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Служба защиты |

|

|

|

|

|

Служба |

нарушениях |

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

контроля |

|

|

||

|

|

информации |

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

||

|

|

Сотрудники |

|

|

|

|

|

|

|

|

|

|

|

M1ВлГУ |

|

|

|

|

|

|

|

|

|

NODE: |

TITLE: |

Обеспечить безопасность информационных |

NUMBER: |

|

|

||||||

|

|

A0 |

|

011 |

|

|

|||||

|

|

|

отношений ВлГУ |

|

|

|

|

||||

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

Рис. 29 |

|

|

|

|

|

|

76

Осуществлятьдокументооборот, контролироватьсрокиисполнениярезолюцийидокументов(рис. 30 – 34)

Цель: разобраться, как функционирует действующая в ВлГУ система электронного документооборота, реализованная на платформе Lotus Domino/Notes.

Точка зрения: ректора.

Применение Эта модель носит иллюстративный характер и знакомит с основными функциями и их связями, характер-

ными для деятельности вуза.

77

USED AT: |

AUTHOR: РЦНИТ ВлГУ |

|

|

DATE: 12/1/2002 |

|

WORKING |

READER |

DATE |

CONTEXT: |

|||

|

PROJECT: ВУЗ |

|

|

|

REV: 11/30/2002 |

|

DRAFT |

|

|

TOP |

||

|

|

|

|

|

|

|

|

|

RECOMMENDED |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

NOTES: |

1 2 |

3 4 |

5 6 |

7 8 9 |

10 |

|

|

PUBLICATION |

|

|

|

Входящие

документы

системы

документооборота

Запросы |

|

|

|

|

Регламенты |

|

||||

|

|

|

||||||||

руководства |

|

|

|

|

|

|||||

|

|

|

|

работы системы |

|

|||||

|

|

|

|

|

|

|

|

|

||

Решения |

|

|

|

|

|

|

|

документооборота |

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

ректората, |

|

|

|

|

|

|

|

|

|

|

Советов |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Списанные |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

в архив |

|

Осуществлять документооборот, |

документы |

|

||||||||

|

|

|||||||||

|

|

контролировать |

|

|

Репозитарий |

|

||||

|

|

сроки исполнения |

|

|

|

|||||

|

|

резолюций и |

|

|

системы |

|

||||

|

|

документов |

|

|

документооборота |

|

||||

|

|

|

|

|

|

|

|

A0 |

|

|

Подсистема |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

контроля |

|

|

|

|

ОИД |

|

|

|

|

|

исполнения |

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

||

документов |

|

|

|

|

|

|

|

|

|

|

системы |

|

|

|

|

|

|

|

|

|

|

документооборота |

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

NODE: |

TITLE: Осуществлять документооборот, контролировать сроки |

NUMBER: |

A-0 |

исполнениярезолюцийи документов |

|

1

Рис. 30

78

USED AT: |

AUTHOR: РЦНИТ ВлГУ |

DATE: 12/1/2002 |

WORKING |

READER |

DATE CONTEXT: |

|

||

|

PROJECT: ВУЗ |

|

REV: |

11/30/2002 |

DRAFT |

|

|

|

|

|

|

|

|

RECOMMENDED |

|

|

|

|

NOTES: 1 2 3 4 5 6 |

7 8 9 10 |

|

PUBLICATION |

|

A-0 |

|

|

|

Решения |

C1 |

|

|

C2 |

Запросы руководства |

|

|

|

ректората, |

|

|

|

|

|

||

|

|

Правила |

|

|

|

|

|

|

|

Советов |

|

|

|

|

|

|

|

|

|

|

документоооборота, |

|

|

|

|

|

|

|

|

шаблоны документов |

|

|

|

|

|

|

|

Управлять |

|

|

|

|

|

|

|

документооборотом |

|

|

|

|

|

||

|

|

|

A1 |

|

|

|

|

|

|

|

|

Входящие |

|

|

|

Списанные в |

|

|

|

|

|

|

|

архив |

|

|

|

|

|

документы |

|

|

|

|

|

|

|

|

|

|

|

документы |

|

|

|

|

|

системы |

|

|

|

O1 |

|

|

|

|

Осуществлять |

|

|

|||

|

|

|

документооборота |

Напоминания |

||||

|

I1 |

|

|

|||||

|

|

|

документооборот |

|

Репозитарий |

O2 |

||

|

|

|

|

|

|

|

||

|

|

|

|

|

A2 |

|

|

|

|

|

|

|

|

Отчет об |

системы |

|

|

|

|

|

|

|

|

документооборота |

|

|

|

|

|

|

|

|

исполнении и |

|

|

|

|

|

|

|

|

представление |

|

|

|

|

|

|

|

|

на санкции |

|

|

|

|

|

|

|

Контролировать |

Рекомендации по |

|

|

|

|

|

|

|

изменению |

|

||

|

|

|

|

|

сроки исполнения |

|

||

|

|

|

|

|

регламента |

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

A3 |

документооборота |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Подсистема контроля исполнения |

|

|

|

|

|

ОИД |

|

|

документов системы документооборота |

|

|

||

|

M2 |

|

|

|

|

M1 |

|

|

NODE: |

TITLE: |

Осуществлять документооборот, контролировать сроки |

NUMBER: |

|

|

|||

|

A0 |

|

исполнениярезолюцийи документов |

|

2 |

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

Рис. 31 |

|

|

|

|

|

|

|

|

|

|

|

|

79 |

USED AT: |

AUTHOR: РЦНИТ ВлГУ |

|

DATE: 12/1/2002 |

WORKING |

READER |

DATE CONTEXT: |

||

|

PROJECT: ВУЗ |

|

REV: 11/30/2002 |

DRAFT |

|

|

||

|

|

|

|

|

|

RECOMMENDED |

|

|

|

NOTES: 1 2 3 4 5 6 7 8 9 10 |

|

|

PUBLICATION |

|

A0 |

||

|

|

C1 |

|

|

|

|

|

|

|

|

Решения |

|

|

|

|

|

|

|

|

ректората, |

|

|

|

|

|

|

|

|

Советов |

|

|

|

|

|

|

Репозитарий |

|

|

|

|

|

|

|

|

системы |

|

Анализировать |

|

|

|

|

|

|

документооборота |

|

|

|

|

|

|

||

документы и их |

Рекомендации |

|

|

|

|

|||

|

|

|

|

|

|

|||

|

|

исполненние |

|

Рекомендации по |

|

|

|

|

|

|

|

|

Рекомендации по |

Правила |

|||

|

|

|

|

изменению |

|

|||

|

|

|

|

|

изменению правил |

|||

|

|

A11 |

|

шаблонов |

|

документоооборота, |

||

|

|

|

|

документооборота |

||||

|

|

|

|

Изменить |

Новые |

шаблоны |

||

|

|

|

|

|

|

|||

|

|

|

|

|

|

документов |

||

|

|

|

|

шаблоны |

|

|

||

|

|

|

|

шаблоны |

|

|||

|

|

|

|

документов |

|

O1 |

||

|

|

|

|

|

|

|

||

|

|

|

|

A12 |

|

|

|

Новая |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

номенклатура |

|

|

|

|

|

|

Изменить правила |

|

дел |

|

|

|

|

|

|

документооборота |

|

Новые правила |

|

|

|

|

|

|

A13 |

|

|

|

|

|

|

|

|

|

документооборота |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Изменить |

|

|

|

|

|

|

|

|

номенклатуру |

|

|

|

|

|

|

|

|

|

дел |

|

|

|

|

|

|

|

|

A14 |

|

|

|

|

|

|

ОИД |

|

|

|

|

|

|

|

|

M1 |

|

|

NODE: |

A1 |

TITLE: |

|

Управлять документооборотом |

NUMBER: |

|||

|

|

|

|

|

|

|

3 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Рис. 32 |

|

|

|

80