- •1. Общая структурная схема эвм. Типы и классы эвм. Устройство персональных эвм.

- •2. Понятие о многомашинных и многопроцессорных вычислительных системах.

- •3.Виды накопителей информации. Виртуальная память. Резервное копирование.

- •4. Системное программное обеспечение. Типы ос. Ос для пк.

- •5. Системное программное обеспечение. Типы ос. Ос для пк.

- •6. Типы дисковых накопителей. Физические и логические ошибки.

- •7. Виды и назначение прикладного программного обеспечения (текстовые редакторы, графические процессоры, утилиты, системы программирования).

- •8. Периферийные устройства для персональных компьютеров.

- •9. Сети передачи данных. Глобальные и локальные. Оборудование, необходимое для создания локальной сети (кабели, коннекторы, коммутирующие устройства, маршрутизаторы).

- •10. Программныесетевыепротоколы. Модель osi (hardware level, transport level, user level). Подробности о протоколах транспортного уровня на примере NetBeui, ipx/spx и tcp/ip.

- •11. Основные услуги сети Интернет. Web страницы (http), передача файлов (ftp), электронная почта (pop3, smtp), удалённое управление ресурсами (Telnet, ssh), система доменных имён (dns).

- •12. Информационная безопасность. Системы парольной и биометрической аутентификации. Несанкционированный доступ к данным.

- •13. Сетевые атаки на отказ в обслуживании (dos, ddos).

- •14. Атаки на «срыв стэка».

- •15. Компьютерные вирусы, программы типа “троянский конь”.

- •16. Ос реального времени, описание и назначение.

- •17. Основные функции ос, дать описание.

- •18. Определение планирования. Основные задачи.

- •19. Описание алгоритма, основанного на приоритетах. Привести граф.

- •20. Понятия «процесс» и «поток». Виртуальное адресное пространство.

- •21. Описание алгоритма, основанного на квантовании. Привести граф.

- •22. Определение диспетчеризации. Основные задачи.

- •23. Вытесняющие и невытесняющие алгоритмы планирования. Достоинства и недостатки.

- •24. Определение свопинга и виртуальной памяти. Достоинства и недостатки.

- •25. Понятия конфиденциальности, целостности и доступности данных.

- •26. Основы симметричного алгоритма шифрования. Пример.

- •27. Основы несимметричного шифрования. Пример.

- •29. Функции операционной системы по управлению памятью

- •30. Этапы развития компьютеров и ос, охарактеризовать каждый этап

25. Понятия конфиденциальности, целостности и доступности данных.

Безопасная информационная система - это система, которая, во-первых, защищает данные от несанкционированного доступа, во-вторых, всегда готова предоставить их своим пользователям, а в-третьих, надежно хранит информацию и гарантирует неизменность данных. Таким образом, безопасная система по определению обладает свойствами конфиденциальности, доступности и целостности.

Конфиденциальность - гарантия того, что секретные данные будут доступны только тем пользователям, которым этот доступ разрешен (такие пользователи называются авторизованными);

Доступность - гарантия того, что авторизованные пользователи всегда получат доступ к данным;

Целостность - гарантия сохранности данных, которая обеспечивается запретом для неавторизованных пользователей каким-либо образом изменять, модифицировать, разрушать или создавать данные.

Требования безопасности могут меняться в зависимости от назначения системы, характера используемых данных и типа возможных угроз.

Например, если вы публикуете информацию в Интернете на Web-сервере и вашей целью является сделать её доступной для самого широкого круга людей, то конфиденциальность в данном случае не требуется. Однако требования целостности и доступности остаются актуальными.

Не менее важным в данном примере является и обеспечение доступности данных. Т.к. существует вероятность того, что злоумышленник предпримет атаку, в результате которой помещенные на сервер данные станут недоступными для тех, кому они предназначались.

Понятие конфиденциальности, доступности и целостности могут быть определенны не только по отношению к информации, но и к другим ресурсам вычислительной сети, например внешним устройствам или приложениям.

Любое действие, которое направлено на нарушение конфиденциальности, целостности и/или доступности информации, а также на нелегальное использование других ресурсов сети, называется угрозой. Реализованная угроза называется атакой. Риск-это вероятностная оценка величины возможного ущерба, который может понести владелец информационного ресурса в результате успешно проведенной атаки. Значение риска тем выше, чем более уязвимой является существующая система безопасности, и чем выше вероятность реализации атаки.

26. Основы симметричного алгоритма шифрования. Пример.

Любая процедура шифрования, превращающая информацию из обычного «понятного» вида в «нечитабельный» зашифрованный вид должна быть дополнена процедурой дешифрирования. Пара процедур - шифрование и дешифрирование - называется криптосистемой.

Алгоритм шифрования считается раскрытым, если найдена процедура, позволяющая подобрать ключ за реальное время. Сложность алгоритма раскрытия является одной из важных характеристик криптосистемы и называется криптостойкостью.

Существуют два класса криптосистем - симметричные и асимметричные. В симметричных схемах шифрования (классическая криптография) секретный ключ зашифровки совпадает с секретным ключом расшифровки. В асимметричных схемах шифрования (криптография с открытым ключом) открытый ключ зашифровки не совпадает с секретным ключом расшифровки.

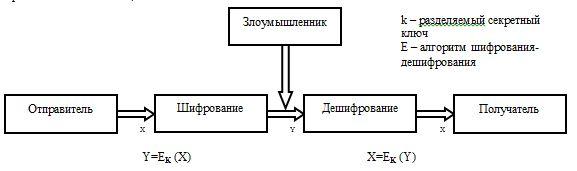

Теоретические основы симметричного алгоритма шифрования впервые были изложены в 1949 году в работе Клода Шеннона. В данной модели три участника: отправитель, получатель, злоумышленник. Задача отправителя заключается в том, чтобы по открытому каналу передать некоторое сообщение в защищенном виде. Для этого он на ключе k зашифровывает открытый текст Х и передает шифрованный текст У. Задача получателя заключается в том, чтобы расшифровать Y и прочитать сообщение Х. Предполагается, что отправитель имеет свой источник ключа. Сгенерированный ключ заранее по надежному каналу передается получателю. Задача злоумышленника заключается в перехвате и чтении передаваемых сообщений, а также в имитации ложных сообщений.

Модель симметричного

шифрования

Модель является универсальной - если зашифрованные данные хранятся в компьютере и никуда не передаются, отправитель и получатель совмещаются в одном лице, а в роли злоумышленника выступает некто, имеющий доступ к компьютеру в ваше отсутствие.

Наиболее популярным

стандартом симметричным алгоритмом

шифрования данных является DES (Data

EnctyptionStandart).

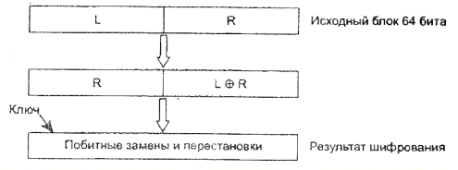

Суть этого алгоритма заключается в

следующем: Данные шифруются поблочно.

Перед шифрованием любая форма представления

данных преобразуется в числовую. Эти

числа получают путем любой открытой

процедуры преобразования блока текста

в число. На вход шифрующей функции

поступает блок данных размером 64

бита, он делится пополам на левую (L) и

правую (R) части. На первом этапе на место

левой части результирующего блока

помещается правая часть исходного

блока. Правая часть результирующего

блока вычисляется как сумма по модулю

2 (операция XOR) левой, и правой частей

исходного блока. Затем на основе

случайной двоичной последовательности

по определенной схеме в полученном

результате выполняются побитные замены

и перестановки. Используемая двоичная

последовательность, представляющая

собой ключ данного алгоритма, имеет

длину 64 бита, из которых 56 действительно

случайны, а 8 предназначены для

контроля ключа.

Схема шифрования по алгоритму DES

Алгоритм DES широко используется в различных технологиях и продуктах безопасности информационных систем. Для того чтобы повысить криптостойкость алгоритмы DES, иногда применяют его усиленный вариант, называемый «тройным DES», который включает троекратное шифрование с использованием двух разных ключей. При этом длина ключа увеличивается с 56 бит до 112 бит, а значит, криптостойкость алгоритма существенно повышается. Но за это приходится платить производительностью – «тройной DES» требует в три раза больше времени, чем «обычный» DES.

В симметричных алгоритмах главную проблему представляют ключи. Во-первых, криптостойкость многих симметричных алгоритмов зависит от качества ключей, это предъявляет повышенные требования к службе генерации ключей. Во-вторых, принципиальной является надежность канала передачи ключа.