Пассивные нарушения

Пассивные нарушения защиты (пассивные атаки) носят характер перехвата, или мониторинга, передаваемых данных. Целью нарушителя в этом случае является получение передаваемой информации. Пассивные нарушения можно условно разделить на две группы: раскрытие содержимого сообщений и анализ потока данных.

Активные нарушения

Активные нарушения (активные атаки). связаны с изменением потока данных либо с созданием фальшивых потоков и могут быть разделены на четыре группы: имитация, воспроизведение, модификация сообщений и помехи в обслуживании.

ВОПРОСЫ

Монограф – это

одиночная буква любого алфавита, который мы используем

одиночная фраза, которую мы используем

любой знак, который используется в шифре

нет такого понятия

Диграф – это

это любая пара рядом стоящих букв

это любая пара фраз, которую мы используем

это любая пара знаков, которые используются в шифре

нет такого понятия

Полиграф – это

состоит из произвольного числа последовательно записанных букв

состоит из произвольного числа последовательных фраз

состоит из произвольного числа последовательных символов

нет такого понятия

Символ – это

это любой знак

любая буква

любая цифра или знак препинания

все ответы

Длиной строки называется

называется количество символов в ней

любое множество слитно записанных символов

любой знак, в том числе буква, цифра или знак препинания

все ответы

Система шифрования – это

Система, которую можно использовать для изменения текста сообщения

Система целью, которой сделать текст непонятным для всех, кроме тех, кому он предназначен.

Система программирования исходного текста

Система изменения программы текста

Зашифрованием называется

Процесс применения системы шифрования к исходному сообщению

Процесс программирования текста таким образом, чтобы он не был понятен

Процесс изучения систем шифрования

Процесс построения и использование систем шифрования

Открытым текстом называют

Исходный текст сообщения, до зашифрования

Исходный текст сообщения, до программирования

Текст, который впоследствии расшифруют

Нет такого понятия

Шифрованным текстом называют

текст, полученный в результате зашифрования

текст, полученный в результате программирования

текст, полученный в результате криптоанализа

нет такого понятия

Триграф – это

состоит из трех рядом стоящих букв

состоит из трех рядом стоящих фраз

состоит из трех рядом стоящих символов

нет такого понятия

Что изучает криптография?

Изучает построение и использование систем шифрования

Изучает стойкость, слабости и степень уязвимости относительно различных методов вскрытия

Изучает методы вскрытия систем шифрования

Изучает процесс применения системы шифрования

Криптограф – это

Это лицо, занимающееся криптографией

Это лицо, занимающееся криптоанализом

Это лицо, которое занимается вскрытием систем шифрования

Все ответы

Что изучает криптоанализ?

Изучает методы вскрытия систем шифрования

Изучает процесс применения системы шифрования

Изучает построение и использование систем шифрования

Все ответы

Криптоаналитик – это

Это лицо, занимающееся криптоанализом.

Хакер

Взломщик шифров

Все ответы

Перечислите этапы дешифрования.

Идентификация, взлом системы, вскрытие ключей

Анализ сообщений, дешифрование отдельных сообщений, вскрытие ключей

Идентификация, дешифрование отдельных сообщений, вскрытие ключей

Анализ сообщений, вскрытие ключей, определение всех переменных частей системы

Идентификация – это

Определение типа системы шифрования

Анализ сообщения

Дешифрование отдельных сообщений

Определение всех переменных частей системы

Взлом системы – это

Самая трудоемкая часть работы

Относится к системе шифрования в целом

Анализ сообщения

Определение типа системы шифрования

Вскрытие ключей – это

Определение всех переменных частей системы

Дешифрование отдельных сообщений

Относится к системе шифрования в целом

Все ответы

Коды – это

частный случай системы шифрования

часто встречающиеся элементами текста обычно заменяются буквами или числами

Числа которые перемещают по определенным правилам

Буквы и знаки, которые применяются при шифровании

Как можно оценить стойкость системы шифрования?

систему шифрования можно вскрыть за короткое время

систему шифрования вскрыть весьма сложно

Криптограф предлагает вскрыть его шифр и позволяет им продиктовать ему тексты для зашифрования

Все ответы

Нарушение защиты – это

действие, компрометирующее безопасность хранения и использования принадлежащей организации информации

действия направленные на обнаружения и предотвращения нарушений защиты

действия направленные на повышения уровня безопасности систем обработки данных

Все ответы

Механизм защиты – это

Механизм обнаружения и предотвращения нарушений защиты

Механизм ликвидации последствий таких нарушений.

Механизм повышения уровня безопасности систем обработки данных

Механизм противодействия попыткам нарушения защиты

Сервисная служба защиты – это

Повышение уровня безопасности систем обработки данных и обмена принадлежащей организации информацией.

Противодействия попыткам нарушения защиты на основе использования одного или сразу нескольких механизмов защиты.

Обеспечение возможности контроля доступа к информационным ресурсам

Все ответы

Перечислите типы атак

Разъединение

Перехват

Модификация

Все ответы

Разъединение – это

Ресурс системы уничтожается или становится недоступным

К ресурсу открывается несанкционированный доступ

К ресурсу не только открывается несанкционированный доступ, но нарушитель еще и изменяет этот ресурс

Нет правильного ответа

Перехват – это

К ресурсу открывается несанкционированный доступ

К ресурсу не только открывается несанкционированный доступ, но нарушитель еще и изменяет этот ресурс

В систему злоумышленником вносится подложный объект

Нет правильного ответа

Модификация – это

К ресурсу не только открывается несанкционированный доступ, но нарушитель еще и изменяет этот ресурс

К ресурсу открывается несанкционированный доступ

В систему злоумышленником вносится подложный объект

Нет правильного ответа

Фальсификация – это

В систему злоумышленником вносится подложный объект

К ресурсу открывается несанкционированный доступ

К ресурсу не только открывается несанкционированный доступ, но нарушитель еще и изменяет этот ресурс

Нет правильного ответа

Перечислите пассивные нарушения.

Раскрытие содержимого сообщений

Анализ потока данных

Имитация

Воспроизведение

Перечислите активные нарушения

Воспроизведение

Имитация

Модификация

Все ответы

Сети

Понятие о компьютерной сети.

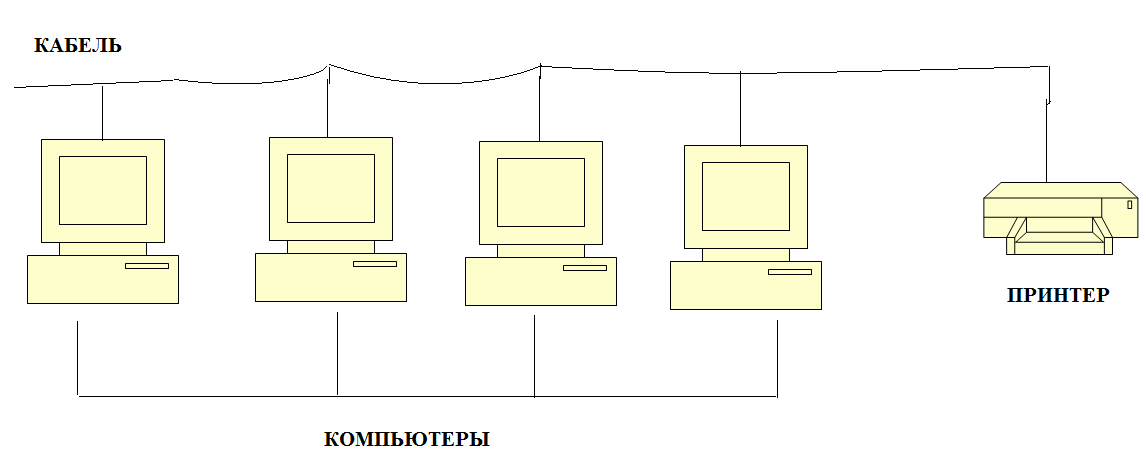

Сетью называется группа соединенных компьютеров и других устройств. Концепция соединенных и совместно использующих ресурсы компьютеров носит название сетевого взаимодействия.

Простая

сеть.

Простая

сеть.

Компьютеры, входящие в сеть могут использовать совместно:

данные;

принтеры;

факсимильные аппараты;

модемы;

другие устройства.

ОСНОВЫ ПОСТРОЕНИЯ СЕТЕЙ

Телекоммуникационные системы и сети представляют комплекс аппаратных и программных средств, обеспечивающих передачу информационных сообщений между абонентами с заданными параметрами качества.

Сообщение – форма представления информации, удобная для передачи на расстояние. Отображение сообщения обеспечивается изменением какого-либо параметра информационного сигнала, который представляет собой физический процесс.

Телекоммуникационные системы – это комплекс аппаратных и программных средств, обеспечивающих электрическую связь между абонентами.

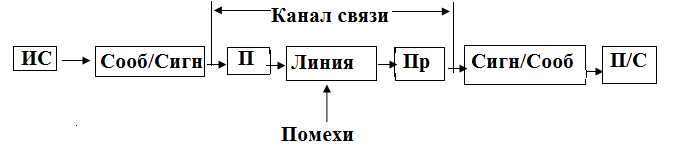

Под электросвязью понимают передачу и прием электромагнитных сигналов по проводной, оптической и беспроводной среде распространения. Основу телекоммуникационных систем составляют многоканальные системы передачи (МСП), предназначенные для формирования каналов связи. Обобщенная структурная схема системы электросвязи состоит из ИС – источник, ПС – получатель сообщения, Сооб/Сигн – преобразователь сообщения в сигнал, Сигн/Сооб – преобразователь сигнала в сообщение, П – передатчик, Пр – приемник.

Обобщенная структурная схема системы электросвязи

Канал связи – представляет собой совокупность технических устройств (преобразователей) и среды распространения, обеспечивающих передачу сигналов на заданное расстояние с требуемым качеством.

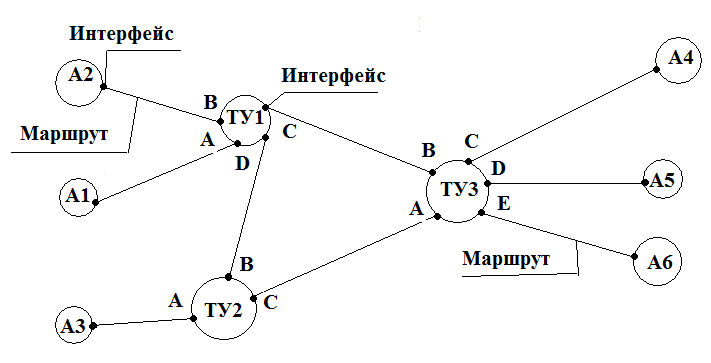

Соединением многочисленных абонентов находящихся на большом расстоянии между собой, обычно производится через транзитные (телекоммуникационные) узлы (ТУ) или пункты (узлы) связи.

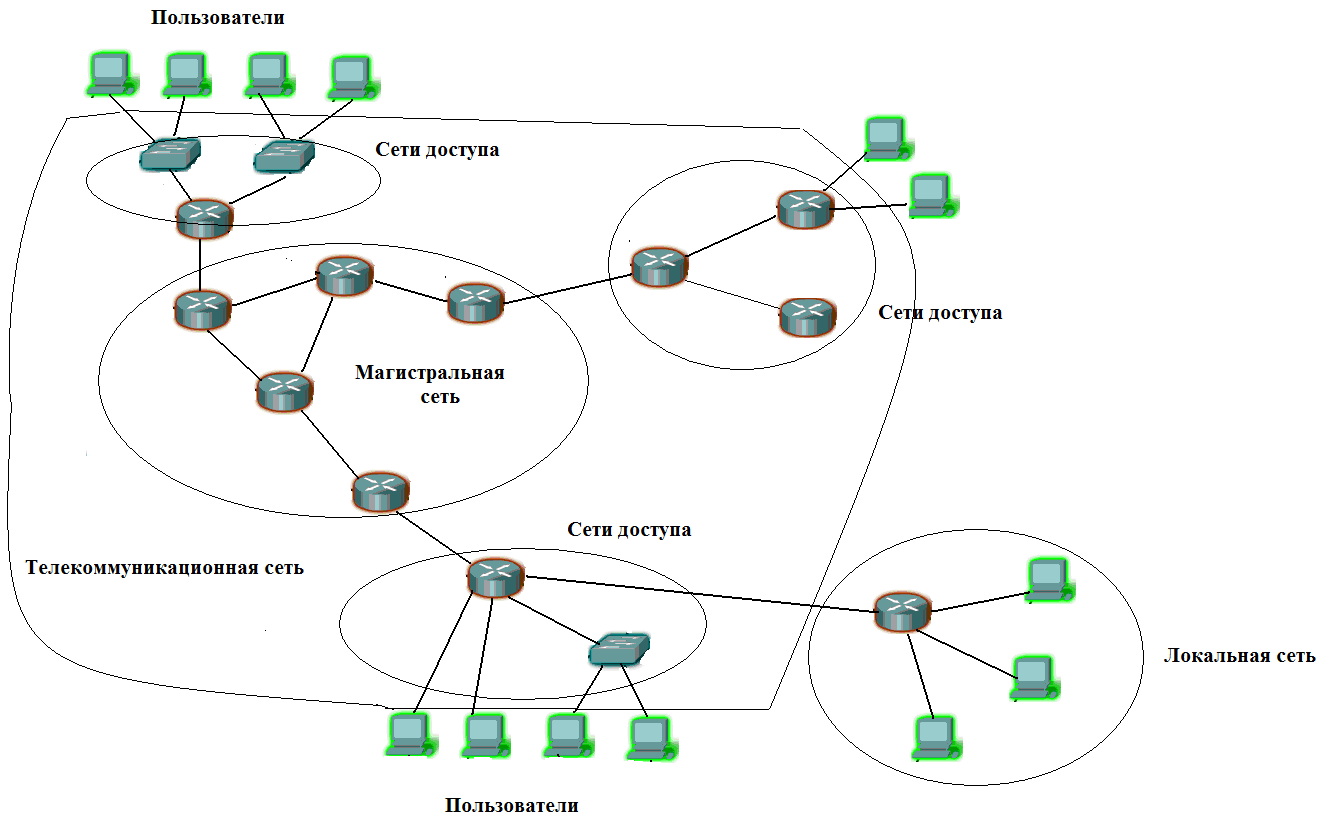

Совокупность абонентов (А)и узлов связи, соединенных линиями (каналами) связи, образует телекоммуникационную сеть. При этом узлы связи производяткоммутациюпоступившего сообщения с входного порта (интерфейса) на выходной.

Транзитные (телекоммуникационные) узлы выполняют функцию коммутатора. В некоторых сетях все возможные маршруты уже созданы и необходимо выбрать наиболее оптимальный. Процесс выбора оптимального маршрута получил название маршрутизация, а устройство ее реализующее – маршрутизатор.

Телекоммуникационная сеть.

Выбор оптимального маршрута узлы производят на основе таблиц коммутации (или маршрутизации) с использованием определенного критерия метрики.

Информационный поток – это совокупность сообщений или, по-другому, последовательность информационных единиц, объединенных общими признаками.

В телефонных сетях трафик потоковый (равномерный), а в сетях передачи данных – пульсирующий.

Для двух принципиально различных видов трафика (потокового и пульсирующего) были созданы различные сети: с коммутацией каналов для потокового трафика и с коммутацией пакетов (сообщений) для пульсирующего трафика. Для обеспечения связи между определенными наиболее важными узлами и пунктами иногда создаются некоммутируемые (выделенные) соединения (некоммутируемые выделенные сети)

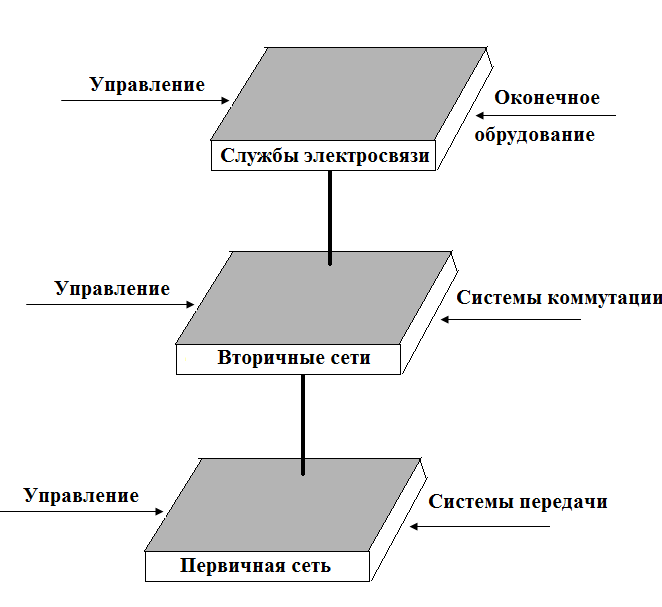

Уровни иерархии телекоммуникационной сети

Магистральные сети соединяют каналами связи областные и республиканские центры РФ.

Внутризоновые сети соединяют каналами связи районные центры между собой и с областным центром.

Местные первичные сети обеспечивают связь в пределах района или города.

Внутризоновые и местные первичные сети часто выступают под единым названием – зоновые первичные сети

Таким образом, первичные сети и вторичные сети обеспечивают транспорт для сообщения, а сетевые службы обеспечивают услуги для пользователя.

Структурная схема телекоммуникационной сети.