- •Значения ошибок

- •Создание диаграммы

- •Лекция 4 Компью́терный ви́рус

- •Маскировка

- •Механизмы распространения

- •.Антивирусные программы

- •Метод соответствия определению вирусов в словаре

- •Создание и распределение сигнатур

- •Недостатки и достоинства синтаксических сигнатур

- •Метод эвристического сканирования

- •Метод обнаружения странного поведения программ

- •Метод обнаружения при помощи эмуляции

- •Метод использования «песочницы»

- •Метод «Белого списка»

- •Технология эвристического анализа

- •Недостатки эвристического сканирования

- •Важные замечания

- •Классификация антивирусов

- •Антивирусы на sim, флэш-картах и usb устройствах

- •Антивирусы, мобильные устройства и инновационные решения

- •Архиваторы

- •Преимущества и недостатки Преимущества

- •Недостатки

- •Виды архивов

- •Метаданные

Ссылки бывают относительные, абсолютные и смешанные.

По умолчанию в Microsoft Excel используются относительные ссылки.

Различия между относительными ссылками и абсолютными ссылками проявляются при копировании формул из одной ячейки в другую. По умолчанию при наборе формул в Microsoft Excel используются относительные ссылки.

При перемещении или копировании абсолютные ссылки в формулах не изменяются, а относительные ссылки автоматически обновляются в зависимости от нового положения, таким образом, что относительные ссылки в скопированных или перемещенных формулах указывают на разные ячейки. Взаимосвязь между ячейками новых формул и новыми ссылками подобна взаимосвязи ячейки исходной формулы и ссылок, которые в исходной формуле используются.

Кроме этого, можно использовать смешанные ссылки, например, A$1 или $A1. Часть ссылки, не содержащая знак "$", будет обновляться при копировании, а другая часть, со знаком "$", останется без изменения.

Значения ошибок

|

##### |

Число не умещается в ячейке данной ширины |

|

#ДЕЛ/0 |

Попытка деления на 0 |

|

#Н/Д |

Неопределенные данные (пустая ячейка) |

|

#ИМЯ? |

Невозможно распознать имя |

|

#ПУСТО! |

Задано пересечение областей, не имеющих общих ячеек |

|

#ЧИСЛО! |

Проблема с использованием чисел |

|

#ССЫЛКА! |

Недопустимая ссылка |

|

#ЗНАЧ! |

Недопустимый тип операнда |

Формулой в электронной таблице называется математическое выражение, определяющее правило вычисления, которое помещается в некоторую ячейку

Перед тем как записать формулу необходимо поставить знак равенства.

Книга в Microsoft Excel представляет собой файл, используемый для обработки и хранения данных. Каждая книга может состоять из нескольких листов, поэтому в одном файле можно поместить разнообразные сведения и установить между ними необходимые связи.

Имена листов находятся на ярлычках, расположенных в нижней части окна книги.

Ячейка является элементарным элементом электронной таблицы.

Адрес ячейки электронной таблицы состоит из буквы названия столбца и номера строки. Имя ячейки состоит из слова и знака разделенного точкой

Например Глава.4

Создание диаграммы

Для размещения данных и диаграммы на одном листе используйте внедренную диаграмму. Чтобы отобразить диаграмму на отдельном листе книги, создайте лист диаграммы. Внедренные диаграммы и листы диаграмм связаны с данными, на основе которых они построены, и обновляются автоматически при каждом изменении данных на листе.

Для построения диаграмм можно использовать данные, находящиеся в несмежных ячейках или диапазонах. При выделении несмежные диапазоны должны находиться внутри прямоугольной области. Диаграммы также можно построить из данных сводной таблицы.

Линейная диаграмма отражает изменение переменной

Круговая диаграмма показывает долевое соотношение

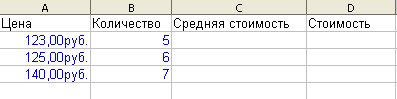

Какая формула отображает среднее значение

=СРЗнач(D2:D4)

Какая функция применяется для вычисления суммы значений в диапазоне ячеек с А3 по А10

=СУММ(A3:A10)

=СУММ(A3+A4+A5+A6+A7+A8+A9+A10)

Лекция 4 Компью́терный ви́рус

Компью́терный ви́рус — разновидность компьютерных программ, отличительной особенностью которой является способность к размножению (саморепликация). В дополнение к этому вирусы могут повредить или полностью уничтожить все файлы и данные, подконтрольные пользователю, от имени которого была запущена заражённая программа, а также повредить или даже уничтожить операционную систему со всеми файлами в целом.

Неспециалисты к компьютерным вирусам иногда причисляют и другие виды вредоносных программ, такие как трояны, программы-шпионы и даже спам. Известны десятки тысяч компьютерных вирусов, которые распространяются через Интернет по всему миру, организуя вирусные эпидемии.

Вирусы распространяются, внедряя себя в исполняемый код других программ или же заменяя собой другие программы. Какое-то время даже считалось, что, являясь программой, вирус может заразить только программу — какое угодно изменение не-программы является не заражением, а просто повреждением данных. Подразумевалось, что такие копии вируса не получат управления, будучи информацией, не используемой процессором в качестве инструкций. Так, например неформатированный текст не мог бы быть переносчиком вируса.

Однако, позднее злоумышленники добились, что вирусным поведением может обладать не только исполняемый код, содержащий машинный код процессора. Были написаны вирусы на языке пакетных файлов. Потом появились макровирусы, внедряющиеся через макросы в документы таких программ, как Microsoft Word и Excel.

Некоторое время спустя взломщики создали вирусы, использующие уязвимости в популярном программном обеспечении (например, Adobe Photoshop, Internet Explorer, Outlook), в общем случае обрабатывающем обычные данные. Вирусы стали распространяться посредством внедрения в последовательности данных (например, картинки, тексты, и т. д.) специального кода, использующего уязвимости программного обеспечения.

Ныне существует немало разновидностей вирусов, различающихся по способу распространения и функциональности. Если изначально вирусы распространялись на дискетах и других носителях, то сейчас доминируют вирусы, распространяющиеся через Интернет. Растёт и функциональность вирусов, которую они перенимают от других видов программ: руткитов, бэкдоров (создают «чёрный ход» в систему), кейлоггеров (регистрация активности пользователей), программ-шпионов (крадут пароли от банковских счётов и номера кредитных карт), ботнетов (превращают заражённые компьютеры в станции по рассылке спама или в часть компьютерных сетей, занимающихся спамом и прочей противоправной активностью)

Рассмотрим основные виды вирусов которые классифицируются следующим образом:

по среде обитания – сетевые, файловые, загрузочные и файлово-загрузочные;

по способу заражения – на резидентные и нерезидентные;

по степени опасности – на неопасные, опасные и очень опасные;

по степени алгоритма – на вирусы компаньоны, паразитические, репликаторы (черви), невидимки (стелс), мутанты (призраки, полиморфные вирусы, полиморфики), макровирусы, троянские программы;

по целостности – на монолитные и распределенные вирусы.

Загрузочные вирусы – внедряются в загрузочные сектор Диска или в сектор содержащий программу загрузки системного диска. Некоторые вирусы записывают свое тело в свободные секторы диска, помечая их в FAT – таблице как «плохие (Bad cluster).

Сетевые вирусы распространяются по различным компьютерным сетям.

Файловые вирусы инфицируют исполняемые файлы компьютера, имеющие расширение com и exe. К этому же классу относятся и макровирусы, написанные с помощью макрокоманд.

Загрузочно-файловые – способны заражать и загрузочные секторы и файлы.

Резидентные – оставляют в операционной памяти компьютера свою резидентную часть, которая затем перехватывает обращение неинфицированных программ к операционной системе и внедряется в них.

Свои деструктивные действия и заражение других файлов резидентные вирусы могут выполнять многократно.

Нерезидентные вирусы не заражают оперативную память компьютера и проявляют свою активность лишь однократно при запуске инфицированной программы.

Вирусы могут быть не опасными, например на экране появляется какое- то сообщение «Здравствуй Вася». Если с клавиатуры набрать слово «Вася» вирус временно успокоится.

Опасные – уничтожают часть файлов на диске.

Очень опасные – самостоятельно формируют жесткий диск и уничтожают всю имеющуюся информацию.

Компаньон вирус – не изменяет файлы, алгоритм работы состоит в том, что он создает для EXE – файлов новые файлы спутники (дубликаты), имеющие тоже имя но с расширением COM.

Паразитические вирусы – при распространении своих копий обязательно изменяют содержимое дисковых секторов или файлов.

В эту группу относятся все вирусы, которые не являются «червями» или «компаньонами».

Троя́нская программа (также — троян, троянец, троянский конь, трой) — вредоносная программа, проникающая на компьютер под видом безвредной — кодека, скринсейвера, хакерского ПО и т. д.

«Троянские кони» не имеют собственного механизма распространения, и этим отличаются от вирусов, которые распространяются, прикрепляя себя к безобидному ПО или документам, и «червей», которые копируют себя по сети. Впрочем, троянская программа может нести вирусное тело — тогда запустивший троянца превращается в очаг «заразы».

Троянские программы крайне просты в написании: простейшие из них состоят из нескольких десятков строк кода на Visual Basic или C++.

Название «троянская программа» происходит от названия «троянский конь» — деревянный конь, по легенде, подаренный древними греками жителям Трои, внутри которого прятались воины, впоследствии открывшие завоевателям ворота города. Такое название, прежде всего, отражает скрытность и потенциальное коварство истинных замыслов разработчика программы.

Троянская программа, будучи запущенной на компьютере, может:

мешать работе пользователя (в шутку, по ошибке или для достижения каких-либо других целей);

шпионить за пользователем;

использовать ресурсы компьютера для какой-либо незаконной (а иногда и наносящей прямой ущерб) деятельности.