- •Н.В. Будылдина

- •Содержание

- •8.4.2.Файл lmhosts……………………………………………………………...83 8.4.3.Репликация между серверами wins………………………………………..84

- •1 Основы работы сети

- •1.1 Назначение и классификация распределенных систем.

- •1.2.Коммутационная среда передачи данных

- •1.2.1.Витая пара (twisted pair, тр).

- •1.2.2.Коаксиальный кабель (coaxial).

- •1.2.3.Волоконно-оптический кабель (вок).

- •1.2.4.Радиоканал.

- •1.2.5.Инфракрасный канал.

- •Домашняя электропроводка как среда передачи данных

- •2.Стандартные архитектуры локальных вычислительных сетей

- •2.1.Общая шина

- •2.2.Топология Звезда

- •2.3.Топология Кольцо

- •2.4.Смешанная топология

- •3.Типы организации локальных сетей

- •3.1.Одноранговые сети

- •3.2.Сети с выделенным сервером (клиент-сервер).

- •4.Методы доступа в сети

- •4.1 Метод доступа Ethernet

- •4.2 Метод Token Ring

- •4.3 Метод Arcnet

- •4.4 Метод доступа fddi

- •4.5 Метод fast Ethernet

- •4.6 Метод Gigabit Ethernet

- •4.7 Метод 10Gigabit Ethernet

- •5. Сетевые аппаратные компоненты

- •5.1 Репитер (повторитель)

- •5.2 Концентратор (hub)

- •5.3 Аппаратура для логической структуризации сети

- •5.4 Мост

- •5.5 Коммутатор

- •Маршрутизатор (Router)

- •Алгоритмы маршрутизации

- •5.7 Шлюзы

- •5.8.Firewall (брандмауэр)

- •5.9.Сетевые карты (адаптеры)

- •Установка сетевой карты

- •I/Obase

- •5.10.Подключение компонентов сети

- •5.12.Устройство бесперебойного питания (ups)

- •5.13.Прокладка кабеля и распайка разъемов

- •Проверка сетевого кабеля

- •5.14. Соединение локальной сети на базе метода доступа Ethernet.

- •5.14.1.Ethernet на толстом коаксиальном кабеле (Thicknet, спецификация10 Base-2).

- •5.14.2.Ethernet на тонком коаксиально кабеле (Thinnet, спецификация10 Base-2).

- •5.14.3.Сеть Ethernet на неэкранированной витой паре (utp, стандарт 10base-t).

- •6. Сетевые программные средства

- •6.1.Протоколы обмена данными в сети

- •6.1.1.Протокол Netbios (Netbeui)

- •6.1.2.Протокол tcp/ip

- •Ip-адреса получателя

- •Адресация tcp/ip

- •192. 123. 004. 010

- •Маски подсетей

- •Преимущества подсетей

- •6.1.3.Развитие стека tcp/ip: протокол iPv.6

- •Контрольные вопросы

- •Ip-маршрутизация

- •8.Сетевые операционные системы

- •8.1. Операционная система Windows nt/2000

- •8.2. Особенности архитектуры Windows nt/2000.

- •8.3.Основные сетевые сервисные функции ос windows nt/2000

- •8.3.1.Dhcp -сервер

- •8.3.2.Область действия dhcp (Scope).

- •8.3.3.Суперобласти действия dhcp (для Windows 2000)

- •8.3.4.Механизм работы протокола dhcp

- •8.3.5.Релейный агент dhcp/bootp

- •8.3.6 Авторизация серверов dhcp (для Windows 2000)

- •8.3.7.Практическое администрирование dhcp сервера

- •1)Создание dhcp сервера.

- •2)Авторизация dhcp сервера.

- •3) Добавление dhcp сервера в дерево всех dhcp серверов сети.

- •4) Создание области действия dhcp сервера (Scope).

- •8.4. Службы размещения имен в сети Windows nt/2000

- •8.4.1.Wins и имена netbios

- •8.4.2.Файл lmhosts

- •Ip-адрес какого-то пк в сети

- •8.4.3.Репликация между серверами wins

- •8.4.4.Установка wins в Windows 2000 Server.

- •8.4.5.Определение ip-адреса и физического адреса пк

- •8.4.6.Служба dns

- •8.4.7.Проблема разрешения имен

- •8.4.8.Dns сервер

- •8.4.9.Последовательность разрешения имен в службе dns

- •8.4.10.Зоны

- •8.4.11.Особенности реализации службы dns в Windows 2000

- •8.4.12.Установка dns сервера

- •8.4.13.Конфигурирование dns сервера

- •Литература

2.2.Топология Звезда

При использовании топологии "звезда"(рис.2.3.), каждый компьютер подключается к специальному концентратору (хабу). Преимуществом этой топологии является ее устойчивость к повреждениям кабеля - при обрыве перестает работать только один из узлов сети и поиск повреждения значительно упрощается

Рисунок 2.3. Топология «звезда»

Недостатком является более высокая стоимость из-за наличия HUB. В случае выхода из строя центрального узла, вся сеть перестает работать. Количество рабочих станций в этой схеме определяется конструкцией хаба.

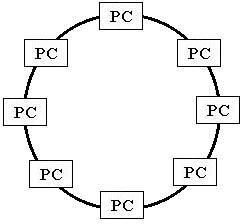

2.3.Топология Кольцо

При топологии кольцо (рис.2.4.) узлы сети образуют виртуальное кольцо (концы кабеля соединены друг с другом). Каждый узел сети соединен с двумя соседними. Эту топологию активно продвигает фирма IBM (сети Token Ring). Преимуществом кольцевой топологии является ее высокая надежность (за счет избыточности), однако стоимость такой сети достаточно высока за счет расходов на адаптеры, кабели и дополнительные приспособления.

Данные между РС пересылаются по кольцу. Каждый ПК в кольце вынужден пересылать все данные, даже не адресованные конкретно этому ПК. Получается регенерация сигнала на каждом ПК, при которой сигнал усиливается и компенсируется его затухание. При этом размеры сети могут достигать нескольких десятков километров.

Недостатки:

Отказ в работе любой РС ведет к отказу сети.

Для настройки и переконфигурации одного ПК, придется отключать сеть.

Трудно поддерживать сеть, если кольцевая схема большая.

Рисунок 2.4.Топология кольцо

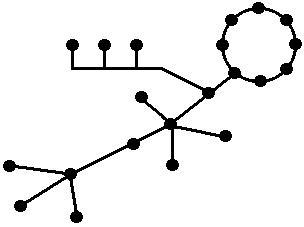

2.4.Смешанная топология

При смешанной топологии (рис.2.5.) в одной сети используются разные виды топологий, т. е. отдельные сегменты сети имеют разную топологию (общую шину, кольцо, звезду).

Рисунок 2.5. Смешанная топология

Контрольные вопросы

Какой тип конфигурации наиболее распространен сегодня в локальных сетях?

К какому классу сетей относятся данные стандарты:100Base-TX – 2; 100Base-T4;100 Base-FX ..

Какие стандарты определены для Gigabit Ethernet?

Поясните порядок передачи кадров если для организации сети выбрана топология «Кольцо»?

3.Типы организации локальных сетей

3.1.Одноранговые сети

При организации одноранговой сети, все ПК в сети равнозначны по отношению друг к другу и отсутствует выделенный сервер, т. е. ПК, управляющий работой всей сети в целом. Одноранговые сети позволяют любой рабочей станции функционировать одновременно в качестве сервера, если этого требуют задачи.

Примеры одноранговых сетей:

а) сеть, построенная путем соединения сетевым кабелем нескольких ПК, на которых установлена сетевая операционная система.

б) сеть из нескольких соединенных друг с другом ПК с установленной на них сетевой операционной системой.

Преимущества одноранговых сетей:

Легкость установки и настройки.

Дешевизна цены и эксплуатации.

Не требуется дополнительное оборудование или программное обеспечение, кроме операционной системы.

Не нужен администратор сети.

Хорошо работает, если число пользователей < 10.

Недостатки одноранговых сетей:

Сетевая безопасность одновременно применяется только к одному ресурсу.

Пользователи должны помнить столько паролей, сколько есть разделенных ресурсов.

Когда кто-то получает доступ к разделенному ресурсу на некотором ПК, то на данном ПК резко снижается производительность.

Нет централизованного поиска данных и управления доступа к данным.