- •1. Идентификация и аутентификация

- •2. Аудит. Активный и пассивный аудит.

- •3. Протоколирование. Задачи протоколирования.

- •4. Стрк. Основные рассматриваемые в нем вопросы.

- •5. Каналы утечки и источники угроз безопасности информации (по стрк).

- •6. Виды вспомогательных технических средств и систем защиты информации (по стрк).

- •7. Каналы утечки информации при ведении переговоров и использовании технических средств обработки и передачи информации (по стрк).

- •8. Основные рекомендации по защите коммерческой тайны (по стрк).

- •9. Особенности транкинговых систем связи.

- •10. Обобщенная процедура аутентификации в стандарте tetra.

- •11. Алгоритм аутентификации в стандарте tetrAс использованием сеансовых ключей.

- •12. Возможные варианты информационного нападения на цифровую атс предприятия.

- •13. Методы защиты от информационного нападения на цифровую атс предприятия.

- •14. Способы обнаружения средств съема речевой информации.

- •15. Технические каналы утечки информации.

- •16. Средства защиты речевой информации.

- •17. Политика информационной безопасности предприятия (управление доступом, исполнение и соблюдение политики).

- •18. Этапы разработки политики безопасности.

- •19. Антивирусная и парольная политика безопасности.

- •20. Основные функциональные обязанности администратора безопасности.

- •21. Разработка политики информационной безопасности.

- •22. Сервер Kerberos.

- •23. Протокол tls/ssl.

- •24. Протокол ssh.

- •25. Протокол ipSec.

- •26. Протокол s-http.

- •27. Протокол ssl.

- •28. Протокол skip (Secure Key Internet Protocol).

- •29. Методы и средства защиты телефонных линий связи.

- •30. Способы обнаружения средств съема речевой информации.

- •31. Основные характеристики стандарта gsm.

- •32. Проблемы безопасности в сотовой сети gsm.

- •33. Аутентификация в сотовой сети gsm.

- •34. Защита телефонных переговоров в сотовой сети при помощи программно-аппаратных средств защиты.

- •35. Виды фрода и способы защиты от него.

- •36. Проблемы роста преступлений в электронной сфере.

- •45. Способы передачи видеосигнала. Организация электропитания системы видеонаблюдения.

9. Особенности транкинговых систем связи.

Транкинговые системы- радиально-зоновые системы наземной подвижной радиосвязи, осуществляющие автоматическое распределение каналов связи ретрансляторов (базовых станций) между абонентами. От англ. Trunking - объединение в пучок. Под термином "транкинг" понимается метод доступа абонентов к общему выделенному пучку каналов, при котором свободный канал выделяется абоненту на время сеанса связи.

Особенности:

Малое время установления связи (300мс).

Возможность группового вызова.

Возможность работы без инфраструктуры, напрямую без базовой станции.

Размер зоны обслуживания одной базовой станции достигает 10км.

Повышенная защищённость каналов связи.

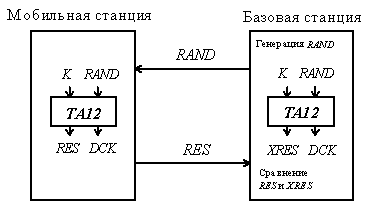

10. Обобщенная процедура аутентификации в стандарте tetra.

Базовая станция посылает случайное число RAND на мобильную станцию. Мобильная станция проводит над этим числом некоторую операцию, определяемую стандартным криптографическим преобразованием TA12 с использованием индивидуального ключа идентификации абонента K, и формирует значение отклика RES. Это значение мобильная станция отправляет на базовую. Базовая станция сравнивает полученное значение RES с вычисленным ею с помощью аналогичного преобразования TA12 ожидаемым результатом XRES. Если эти значения совпадают, процедура аутентификации завершается, и мобильная станция получает возможность передавать сообщения. В противном случае связь прерывается, и индикатор мобильной станции показывает сбой процедуры аутентификации.

Важно отметить, что в процессе аутентификации, наряду со значением RES, на основе случайного числа и индивидуального ключа идентификации абонента формируется так называемый выделенный ключ шифра DCK (Derived Cipher Key), который может использоваться в дальнейшем при ведении связи в зашифрованном режиме.

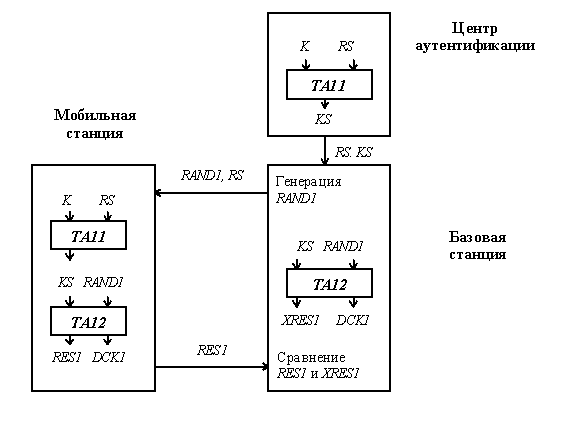

11. Алгоритм аутентификации в стандарте tetrAс использованием сеансовых ключей.

Генератор случайной последовательности, входящий в состав центра аутентификации, вырабатывает некоторый случайный код RS. Используя значение RS и индивидуальный ключ аутентификации K, с помощью криптографического алгоритма TA11, центр аутентификации формирует и передает в базовую станцию сеансовый ключ KS вместе с кодом RS.

Базовая станция формирует случайное число RAND1 и передает на мобильную станцию RAND1 и RS. В мобильной станции первоначально по алгоритму TA11 вычисляется значение сеансового ключа KS, а затем по алгоритму TA12 формируются значение отклика RES1 и выделенный ключ шифра DCK1. Отклик RES1 передается на базовую станцию, где сравнивается с ожидаемым значением отклика XRES1, вычисленным базовой станцией. При совпадении полученного и ожидаемого откликов процедура аутентификации завершается, и мобильная станция получает возможность передачи сообщений.

Аналогично производится аутентификация сети абонентом. При этом формирование сеансового ключа KS? производится по сертифицированному алгоритму TA21, а вычисление отклика RES2 (XRES2) и выделенного ключа шифра DCK2 — на основе алгоритма TA22.

Для обеспечения секретности передаваемой по радиоканалу информации применяется ее шифрование. Все конфиденциальные сообщения должны передаваться в режиме с шифрованием информации. Шифрование активизируется только после успешного проведения процедуры аутентификации.