Компьютерная безопасность

План:

1. Виды угроз

2. Классификация компьютерных вирусов

3. Средство борьбы

Один из ведущих мировых разработчиков ПО для безопасности, "Лаборатория Касперского" решил создать собственную операционную систему. Главной ее особенностью станет максимальная защищенность от любых кибератак, а сферой применения — промышленность, включая стратегически важные объекты инфраструктуры и предприятия.

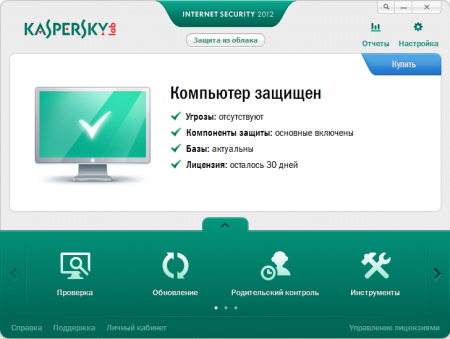

Какой интерфейс представляет собой Касперский во время нормальной работы и безопасности компьютера?

А такую информацию будет выдавать антивирус вследствие вашего посещения «зараженных» сайтов:

1. Какие виды угроз существуют?

Существуют четыре действия, производимые с информацией, которые могут содержать в себе угрозу: сбор, модификация, утечка и уничтожение. Эти действия являются базовыми для дальнейшего рассмотрения.

Источники внутренних угроз: |

1. Сотрудники организации; 2. Программное обеспечение; 3. Аппаратные средства. |

Внутренние угрозы могут проявляться в следующих формах: |

|

К внешним источникам угроз относятся: |

1. Компьютерные вирусы и вредоносные программы; 2. Организации и отдельные лица; 3. Стихийные бедствия. |

Формами проявления внешних угроз являются: |

|

Все перечисленные виды угроз можно разделить на:

УМЫШЛЕННЫЕ

НЕУМЫШЛЕННЫЕ

ОБРАТИТЕ ВНИМАНИЕ!

По данным Института защиты компьютеров (CSI) и ФБР cвыше 50% вторжений - дело рук собственных сотрудников компаний. Что касается частоты вторжений, то 21% опрошенных указали, что они испытали рецидивы "нападений". Несанкционированное изменение данных было наиболее частой формой нападения и в основном применялось против медицинских и финансовых учреждений. Свыше 50% респондентов рассматривают конкурентов как вероятный источник "нападений". Наибольшее значение респонденты придают фактам подслушивания, проникновения в информационные системы и "нападениям", в которых "злоумышленники" фальсифицируют обратный адрес, чтобы перенацелить поиски на непричастных лиц. Такими злоумышленниками наиболее часто являются обиженные служащие и конкуренты.

По способам воздействия на объекты информационной безопасности угрозы подлежат следующей классификации: информационные, программные, физические, радиоэлектронные и организационно-правовые.

К информационным угрозам относятся: |

|

К программным угрозам относятся: |

|

К физическим угрозам относятся: |

|

К радиоэлектронным угрозам относятся: |

|

К организационно-правовым угрозам относятся: |

|

2. Классификация компьютерных вирусов: Классифицировать вирусы можно по следующим признакам:

• по среде обитания;

• по способу заражения среды обитания;

• по деструктивным возможностям;

• по особенностям алгоритма вируса.

1. Файловые вирусы, которые внедряются в выполняемые файлы (*.СОМ, *.ЕХЕ, *.SYS, *.BAT, *.DLL). 2. Загрузочные вирусы, которые внедряются в загрузочный сектор диска (Boot-сектор) или в сектор, содержащий системный загрузчик винчестера (Master Boot Record). 3. Макро-вирусы, которые внедряются в системы, использующие при работе так называемые макросы (например, Word, Excel). Существуют и сочетания - например, файлово-загрузочные вирусы, заражающие как файлы, так и загрузочные сектора. Такие вирусы, как правило, имеют довольно сложный алгоритм работы, часто применяют оригинальные методы проникновения в систему и их труднее обнаружить.

по среде обитания

По способам заражения

По способам заражения вирусы бывают резидентные и нерезидентные. Резидентный вирус при инфицировании компьютера оставляет в оперативной памяти свою резидентную часть, которая затем перехватывает обращение операционной системы к объектам заражения и внедряется в них. Резидентные вирусы находятся в памяти и являются активными вплоть до выключения или перезагрузки компьютера. Нерезидентные вирусы не заражают память компьютера и являются активными лишь ограниченное время.

По деструктивным возможностям

По деструктивным возможностям вирусы можно разделить на: безвредные, т.е. никак не влияющие на работу компьютера (кроме уменьшения свободной памяти на диске в результате своего распространения); неопасные, влияние которых ограничивается уменьшением свободной памяти на диске и графическими, звуковыми и пр. эффектами; опасные - вирусы, которые могут привести к серьезным сбоям в работе; очень опасные, могущие привести к потере программ, уничтожить данные, стереть необходимую для работы компьютера информацию, записанную в системных областях памяти и т.д.

Подробнее стоит поговорить о последней классификации

Здесь можно выделить следующие основные группы вирусов:

Черви (Worms) Данная категория вредоносных программ для распространения использует в основном уязвимости операционных систем. Название этого класса было дано исходя из способности червей "переползать" с компьютера на компьютер используя сети, электронную почту и другие информационные каналы. Также благодаря этому многие черви обладают достаточно высокой скоростью распространения. Черви проникают в компьютер, вычисляют сетевые адреса других компьютеров и рассылают по этим адресам свои копии. Помимо сетевых адресов часто используются данные адресной книги почтовых клиентов. Представители этого класса вредоносных программ иногда создают рабочие файлы на дисках системы, но могут вообще не обращаться к ресурсам компьютера (за исключением оперативной памяти).

Вирусы (Viruses) Программы, которые заражают другие программы – добавляют в них свой код, чтобы получить управление при запуске зараженных файлов. Это простое определение дает возможность выявить основное действие, выполняемое вирусом – заражение.

Троянские программы (Trojans) Программы, которые выполняют на поражаемых компьютерах несанкционированные пользователем действия, т.е. в зависимости от каких-либо условий уничтожают информацию на дисках, приводят систему к "зависанию", воруют конфиденциальную информацию и т.д. Данный класс вредоносных программ не является вирусом в традиционном понимании этого термина (т.е. не заражает другие программы или данные); троянские программы не способны самостоятельно проникать на компьютеры и распространяются злоумышленниками под видом "полезного" программного обеспечения. При этом вред, наносимый ими, может во много раз превышать потери от традиционной вирусной атаки.

В последнее время наиболее распространенными типами вредоносных программ, портящими компьютерные данные, стали черви. Далее по распространенности следуют вирусы и троянские программы. Некоторые вредоносные программы совмещают в себе характеристики двух или трех из перечисленных выше классов.

Программы-рекламы (Adware) Программный код, без ведома пользователя включенный в программное обеспечение с целью демонстрации рекламных объявлений. Как правило, программы-рекламы встроены в программное обеспечение, распространяющееся бесплатно. Реклама располагается в рабочем интерфейсе. Зачастую данные программы также собирают и переправляют своему разработчику персональную информацию о пользователе, изменяют различные параметры браузера (стартовые и поисковые страницы, уровни безопасности и т.д.), а также создают неконтролируемый пользователем трафик. Все это может привести как к нарушению политики безопасности, так и к прямым финансовым потерям.

Потенциально опасные приложения (Riskware) Программное обеспечение, которое не имеет какой-либо вредоносной функции, но может быть использовано злоумышленниками в качестве вспомогательных компонентов вредоносной программы, поскольку содержит бреши и ошибки. При некоторых условиях наличие таких программ на компьютере подвергает ваши данные риску. К таким программам относятся, например, некоторые утилиты удаленного администрирования, программы автоматического переключения раскладки клавиатуры, IRC-клиенты, FTP-сервера, всевозможные утилиты для остановки процессов или скрытия их работы.

Еще одним видом вредоносных программ, являющимся пограничным для таких программ как Adware, Spyware и Riskware, являются программы, встраивающиеся в установленный на компьютере браузер и перенаправляющие трафик.

Программы-шутки (Jokes) Программное обеспечение, не причиняющее компьютеру какого-либо прямого вреда, но выводящее сообщения о том, что такой вред уже причинен, либо будет причинен при каких-либо условиях. Такие программы часто предупреждают пользователя о несуществующей опасности, например, выводят сообщения о форматировании диска, обнаруживают вирусы в незараженных файлах и т.д.

Программы-маскировщики (Rootkit) Утилиты, используемые для сокрытия вредоносной активности. Они маскируют вредоносные программы, чтобы избежать их обнаружения антивирусными программами. Программы-маскировщики модифицируют операционную систему на компьютере и заменять основные ее функции, чтобы скрыть свое собственное присутствие и действия, которые предпринимает злоумышленник на зараженном компьютере.

Прочие опасные программы Программы, созданные для организации DОS-атак на удаленные сервера, взлома других компьютеров, а также являющиеся частью среды разработки вредоносного программного обеспечения. К таким программам относятся хакерские утилиты (Hack Tools), конструкторы вирусов, сканеры уязвимостей, программы для взлома паролей, прочие виды программ для взлома сетевых ресурсов или проникновения в атакуемую систему

Хакерские атаки Хакерские атаки – это действия злоумышленников или вредоносных программ, направленные на захват информационных данных удаленного компьютера, выведение системы из строя или получение полного контроля над ресурсами компьютера.

3. Средство борьбы с вирусами:

Нельзя дать 100% гарантии от заражения вирусами компьютера, на котором вы работаете. В то же время выполнение следующих правил крайней мере существенно уменьшит вероятность тяжелых последствий:

регулярно делайте резервные копии важных файлов и системных областей диска (утилита П. Нортона Rescue, архиваторы, утилиты MS-DOS Backup, Replace и т.п.). Если вы разрабатываете собственный программный продукт, ведете базу данных и т.д., возьмите за правило сохранять на отдельных магнитных носителях результаты своего труда в конце рабочего дня.

если

вы устанавливаете новое ПО, обязательно

проверьте его антивирусными средствами.

Старайтесь использовать только законные

пути получения программ. Заметим,

однако, что известны случаи, когда и

более-менее серьезные фирмы распространяли

зараженный продукт. Если же вы работаете

на ПК "коллективного пользования",

то проверка компьютера на зараженность

в начале вашего сеанса обязательна.

если

вы устанавливаете новое ПО, обязательно

проверьте его антивирусными средствами.

Старайтесь использовать только законные

пути получения программ. Заметим,

однако, что известны случаи, когда и

более-менее серьезные фирмы распространяли

зараженный продукт. Если же вы работаете

на ПК "коллективного пользования",

то проверка компьютера на зараженность

в начале вашего сеанса обязательна.для диагностирования или лечения компьютера используйте только известные программы, которые хорошо зарекомендовали себя; вы должны позаботиться о том, чтобы у вас всегда были новые версии антивирусных программ.

при лечении компьютера от вирусов используйте чистую операционную систему, загружая ее с диска, но и здесь вирус может вас обмануть, поэтому защищайте диски от записи, если есть хоть малая вероятность заражения.

современные антивирусные программы хорошо документированы: в соответствующих файлах, поставляемых вместе с этими программами, содержится описание всех вирусов, с которыми они борются, поэтому стоит прочитать эти файлы, чтобы Вы будете иметь более полное представление об опасности, грозящей вам и вашему компьютеру.

Это были самые элементарные правила защиты компьютеров от вирусов

Дадим теперь общую классификацию антивирусных программ. По своему назначению они делятся на детекторы, фаги, ревизоры, фильтры и вакцины. Рассмотрим их характеристики более подробно.

ДЕТЕКТОРЫ и ФАГИ

Детекторы служат только для обнаружения вирусов в компьютере. Фаги лечат его от вирусной инфекции. Очень часто функции детектора и фага совмещены в одной программе, а выбор режима работы осуществляется заданием соответствующих параметров (опций, ключей). В начале вирусной эры каждый новый вирус определялся и лечился отдельной программой. Впоследствии отдельные программы начали обнаруживать и лечить несколько типов вирусов, поэтому их стали звать полидетекторамы и полифагами соответственно.

Современные антивирусные программы находят и обезвреживают многие тысячи разновидностей вирусов и ради простоты их зовут коротко детекторами и фагами. Среди детекторов и фагов наиболее известными и популярными являются программы Aidstest, DrWeb (фирма ДиалогНаука, Россия), Scan, Clean (фирма McAfee Associates, США), Norton AntiVirus (фирма Symantec Corporation, США). Эти программы периодически (в среднем дважды в месяц) возобновляются, давая пользователю возможность бороться с новыми вирусами. Показателем важности антивирусных средств стало включение в состав операционной системы MS-DOS утилиты MSAV (MicroSoft AntiVirus). Правда, этот продукт был разработан фирмой Central Point Soft Ware (автором знаменитых PCTools и PCShell) и звался CPAV, а впоследствии был куплен фирмой MicroSoft. Утилита MSAV является одновременно детектором, фагом, ревизором и вакциной. При запуске фагов в памяти компьютера не должно быть резидентных антивирусных программ, блокирующих запись на диск (фильтров).