- •1.Термины и определения: информация, информационные ресурсы, сообщение, сигнал, информатика, информационные технологии, информационные процессы.

- •2. Свойства информации

- •7.Основные определения. Аутентификация. Конфиденциальность. Апллируемость. Целостность. Информационная безопасность рф.

- •8.Категории иб в отношении информационных систем (надежность, точность, контроль доступа …).

- •9.Доктрина информационной безопасности Российской Федерации от 9 сентября 2000 г. N пр-1895. Виды угроз информационной безопасности Российской Федерации.

- •10. Доктрина информационной безопасности Российской Федерации от 9 сентября 2000 г. N пр-1895. Внешние источника угроз.

- •11. Доктрина информационной безопасности Российской Федерации от 9 сентября 2000 г. N пр-1895. Внутренние источники угроз.

- •13. Указ Президента рф №334. Ответственность за нарушение указа №334. Как обойти указ №334? Ответственность за нарушение Указа 334.

- •14.Понятие сорм

- •15.Требования к размещению программно-технических средств защиты информации (сзи).

- •16.Закон об электронной цифровой подписи. Основные положения. Цель. Сфера применения.

- •17. Эцп. Обязанности Удостоверяющего центра (уц).

- •18. Эцп. Обязанности юридических лиц.

- •19. Эцп. Понятие несимметричного шифрования. Формирование дайджеста.

- •20. Эцп. Обеспечение целостности и аутентификации. Дайжест. Рисунок. Пояснить.

- •21. Эцп. Обеспечение конфиденциальности. Рисунок. Пояснить.

- •22. Эцп. Обеспечение апеллируемости.

- •23. Электронная торговля. Рисунок, пояснения (cci, ccii). Выгоды покупателя и продавца.

- •24. Эцп. Обязанности удостоверяющего центра.

- •25. Эцп. Обязанности юридического лица.

- •26. Усовершенствованная эцп.

- •27. Нарушение неприкосновенности частной жизни (ст.137 ук).

- •28. Статья 138. Нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений

- •29. Законы, защищающие информацию (Ст. 272-274 ук).

- •30. Понятие о государственной тайне. Статья 276 ук рф Шпионаж.

- •31. Налоговая тайна.

- •32. Банковская тайна.

- •33. Понятие коммерческой тайны (фз №98-фз от 29 июля 2004 г). Ответственность за разглашение коммерческой тайны ( ст.183 ук).

- •34. Какую информацию запрещено относить к конфиденциальной информации?

- •35. Биометрические системы безопасности.

- •36. Каскадная модель проектирования ис и поэтапная модель с промежуточным контролем. Достоинства-недостатки.

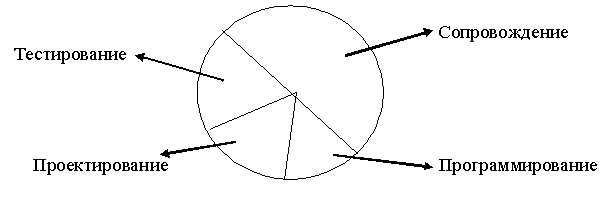

- •37.Спиральная модель жц проектирования ис. Достоинства-недостатки.

- •38 Классификация программных средств обеспечения информационной безопасности

- •39. Понятие «Качество программного обеспечения». Определение. Характеристики и атрибуты качества по по iso 9126.

- •40.Термины: программное средство, комплекс программ, ошибка программного обеспечения (пятое определение), надежность по, тестирование по, масштабируемость, надежности ис, управляемость.

- •41. Источники ненадежности программ. Пример-переполнение буфера

- •42. Понятие тестирования по. Отличие тестирования по от тестирования технических средств. Виды тестирования.

- •43. Распределение затрат по этапам жизненного цикла по.

- •44.Методы обеспечения надежности пс.

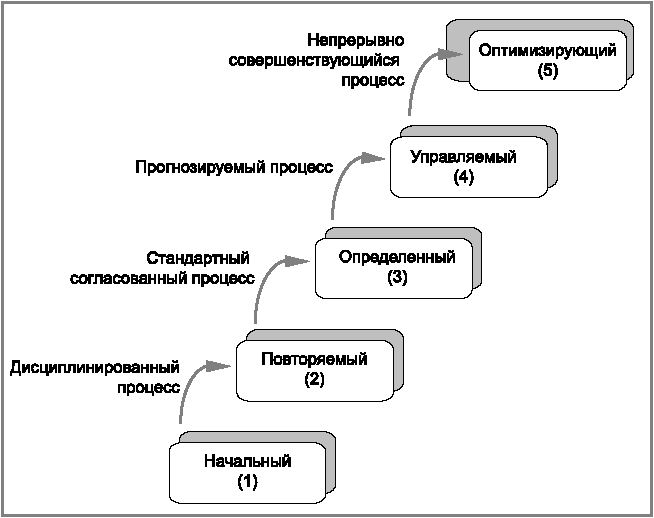

- •45.Понятие организация cmm по пяти уровням зрелости определяет приоритеты работ по развитию производственного процесса. Описание начального и оптимизирующего уровней.

41. Источники ненадежности программ. Пример-переполнение буфера

1. Наличие логических ошибок в проекте или его несовершенство;

2. Неправильное кодирование, ошибки объединения (сборки) отдельных программ в одну общую.

Если ошибки отсутствуют, то программа абсолютно надежна.

По существу, все меры по обеспечению надежности программ направлены на то, чтобы свести к минимуму (если не исключить вообще) ошибки при разработке и как можно раньше их выявить и устранить после изготовления программы. Следует заметить, что безошибочные программы, конечно же, существуют, однако современные программные системы слишком велики и почти неизбежно содержат ошибки.

Переполнение буфера, как известно, происходит тогда, когда программа пытается разместить в буфере больший объем информации, чем для этого выделено на диске. Хорошо написанная программа проигнорирует информацию, выходящую за пределы буфера (то есть, попросту "обрежет" данные) или попытается задействовать дополнительный участок памяти. Но в большинстве случаев программы будут записывать информацию, выходящую за пределы буфера, на другие участки диска, даже поверх уже имеющихся данных.

Ариан-4 - Ариан 5.

42. Понятие тестирования по. Отличие тестирования по от тестирования технических средств. Виды тестирования.

«Тестирование – процесс выполнения программы с намерением найти ошибки».

Программы как объект тестирования имеют ряд особенностей, которые отличают процесс тестирования от традиционного, применяемого для проверки аппаратуры и других технических изделий. С этой позиции основными особенностями программ являются:

- отсутствие полностью определенного эталона (программы), которому должны соответствовать все результаты тестирования проверяемой программы; высокая сложность программ и принципиальная невозможность построения тестовых наборов, достаточных для их исчерпывающей проверки;

- наличие в программах вычислительных и логических компонент, а также компонент, характеризующихся стохастическим и динамическим поведением.

43. Распределение затрат по этапам жизненного цикла по.

44.Методы обеспечения надежности пс.

Для обеспечения надежности программ предложено множество подходов, включая организационные методы разработки, различные технологии и технологические программные средства, что требует, очевидно, привлечения значительных ресурсов. Однако отсутствие общепризнанных критериев надежности не позволяет ответить на вопрос, насколько надежнее становится программное обеспечение при соблюдении предлагаемых процедур и технологий и в какой степени оправданы затраты.

Надежность и качество ПС зависит от того, как строго соблюдается технология создания ПС. Насколько профессиональна и опытна команда разработчиков, насколько профессиональна команда, осуществляющая тестирование КП, какие инструментальные средства используются.

45.Понятие организация cmm по пяти уровням зрелости определяет приоритеты работ по развитию производственного процесса. Описание начального и оптимизирующего уровней.

1) Начальный. Производственный процесс характеризуется как создаваемый каждый раз под конкретный проект, а иногда даже как хаотический. Определены лишь некоторые процессы и успех проекта зависит от усилий индивидуумов.

5) Оптимизирующий. Постоянное совершенствование процесса достигается благодаря количественной обратной связи с процессом и реализации передовых идей и технологий.

80% программного кода переходит в новые проекты!!!