- •Глава 10. Безопасность компьютерных сетей.

- •Календарно-тематический план

- •Методические рекомендации по отдельным видам самостоятельной работы

- •Теоретические материалы

- •Глава 1. Введение в операционные системы.

- •§ 1.1. Определение, назначение и классификация ос. Требования к современным операционным системам.

- •§ 1.2. Состав и функции операционных систем. Архитектура ос.

- •§ 1.3. Процессы и потоки. Управление памятью.

- •§ 1.4. Система ввода-вывода.

- •§ 1.5. Файловые системы.

- •Глава 2. Инсталляция и конфигурирование операционной системы.

- •§ 2.1. Инсталляция и конфигурирование ос.

- •§ 2.2. Начальная загрузка.

- •§ 2.3. Реестр.

- •Глава 3. Тенденции и перспективы развития распределенных операционных сред.

- •§ 3.1. Концепции распределенной обработки в сетевых ос.

- •§ 3.2. Сетевые модели.

- •Сетевая модель osi.

- •Глава 4. Основные концепции компьютерных сетей и их проектирование.

- •§ 4.1. Классификация компьютерных сетей

- •1. Область действия.

- •Глобальные сети.

- •Выделенные серверы

- •5. Топологии.

- •Принцип работы:

- •Принцип работы:

- •6. Классификация по архитектуре.

- •Правила установки Ethernet

- •§ 4.2. Локальные сети. Сети Ethernet, Token Ring, fddi.

- •§ 4.3. Глобальные сети.

- •Глава 5. Протоколы и основы работы в сети.

- •§ 5.1. Сетевой протокол tcp/ip. Сетевая модель tcp/ip состоит из 4 уровней (рис.5.1). Основные протоколы, входящие в стек протокола tcp/ip – это протоколы tcp, udp, ip, arp, icmp, igmp.

- •Работа протокола ip.

- •Протокол icmp

- •Протокол igmp

- •§ 5.2. Утилиты tcp/ip.

- •§ 5.3. Ip адресация.

- •Классы ip-адресов.

- •Корректные идентификаторы узлов в основной адресации:

- •Зарезервированные диапазоны узлов в частной адресации:

- •Распределение адресов ведется с привязкой к регионам. Пример такого распределения показан в таблице 5.3.5.

- •§ 5.4. Подсети.

- •Расчет подсетей.

- •Алгоритм расчета характеристик подсети:

- •Глава 6. Администрирование операционных систем.

- •§ 6.1 Типовые задачи администрирования.

- •§ 6.2. Средства мониторинга.

- •Глава 7. Сетевые службы.

- •§ 7.1. Служба dns и bind.

- •§ 7.2. Служба dhcp.

- •Служба dhcp (Dynamic Host Configuration Protocol)

- •§ 7.3. Служба Samba.

- •§ 7.4. Терминальные службы и удаленный доступ.

- •§ 7.5. Службы Интернета.

- •Глава 8. Службы каталогов.

- •§ 8.1. Проектирование доменов и развертывание Active Directory.

- •§ 8.2. Администрирование доменов.

- •Глава 9. Межсетевое взаимодействие, маршрутизация.

- •§ 9.1. Обзор одноадресной маршрутизации. Маршрутизируемые протоколы

- •Программная и аппаратная маршрутизация

- •Аппаратная маршрутизация.

- •Программная маршрутизация.

- •§ 9.2. Протоколы динамической маршрутизации rip и ospf. Протокол rip

- •§ 9.3. Служба маршрутизации и удаленного доступа rras.

- •Статическая маршрутизация

- •Глава 10. Безопасность информационных систем и компьютерных сетей.

- •§ 10.1. Основные понятия безопасности. Классификация угроз.

- •§ 10.2. Проектирование безопасности, стратегии брандмауэра.

- •Заключение.

- •Практикум

- •Конфигурирование ip настроек на Gray интерфейсе.

- •Конфигурирование безопасного доступа в Интернет с использованием политик доступа

- •1. Запуск и остановка dns-сервера.

- •2. Управление записями dns. Добавление сервера почтового обмена.

- •3. Добавление серверов имен

- •4. Просмотр и обновление записей dns.

- •5. Обновление свойств зоны и записи soa.

- •6. Редактирование записи soa.

- •7. Тестирование dns-сервера.

- •1. Настройка первичного dns сервера.

- •192.168.37.2, Необходимо:

- •Ключи к тестам для самоконтроля.

- •Вопросы для подготовки к зачету

- •Глоссарий

5. Топологии.

Разделяют физическую и логическую топологию.

Физическая топология обусловливает форму сети и путь прокладки кабеля. Логическая топология – логический путь прохождения пакета.

Наиболее распространенные физические топологии:

Шинная.

Кольцевая.

Звездообразная.

Ячеистая.

Смешанная.

Шинная топология

Контур сети не замкнутый. Сеть строится на коаксильном кабеле. Один из компьютеров должен быть заземлен. В таких сетях используется как толстый, так и тонкий коаксильный кабель.

Используемые стандарты:

10 Base 2 (длина сегмента – 185 метров);

10 Base 5 (длина сегмента – 500 метров).

Рис.4.1.1. Шинная топология.

Сообщение, посылаемое каждым компьютером, поступает на все компьютеры. Сетевая карта каждого компьютера по заголовкам пакета определяет, предназначено ли ему это сообщение.

Преимущества:

- простота реализации.

Недостатки:

- используется для небольших локальных сетей, так как сигнал сильно подвержен затуханию.

- при разрыве кабеля вся сеть становится неработоспособной.

В настоящий момент данная топология в силу свих недостатков уже практически не используется.

Кольцевая топология.

Используется в логической топологии Token Ring.

Рис. 4.1.2. Кольцевая топология.

Принцип работы:

Сигнал проходит по кольцу в одном направлении - против часовой стрелки. Перед передачей формируется последовательность пакетов, в начале которой устанавливается маркер с MAK адресом принимающего компьютера. Каждый компьютер принимает сообщение от верхнего соседа и проверяет состояние маркера. Если МАК адрес совпадает, пакеты забираются, если нет - вновь производится передача по кольцу.

Эта топология активна, так как каждый компьютер восстанавливает силу сигнала.

Преимущества:

- простата реализации.

Недостатки:

- при разрыве кабеля сеть становится неработоспособной.

- затруднительно добавить компьютер в сеть.

Звездообразная топология.

Самая распространенная топология локальных сетей: все компьютеры подсоединяются к концентраторам (хаб или свич).

Концентратор может быть двух видов:

активный (Swich) – принимает пакет и направляет его в порт принимающего компьютера. Обладает функцией повторителя (усилитель сигнала),

пассивный (Hub) - принимает пакет и направляет его во все свои порты.

Используются витые пары и провода 10 Base T, 100 Base T, 1000 Base T.

Принцип работы:

Сигнал от сетевой карты передается на Hub, усиливается и передается на все порты (если используется Swich, то сигнал поступает на конкретный порт).

Преимущества:

1. Устойчив в сбоях.

2. Легко меняется конфигурация сети простым подключением компьютера к свободному порту.

Рис. 4.1.3. Звездообразная топология.

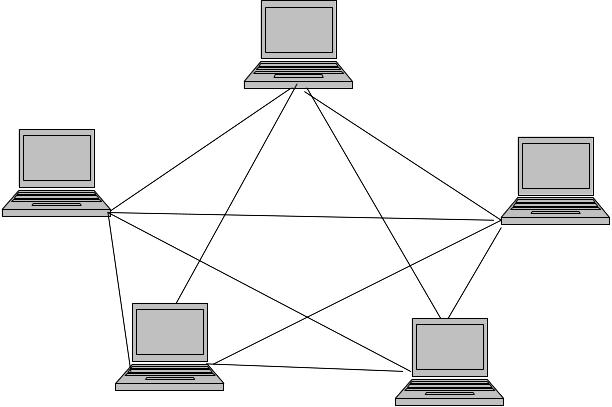

Ячеистая топология.

Все компьютеры соединены между собой. Самая надежная из всех перечисленных (рис. 4.1.4.).

Рис. 4.1.4. Ячеистая топология.

Недостатки: большая трудоемкость по созданию соединений компьютеров.

Смешанная топология.

Получается путем объединения двух топологий: звезды и шины.

Звезда

Нuв

Нuв

Шина

Нuв

Рис. 4.1.5. Смешанная топология.