- •Другие вредоносные программы

- •Лекция 2. Признаки присутствия на компьютере вредоносных программ

- •Содержание

- •Общие сведения

- •Виды проявлений

- •Явные проявления

- •Изменение настроек браузера

- •Всплывающие и другие сообщения

- •Несанкционированный дозвон в Интернет

- •Косвенные проявления

- •Блокирование антивируса

- •Блокирование антивирусных сайтов

- •Сбои в системе или в работе других программ

- •Почтовые уведомления

- •Скрытые проявления

- •Где искать

- •Подозрительные процессы

- •Автозапуск

- •Автозагрузка в меню Пуск

- •Системный реестр Windows

- •Конфигурационные файлы win.Ini и system.Ini

- •Другие источники

- •Сетевая активность

- •Что делать с результатами поиска

- •Лекция 3. Антивирусная защита домашнего компьютера

- •Содержание

- •Общие сведения

- •Антивирусное программное обеспечение

- •Проверка в режиме реального времени

- •Проверка по требованию

- •Обновление антивирусных баз Антивирусные базы

- •Поддержание актуальности антивирусных баз

- •Защита от несанкционированного доступа и сетевых хакерских атак

- •Фильтрация нежелательных электронных сообщений

- •Заключение

- •Исправления

Скрытые проявления

В отсутствие явных или косвенных проявлений о присутствии вируса можно судить, например, по необычной сетевой активности, когда ни одно сетевое приложение не запущено, а значок сетевого соединения сигнализирует об обмене данными. Другими признаками могут служить незнакомые процессы в памяти или файлы на диске.

Однако в настоящее время на компьютерах обычно установлено так много различных программ, что большинство файлов и процессов неизвестны обычному пользователю. В то же время поиск скрытых проявлений это уже фактически поиск тех самых подозрительных файлов, которые нужно отправить на анализ в антивирусную компанию.

Где искать

Как видно, ни косвенные, ни даже явные проявления не могут служить основанием для уверенности в том, что компьютер заражен. Всегда существует вероятность, что наблюдаемый эффект не является результатом действий вируса, а вызван обычными ошибками в используемых программах или же вредоносными скриптами, которые не оставили никаких файлов на компьютере.

Для того чтобы подозрения переросли в уверенность нужно произвести дополнительный поиск скрытых проявлений вредоносных программ, имея конечной целью обнаружение файлов вредоносной программы.

Скрытые проявления включают:

Наличие в памяти подозрительных процессов

Наличие на компьютере подозрительных файлов

Наличие подозрительных ключей в системном реестре Windows

Подозрительная сетевая активность

Ключевым признаком во всех случаях является атрибут "подозрительный". Это означает, что пользователю неизвестно назначение данного процесса, файла или ключа, и более того, информации о подозрительном объекте нет ни в документации к операционной системе, ни в открытых источниках сети Интернет.

Но прежде чем судить о подозрительности файлов и процессов, нужно сначала их выделить из общего числа и на этом имеет смысл остановиться подробней.

Подозрительные процессы

Процесс - это фактически запущенный исполняемый файл. Часть процессов относится к операционной системе, часть к запущенным программам.

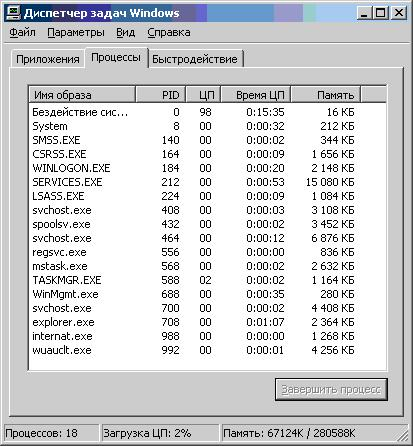

Чтобы получить список процессов, нужно вызвать диспетчер задач - стандартное средство Windows для управления процессами. В операционных системах Windows для вызова диспетчера задач нужно нажать комбинацию клавиш Ctrl + Shift + Esc или вызвать контекстное меню в системной панели (внизу экрана) и выбрать пункт Диспетчер задач. Характерный вид окна Диспетчера задач представлен на рисунке 2.

Рисунок 2 – Диспетчер задач в Windows 2000 Professional

На закладке Процессы в колонке Имя образа содержатся имена файлов, которым соответствуют запущенные процессы. Процессы, которые видны на рисунке являются стандартными для свежеустановленной Windows 2000 Professional. Например, процесс svchost.exe отвечает за запуск служб в Windows 2000.

Найти информацию о неизвестном процессе можно в сети Интернет.

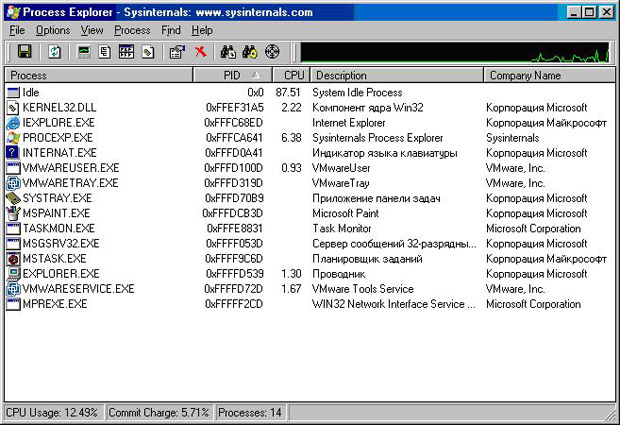

Недостатком диспетчера задач в Windows является то, что он не предоставляет информации обо всех запущенных процессах в системе. Поэтому для получения более полной информации приходится использовать дополнительные программы, например, утилиту Process Explorer (см. рисунок 3).

Рисунок 3 – Утилита Process Explorer