- •2. Модели аппаратных ключей hasp hl

- •3. Охарактеризовать технологию защиты приложений с помощью утилиты hasp Envelope.

- •4. Охарактеризовать основные сервисы hasp, используемые при защите программ с использованием hasp api.

- •5. Обзор функций Hasp srm Run-time api

- •6. Основные сведения о типичной микропроцессорной карточке.

- •7. Методы защиты смарт-карт от подделки.

- •10. Структуры и типы команд по стандарту iso 7816-4

- •11. Виды ключей смарт-карт ase и работа с ними на уровне карты.

- •1. Персональный идентификационный номер (pin)

- •2. Главный ключ

- •3. Ключи доступа

- •4. Вычислительные ключи

- •12. Виды ключей смарт-карт ase и работа с ними на уровне приложений.

- •1. Персональный идентификационный номер (pin)

- •2. Главный ключ

- •3. Ключи доступа

- •4. Вычислительные ключи

- •13. Основные параметры функций asehlCreate File

- •14. Основные параметры функций asehlCreate App

- •15. Описание параметров File Properties

- •16. Назначение смарт-карт e-Token pro:

- •17. Основные характеристики eToken Pro

- •18.Четыре области памяти в смарт-картах eToken pro

- •20. Уровни доступа к информации в картах eToken

- •21. Архитектура программного обеспечения

- •22. Среда программирования eToken rte

- •27. Охарактеризовать 2 схемы аутентификации, использующиеся в современных вычислительных системах.

- •28. Охарактеризовать виды биометрической аутентификации

- •29. Поясните схему «запрос-ответ» при взаимной аутентификации.

- •30. Что такое «временной штемпель», как он используется при взаимной аутентификации.

- •31. Схема взаимной аутентификации с использованием рукопожатия.

- •32. Базовый протокол централизованного распределения ключей для симметричной криптосистемы.

- •33. Базовый протокол распределения ключей для асимметричных криптосистем с использованием сертификатов открытых ключей.

- •34. Структура сертификата по рекомендациям X.509.

- •35. Проверка сертификатов, в том числе полученных в разных удостоверяющих центрах.

- •36. Прямой обмен ключами между пользователями с использованием криптосистемы с открытым ключом для шифрования и передачи секретного ключа симметричной системы (электронный цифровой конверт).

- •37. Использование системы открытого распределения ключей Диффи-Хеллмана для формирования ключей.

- •38. Симметричные методы аутентификации субъекта. Схема Kerberos.

- •39. Аутентификация субъекта в асимметричных системах по стандарту ccitt Recommendation X.509.

- •40. Генерация ключей по стандарту ansi X 9.17.

- •41. Хранение ключей согласно iso 8532.

- •42. Мастер-ключ. Правила распространения и хранения.

- •43. Сеансовый ключ. Хранение

- •44. Методы обеспечения целостности. Режим выработки имитовставки гост 28147-89

- •45. Методы контроля целостности сообщений. Использование шифрования, эцп, кодов аутентификации сообщений, имитовставок,

- •47. Модели политики безопасности при построении защищенных систем

- •48. Алгоритм обработки битов защиты в unix.

- •49. Списки прав доступа acl.

- •50. Алгоритм обработки списков прав доступа (произвольное управление доступом) в Trusted Mach

- •51. В чем заключается полномочный (мандатный) способ доступа субъектов к объектам.

- •52. Мандатное управление доступом в мсвс 3.0

- •53. Аудит

5. Обзор функций Hasp srm Run-time api

hasp_datetime_to_hasptime() |

Преобразование значений даты и времени в hasptime |

hasp_decrypt() |

Расшифрование данных из буфера с использованием AES |

hasp_encrypt() |

Шифрование данных в буфере с использованием AES |

hasp_free() |

Освобождение ресурсов из памяти |

hasp_get_rtc() |

Считывание текущего времени из ключа HASP HL Time или HASP HL Nettime |

hasp_get_sessioninfo() |

Получение данных об условиях сеанса |

hasp_get_info() |

Получение данных в соответствии с заданными параметрами поиска и представление их в заданном формате |

hasp_get_size() |

Извлечение данных об объеме файла в памяти |

hasp_hasptime_to_datetime() |

Преобразование значение времени с часов в формат даты и времени |

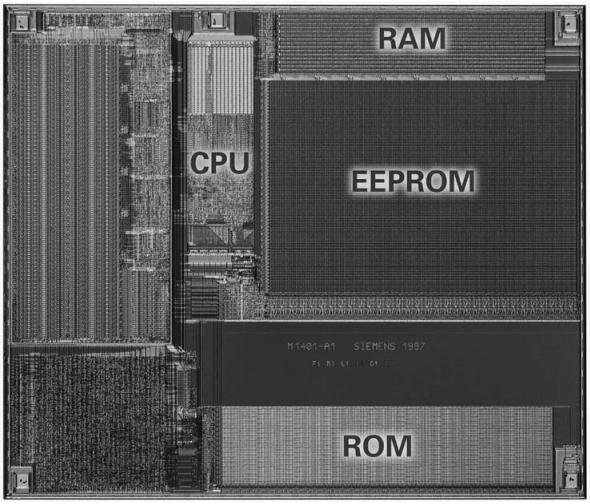

6. Основные сведения о типичной микропроцессорной карточке.

Микропроцессорная карта сделана из пластика и содержит микросхему с микропроцессором и различными запоминающими устройствами:

ПЗУ - для хранения операционной системы,

ОЗУ - для выполнения команд,

ЭСППЗУ - электрически стираемое программируемое постоянное запоминающее устройство, энергонезависимая память для хранения прикладной информации.

ЭСППЗУ разбито на две области: секретную и пользовательскую. Секретная область недоступна для прикладных программ и предназначена только для хранения ключей. Пользовательская область организована аналогично памяти на гибких дисках. При инициализации микросхемы карты формируется таблица определения файлов, размещаемая в начале пользовательской области. Файлы располагаются в памяти от конца к началу. Каждый файл разбит на определенное число записей фиксированной длины. В большинстве операционных систем каждый файл имеет следующие атрибуты: начальный адрес, метки защиты по чтению/записи, расширение защиты по чтению/записи, длина записи, число записей, тип и имя файла, текущая запись, указатель конца файла. Файлы могут быть последовательного и прямого доступа.

В операционной системе микропроцессора предусмотрены следующие команды: предъявление ключа, чтение массива атрибутов файла из таблицы определения, чтение информации, запись информации, поиск файла, очищение карточки, запись определения файла в таблицу, задание ключей.

Ключи хранятся в секретной области, предусмотрены три типа ключей: ключ банка, ключ владельца карты и ключи приложений. Файлы могут быть защищены этими ключами по чтению/записи.

ISO 7816-1 направлен на стандартизацию размеров карты длина 8.56 мм, высота 53.98 мм и толщина 0.76 мм.

7. Методы защиты смарт-карт от подделки.

Эмбоссирование — процесс механического выдавливания на лицевой стороне пластиковой карты её номера и срока действия, фамилии и имени клиента, названия компании. Рельефы потом прокатываются через импринтер (с его помощью все, что есть на карте отображается на чек). Импринтер — механическое устройство, предназначенное для оформления слипа при совершении операции с платёжной картой. В импринтер вставляется клише, на котором эмбоссированы идентификационные данные точки приёма. Пластиковую карту вставляют в импринтер и вкладывают слип. На слипе оттискиваются идентификационные данные точки приёма и карты клиента.

Применение специальных объемных голографических изображений

Фотография владельца карты

Специальная полоска для подписи владельца

Использование специальных красителей

8. Структуры и типы команд протокола Т=0 стандарта ISO 7816-3

Протокол типа Т = 0 – передача символов, всегда однонаправленный, осуществляется с помощью команд, структура которых имеет вид:

class |

INStruction |

P1 |

P2 |

P3 |

Optional Data |

P1, P2 – параметры определенной команды, если P3 = 0, то предполагается, что длина передаваемой информации – 256 байт.

CLA |

класс команды. Значение FF зарезервировано для PTS |

INS |

команда в классе команд. Значение команды имеет следующие ограничения: младший бит всегда 0, и старшая половина байта не является ни 6, ни 9 |

P1, P2 |

дополнительные параметры (например адрес) завершающие команду |

P3 |

число байт данных (D1, ..., Dn) которые должны быть переданы в этой команде. Направление движения этих данных определяется командой. Причем, если передача данных из карты, P3=0 представляет передачу 256 байт из карты. При передачи данных карте, P3=0 означает отсутствие данных |

Optional Data – для команды записи данных.

Optional Data |

SW1 |

SW2 |

Конечная последовательность SW1-SW2 определяет состояние карты в конце команды. SW1 = 90h, SW2 = 00h – успешное завершение. Если осуществляется команда чтения данных, то Optional Data предназначается для считывания данных.

9. Структуры и типы команд протокола Т=1стандарта ISO 7816-3

Протокол типа Т = 1 – блочная передача данных, т.е. передаваемые блоки символов помещаются в специальную оболочку. При этом можно осуществить следующие операции:

Контроль передачи;

Сцепление блоков символов;

Коррекция ошибок.

В терминах приложений данные определяют операции: работа с файлами, команды аутентификации, команды изменения прав доступа и команды криптографических преобразований.

NAD (указывается адрес источника и приемника) |

PCB (для контроля) |

LEN (длина) |

INF (блок коррекции ошибок) |

EDC |

1 байт |

1 байт |

1 байт |

255 байт |

|

Поле NAD (Node Address Destination) – адрес точки назначения. Отводится 1 байт, он состоит из двух полубайт: источник и приемник. Источником является приложение, приемником – карта.

Поле PCB (Protocol Control Byte) – контрольный байт протокола. Содержит информацию, необходимую для контроля передачи.

Существует 3 вида PCB:

I-block – информационный блок – передача информации (данных и команд), пересылка пойдет поблочно.

R-block – блок готовности к приему, сигнализирует о том, что пойдет пересылка цепочки блоков.

S-block – блок контроля – для обмена контрольной информацией между считывателем и карточкой, а также информация о правильности приема блоков данных.

Поле LEN – число байт, которые находятся в поле INF.

Поле INF – информационное поле, содержит данные и команды, которые необходимо переслать карточке или данные, получаемые от карточки.

Поле EDC (Error Detection Code) – блок коррекции ошибок.

Т = 1 отличатся от Т = 0 тем, что информацию можно передавать поблочно, а не посимвольно, и облекать их в оболочки.