- •Міністерство освіти і науки України

- •Комп’ютерні мережі

- •Факультету комп’ютерних наук та інформаційних технологій

- •Луцьк 2009

- •Лекція 1.Огляд і архітектура обчислювальних мереж Тема 1.Основні визначення і терміни

- •Тема 2.Переваги використання мереж

- •Тема 3.Архітектура мереж

- •Архітектура термінал – головний комп'ютер

- •Однорангова архітектура

- •Архітектура клієнт – сервер

- •Вибір архітектури мережі

- •Питання до лекції

- •Лекція 2.Семирівнева модель osi

- •Тема 1.Взаємодія рівнів моделі osi

- •Тема 2.Прикладний рівень (Application layer)

- •Тема 3.Рівень представлення даних (Presentation layer)

- •Тема 4.Сеансовий рівень (Session layer)

- •Тема 5.Транспортний рівень (Transport Layer)

- •Тема 6.Мережевий рівень (Network Layer)

- •Тема 7.Канальний рівень (Data Link)

- •Тема 8.Фізичний рівень (Physical Layer)

- •Тема 9.Мережозалежні протоколи

- •Тема 10.Стеки комунікаційних протоколів

- •Питання

- •Лекція 3.Стандарти і стеки протоколів Тема 1.Специфікації стандартів

- •Тема 2.Протоколи і стеки протоколів

- •Мережеві протоколи

- •Транспортні протоколи

- •Прикладні протоколи

- •Тема 3.Стек osi

- •Тема 4.Архітектура стека протоколів Microsoft tcp/ip

- •Прикладний рівень

- •Рівень транспорту

- •Протокол управління передачею (tcp)

- •Призначений для користувача протокол дейтаграм (udp)

- •Міжмережевий рівень

- •Протокол Інтернету ip

- •Адресація в ip-мережах

- •Протоколи зіставлення адреси arp і rarp

- •Протокол icmp

- •Протокол igmp

- •Рівень мережевого інтерфейсу

- •Питання

- •Лекція 4.Топологія обчислювальної мережі і методи доступу Тема 1.Топологія обчислювальної мережі

- •Види топологій

- •Загальна шина

- •Тема 2.Методи доступу

- •Питання

- •Лекція 5.Лом і компоненти лом

- •Тема 1.Основні компоненти

- •Тема 2.Робочі станції

- •Тема 3.Мережеві адаптери

- •Тема 4.Файлові сервери

- •Тема 5.Мережеві операційні системи

- •Тема 6.Мережеве програмне забезпечення

- •Тема 7.Захист даних

- •Тема 8.Використання паролів і обмеження доступу

- •Тема 9.Типовий склад устаткування локальної мережі

- •Питання

- •Лекція 6.Фізичне середовище передачі даних

- •Тема 1.Кабелі зв'язку, лінії зв'язку, канали зв'язку

- •Тема 2.Типи кабелів і структуровані кабельні системи

- •Тема 3.Кабельні системи

- •Тема 4.Типи кабелів

- •Кабель типу «вита пара» (twisted pair)

- •Коаксіальні кабелі

- •Оптоволоконний кабель

- •Тема 5.Кабельні системи Ethernet

- •Тема 6.Безпровідні технології

- •Радіозв'язок

- •Зв'язок в мікрохвильовому діапазоні

- •Інфрачервоний зв'язок

- •Питання

- •Лекція 7.Мережеві операційні системи

- •Тема 1.Структура мережевої операційної системи

- •Клієнтське програмне забезпечення

- •Редіректори

- •Розподільники

- •Імена unc

- •Серверне програмне забезпечення

- •Клієнтське і серверне програмне забезпечення

- •Вибір мережевої операційної системи

- •Тема 2.Однорангові nos і nos з виділеними серверами

- •Тема 3.Nos для мереж масштабу підприємства

- •Мережі відділів

- •Мережі кампусів

- •Корпоративні мережі

- •Тема 4.Мережеві ос NetWare фірми Novell Призначення ос NetWare

- •Структурна схема oc

- •Мережева файлова система

- •Основні мережеві можливості

- •Захист інформації

- •Тема 5.Сімейство мережевих ос Windows nt

- •Структура Windows nt

- •Мережеві засоби

- •Склад Windows nt

- •Властивості Windows nt

- •Області використання Windows nt

- •Тема 6.Сімейство ос unix

- •Програми

- •Ядро ос unix

- •Файлова система

- •Принципи захисту

- •Ідентифікатори користувача і групи користувачів

- •Захист файлів

- •Тема 7.Огляд Системи Linux

- •Графічний інтерфейс користувача

- •Робота з мережею

- •Мережеві файлові системи

- •Питання

- •Лекція 8.Вимоги, що пред'являються до мереж

- •Тема 1.Продуктивність

- •Тема 2.Надійність і безпека

- •Тема 3.Прозорість

- •Тема 4.Підтримка різних видів трафіку

- •Тема 5.Керованість

- •Управління ефективністю

- •Управління конфігурацією

- •Управління обліком використання ресурсів

- •Управління несправностями

- •Управління захистом даних

- •Тема 6.Сумісність

- •Питання

- •Лекція 9.Мережеве устаткування Тема 1.Мережеві адаптери, або nic (Network Interface Card). Призначення

- •Настройка мережевого адаптера і трансивера

- •Функції мережевих адаптерів

- •Базовий, або фізичний, адреса

- •Типи мережевих адаптерів

- •Тема 2.Повторювачі і концентратори

- •Планування мережі з хабом

- •Переваги концентратора

- •Тема 3.Мости і комутатори

- •Відмінність між мостом і комутатором

- •Комутатор

- •Комутатор локальної мережі

- •Тема 4.Маршрутизатор

- •Відмінність між маршрутизаторами і мостами

- •Тема 5.Шлюзи

- •Питання

- •Українські терміни

- •Англійські терміни

- •Англійські скорочення

- •Література

- •Навчально-методичне видання

- •43018, М. Луцьк, вул. Львівська, 75

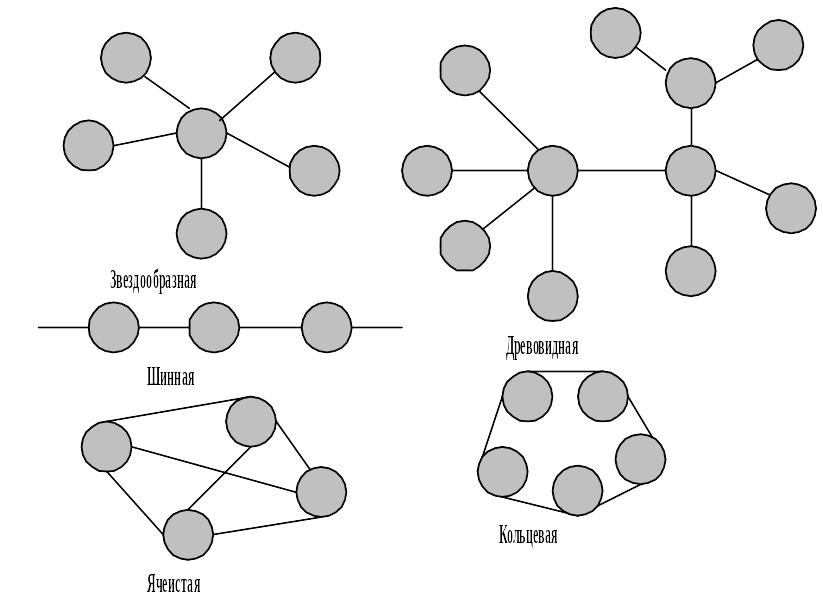

Види топологій

Існують п'ять основних топологій (рис. 4.1):

загальна шина (Bus);

кільце (Ring);

зірка (Star);

деревовидна (Tree);

комірчаста (Mesh).

Рис. 4.14. Типи топологій

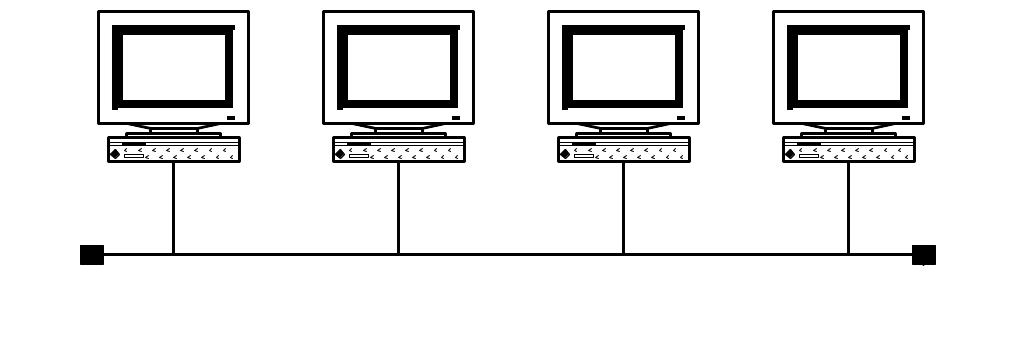

Загальна шина

Загальна шина це тип мережевої топології, в якій робочі станції розташовані уздовж однієї ділянки кабелю, званого сегментом.

Рис. 4.15. Топологія Загальна шина

Топологія Загальна шина (рис. 4.2) припускає використання одного кабелю, до якого підключаються всі комп'ютери мережі. У разі топології Загальна шина кабель використовується всіма станціями по черзі. Приймаються спеціальні заходи для того, щоб при роботі із загальним кабелем комп'ютери не заважали один одному передавати і приймати дані. Всі повідомлення, що посилаються окремими комп'ютерами, приймаються і прослуховуються рештою всіх комп'ютерів, підключених до мережі. Робоча станція відбирає адресовані нею повідомлення, користуючись адресною інформацією. Надійність тут вище, оскільки вихід з ладу окремих комп'ютерів не порушить працездатність мережі в цілому. Пошук несправності в мережі утруднений. Крім того, оскільки використовується тільки один кабель, у разі обриву порушується робота всієї мережі. Шинна топологія - це найбільш проста і найбільш поширена топологія мережі.

Прикладами використання топології загальна шина є мережа 10Base–5 (з'єднання ПК товстим коаксіальним кабелем) і 10Base–2 (з'єднання ПК тонким коаксіальним кабелем).

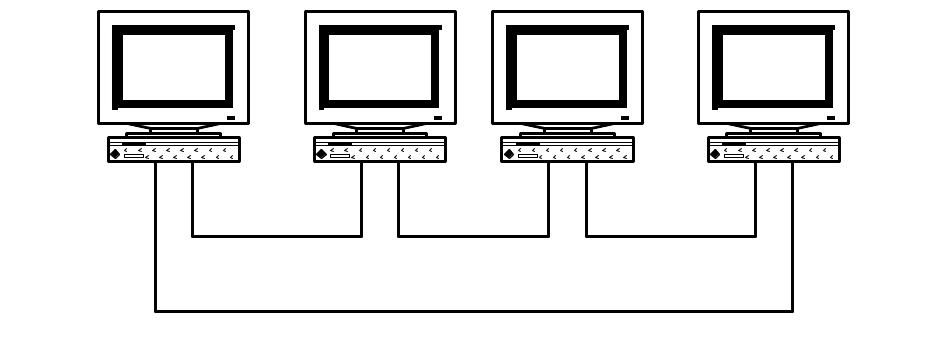

Кільце

Рис. 4.16. Топологія Кільце

Кільце – це топологія ЛОМ, в якій кожна станція сполучена з двома іншими станціями, утворюючи кільце (рис.4.3). Дані передаються від однієї робочої станції до іншої в одному напрямі (за кільцем). Кожен ПК працює як повторювач, ретранслюючи повідомлення до наступному ПК, тобто дані, передаються від одного комп'ютера до іншого як би по естафеті. Якщо комп'ютер отримує дані, призначені для іншого комп'ютера, він передає їх далі по кільцю, в іншому випадку вони далі не передаються. Дуже просто робиться запит на всі станції одночасно. Основна проблема при кільцевій топології полягає в тому, що кожна робоча станція повинна брати активну участь в пересилці інформації, і у разі виходу з ладу хоч би однієї з них, вся мережа паралізується. Підключення нової робочої станції вимагає короткострокового виключення мережі, оскільки під час установки кільце повинне бути розімкнене. Топологія Кільце має добре передбачений час відгуку, визначуваний числом робочих станцій.

Чиста кільцева топологія використовується рідко. Замість цього кільцева топологія грає транспортну роль в схемі методу доступу. Кільце описує логічний маршрут, а пакет передається від однієї станції до іншої, здійснюючи у результаті повний круг. У мережах Token Ring кабельна гілка з центрального концентратора називається MAU (Multiple Access Unit). MAU має внутрішнє кільце, що сполучає всі підключені до нього станції, і використовується як альтернативний шлях, коли обірваний або від’єднаний кабель однієї робочої станції. Коли кабель робочої станції приєднаний до MAU, він просто утворює розширення кільця: сигнали поступають до робочої станції, а потім повертаються назад у внутрішнє кільце

Зірка

Зірка – це топологія ЛОМ (рис.4.4), в якій всі робочі станції приєднані до центрального вузла (наприклад, до концентратора), який встановлює, підтримує і розриває зв'язки між робочими станціями. Перевагою такої топології є можливість простого виключення несправного вузла. Проте, якщо несправний центральний вузол, вся мережа виходить з ладу.

В цьому випадку кожен комп'ютер через спеціальний мережевий адаптер підключається окремим кабелем до об'єднуючого пристрою. При необхідності можна об'єднувати разом декілька мереж з топологією Зірка, при цьому виходять розгалужені конфігурації мережі. У кожній точці галуження необхідно використовувати спеціальні з'єднувачі (розподільники, повторювачі або пристрої доступу).

Рис. 4.17. Топологія Зірка

Прикладом зіркоподібної топології є топологія Ethernet з кабелем типу Вита пара 10BASE-T, центром Зірки зазвичай є Hub.

Зіркоподібна топологія забезпечує захист від розриву кабелю. Якщо кабель робочої станції буде пошкоджений, це не приведе до виходу з ладу всього сегменту мережі. Вона дозволяє також легко діагностувати проблеми підключення, оскільки кожна робоча станція має свій власний кабельний сегмент, підключений до концентратора. Для діагностики досить знайти розрив кабелю, який веде до непрацюючої станції. Решта частини мережі продовжує нормально працювати.

Проте зіркоподібна топологія має і недоліки. По-перше, вона вимагає багато кабелю. По-друге, концентратори досить дорогі. По-третє, кабельні концентратори при великій кількості кабелю важко обслуговувати. Проте в більшості випадків в такій топології використовується недорогий кабель типу вита пара. В деяких випадках можна навіть використовувати існуючі телефонні кабелі. Крім того, для діагностики і тестування вигідно збирати всі кабельні кінці в одному місці. В порівнянні з концентраторами ArcNet концентратори Ethernet і MAU Token Ring достатньо дорогі. Нові подібні концентратори включають засоби тестування і діагностики, що робить їх ще дорожчими.