- •1.Методы отделения корней уравнения.

- •2. Проект. Классификация проектов.

- •1. Уточнение корней уравнения. Метод деления отрезка пополам, метод секущих.

- •2. Основные фазы проектирования информационных систем

- •3. Унифицированный язык моделирования uml

- •4. Четыре уровня модели tcp/ip стека

- •5. Базовые понятия моделирования (определение модели, адекватность и точность, процесс моделирования, функции и цели моделирования, моделирование и научный эксперимент).

- •6. Файлы и файловые системы

- •1. Уточнение корней уравнения. Методы касательных (Ньютона).

- •2. Понятие жизненного цикла информационных систем. Процессы жц ис.

- •3. Варианты использования uml

- •4. Уникальный 32-битный ip-адрес в InterNet

- •5. Классификация моделей (по способу представления, назначению, степени соответствия объекту). Примеры моделей

- •6. Архитектура бд. Физическая и логическая независимость

- •1. Аппроксимация функций.

- •2. Структура жизненного цикла информационных систем.

- •3. Сопоставление и взаимосвязь структурного и объектно-ориентированного подходов.

- •4. Инкапсуляция пакетов в стеке tcp/ip

- •5. Классификация моделей по способу реализации.

- •6. Процесс прохождения пользовательского запроса.

- •2. Модели жизненного цикла информационных систем. Краткая характеристика

- •3. Методология объектно – ориентированного анализа и проектирования

- •4. Основные задачи протокола ip

- •5. Основные этапы имитационного моделирования.

- •6. Пользователи банков данных.

- •2. Каскадная модель жц ис. Основные этапы разработки. Основные достоинства

- •3. Иерархия диаграмм. Sadt

- •4. Основные особенности протокола tcp.

- •4. Первоначальная загрузка и ведение бд:

- •5. Защита данных:

- •1. Численное дифференцирование

- •2. Каскадная модель жц ис. Недостатки каскадной модели.

- •3. Сущность структурного подхода проектирования ис

- •4. Основные особенности протокола udp.

- •5. Имитационное моделирование и компьютерное моделирование. Основные особенности имитационных моделей

- •1.Инфологические:

- •3.Физические модели

- •1. Численное интегрирование. Геометрический смысл численного интегрирования

- •2. Спиральная модель жц ис. Итерации. Преимущества и недостатки спиральной модели

- •3. Оценка затрат на разработку по.

- •4. Древовидная структура доменных имен.

- •5. Определение системы. Свойства систем и их характеристики. Классификация систем

- •6. Иерархическая модель данных

- •1. Простейшие формулы численного интегрирования.

- •2. Методология и технология создания ис. Основные задачи и требования

- •3. Средства тестирования по.

- •4. Алгоритм разрешения имен в службе dns.

- •5. Области применения имитационного моделирования. Основные преимущества и недостатки

- •6. Сетевая модель данных.

- •1. Обобщение простейших формул численного интегрирования.

- •2. Методология rad. Основные принципы.

- •3. Управление проектом по.

- •4. Url схема http

- •5. Основные этапы имитационного моделирования

- •6. Реляционная модель данных основные понятия

- •2. Методология rad. Объектно-ориентированный подход. Объектно-ориентированное программирование.

- •3. Примеры комплексов case-средств.

- •4. Двухканальное соединение по протоколу ftp

- •5. Концептуальная модель.

- •2) Определение концептуальной модели.

- •6. Реляционная алгебра операции над отношениями

- •1. Метод Эйлера решения задачи Коши для оду 1-го порядка.

- •2. Основные информационные процессы и их характеристика.

- •3. Основы методологии проектирования ис

- •4. Пассивный режим ftp

- •5. Информационная модель. Основные способы сбора исходных данных. Метод Дэльфы

- •6. История развития sql

- •1. Одномерные задачи оптимизации

- •2. Фазы жизненного цикла в рамках методологии rad

- •3. Жизненный цикл по ис.

- •5. Общая характеристика инструментальных средств моделирования. Языки системы моделирования

- •6. Системный анализ предметной области

- •1. Многомерные задачи оптимизации.

- •Метод покоординатного спуска

- •Метод градиентного спуска

- •3. Модели жизненного цикла по

- •4. Схема работы резервных почтовых серверов в протоколе smtp.

- •5. Факторы выбора инструментальных средств моделирования. Механизмы формирования системного времени.

- •6. Инфологическая модель данных. "Сущность-связь"

- •1. Задачи линейного программирования

- •2. Основные понятия теории систем

- •3. Общие требования к методологии и технологии.

- •4. Диагностика маршрута (traceroute) с использованием протокола udp и icmp

- •5. Верификация моделей. Проверка адекватности и корректировка имитационной модели

- •1. Методы отделения корней уравнения.

- •I. Чтобы отделить корень аналитически, достаточно найти такой отрезок [a, b], на котором выполняются 3 условия:

- •II. Чтобы отделить корень графически, необходимо построить график функции f(X) на промежутке изменения X, тогда абсцисса точки пересечения графика функции с осью ох есть корень уравнения.

- •3. Методология rad.

- •4. Четыре уровня модели tcp/ip стека

- •5. Планирование экспериментов с имитационной моделью (стратегическое и тактическое планирование).

- •1. Уточнение корней уравнения. Метод деления отрезка пополам, метод секущих.

- •2. Информационные системы. Основные понятия. Корпоративные информационные системы. Структура кис.

- •3. Структурный подход к проектированию ис

- •1) Экспериментирование

- •2) Анализ результатов моделирования и принятие решения.

- •1. Уточнение корней уравнения. Методы касательных (Ньютона).

- •2. Классификация информационных систем.

- •1. Классификация по масштабу

- •2. Классификация по сфере применения

- •3. Классификация по способу организации

- •4. Инкапсуляция пакетов в стеке tcp/ip.

- •5. Хранилища данных. Цель построения и основные особенности. Типовая структура. Схема функционирования.

- •1. Аппроксимация функций.

- •5. Типовые решения для организации бд (фирмы, продукты). Интеграция данных в хранилище.

- •6. Хранимые процедуры.

- •1. Квадратичная аппроксимация (мнк).

- •2. Области применения и примеры реализации информационных систем.

- •3. Методология idef

- •5. Оперативная аналитическая обработка данных (olap).

- •1. Интерполяция функций. Интерполяционный полином Лагранжа

- •2. Системный подход, системные исследования и системный анализ

- •3. Моделирование данных.

- •4. Основные особенности протокола udp.

- •5. Области применения имитационного моделирования. Основные преимущества и недостатки

- •4) Область применения имитационного моделирования

- •1. Численное дифференцирование.

- •2. Методы и модели описания систем. Качественные методы описания систем. Методы и модели описания систем

- •3. Сущность объектно – ориентированного подхода.

- •4. Древовидная структура доменных имен.

- •5. Базовые понятия моделирования (определение модели, адекватность и точность, процесс моделирования, функции и цели моделирования, моделирование и научный эксперимент).

- •6. Модели серверов баз данных.

- •1. Численное интегрирование. Геометрический смысл численного интегрирования.

- •2. Модели систем.

- •3. Основы методологии проектирования ис.

- •5. Структурно-функциональное моделирование (назначение, методология sadt , графически язык, idef 0 - базовые принципы).

- •6. Журнализация и буферизация транзакций.

- •1. Методы отделения корней уравнения

- •I. Чтобы отделить корень аналитически, достаточно найти такой отрезок [a, b], на котором выполняются 3 условия:

- •II. Чтобы отделить корень графически, необходимо построить график функции f(X) на промежутке изменения X, тогда абсцисса точки пересечения графика функции с осью ох есть корень уравнения.

- •2. Кибернетический подход к описанию систем.

- •3. Модели жизненного цикла по.

- •4. Пассивный режим ftp.

- •5. Расширения idef 0 – dfd , idef 3. Построение модели данных на базе функциональной модели. Инструментальные средства Logic Works и Rational Software , comod -технология.

- •6. Параллельное выполнение транзакций.

- •1. Уточнение корней уравнения. Метод деления отрезка пополам, метод секущих.

- •2. Структура и свойства информационных процессов.

- •3. Жизненный цикл по ис

- •5. Классификация моделей по способу реализации.

- •6. Журнал транзакций.

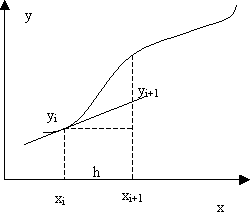

1. Метод Эйлера решения задачи Коши для оду 1-го порядка.

Простейшим численным методом решения задачи Коши является метод ломанных Эйлера. Суть метода Эйлера заключается в замене функции y(x) на отрезке интегрирования прямой линией, касательной к графику в точке x=xi. Если искомая функция сильно отличается от линейной на отрезке интегрирования, то погрешность вычисления будет значительной. Ошибка метода Эйлера прямо пропорциональна шагу интегрирования:

2. Основные информационные процессы и их характеристика.

Хранение, передача и обработка информации

Информационный процесс - это совокупность последовательных действий, производимых над информацией с целью получения результата. Среди всех информационных процессов можно выделить наиболее общие. К ним относятся передача, хранение и обработка информации. Получаемая потребителем информация всегда поступает из некоторого источника. В этом случае говорят о передаче информации. Информация передается по каналу передачи, направляясь от источника к приемнику. Каналпередачи - это некоторое среда, которая осуществляет доставку информации. Природа информационных каналов - колебательные движения среды: звуковые, световые, электромагнитные волны и пр. С открытием радиоволн и созданием устройств, их генерирующих и улавливающих, в деле передачи информации произошли революционные изменения. Информация передается в виде последовательности сигналов, составляющих информационное сообщение. Физический смысл сигнала, с помощью которого передается информация, может не совпадать со смыслом передаваемой информации. Восприятие информации немыслимо без определенных предварительных соглашений и знаний, без которых сигнал будет восприниматься лишь как сообщение о некотором факте, который непонятно как интерпретировать. В одном случае воздетые вверх руки выражают эмоциональный всплеск по поводу одержанной победы, а в другом - обозначают капитуляцию противника. Для достижения взаимопонимания необходима предварительная договоренность о значениях сигналов. Поэтому и существуют алфавиты различных языков, правила движения, азбука Морзе, шрифт Брайля и т.д. В процессе передачи информация может теряться, искажаться из-за помех и вредных воздействий. Причины таких воздействий могут быть как технического характера - перегрузки, вибрации, электрические и магнитные поля, перепады температур, давления, влажности окружающей среды, так и следствием человеческого вмешательства (Посмотреть флеш-анимацию). Для нейтрализации помех применяются устойчивые материалы и средства связи, программируются избыточные коды, позволяющие восстановить исходную информацию. Развитие цифровых каналов связи открывает новые возможности пользователям компьютерных сетей. Для защиты информации от несанкционированного вмешательства возникает необходимость ее засекречивания. На бытовом уровне иногда подменяются понятия кодирования и шифрования (Посмотреть флеш-анимацию).Шифром называют секретный код преобразования информации с целью ее защиты от незаконных пользователей. Защита информации - важный компонент процессов хранения, обработки, передачи и использования информации в системах любого типа, особенно социальных и технических. Изобретением и использованием шифров занимается наука криптография. Информация распространяется не только в пространстве, но и во времени. Древние рукописи, книги, наскальные рисунки, археологические находки - источники информации из глубины времен. Геологические отложения - свидетели исторических процессов развития земли. Благодаря генетической информации, которая хранится в закодированном виде в молекуле ДНК и передается следующим поколениям, существует непрерываемая смена поколений каждого вида живых существ. Обработка информации - процесс получения новой информации на базе уже имеющейся. Преобразование информации может быть связано с изменением ее содержания или формы представления. В последнем случае говорят о кодировании информации. Например, шифрование информации или перевод текстов на другой язык.