- •Практическая работа №1 оценка необходимости защиты информационной системы

- •2.1. Краткие теоретические сведения

- •Перечень анкетных вопросов

- •2.2. Задание

- •Статья 19. Режим доступа к информационным ресурсам

- •Защита информационных ресурсов и прав субъектов информатизации Статья 2. Цели защиты

- •Статья 23. Права и обязанности субъектов по защите информационных ресурсов

- •Статья 24. Сертификация технических и программных средств по защите информационных ресурсов

- •Статья 25. Предупреждение правонарушений в сфере информатизации

- •Статья 287. Модификация компьютерной информации

- •Статья 288. Компьютерный саботаж

- •Статья 290. Изготовление и сбыт специальных средств для получения неправомерного доступа к компьютерной системе или сети

- •Статья 291. Разработка, использование и распространение вредоносных программ

- •Статья 292. Нарушение правил эксплуатации компьютерной системы или сети

- •Статья 62. Неправомерный доступ к компьютерной информации

- •Статья 63. Создание, использование и распространение вирусных программ

- •Статья 64. Нарушение правил эксплуатации компьютерной системы или сети

- •Статья 349. Несанкционированный доступ к компьютерной информации

- •Статья 350. Модификации компьютерной информации

- •Статья 351. Компьютерный саботаж

- •Статья 352. Неправомерное завладение компьютерной информацией

- •Статья 353. Изготовление либо сбыт специальных средств для получения неправомерного доступа к компьютерной системе или сети

- •Статья 354. Разработка, использование либо распространение вредоносных программ

- •Статья 355. Нарушение правил эксплуатации компьютерной системы или сети

- •Статья 212. Хищение путем использования компьютерной техники

- •Статья 216. Причинение имущественного ущерба без признаков хищения

- •1.2. Контрольные вопросы

- •Оценка вероятного противника

- •Оценка условий, в которых решается поставленная задача

- •Замысел решения на проведение поисковой операции

- •Выполнение поисковых мероприятий

- •Радиообнаружение

- •Первичный осмотр и техническая проверка

- •Проверка электрических и электронных приборов

- •Проверка проводных коммуникаций

- •Подготовка отчетных материалов

- •3.2. Контрольные вопросы

- •Практическая работа №4 оценка эффективности защиты речевой информации

- •2.1. Теоретическая часть

- •2.2. Лабораторное задание

- •Soft Tempest технологии

- •Утечка информации через порты пк

- •Электромагнитное излучение компьютера

- •3.2 Расчет экрана электромагнитного излучения

- •3.3 Лабораторное задание

- •1.2. Составление и оформление авторского договора.

- •1.3. Образцы различных вариантов авторского договора.

- •1.3.1. Авторский договор (общая форма). Авторский договор

- •1.3.1. Авторский договор (заказа на создание статьи). Авторский договор заказа на создание статьи

- •1.4. Контрольные вопросы

- •3.1 Теоретическая часть

- •3.2. Патентный поиск в Inernet

- •3.3. Образец оформления документов по патентно-информационному поиску.

- •3. Заключение анализ новизны и значимости рассматриеваемой проблемы в сравнении с достижениями мировой науки и техники

- •Задание на проведение патентно-информационных исследований

- •Календарный план

- •Приложение б регламент поиска

- •Приложение в

- •Обзор отобранных документов (оценки состояния современного уровня научно-технических достижений) Тенденции развития данной отрасли техники, ведущие организации (фирмы)

- •3.4. Контрольные вопросы

- •Практическая работа №8 составление и оформление заявок на объекты промышленной собственности (изобретение, полезную модель, промышленный образец, товарный знак и др.).

- •2.1 Теоретическая часть

- •2.2. Составление и оформление заявок на объекты промышленной собственности (изобретение, полезную модель, промышленный образец, товарный знак и др.)

- •2.2.1. Подача заявки на изобретение

- •2 Заявка на выдачу патента

- •2.1 Описание изобретения.

- •2.2 Формула изобретения.

- •2.2.1.1. Пример составления описания изобретения способа

- •Пример составления реферата (способ) Способ размещения рекламы товаров и услуг.

- •Почтовая секция

- •Формула изобретения (устройство)

- •Пример составления реферата (устройство) Почтовая секция.

- •2.1.1.2. Порядок заполнения бланков заявления о выдаче патента.

- •2.2.2. Подача заявки на полезную модель

- •2.2.3. Подача заявки на промышленный образец

- •2.2.4. Подача заявки на товарный знак

- •2.2.6. Подача заявки на регистрацию топологии интегральной микросхемы

- •Приложение 1

- •2.2.7. Подача заявки на топологию интегральной схемы

- •2.3. Контрольные вопросы

- •4.2. Основные компоненты для оформления лицензионного договора

- •4.3. Примеры образцов составления лицензионных договоров.

- •4.2.1. Лицензионный договор на коммерческое использование программного средства

- •4.3.2. Договор уступки

- •1. Определения

- •4.4. Контрольные вопросы

Утечка информации через порты пк

Одним из самых лучших методов скрытой передачи информации – передача по каналу, который не охвачен контролем. В этом плане конечно лучше всего предавать информацию посредством электромагнитных излучений компьютера.

Обращение к любому устройству и даже к любому незадействованному порту вызывает появление побочных излучений на определенных, характерных для данного порта, частотах и с определенной мощностью. Поэтому Soft Tempest атаки могут существовать во множестве вариантов, в зависимости от того, какое конкретно устройство компьютера выбрано для управления излучением. При этом и программа – закладка может быть значительно проще, чем в рассмотренном выше случае, так как и вывод в порт программно реализуется проще, чем формирование специальных кодов для модуляции луча трубки монитора, и не требуется применения стеганографических методов. Скрытность передачи обеспечивается тем, что сегодня отсутствуют штатные средства контроля излучений компьютера. Использование обычных сканирующих приемников для целей контроля малоэффективно вследствие того, что компьютер излучает в широкой полосе частот, и отыскать в этой полосе частот ту, на которой осуществляется передача, очень сложно.

Интерес к последовательному порту вызван особенностью его конструктивного исполнения. Передача "1" и "0" осуществляется импульсами разной полярности с амплитудой более 5 В. Это позволяет предположить, что уровень излучений, вызванной передачей в порт информации, будет достаточно высоким, даже если к порту никакие устройства не подключены (соответственно, отсутствует более-менее эффективная антенна). Кроме того, последовательная передача легко перехватывается и интерпретируется. К тому же последовательный порт позволяет программно задавать скорость передачи.

Изменение скорости передачи данных в порт, можно получить на отдельных частотах существенное превышение уровня излучения порта над уровнем излучения остальных элементов компьютера. Если к порту подключено какоелибо устройство, то соединительный кабель играет роль антенны. В этом случае уровень излучения получается настолько высоким, что принимать информации можно весьма примитивными средствами на значительном расстоянии.

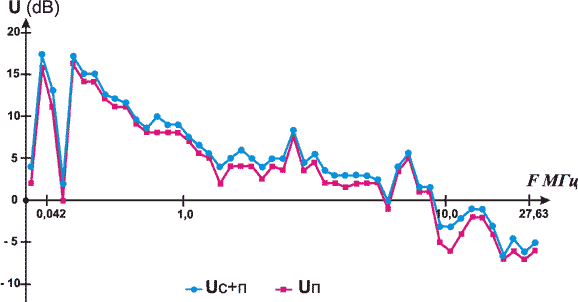

Но наиболее интересные результаты получаются при скорости передачи 9600. Результаты измерения уровней излучения для случая, когда к порту не подключены никакие устройства при скорости передачи 9600, приведены на рис. 2.

|

Рис. 2. Уровни излучения компьютера через последовательный порт |

Красная линия, Uп, соответствует значениям уровня излучения компьютера при отсутствии передачи информации через излучение последовательного порта. Синяя линия, Uс+п, - уровням излучения в моменты передачи информации.

Анализ приведенного графика показывает, что абсолютное значение уровня побочных излучений при выводе информации в незадействованный последовательный порт на отдельных частотах может быть весьма значительным. Однако, превышение этого уровня над уровнем остальных побочных излучений компьютера во всем диапазоне частот остается небольшим. В лучшем случае отношение сигнал/шум составляет 2-3 дБ.

Такая величина говорит о том, что обнаружить работу программной закладки, передающей информацию через побочные излучения последовательного порта, практически невозможно.

Естественно, не весь спектр электромагнитного излучения компьютера может быть использован для перехвата информации. Интерес в этом отношении представляют лишь цепи, по которым передается информация. Поэтому электрические цепи компьютера можно разделить на информативные и неинформативные. Для персонального компьютера информативными ПЭМИН являются излучения, формируемые следующими цепями:

цепь, по которой передаются сигналы от контроллера клавиатуры к порту ввода-вывода на материнской плате;

цепи, по которым передается видеосигнал от видеоадаптера до электродов электронно-лучевой трубки монитора;

цепи, формирующие шину данных системной шины компьютера;

цепи, формирующие шину данных внутри микропроцессора, и т.д.

Соответственно неинформативными ПЭМИН являются излучения, формируемые следующими цепями:

цепи формирования и передачи сигналов синхронизации;

цепи, формирующие шину управления и шину адреса системной шины;

цепи, передающие сигналы аппаратных прерываний;

внутренние цепи блока питания компьютера и т.д.