- •Моделирование компьютерных сетей учебно-методическое пособие

- •Оглавление

- •Введение

- •Среда Cisco Packet Tracer

- •Обзор интерфейса

- •Логическое рабочее пространство

- •Обзор режима реального времени

- •Обзор режима симуляции

- •Физическое рабочее пространство

- •Контрольные задания

- •Технология виртуальных локальных сетей vlan и протокол vtp

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Заключение

- •Контрольные задания

- •Отказоустойчивые связи в компьютерных сетях

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Заключение

- •Контрольные задания

- •Коммутаторы третьего уровня и Организация ip-подсетей

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Заключение

- •Контрольные задания

- •Списки доступаAcl

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Permit tcp 192.168.0.0 0.0.0.63 host 192.168.0.82 eq ftp deny ip 192.168.0.0 0.0.0.63 host 192.168.0.82 permit ip any any

- •Permit tcp 192.168.0.64 0.0.0.15 host 192.168.0.65 eq telnet deny tcp 192.168.0.0 0.0.0.255 any eq telnet permit ip any any

- •Заключение

- •Контрольные задания

- •Маршрутизаторы и Статические маршруты

- •Цели и задачи

- •Теоретические сведения

- •192.168.64.0/16 [110/49] Via 192.168.1.2, 00:34:34, FastEthernet0/0.1

- •Методические указания

- •Заключение

- •Контрольные задания

- •Легенда

- •Динамическая маршрутизация. Протоколы rip, ospf и eigrp

- •Цели и задачи

- •Теоретические сведения

- •Дистанционно-векторный протокол rip

- •Link-state протокол ospf

- •Сбалансированный гибридный протокол eigrp

- •Методические указания

- •Динамическая маршрутизация по протоколу rip

- •Динамическая маршрутизация по протоколу ospf

- •Исходная полоса пропускания / Полоса пропускания интерфейса

- •Динамическая маршрутизация по протоколу eigrp

- •Заключение

- •Контрольные задания

- •Механизм трансляции сетевых адресовnat

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Конфигурирование статической трансляции nat

- •Конфигурирование динамической трансляции nat

- •Конфигурирование перегруженного nat (pat)

- •Заключение

- •Контрольные задания

- •Легенда

- •Распределенные сети. Технология Frame Relay.

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Конфигурация без использования подинтерфейсов

- •Конфигурация с использованием подинтерфейсов

- •Заключение

- •Контрольные задания

- •Легенда

- •Виртуальные частные сети vpn

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Заключение

- •Контрольные задания

- •Легенда

- •Беспроводные сети

- •Цели и задачи

- •Теоретические сведения

- •Методические указания

- •Заключение

- •Контрольные задания

- •Двойной стек протоколов ip v4 /iPv6

- •Цели и задачи

- •Теоретические сведения

- •2340:1111:Аааа:0001:1234:5678:9авс:0001

- •2000:1234:5678:9Авс:1234:5678:9авс:1111/64

- •2000:1234:5678:9Авс:0000:0000:0000:0000/64

- •2000:1234:5678:9Авс::/64

- •2000:1234:5678:9А00::/56

- •Методические указания

- •Двойной стек с использованием rip2/riPng

- •Двойной стек с использованием ospf/ospFv3

- •Двойной стек с использованием eigrp/eigrp iPv6

- •Заключение

- •Контрольные задания

- •Аттестационный проект

- •Цели и задачи

- •Задания проекта

- •Проектное задание №1

- •Проектное задание №2

- •Проектное задание №3

- •Проектное задание №4

- •Легенда

- •Базунов Александр Альбертович

Заключение

Технология VPN отвечает основополагающим критериям сохранности информации: целостность, конфиденциальность, авторизованный доступ. В сравнении с сетями на основе Frame Relay виртуальные частные сети не менее надежны в плане защиты информации, однако в несколько раз дешевле, что делает данную технологию более привлекательной для использования с распределенными сетями.

Технология VPN обладает следующими плюсами:

возможность развертывания распределенной сети без использования посредников (провайдеров);

надежная конфиденциальность передаваемой информации;

возможность использования широкого спектра VPN-устройств;

не требует подключения дополнительных линий связи, потому что данные между удаленными сетями проходят через сеть Интернет.

Внедрение VPN в корпоративную сеть также имеет ряд недостатков:

из-за необходимости шифровать и расшифровывать трафик, VPN-устройства сильнее расходуют свои вычислительные ресурсы, что может сказаться на пропускной способности сети;

отсутствие устоявшихся стандартов аутентификации и обмена шифрованной информацией;

отсутствие единых, надежных способов управления VPN-сетями;

сетевые инженеры должны обладать высоким уровнем знаний при работе с VPN-сетями, так как эту технологию трудно настраивать и поддерживать.

Контрольные задания

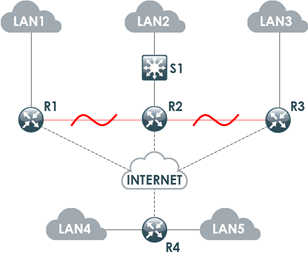

Модифицировать задание №1 из Лабораторной работы №6. Постройте корпоративную сеть, используя следующую топологию:

Рис. 10.122. Схема сети задания №1

Постройте VPN-туннели между следующими сетями: LAN1 – LAN4, LAN1 – LAN5, LAN2 – LAN4, LAN2 – LAN5, LAN3 – LAN4, LAN3 – LAN5. Параметры VPN-туннелей: алгоритм шифрования – AES, алгоритм хэширования – MD5.Настройте статическую маршрутизацию, следите за тем, чтобы IP-адреса интерфейсов маршрутизаторов, выходящих в сеть Интернет, были публичными.

Модифицировать задание №2 из Лабораторной работы №6. Постройте корпоративную сеть, используя следующую топологию:

Рис. 10.123. Схема сети задания №2

Постройте VPN-туннели между следующими сетями:LAN1 –LAN3,LAN1 –LAN4,LAN2 –LAN3,LAN2 –LAN4. Параметры VPN-туннелей: алгоритм шифрования – 3DES, алгоритм хэширования –SHA. Настройте статическую маршрутизацию, следите за тем, чтобы IP-адреса интерфейсов маршрутизаторов, выходящих в сеть Интернет, были публичными.

Модифицировать задание №3 из Лабораторной работы №6. Постройте корпоративную сеть, используя следующую топологию:

Рис. 10.124. Схема сети задания №3

Постройте VPN-туннели между следующими сетями:LAN1 –LAN3,LAN1 –LAN4,LAN2 –LAN3,LAN2 –LAN4. Параметры VPN-туннелей: алгоритм шифрования – DES, алгоритм хэширования – MD5. Настройте статическую маршрутизацию, следите за тем, чтобы IP-адреса интерфейсов маршрутизаторов, выходящих в сеть Интернет, были публичными.

Модифицировать задание №4 из Лабораторной работы №6. Постройте корпоративную сеть, используя следующую топологию:

Рис. 10.125. Схема сети задания №4

Постройте VPN-туннели между следующими сетями:LAN1 –LAN3,LAN1 –LAN4,LAN2 –LAN3,LAN2 –LAN4. Параметры VPN-туннелей: алгоритм шифрования –AES, алгоритм хэширования –SHA. Настройте статическую маршрутизацию, следите за тем, чтобы IP-адреса интерфейсов маршрутизаторов, выходящих в сеть Интернет, были публичными.