- •Включение политики аудита

- •Включение аудита доступа к файлам для конкретной папки

- •Тестирование аудита доступа к файлам

- •Войдите в систему как Администратор

- •Локальные права доступа с запретом доступа (разрешения ntfs)

- •Локальные права доступа (разрешения ntfs)

- •Сетевые и локальные права доступа

- •Взятие во владение файловых ресурсов

Министерство образования и науки Российской Федерации

ГБОУ ВПО

Тверской государственный технический университет

Кафедра ЭВМ

Отчёт

по лабораторной работе №12

на тему

“Управление доступом в Windows server”

по дисциплине

“Сетевые операционные системы”.

Выполнили: студенты

группы ВМКСС-0903

Григорьевская Т.Ю.

Лапшинов Д. А.

Приняла: Полтавцева М. А.

Тверь

2013

Задание:

-

Создание консоли с оснастками "Шаблоны безопасности", "Анализ и настройка безопасности"

-

Откройте оснастку "Шаблоны безопасности" Изучите имеющиеся в системе стандартные шаблоны Обратите внимание на шаблоны:

-

hisecdc

-

securedc

-

setupsecurity

-

-

Изучите в шаблонах разделы:

-

Политики учетных записей (Политика паролей Политика блокировки учетной записи )

-

Локальные политики ( Политика аудита Назначение прав пользователя Параметры безопасности )

-

Журнал событий

-

-

Создайте новую базу данных

-

В левой части окна новой консоли выберите оснастку "Анализ и настройка безопасности"

-

Меню "Действие" - Выберите "Открыть базу данных" - Укажите имя базы данных (например, db-1) и путь для сохранения базы (например, X:) - Кнопка "Открыть"

-

Выберите шаблон для импорта (выберите шаблон hisecdc.inf - шаблон контроллера домена с высоким уровнем безопасности) Кнопка "Открыть"

-

-

Проведите анализ настроек системы безопасности вашего компьютера

-

В левой части окна новой консоли выберите оснастку "Анализ и настройка безопасности" Меню "Действие" - Выберите "Анализ компьютера" - Укажите путь к файлу журнала ошибок (например, X:) - Кнопка "ОК"

-

Изучите результаты анализа настроек безопасности: В оснастке "Анализ и настройка безопасности" просмотрите разделы

-

Политики учетных записей (Политика паролей , Политика блокировки учетной записи )

-

Локальные политики (Политика аудита, Назначение прав пользователя, Параметры безопасности , Журнал событий )

-

-

Закройте консоль

-

-

Включение политики аудита

-

Войдите в систему как Администратор

-

Запустите консоль "Политика безопасности контроллеров домена", Далее:

-

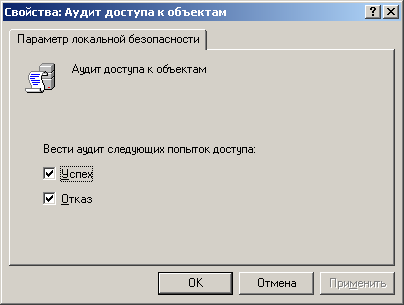

"Параметры безопасности" - "Локальные политики" - "Политика аудита" Откройте параметр "Аудит доступа к объектам" — Поставьте галочки у обоих полей "Успех" и "Отказ"

-

Включение аудита доступа к файлам для конкретной папки

-

О

ткройте

Свойства папки "X:\Folder" Далее:

ткройте

Свойства папки "X:\Folder" Далее:

-

Закладка "Безопасность" —

-

Кнопка "Дополнительно" —

-

Закладка"Аудит" —

-

Кнопка "Добавить" —

-

Добавьте группу "Пользователи" —

-

Кнопка "ОК"

-

Поставьте галочки в столбцах "Успех" и "Отказ" для строк "Чтение данных", "Удаление папок и файлов" — нажмите кнопку "ОК" нужное число раз

-

-

Тестирование аудита доступа к файлам

-

Войдите в систему как Администратор и как User1-N

-

Откройте папку "X:\Folder"

-

Попытайтесь открывать размещенные в папке файлы

-

-

Попытайтесь удалить размещенные в папке файлы

-

Войдите в систему как Администратор

-

Откройте консоль "Просмотр событий"

-

Откройте журнал "Безопасность"

-

Изучите записи журнала из категории "Доступ к объектам"

-

Локальные права доступа с запретом доступа (разрешения ntfs)

-

Создайте папку на разделе NTFS (например, папку Folder на разделе X:).Разместите в ней различные документы (файлы).

-

Назначьте локальные права доступа к папке Folder: Группа "Все" — Полный доступ, Группа Group1 — Запрет доступа

-

Проверьте доступ к папке для пользователя User1: войдите в систему как пользователь User1; попытайтесь открыть папку Folder и размещенные в ней документы. list>

-

-

Локальные права доступа (разрешения ntfs)

-

Назначьте локальные права доступа к папке Folder: Удалить группу "Все" Группа Group1-N — Чтение Группа Group2-N — Изменение

-

-

Проверьте доступ для пользователя User1: войдите в систему как пользователь User1-N; попытайтесь открыть папку Folder и размещенные в ней документы; попытайтесь изменить имеющиеся документы; попытайтесь создать новые документы.

-

Сетевые и локальные права доступа

-

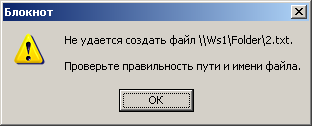

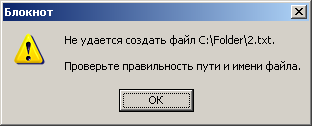

Откройте сетевой доступ к папке Folder Сетевые разрешения: Группа "Все" — Чтение

-

-

Сравните доступ к папке и её содержимому при доступе через сеть (например, \\SERVER\Folder) и локально (например, X:\Folder)

-

Взятие во владение файловых ресурсов

-

Войдите в систему как пользователь User1

-

Создайте папку

-

Откройте Свойства папки

-

Перейдите на закладку "Безопасность" —

-

нажмите кнопку "Дополнительно" —

-

уберите галочку у поля "Разрешить наследование разрешений от родительского объекта к этому объекту ..." —

-

в появившейся панели нажмите кнопку "Удалить" —

-

далее кнопка "ОК' —

-

на вопрос "Хотите продолжить" кнопка "Да" —

-

нажмите кнопку "Добавить" и добавьте пользователя User1 —

-

назначьте права доступа "Полный доступ" —

-

кнопка "ОК'

-

-

-

Войдите в систему как Администратор

-

Попытайтесь открыть созданную пользователем User1 папку и размещенные в ней документы

-

Откройте Свойства папки

-

Перейдите на закладку "Безопасность" —

-

нажмите кнопку "Дополнительно" —

-

откройте закладку "Владелец" —

-

выберите в списке группу "Администраторы" —

-

поставьте галочку у поля "Заменить владельца подконтейнеров и объектов" —

-

-

Кнопка "ОК' —

-

Кнопка "Да"

-

В появившемся списке доступа к папке добавьте группу

-

"Администраторы" —

-

назначьте права доступа этой группе "Полный доступ" —

-

кнопка "OK"

-

Снова попытайтесь открыть данную папку и расположенные в ней документы.

-

Управление доступом из командной строки (команда cacls)

-

Создайте в папке Folder текстовый файл произвольного содержания.

-

Выведите в текстовый файл таблицы управления доступом для папки Folder, текстового файла и системной папки с соответствующими вводными предложениями следующего формата:

-

Папка Folder:

= разрешения =

Текстовый файл:

= разрешения =

Системный каталог:

= разрешения =

C:\>cacls folder > folder\doc.txt

C:\>cacls folder

C:\folder BUILTIN\Администраторы:(OI)(CI)F

NT AUTHORITY\SYSTEM:(OI)(CI)F

BUILTIN\Администраторы:F

СОЗДАТЕЛЬ-ВЛАДЕЛЕЦ:(OI)(CI)(IO)F

BUILTIN\Пользователи:(OI)(CI)R

BUILTIN\Пользователи:(CI)(специальный доступ:)

FILE_APPEND_DATA

BUILTIN\Пользователи:(CI)(специальный доступ:)

FILE_WRITE_DATA

C:\>cacls folder\doc.txt

C:\folder\doc.txt BUILTIN\Администраторы:F

NT AUTHORITY\SYSTEM:F

BUILTIN\Администраторы:F

BUILTIN\Пользователи:R

C:\>cacls WINDOWS

C:\WINDOWS NT AUTHORITY\Прошедшие проверку:R

NT AUTHORITY\Прошедшие проверку:(OI)(CI)(IO)(специальный доступ:)

GENERIC_READ

GENERIC_EXECUTE

BUILTIN\Операторы сервера:C

BUILTIN\Операторы сервера:(OI)(CI)(IO)C

BUILTIN\Администраторы:F

BUILTIN\Администраторы:(OI)(CI)(IO)F

NT AUTHORITY\SYSTEM:F

NT AUTHORITY\SYSTEM:(OI)(CI)(IO)F

BUILTIN\Администраторы:F

СОЗДАТЕЛЬ-ВЛАДЕЛЕЦ:(OI)(CI)(IO)F

-

Расшифруйте полученные значения.

C:\>cacls /?

Просмотр и изменение таблиц управления доступом (ACL) к файлам

CACLS файл [/T] [/M] [/S[:SDDL]] [/E] [/C] [/G имя:доступ] [/R имя [...]]

[/P имя:доступ [...]] [/D имя[...]]

Файл Вывод таблиц управления доступом (ACL) для этого файла.

/T Изменение ACL указанных файлов в текущей папке

и всех подпапках.

/M Изменение ACL для томов, присоединенных к этой папке.

/S Вывод строки SDDL для DACL.

/S:SDDL Замена текущих ACL данными из строки SDDL

(не совместимо с параметрами /E, /G, /R, /P или /D).

/E Редактирование ACL вместо ее замены.

/C Продолжение при ошибках отказа в доступе.

/G имя:доступ Задает разрешения доступа для указанного пользователя.

Возможные значения параметра "доступ":

R - Чтение

W - Запись

C - Изменение (запись)

F - Полный доступ

/R имя Отзыв разрешений для указанного пользователя

(только вместе с /E).

/P имя:доступ Замена разрешений доступа для указанного пользователя.

Возможные значения параметра "доступ":

N - Отсутствует

R - Чтение

W - Запись

C - Изменение (запись)

F - Полный доступ

/D имя Запрет на доступ для указанного пользователя.

Для выбора нескольких файлов можно использовать подстановочные знаки.

В команде можно указать несколько пользователей.

Сокращения:

CI - Наследование контейнерами (Container Inherit).

ACE будет унаследован вложенными подпапками.

OI - Наследование объектами (Object Inherit).

ACE будет унаследован файлами.

IO - Только наследование (Inherit Only).

ACE не применяется для текущей папки или файла.

-

Установите для папки Folder права доступа для пользователя «Только чтение», для текстового файла «запись». Попробуйте совершить с каталогом и файлом допустимые и не допустимые операции.

C:\>cacls folder /p Администратор:R

Продолжить? (Y/N)y

обработан каталог: C:\folder

C:\>cacls folder\doc.txt /p Администратор:W

Продолжить? (Y/N)y

обработан файл: C:\folder\doc.txt

-

Запретите пользователю User1 доступ к системному каталогу.

C:\>cacls WINDOWS /d user1

Продолжить? (Y/N)y

обработан каталог: C:\WINDOWS

C:\Documents and Settings\user1>cd..

C:\Documents and Settings>cd..

C:\>cd WINDOWS

Отказано в доступе.