- •1. Понятие архитектура телекоммуникационных систем. Основные элементы, составляющие понятие архитектуры.

- •3. Способы коммутации абонентов (коммутация каналов, сообщений, пакетов). Преимущества и недостатки каждого из этих способов.

- •1.1 Коммутация каналов на основе частотного мультиплексирования

- •1.2 Коммутация каналов на основе разделения времени

- •1.3 Общие свойства сетей с коммутацией каналов

- •1.4 Обеспечение дуплексного режима работы на основе технологий fdm, tdm и wdm

- •2.1 Принципы коммутации пакетов

- •2.1 Виртуальные каналы в сетях с коммутацией пакетов

- •3. Коммутация сообщений

- •4. Маршрутизация в сетях передачи данных. Назначение и основные алгоритмы. Основные свойства алгоритмов маршрутизации.

- •5. Простая маршрутизация. Основные алгоритмы, соотношения. Область применения.

- •6. Адаптивная маршрутизация. Основные алгоритмы, соотношения. Область применения.

- •7. Эталонная модель взаимодействия открытых систем (эмвос). Назначение. Основные понятия. Основные участники разработки.

- •8. Уровни эталонной модели. Их назначение и краткая характеристика.

- •10. Физический уровень. Его назначение. Сервис физического уровня.

- •12. Характеристики линий связи.

- •13. Амплитудно частотная характеристика и её производные характеристики.

- •14. Методы и способы кодирования информации.

- •15. Аналоговая модуляция

- •16. Цифровое кодирование

- •17. Потенциальный код без возвращения к нулю

- •18. Биполярный код с альтернативной инверсией.

- •19. Потенциальный код с инверсией по единице.

- •20. Биполярный импульсный код.

- •21. Манчестерский код.

- •22. Потенциальный код 2b1q.

- •23. Избыточные коды.

- •24. Скрэмблирование.

- •25. Дискретная модуляция аналоговых сигналов (икм-модуляция).

- •27. Сервис канального уровня. Услуги. Примитивы, их параметры и соотношения.

- •31. Общая характеристика методов передачи данных на канальном уровне.

- •32. Асинхронные протоколы.

- •33. Синхронные протоколы.

- •34. Символьно-ориентированные протоколы.

- •35. Бит ориентированные протоколы.

- •37. Протоколы с гибким форматом данных.

- •38. Методы обнаружения и коррекции ошибок.

- •39. Методы восстановления искажённой информации.

- •40. Методы компрессии данных.

- •41. Протокол hdlc. Стандарты. Основные понятия.

- •42. Протокол hdlc. Формат кадра

- •43. Протокол hdlc. Алгоритм обеспечения прозрачной кодонезависимой передачи данных.

- •44. Протокол hdlc. Механизмы подтверждения передачи управления потоком данных в канале.

- •45. Протокол hdlc. Команды и ответы.

- •46. Протокол hdlc. Режимы и функциональные расширения.

- •69. Основы tcp/ip

22. Потенциальный код 2b1q.

В локальных сетях до недавнего времени самым распространенным методом кодирования был так называемый манчестерский код (рис. 6.6, г). Он применяется в технологиях Ethernet и Token Ring.

На рис. 6.6, д показан потенциальный код с четырьмя уровнями сигнала для кодирования данных. Это код 2В1Q, название которого отражает его суть - каждые два бита (2В) передаются за один такт сигналом, имеющим четыре состояния (1Q). Паре бит 00 соответствует потенциал -2,5В; паре бит 01 - потенциал -0,833 В; паре 11 - потенциал +0,833 В; а паре 10 - потенциал +2,5 В. При этом способе кодирования требуются дополнительные меры по борьбе с длинными последовательностями одинаковых пар битов, так как при этом сигнал превращается в постоянную составляющую. При случайном чередовании битов спектр сигнала в два раза уже, чем у кода NRZ, так как при той же битовой скорости длительность такта увеличивается в два раза. Таким образом, с помощью кода 2В1Q можно по одной и той же линии передавать данные в два раза быстрее, чем с помощью кода AMI или NRZI. Однако для его реализации мощность передатчика должна быть выше, чтобы четыре уровня четко различались приемником на фоне помех.

23. Избыточные коды.

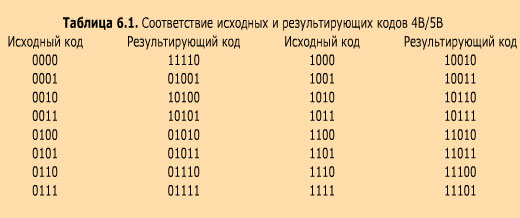

И збыточные

коды основаны на разбиении исходной

последовательности битов на порции,

которые часто называют символами. Затем

каждый исходный символ заменяется

новым, который имеет большее количество

битов, чем исходный. Например, логический

код 4В/5В, используемый в технологиях

FDDI и Fast Ethernet, заменяет исходные символы

длиной в 4 бит символами длиной в 5 бит.

Так как результирующие символы содержат

избыточные биты, то общее количество

битовых комбинаций в них больше, чем в

исходных. Так, в коде 4В/5В результирующие

символы могут содержать 32 битовых

комбинации, в то время как исходные

символы - только 16 (табл. 6.1). Поэтому в

результирующем коде можно отобрать 16

таких комбинаций, которые не содержат

большого количества нулей, а остальные

считать запрещенными кодами (code

violation).

збыточные

коды основаны на разбиении исходной

последовательности битов на порции,

которые часто называют символами. Затем

каждый исходный символ заменяется

новым, который имеет большее количество

битов, чем исходный. Например, логический

код 4В/5В, используемый в технологиях

FDDI и Fast Ethernet, заменяет исходные символы

длиной в 4 бит символами длиной в 5 бит.

Так как результирующие символы содержат

избыточные биты, то общее количество

битовых комбинаций в них больше, чем в

исходных. Так, в коде 4В/5В результирующие

символы могут содержать 32 битовых

комбинации, в то время как исходные

символы - только 16 (табл. 6.1). Поэтому в

результирующем коде можно отобрать 16

таких комбинаций, которые не содержат

большого количества нулей, а остальные

считать запрещенными кодами (code

violation).

Кроме устранения постоянной составляющей и придания коду свойства самосинхронизации, избыточные коды позволяют приемнику распознавать искаженные биты. Если приемник принимает запрещенный код, значит, на линии произошло искажение сигнала. После разбиения получившийся код 4В/5В передается по линии путем физического кодирования по одному из методов потенциального кодирования, чувствительному только к длинным последовательностям нулей. Символы кода 4В/5В длиной 5 бит гарантируют, что при любом их сочетании на линии не может встретиться более трех нулей подряд.

Буква B в названии кода означает, что элементарный сигнал имеет два состояния (от английского binary - двоичный). Имеются также коды и с тремя состояниями сигнала, например, в коде 8В/6Т для кодирования 8 бит исходной информации используется код из 6 сигналов, каждый из которых имеет три состояния. Избыточность кода 8В/6Т выше, чем кода 4В/5В, так как на 256 исходных кодов приходится З6 = 729 результирующих символов.

Использование таблицы перекодировки является очень простой операцией, поэтому этот подход не усложняет сетевые адаптеры и интерфейсные блоки коммутаторов и маршрутизаторов.

Для обеспечения заданной пропускной способности линии передатчик, использующий избыточный код, должен работать с повышенной тактовой частотой. Так, для передачи кодов 4В/5В со скоростью 100 Мбит/с передатчик должен работать с тактовой частотой 125 МГц. При этом спектр сигнала на линии расширяется по сравнению со случаем, когда по линии передается чистый, не избыточный код. Тем не менее спектр избыточного потенциального кода оказывается уже спектра манчестерского кода, что оправдывает дополнительный этап логического кодирования, а также работу приемника и передатчика на повышенной тактовой частоте.