- •«Криптографические методы защиты информации»

- •1. Основные типы криптографических протоколов и задач.

- •2. Системы открытого распределения ключей и их инфраструктура.

- •3. Открытое шифрование.

- •4. Системы цифровой подписи на основе сложности факторизации чисел специального вида.

- •5. Системы цифровой подписи на основе сложности дискретного логарифмирования.

- •6. Слепая подпись и ее применение.

- •7. Свойства блочных шифров и режимы их использования.

- •8. Управляемые подстановочно-перестановочные сети как криптографический примитив.

- •9. Управление ключами в криптосистемах.

- •10. Хэш-функции: основные требования к ним и их применение.

- •11. Механизмы жеребьевки через Интернет.

- •«Технические методы и средства защиты информации»

- •12. Основные каналы утечки защищаемой информации

- •13. Причины образования технических каналов утечки информации, их основные характеристики и факторы, способствующие их возникновению.

- •14. Технические средства негласного съема защищаемой информации.

- •15. Методы и средства перехвата сигнала в проводных и сотовых линий связи.

- •16. Методы и средства выявления закладных устройств в помещениях и сетях коммуникации.

- •17. Аппаратура контроля и средства защиты проводных линий связи.

- •18. Многофункциональный поисковый прибор st-031 "Пиранья" и основные режимы его работы.

- •19. Технические средства защиты помещений и сетей коммуникации от технических средств негласного съема информации по акустическому каналу.

- •20. Криптографические методы и средства защиты линий связи, применяемые для борьбы с промышленным шпионажем.

- •21. Нелинейный локатор «Катран» и основные правила его использования.

- •«Технология построения защищенных автоматизированных систем»

- •22. Определение понятия «система»

- •23. Принципы системного анализа. Принцип физичности.

- •24. Принципы системного анализа. Принцип моделируемости.

- •25. Принципы системного анализа. Принцип целенаправленности.

- •26. Три принципа существования систем.

- •27. Деструктивные воздействия на зас и их типы.

- •28. Многоуровневые иерархические модели структур.

- •29. Стратифицированная модель описания проектирования системы.

- •Модель стратов.

- •30. Модель многоэшелонной иерархической структуры системы.

- •31. Основные методы противодействия угрозам безопасности.

- •32. Принципы организации защиты.

- •«Информационная безопасность транспортных объектов»

- •33. Организация контроля физического доступа в помещения предприятия.

- •34. Организация системы видеонаблюдения на объектах предприятия.

- •35. Объекты и направления информационного нападения на проводные средства связи.

- •36. Методы защиты проводных сетей связи.

- •37. Способы защиты речевой информации.

- •38. Организация управления доступом на предприятии. Охрана периметра.

- •39. Биометрическая и парольная аутентификация

- •40. Методы защиты от информационного нападения на цифровую атс

- •«Безопасность вычислительных сетей»

- •41. Модель взаимодействия открытых систем (osi)

- •42. Стек протоколов tcp/ip

- •43. Логическая архитектура компьютерных сетей.

- •44. Особенности архитектуры интранет-сетей

- •45. Классическая архитектура "клиент-сервер".

- •46. Коммутация каналов. Коммутация пакетов.

- •47. Преимущества использования коммутаторов в сетях.

- •48. Функции межсетевого экранирования.

- •49. Определение схемы подключения межсетевого экрана.

- •50-51. Построение защищенных виртуальных сетей. Понятие, основные задачи и функции защищённых виртуальных сетей.

- •«Безопасность беспроводных сетей»

- •52. Режимы соединений, организуемые в сетях стандарта ieee 802.11, и их особенности.

- •53. Угрозы и риски безопасности беспроводных сетей.

- •54. Механизм шифрования wep и краткая характеристика его уязвимостей.

- •55. Принципы аутентификации абонентов в стандарте ieee 802.11 и краткая характеристика уязвимостей.

- •56. Стандарт безопасности wpa, его основные составляющие и улучшения по сравнению с wep.

- •57. Стандарт сети 802.11i с повышенной безопасностью (wpa2), режимы работы и их краткая характеристика.

- •Правовое обеспечение информационной безопасности»

- •58. Доктрина информационной безопасности рф о состоянии информационной безопасности рф, основных задачах и общих методах ее обеспечения.

- •I. Информационная безопасность Российской Федерации

- •II. Методы обеспечения информационной безопасности Российской Федерации

- •III. Основные положения государственной политики обеспечения информационной безопасности Российской Федерации и первоочередные мероприятия по её реализации

- •IV. Организационная основа системы обеспечения информационной безопасности Российской Федерации

- •59. Правовая основа информационной безопасности и перспективы ее развития.

- •60. Правовой режим государственной тайны.

- •61. Система контроля состояния защиты и юридическая ответственность за нарушение правового режима защиты.

- •62. Законодательство рф об авторском праве и смежных правах.

- •63. Правовые проблемы защиты информации в Интернете.

- •64. Правовая регламентация лицензионной деятельности в области защиты информации.

- •65. Правовые основы применения эцп.

- •66. Признаки и общая характеристика правонарушений в информационной сфере.

- •67. Задачи службы информационной безопасности предприятия.

- •68. Принципы и направления инвентаризации информационных систем.

- •69. Общие принципы и модели классификации информационных систем.

- •70. Сопоставление ролей субъектов информационных систем их функциональным обязанностям.

- •71. Разработка политики информационной безопасности

- •72. Оценка информационных рисков (количественная модель).

- •73. Современные методы и средства контроля информационных рисков.

- •74. Пути минимизации информационных рисков.

- •75. Работа службы информационной безопасности с персоналом.

- •76. Работа службы информационной безопасности с оборудованием информационных систем.

- •77. Структура аварийного плана предприятия.

- •78. Предел функции. Свойства пределов.

- •80. Производная функции, ее геометрический смысл. Правила дифференцирования.

- •83. Степенные ряды. Ряд Тейлора, ряд Маклорена.

- •86. Проверка статистических гипотез. Нулевая и альтернативные гипотезы. Ошибки первого и второго рода.

- •89. Рекурсивные, частично рекурсивные функции.

- •90. Машина Тьюринга.

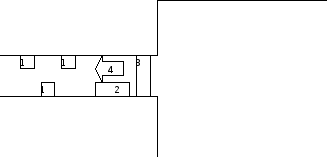

38. Организация управления доступом на предприятии. Охрана периметра.

1 – Ограничители скорости. Предназначены для снижения скорости подъезда автомобиля к КПП.

2 – КПП.

3 – Металлические штыри для преграждения проезда на территорию предприятия.

4 – Камера видеонаблюдения для фиксирования номеров автомобилей.

Периметр предприятия по желанию можно огородить железной проволокой, системами детектирования движения и камерами видеонаблюдения.

Система контроля и управления доступом (СКУД):

Система контроля доступа (СКД)

Система контроля перемещения (СКП)

Задачи СКД:

Недопущение прохода посторонних лиц.

Недопущение проноса посторонних предметов.

Механизмы управления входом:

Турникеты.

Ворота.

Шлюзовые кабины.

Просвечивание.

Переговорные.

39. Биометрическая и парольная аутентификация

Парольная аутентификация

В настоящее время парольная аутентификация является наиболее распространенной, прежде всего, благодаря своему единственному достоинству – простоте использования.

Однако, парольная аутентификация имеет множество недостатков:

В отличие от случайно формируемых криптографических ключей (которые, например, может содержать уникальный предмет, используемый для аутентификации), пароли пользователя бывает возможно подобрать из-за достаточно небрежного отношения большинства пользователей к формированию пароля. Часто встречаются случаи выбора пользователями легко предугадываемых паролей, например:

пароль эквивалентен идентификатору (имени) пользователя (или имени пользователя, записанному в обратном порядке, или легко формируется из имени пользователя и т.д.);

паролем является слово или фраза какого-либо языка; такие пароли могут быть подобраны за ограниченное время путем «словарной атаки» - перебора всех слов согласно словарю, содержащему все слова и общеупотребительные фразы используемого языка;

достаточно часто пользователи применяют короткие пароли, которые взламываются методом «грубой силы», т.е. простым перебором всех возможных вариантов.

Существуют и свободно доступны различные утилиты подбора паролей, в том числе, специализированные для конкретных широко распространенных программных средств. Например, на сайте www.lostpassword.com описана утилита подбора пароля для документа Microsoft Word 2000 (Word Password Recovery Key), предназначенная для восстановления доступа к документу, если его владелец забыл пароль. Несмотря на данное полезное назначение, ничто не мешает использовать эту и подобные ей утилиты для взлома чужих паролей

Пароль может быть получен путем применения насилия к его владельцу.

Пароль может быть подсмотрен или перехвачен при вводе.

Биометрическая аутентификация

БА основана на уникальности ряда характеристик человека. Наиболее часто для аутентификации используются следующие характеристики:

Отпечатки пальцев.

Узор радужной оболочки глаза и структура сетчатки глаза.

Черты лица.

Форма кисти руки.

Параметры голоса.

Схема кровеносных сосудов лица.

Форма и способ подписи.

В процессе биометрической аутентификации эталонный и предъявленный пользователем образцы сравнивают с некоторой погрешностью, которая определяется и устанавливается заранее. Погрешность подбирается для установления оптимального соотношения двух основных характеристик используемого средства биометрической аутентификации:

FAR (False Accept Rate) – коэффициент ложного принятия (т.е. некто успешно прошел аутентификацию под именем легального пользователя).

FRR (False Reject Rate) – коэффициент ложного отказа (т.е. легальный пользователь системы не прошел аутентификацию).

Обе величины измеряются в процентах и должны быть минимальны. Следует отметить, что величины являются обратнозависимыми, поэтому аутентифицирующий модуль при использовании биометрической аутентификации настраивается индивидуально – в зависимости от используемой биометрической характеристики и требований к качеству защиты ищется некая «золотая середина» между данными коэффициентами. Серьезное средство биометрической аутентификации должно позволять настроить коэффициент FAR до величин порядка 0,01 – 0,001 % при коэффициенте FRR до 3 – 5%.

В зависимости от используемой биометрической характеристики, средства биометрической аутентификации имеют различные достоинства и недостатки. Например, использование отпечатков пальцев наиболее привычно и удобно для пользователей, но, теоретически, возможно создание «искусственного пальца», успешно проходящего аутентификацию.

Общий же недостаток биометрической аутентификации – необходимость в оборудовании для считывания биометрических характеристик, которое может быть достаточно дорогостоящим.