2.1 Выполнение задания

1.

В групповой политике (параметры Secret

Net- Настройки подсистем) включить режим

«Стандартная аутентификация» для

параметра «Вход в систему: Режим

аутентификации пользователя» (рисунок

18).

Рисунок

18 – Свойства параметра «Вход в систему:

Режим аутентификации»

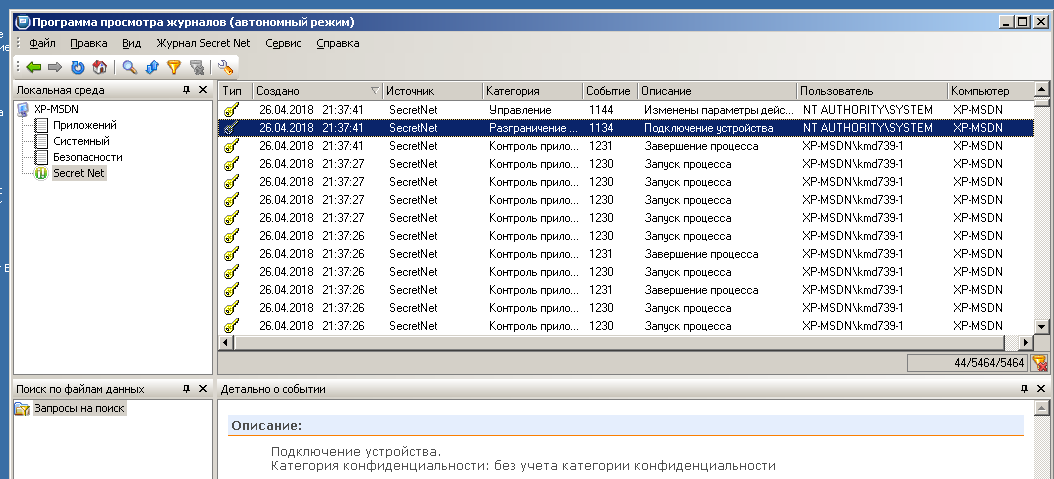

Проверим,

имеется ли зарегистрированное событие

(аудит отказов) в программе просмотра

журналов (рисунок 19).

Рисунок

20 – Журнал событий

2.

Запустим приложение, которое разрешено

для запуска (входит в задание ЗПС).

Зафиксировать регистрацию события в

программе просмотра журналов (тип «Аудит

успехов»). ЗПС можно включить в мягком

режиме (рисунок 21).

Рисунок

21 – Проверка зафиксированности приложения

3.

Запустим приложение, которое запрещено

для запуска (не входит в ЗПС). Зафиксировать

регистрацию события в программе просмотра

журналов (тип «Аудит отказов»). ЗПС можно

включить в мягком режиме (рисунок 22).

Рисунок

22 – Отображение запрета на запуск

программы в журнале

4.

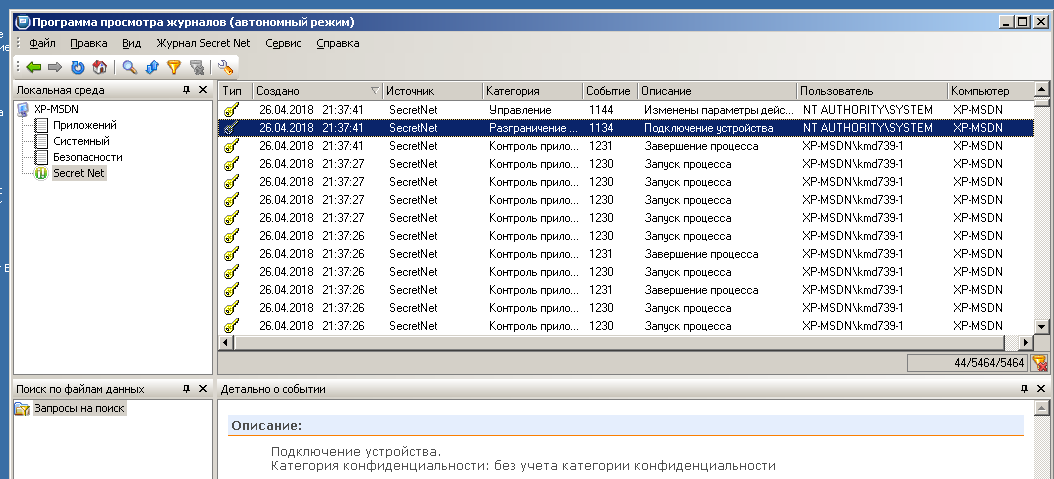

Войти в систему под своей учетной записью

и подключить устройство, для которого

разрешено подключение к системе.

Зафиксировать регистрацию события в

программе просмотра журналов (тип «Аудит

успехов») (рисунок 23).

Рисунок

23 – Отображение подключенного устройства

в журнале

5.

Войти в систему под своей учетной записью

и подключить устройство, для которого

запрещено подключение к системе.

Зафиксировать регистрацию события в

программе просмотра журналов (тип «Аудит

отказов») (рисунок 24).

Рисунок

24– Отображение запрета подключения

устройства в журнале

6.

При включенном теневом копировании,

скопировать на съемный носитель текстовый

файл, затем найти соответствующее

событие и файл в хранилище теневого

копирования (рисунки 25 - 26).

Рисунок

25 – Включенное теневое копирование

Рисунок

26 – Найденный файл

3 Заключение

В

ходе выполнения данной лабораторной

работы были изучены функции системы

защиты информации от несанкционированного

доступа «Secret Net», связанных с регистрацией

событий о несанкционированном доступе,

получены навыки работы с журналами

событий, навыки анализа сведений в

журнале регистрации событий, навыки

настройки и управления подсистемами

аудита и теневого копирования Secret Net.