- •Компьютерные преступления методические указания к выполнению практических занятий по учебной дисциплине

- •090301 «Компьютерная безопасность»

- •2.1.1 Классификации механизмов защиты программного обеспечения (по)

- •2.1.2 Исследование программы Denoiser

- •2.1.3 Физические и виртуальные адреса

- •2.1.3 Вопросы для самоконтроля

- •2.2.1 Восстановление с помощью fsck

- •2.2.3 Вопросы для самоконтроля

- •2.3 Практическая работа №3: «Изучение работы Snort - свободной сетевой системы предотвращения вторжений (ips)»

- •2.3.1 Общие положения

- •2.3.2 Установка Snort (Windows xp)

- •2.3.3 Режим снифера

- •2.3.4 Режим регистратора пакетов

- •2.3.5 Режим обнаружения сетевых вторжений

- •2.3.6 Создание собственных правил Snort

- •2.3.7 Написание контекстных правил (подключение препроцессоров)

- •2.3.8 Подключение препроцессора Portscan

- •2.3.9 Вопросы для самоконтроля

- •2.4 Практическая работа №4 «Анализ антивирусного программного обеспечения»

- •2.4.1 Общие положения

- •2.4.2 Классификация антивирусных продуктов

- •2.4.3 Выполнение практической работы

- •2.4.4 Вопросы для самоконтроля

- •2.5 Практическая работа № 5: «Стеганография. Использование программ скрытого шифрования»

- •2.5.1 Основные понятия и определения стеганографии

- •2.5.2 Методы, технологии, алгоритмы

- •2.5.3. Практическая реализация

- •2.5.3.1 Работа с s-Tools

- •2.5.4 Программа ImageSpyer

- •1. Общие положения 1

- •1.1 Цель и задачи практических занятий 1

- •2.3.1 Общие положения 21

- •2.4.1 Общие положения 37

- •Компьютерные преступления методические указания к выполнению практических занятий по учебной дисциплине

- •090301 «Компьютерная безопасность»

- •394026 Воронеж, Московский просп., 14

2.1.3 Вопросы для самоконтроля

1. Перечислите категории взлома программного обеспечения.

2. Опишите алгоритм регистрации программы Denoiser.exe.

3. Перечислите и охарактеризуйте основные функции редактора QVIEW.

4. Назовите типы адресных пространств.

5. Опишите процедуру преобразования адресов.

6. Опишите процесс удаления процедуры регистрации команды.

7. Каково назначение команды ret?

2.2 Практическая работа №2: «Восстановление данных с файловой системы ext3»

2.2.1 Восстановление с помощью fsck

Third Extended File System (третья версия расширенной файловой системы), сокращённо ext3 или ext3fs — журналируемая файловая система, используемая в операционных системах на ядре Linux, является файловой системой по умолчанию во многих дистрибутивах. Основана на ФС ext2. Основное отличие от ext2 состоит в том, что ext3 журналируема, то есть в ней предусмотрена запись некоторых данных, позволяющих восстановить файловую систему при сбоях в работе компьютера.

Из этого можно сделать вывод, что самый быстрый вариант восстановления удаленного файла — аварийное завершение работы ОС.[9].

2.2.2 Восстановление данных с помощью утилиты ext3grep

Для начала необходимо установить ext3grep. В debian-like системах это можно сделать следующим образом:

# apt-get install ext3grep

или

# aptitude install ext3grep

Утилита присутсвует во всех базовых репозиториях.

В rpm дистрибутивах, установка производится следующим образом:

для fedora, CentOS и тп:

# yum install ext3grep

для SUSE:

# yast --install ext3grep

При использовании ext3grep не рекомендуется проводить восстановление данных на смонтированных разделах. Если работать придется с корневым разделом, то лучше использовать live-cd или сделать дамп диска и работать с ним:

# dd if=/dev/sda1 of=/root/sda1_dump.dd

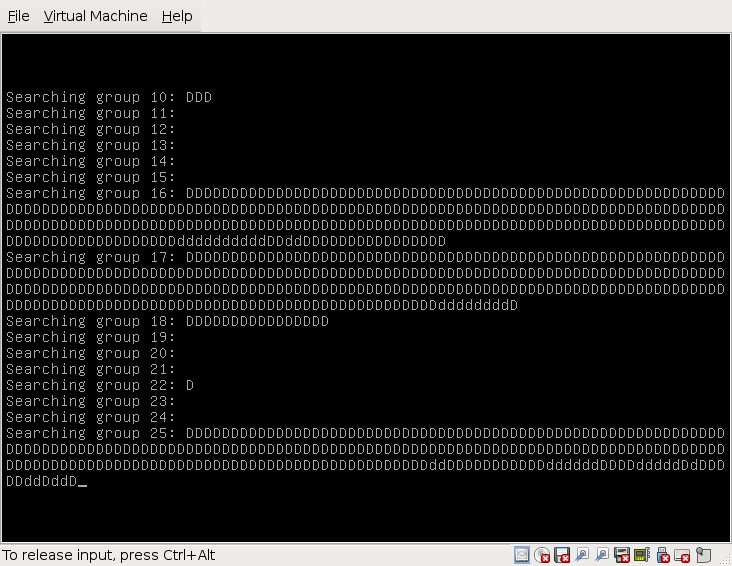

Следующий шаг — анализ журнала файловой системы, с целью выявления удаленных файлов (см. рисунок 6). У ext3grep много параметров, которые все подробно описаны в документации (man ext3grep). Нам понадобятся лишь некоторые из них:

--dump-names — Пути всех файлов из журнала будут записаны в файл.

--restore-file путь_к_файлу — восстановление указанного файла

--restore-all — восстановление всех файлов.

$

ext3grep /root/sda1_dump.dd —dump-names

Рис. 6. Окно анализа журнала файловой системы, с целью выявления удаленных файлов

Ext3grep на первом этапе проверяет все группы файлов, на наличие в них удаленных inode.

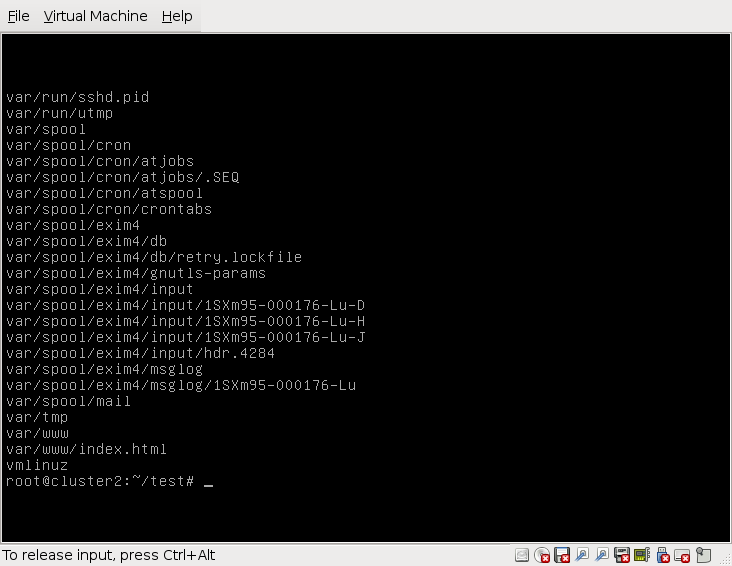

Рис. 7. Окно поиска пути к файлу и его имени

На втором этапе производится поиск пути к файлу и его имени (см. рисунок 7).

В процессе выполнения в текущем каталоге будет создано два файла с названиями sda1_dump.ext3grep.stage1 и sda1_dump.ext3grep.stage2.

В

1ом содержаться номера inode в которых

хранились файлы, а во втором — сопоставления

номеров inode и пути к файлу.

В

1ом содержаться номера inode в которых

хранились файлы, а во втором — сопоставления

номеров inode и пути к файлу.

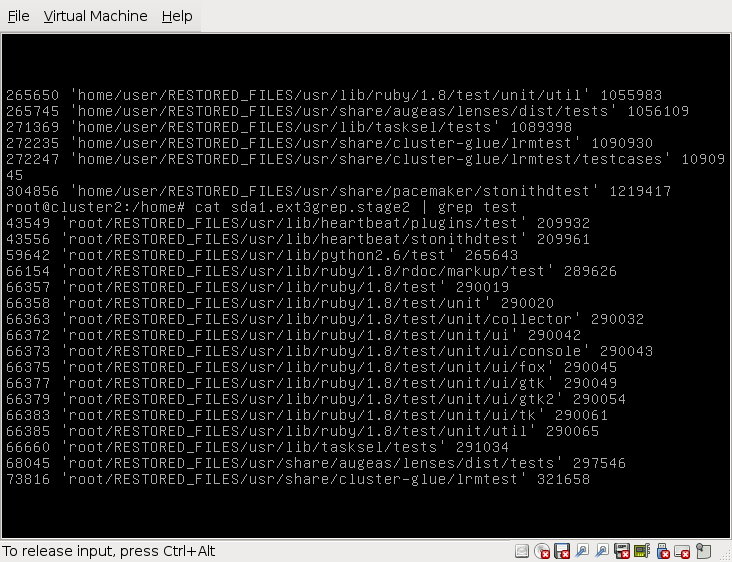

Рис. 8. Окно поиска по файлу

Среди большого списка файлов нужно найти test.txt, а потом выполнить команду восстановления(см. рисунок 9):

$ ext3grep /root/sda1_dump.dd --restore-file home/user/test.txt

Или другой вариант, который восстановит все файлы и папки из sda1_dump.ext3grep.stage2:

$ ext3grep /root/sda1_dump.dd --restore-all

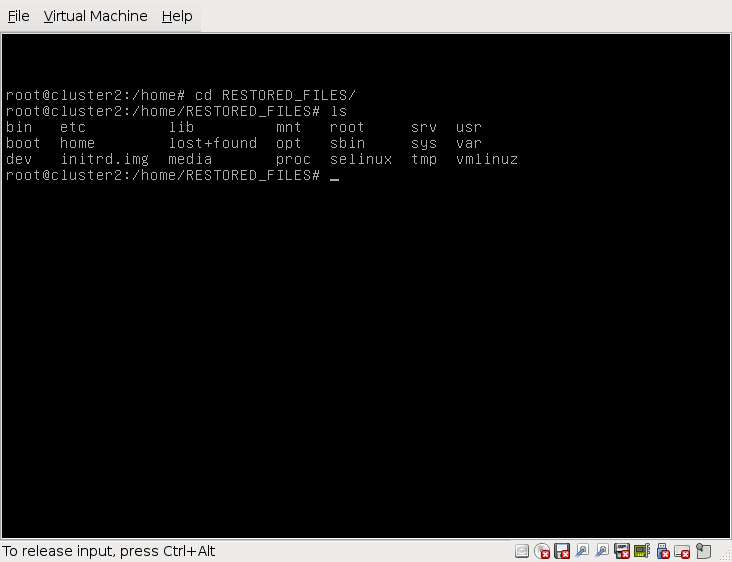

Рис. 9. Результат применения команды восстановления

После выполнения любой из этих команд, в текущем каталоге будет создана папка RESTORED_FILES, в которой будут восстановленные файлы.

Этот метод не гарантирует 100% восстановления данных, как и любой другой во всех ОС, но он гораздо безопаснее первого метода.

При работе напрямую с жестким диском есть риск окончательно потерять удаленные данные и повредить неудаленные. Так же возможен крах системы, при повреждении важного системного файла. Поэтому лучше работать с дампом диска.

При работе с дампом можно обезопасится от новых потерь, т. к. работа производится с файлом и не вмешивается в работу файловой системы[8].

Существует еще масса методов для восстановления данных с файловых систем ext2/3/4, но в основном все они или узкоспециализированные или малоэффективные. Наиболее надежным и безопасным методом восстановления является использование ext3grep.