книги хакеры / журнал хакер / 124_Optimized

.pdf

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

||

|

|

|

C |

|

E |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|

||||||

|

|

X |

|

|

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|

||||||

|

- |

|

|

|

|

|

d |

|

|

|

|

- |

|

|

|

|

|

d |

|

||||||

|

F |

|

|

|

|

|

|

|

t |

|

|

|

|

F |

|

|

|

|

|

|

|

t |

|

||

|

D |

|

|

|

|

|

|

|

|

i |

|

|

|

|

D |

|

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

|

|

|

|

r |

||||

P |

|

|

|

|

|

NOW! |

o |

|

|

P |

|

|

|

|

|

NOW! |

o |

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||||

w Click |

|

BUY |

|

m |

>> |

|

w Click |

|

BUY |

|

m |

||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||||||

w |

|

|

to |

|

|

|

|

|

|

|

SYN/ACKw |

|

|

to |

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

|

w |

|

|

|

|

|

|

|

|

o |

|

|

|

|

w |

|

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

g |

.c |

|

|

|

|

. |

|

|

|

|

g |

.c |

|

||||||

|

|

p |

|

|

|

|

|

|

|

|

|

|

|

p |

|

|

|

|

|

|

|

||||

|

|

|

df |

|

|

n |

e |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||||||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

один момент, о котором нужно знать. Если компьютер не подключен к |

Один будет использован собственно для установки системы, а на втором |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

домену, выданный таким образом сертификат не будет обозначен как |

(в незашифрованном виде) разместятся загрузочный сектор, диспетчер |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

Trusted. Чтобы включить «Доверие», необходимо добавить такой серти- |

загрузки и загрузчик Windows. Учитывая возможность создания различ- |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

фикат в центр сертификации. Самым простым выходом будет установка |

ного рода временных файлов, размер активного раздела рекомендуется |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

в той же системе службы сертификации AD CS (Active Directory Certificate |

установить не менее 1.5 Гб. Если эта схема при установке не реализова- |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

Services). В этом случае самостоятельно сгенерированные сертификаты |

на, то консоль BitLocker после запуска откажется работать и выдаст пре- |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

будут автоматически приниматься как доверенные. Создать сертификат |

дупреждение. Для подготовки диска дядьки из Microsoft рекомендуют |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

для EFS при помощи консоли «Сертификаты» довольно просто. Находясь |

использовать BitLocker Drive Preparation Tool (support.microsoft.com/ |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

в разделе «Личное», из контекстного меню вызываем мастер подачи за- |

kb/933246). |

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

явок на сертификаты и следуем его рекомендациям. |

Нужно отметить, что незашифрованный раздел — наиболее уязвим, так |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

Если ключ шифрования утерян или поврежден и нет возможности его |

какздесьможноспрятатьруткит,которыйможетстартоватьдозагрузки. |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

восстановить, а также в том случае, если пользовательский пароль был |

Всистемах,поддерживающихTPM,обеспечиваетсяконтрольцелостнос- |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

сброшен, получить доступ к зашифрованным данным невозможно. Что- |

ти системных файлов и на этапе загрузки. Если компоненты изменены, |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

бы не потерять информацию, система предлагает несколько вариантов |

Windows попросту не станет работать. |

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

подстраховки. Сразу же после создания первого зашифрованного фай- |

Для доступа к зашифрованному разделу необходимо использовать |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

ла появится запрос на создание архивной копии ключа и сертификата. |

TPM, PIN-код или USB-ключ с возможностью комбинации этих методов. |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

Достаточно выбрать «Архивировать сейчас» и при помощи мастера эк- |

Естественно, самый защищенный вариант включает их все: TPM + PIN- |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

спорта сертификатов сохранить сертификат в файл обмена личной ин- |

код+USB-ключ.СамключможетхранитьсявTPMиливUSB-устройстве. |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

формацией (.pfx). Чтобы резервная копия не стала проблемой, в целях |

В случае с TPM при загрузке компьютера ключ может либо быть получен |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

обеспечения безопасности архивный файл дополнительно защищается |

из него сразу, либо только после аутентификации с помощью USB-ключа |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

паролем.Аналогичныймастерможновызватьизконсолиcertmgr.msc.И, |

или ввода PIN-кода. |

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

наконец, третий вариант — агент восстановления ключа. |

Компонент BitLocker входит в состав ОС, но по умолчанию не устанав- |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

|

|

|

ливается. Активируется он традиционным для Win2k8 способом — при |

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

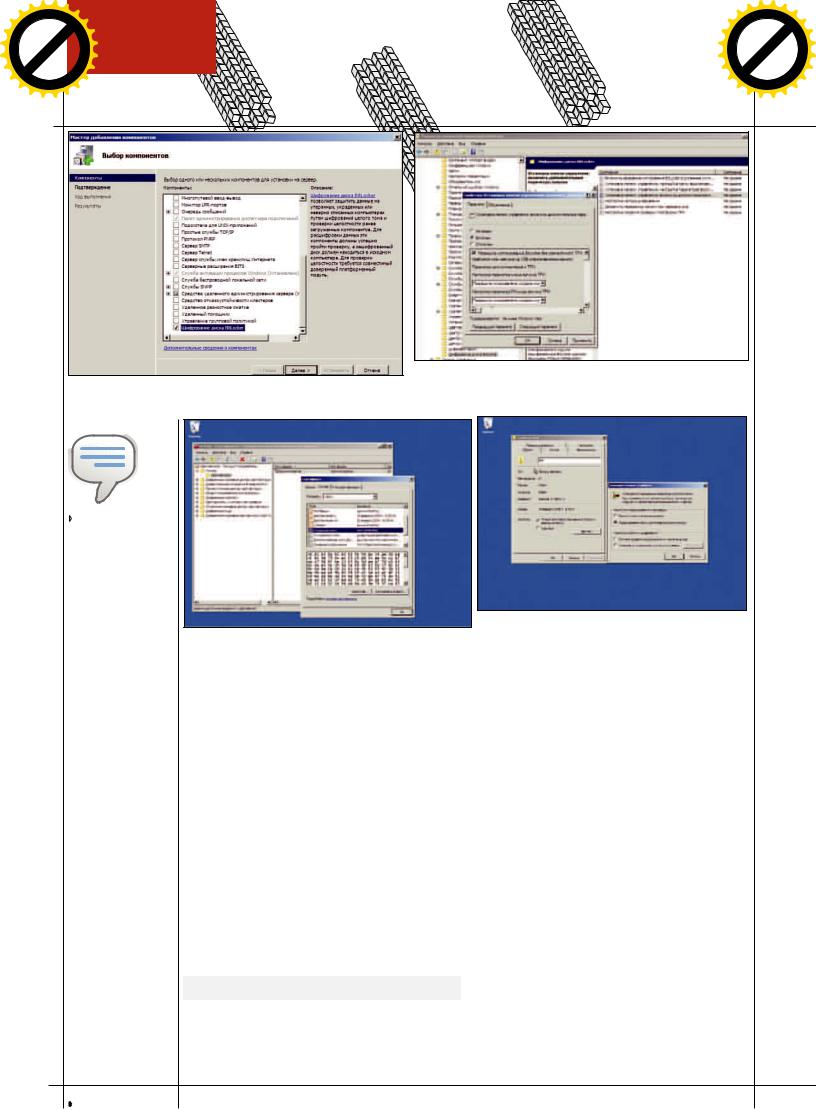

БИТОВЫЙ ЗАМОК Новая технология BitLocker, впервые появившаяся в |

помощиДиспетчерасервера.Щелкаемссылку«Добавитькомпоненты»,в |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

Vista, в версиях Ultimate/Enterprise, стала продолжением идеи, заложен- |

окнемастераотмечаемфлажок«ШифрованиедискаBitLocker»(BitLocker |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

нойвEFS.Ееглавноеотличие—умениешифроватьцелыйтом(томвтер- DriveEncrypion).Поокончанииустановкипотребуетсяперезагрузкасис- |

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

|

|

минологии Windows — логическая структура, которая может состоять |

темы. Или в командной строке набираем: |

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

из одного или нескольких разделов). Кроме данных, возможно шифро- |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

вание реестра, файлов подкачки и гибернации. Так же, как и EFS, работа |

> ServerManagerCmd -install BitLocker -restart |

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

BitLocker полностью прозрачна для пользователя, и шифрование прак- |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

тически не сказывается на производительности системы. По умолчанию |

Если оборудование поддерживает TPM, после перезагрузки системы |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

для шифрования используется алгоритм AES с 128-разрядным ключом. |

запускаем консоль «Управление доверенным платформенным модулем |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

С помощью групповых политик или через WMI (manage-bde.wsf) размер |

TPM» (tpm.msc). Обнаруженный модуль будет выведен в основном окне, |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

ключа можно увеличить до 256 бит. Наибольший эффект при использо- |

инициализируем его, нажав соответствующую кнопку. Затем по запросу |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

вании BitLocker достигается на платформах, поддерживающих специфи- |

создаем пароль владельца TPM и сохраняем на сменный носитель. Собс- |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

кацию TPM (Trusted Platform Module). TPM-микроконтроллер способен |

твенноактивацияBitLockerпроизводитсявконсоли«Шифрованиедиска |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

создавать и хранить безопасные ключи, а информацию, защищенную |

BitLocker» (BitLocker Drive Encryption), которая находится в «Панели уп- |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

припомощитакихключей,можнопрочитатьтольконаустройствах,подравления».Здесьвсепросто.Отмечаемнужныйтом,щелкаем«Включить |

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

|

|

держивающих ТРМ. |

BitLocker» (Turn On BitLocker) и выбираем один из способов сохранения |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

При помощи BitLocker можно зашифровать системный том, но для его |

пароля восстановления (USB, на диск или распечатать). Из этой же кон- |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

работы потребуется, минимум, два тома, отформатированных в NTFS. |

соли можно временно или полностью отключить BitLocker. |

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

XÀÊÅÐ 04 /124/ 09 |

|

|

107 |

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

||

|

|

|

C |

|

E |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|

||||||

|

|

X |

|

|

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|

||||||

|

- |

|

|

|

|

|

d |

|

|

|

|

- |

|

|

|

|

|

d |

|

||||||

|

F |

|

|

|

|

|

|

|

i |

|

|

|

|

F |

|

|

|

|

|

|

|

i |

|

||

|

|

|

|

|

|

|

|

t |

|

|

|

|

|

|

|

|

|

|

|

t |

|

||||

P |

D |

|

|

|

|

|

|

|

|

o |

|

|

|

P |

D |

|

|

|

|

|

|

|

|

o |

|

|

|

|

|

NOW! |

r |

|

|

|

|

|

|

|

NOW! |

r |

|||||||||||

|

|

|

|

|

BUY |

>>m |

|

|

|

|

|

|

|

|

BUY |

|

|

||||||||

|

|

|

|

to |

|

|

|

|

SYN/ACK |

|

|

|

|

|

to |

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

|

m |

|||||

w Click |

|

|

|

|

|

|

|

w Click |

|

|

|

|

|

|

o |

||||||||||

|

w |

|

|

|

|

|

|

|

|

o |

|

|

|

|

w |

|

|

|

|

|

|

|

|

|

|

|

. |

|

|

|

|

|

|

.c |

|

|

|

|

. |

|

|

|

|

|

|

.c |

|

||||

|

|

p |

df |

|

|

|

|

e |

|

|

|

|

|

p |

df |

|

|

|

|

e |

|

||||

|

|

|

|

|

g |

|

|

|

|

|

|

|

|

|

|

g |

|

|

|

||||||

|

|

|

|

|

n |

|

|

|

|

|

|

|

|

|

|

|

n |

|

|

|

|

||||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

В системе без TPM перед использованием BitLocker следует изменить |

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

Компонент BitLocker входит в состав ОС, но по умолчанию |

групповые политики |

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

не устанавливается |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

info |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

• Дляпреобразова- |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

нияфайлов.adm в |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

.admx, атакжедля |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

созданияиредак- |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

тированияготовых |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

.admx исполь- |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

зуйбесплатную |

|

|

Активировать EFS очень просто |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

программуADMX |

Сертификат, сгенерированный при включении EFS |

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

Migrator, которую |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

можнонайтина |

Так как изначально механизм шифрования завязан на ис- |

идеале, пользователи не должны являться членами групп, |

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

сайтеMicrosoft. |

пользовании TPM, в системах, где он отсутствует, придется |

дающих больше прав, чем им в действительности нужно), |

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

выполнить еще ряд шагов, чтобы активировать BitLocker. |

разрешения для доступа к сервисам, файлам, каталогам и |

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

• Обновленнаякон- |

Для этого вызываем «Редактор групповой политики» |

разделам реестра. С их помощью можно не только указать, |

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

сольGPO вWin2k3/ |

(gpedit.msc) и переходим в «Редактор локальной политики |

что только пользователь user10 имеет право выполнить |

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

Win2k8 позволяет |

— Административные шаблоны — Компоненты Windows» |

действие X над объектом Y, но и легко вернуть систему к де- |

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

работать |

(Group Policy Object Editor — Administrative — Templates |

фолтовым системным установкам. Это может быть полезно, |

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

сADMX-файлами. |

— Windows Component). Выбираем пункт «Шифрование |

когда после некоторых изменений система перестала нор- |

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

диска BitLocker» (BitLocker Encryption) и дважды щелкаем |

мально функционировать. Настроив шаблоны безопаснос- |

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

• ВWin2k8 сертифи- |

«Установка панели управления: включить дополнительные |

ти, их затем можно легко внедрить при помощи групповых |

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

каты, позволяющие |

параметры запуска». В появившемся окне устанавливаем |

политик(GroupPolicy)сразунанесколькосерверовилидаже |

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

получитьдоступк |

переключательвположение«Включить»иактивируемфла- |

на все компьютеры домена. |

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

зашифрованнымданжок «Разрешить использование BitLocker без совместимого |

В Win2k3 использовалось девять шаблонов (найдешь их в |

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

ным, можнохранить |

TPM». Теперь вместо TPM можно использовать ключ запус- |

каталоге %systemroot%\security\templates) — каждый от- |

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

насмарт-картах. |

ка на USB-устройстве. Закрываем редактор, чтобы новые |

вечал за свой участок настроек. Например, все настройки, |

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

настройки групповых политик вступили в силу, и вводим |

связанные с безопасностью, находились в Secure*.inf-фай- |

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

• BitLocker нешиф- |

команду «gpupdate.exe /force». |

|

лах. В Win2k8 всего три главных файла, в которых содержат- |

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

руетметаданные, |

В состав Win2k8 входит дополнительный компонент «Уда- |

ся шаблоны настроек типичных сценариев использования |

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

загрузочныеипов- |

ленное управление BitLocker» (BitLocker-RemoteAdminTool), |

системы: |

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

режденныесектора. |

который можно установить без включения BitLocker на ис- |

1.Defltbase.inf — базовые/общие настройки. |

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

пользуемом сервере. Для этого достаточно ввести команду: |

2.Defltsv.inf — настройки, специфичные для серверов. |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

3. Defltdc.inf — настройки, специфичные для контроллеров |

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

> ServerManagerCmd -install RSAT-BitLocker |

домена. |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Иглавное:измененорасположениефайлов—теперьонина- |

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

ШАБЛОНЫ БЕЗОПАСНОСТИ Несмотря на свое грозное |

ходятсяв%systemroot%\infсредимножествадругихфайлов, |

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

название, шаблоны безопасности (Security Templates) пред- |

имеющих расширение inf. Это несколько затрудняет поиск |

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

ставляют собой обычные текстовые файлы с расширением |

нужногошаблона.Естьещеряддополнительныхфайловдля |

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

.inf. В них содержатся готовые настройки безопасности: |

решенияузкоспециализированныхзадач,например,dcfirst. |

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

локальные полномочия, членство в локальных группах (в |

inf следует применять при создании первого КД в лесу. Но |

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

108 |

|

|

|

XÀÊÅÐ 04 /124/ 09 |

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

||

|

|

|

C |

|

E |

|

|

|

|

|

|

|

C |

|

E |

|

|

|

||||||

|

|

X |

|

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

|

||||||

|

- |

|

|

|

|

|

d |

|

|

|

- |

|

|

|

|

|

d |

|

||||||

|

F |

|

|

|

|

|

|

|

i |

|

|

|

F |

|

|

|

|

|

|

|

i |

|

||

|

|

|

|

|

|

|

|

t |

|

|

|

|

|

|

|

|

|

|

t |

|

||||

P |

D |

|

|

|

|

|

|

|

|

o |

|

P |

D |

|

|

|

|

|

|

|

|

o |

||

|

|

|

|

NOW! |

r |

|

|

|

|

|

NOW! |

r |

||||||||||||

|

|

|

|

|

BUY |

|

|

>> |

|

|

|

|

|

BUY |

|

|

||||||||

|

|

|

|

to |

|

|

|

|

|

|

SYN/ACKw |

|

|

to |

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

m |

|

|

|

|

|

|

|

|

|

m |

||||

w Click |

|

|

|

|

|

|

o |

w Click |

|

|

|

|

|

|

o |

|||||||||

|

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

|

|

||

|

. |

|

|

|

|

|

|

.c |

|

|

|

. |

|

|

|

|

|

|

.c |

|

||||

|

|

p |

df |

|

|

|

|

e |

|

|

|

|

p |

df |

|

|

|

|

e |

|

||||

|

|

|

|

|

g |

|

|

|

|

|

|

|

|

|

g |

|

|

|

||||||

|

|

|

|

|

n |

|

|

|

|

|

|

|

|

|

|

n |

|

|

|

|

||||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

Месторасположение шаблонов безопасности в Win2k8 |

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

изменено |

Анализ существующих настроек при помощи MMC |

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

именнотриуказанныхвышешаблонаявляютсяосновными, |

ADM/ADMX ШАБЛОНЫ Административные шаблоны |

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

и их можно использовать для применения политики вруч- |

(файлыформата.adm)позволяютадминистраторупосредст- |

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

ную при помощи утилиты secedit. |

вом групповой политики конфигурировать системный ре- |

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

Чтобы проанализировать безопасность компьютера, ис- |

естр клиентских компьютеров. Это значит, что для любого |

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

пользуя шаблоны безопасности, запускаем консоль MMC, |

клиента, подпадающего под действие некоторого объекта |

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

выбираем«Добавлениеиудалениеоснастки»иприсоединя- |

GPO, системный реестр будет сконфигурирован в соответс- |

links |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

ем оснастку «Анализ и настройка безопасности». Появится |

твиисадминистративнымшаблоном(определеннымврам- |

• ПодробнееоTPM |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

пустое рабочее окно, далее следуем подсказкам. Выбираем |

ках данного объекта). |

устройствахчитайна |

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

в контекстном меню пункт «Открыть базу данных», так как |

ADM-файлы хранятся локально на компьютерах, подклю- |

страницеWikipedia: |

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

базы у нас пока нет, создаем ее, введя любое имя файла. По |

ченных к домену, и видны в шаблоне групповой политики |

ru.wikipedia.org/wiki/ |

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

запросу импортируем один из шаблонов безопасности, ко- |

(GPT). Последний находится в SYSVOL и реплицируется на |

Trusted_Platform_ |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

торый будем использовать в дальнейшем. Чтобы проанали- |

остальные системы. В итоге мы получали множество одина- |

Module. |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

зироватьсистему,переходимвконтекстноеменю«Анализи- |

ковых файлов и полное отсутствие контроля версий. Позд- |

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

ровать компьютер». По окончании анализа будут выведены |

равляю, теперь об этих проблемах можно забыть :). |

• Дополнитель- |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

все текущие настройки. Кстати, подобные установки можно |

Начиная с Vista, в ОС Windows используется не только |

ныесведения |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

получить и при помощи утилиты «gpresult /v», выводящей |

новый формат административных шаблонов на базе |

обособенностях |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

параметры групповой и результирующей политики (RSOP). |

XML — файлы .admx, но и функционируют они несколь- |

алгоритмашифро- |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

Если ты знаком с GPO (Group Policy Objects), можешь срав- |

ко иначе. Файлы ADMX хранятся в центральном храни- |

ванияBitLocker (на |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

нить эти установки с шаблоном безопасности. |

лище, и в GPO напрямую ничего не записывается. Это |

английскомязыке) |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

Далее просматриваем настройки, при необходимости вно- |

позволяет уменьшить размер SYSVOL и объем репли- |

смотривстатье«AES- |

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

ся изменения. Настройки системы, не соответствующие |

цируемых данных. При изменении в одном из файлов |

CBC + диффузор |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

шаблону, будут отмечены красным крестиком. Вызвать для |

ADMX информация копируется на другие системы. Что- |

Elephant» поадресу |

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

редактирования нужный пункт можно двойным кликом. В |

бы упростить создание локализованных описаний (ра- |

— go.microsoft.com/ |

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

меню «Показать файл журнала» будут показаны все проана- |

нее для каждого языка использовался свой ADM), стро- |

fwlink/?LinkId=82824. |

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

лизированныепараметрыисоответствиенастроексистемы |

ковый раздел файла ADMX вынесен в отдельный файл |

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

выбранному шаблону безопасности. |

ADML. Кстати, шаблоны ADM поддерживаются по-пре- |

• Дляподготовки |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

Внесенныесейчасизмененияникакнеповлияютнатекущие |

жнему, но использовать централизованное хранилище |

дискапередисполь- |

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

настройки компьютера, — они будут занесены только в базу |

для них нельзя. |

зованиемBitLocker |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

данных.Принеобходимостивсеустановкиможноэкспорти- |

Создать центральное хранилище в домене несложно. Пере- |

Microsoft рекоменду- |

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

ровать в файл *.inf для применения в других системах. Что- |

ходим на КД в каталог SYSVOL\Policies и копируем сюда со- |

етутилитуBitLocker |

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

бы задействовать шаблон, выбираем в контекстном меню |

держимое C:\Windows\PolicyDefinitions, включая языковые |

Drive Preparation Tool |

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

пункт «Настроить компьютер» и указываем на место сохра- |

подкаталоги с ADML-файлами (в локализованной версии |

(support.microsoft. |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

нения файла журнала, который будет показан по окончании |

en_US и ru_RU). После этого редактор объектов увидит эти |

com/kb/933246). |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

работы утилиты. |

файлы и будет к ним обращаться; локальные же — игнори- |

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

Откат новых установок из MMC не предусмотрен. Чтобы за- |

руются. |

• ВСетисуществуют |

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

резервироваться, сохрани первоначальную базу или непос- |

ДляпреобразованияфайловADMвADMX,атакжедлясозда- |

специальныересур- |

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

редственнопередприменениемиспользуйseceditспарамет- |

ния и редактирования готовых ADMX необходима бесплат- |

сывродеGPanswers. |

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

ðîì GenerateRollback: |

ная программа ADMX Migrator, которую можно найти поис- |

com, гдеможно |

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

ком на сайте Microsoft. Для редактирования ADMX подойдет |

получитьфайлыADM/ |

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

> secedit /GenerateRollback /CFG Defltsv.inf / |

и любой из XML-редакторов, коих сегодня на порядок боль- |

ADMX. |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

RBK Rollback.inf /log RollbackLog.log |

ше, чем специализированных редакторов ADM. z |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

XÀÊÅÐ 04 /124/ 09 |

|

109 |

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

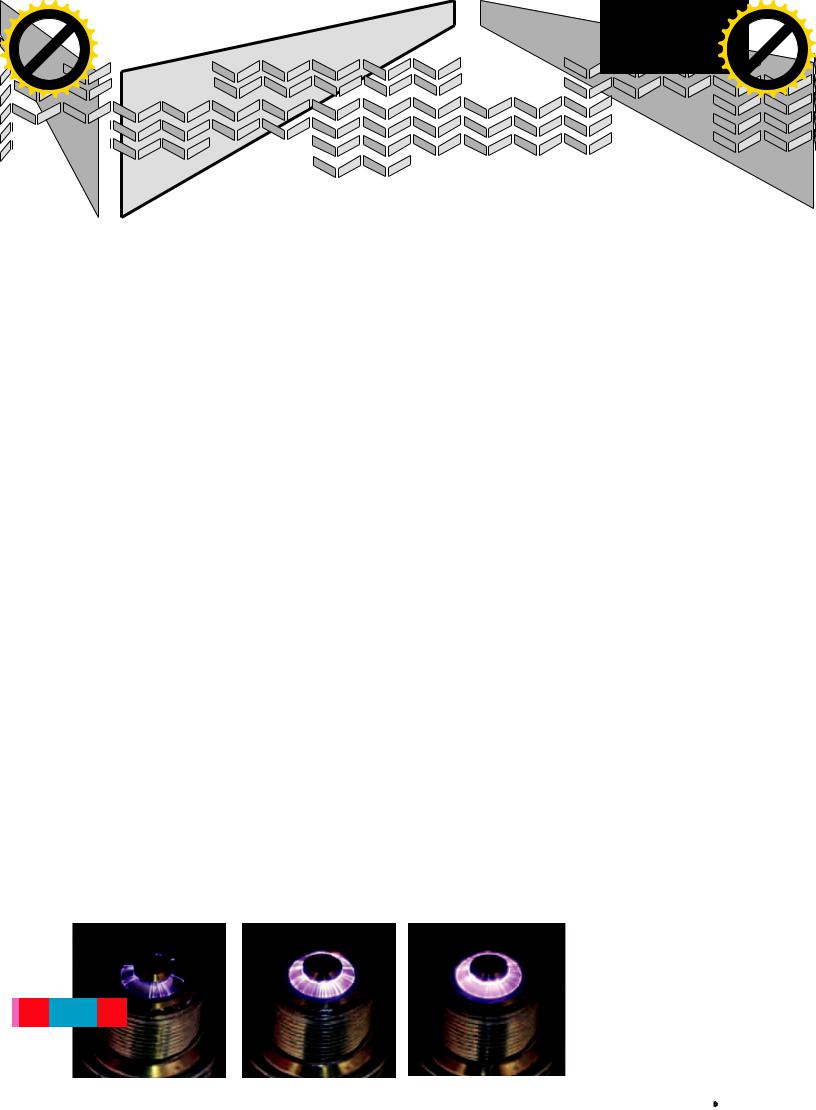

АЛГОРИТМ

АЛГОРИТМ СБОРКАИИСПЫТАНИЕ

СБОРКАИИСПЫТАНИЕ АПЛОДИСМЕНТЫ!

АПЛОДИСМЕНТЫ! АТЫИГРАЛВHL2?

АТЫИГРАЛВHL2? ПРОКАЧАЕМПЛАЗМУ

ПРОКАЧАЕМПЛАЗМУ ИОНИЗАЦИОННЫЙТОК

ИОНИЗАЦИОННЫЙТОК ПРИМЕНЯЕМПРИКОЛЫНАПРАКТИКЕ

ПРИМЕНЯЕМПРИКОЛЫНАПРАКТИКЕ настолькосилен, чтогорнякисокрушаютимкаменныеглыбы, просто

настолькосилен, чтогорнякисокрушаютимкаменныеглыбы, просто ОЗДОРОВЬЕИЗДРАВОМСМЫСЛЕ

ОЗДОРОВЬЕИЗДРАВОМСМЫСЛЕ