22 варик / ЛР1

.docМИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ,

СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ РОССИЙСКОЙ ФЕДЕРАЦИИ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ

УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

«САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ ИМ. ПРОФ. М.А. БОНЧ-БРУЕВИЧА»

(СПбГУТ)

Факультет Инфокоммуникационных сетей и систем

Кафедра Защищенных систем связи

Дисциплина Криптографические методы защиты информации

ОТЧЕТ ПО ЛАБОРАТОРНОЙ РАБОТЕ №1

ИЗУЧЕНИЕ И ПРАКТИЧЕСКОЕ ПРИМЕНЕНИЕ ПРОСТЕЙШИХ МЕТОДОВ ШИФРОВАНИЯ ДАННЫХ В РУЧНОМ РЕЖИМЕ

(тема отчета)

Направление/специальность подготовки

10.03.01 Информационная безопасность

(код и наименование направления/специальности)

Выполнил студент 3 курса:

Травкина Е.А., ИКБ-14

(Ф.И.О., № группы) (подпись)

Преподаватель:

д.т.н., проф. Яковлев В.А.

(Ф.И.О., № группы) (подпись)

Цель работы: Приобретение первичных практических навыков “ручного” шифрования на примере простейших алгоритмов преобразования данных.

Программное обеспечение:

Программа Cipher, реализующая простейшие виды перестановок, подстановок и гаммирования, а также позволяющая проверять результаты ручного шифрования, выполняемого обучаемым.

Таблица 1. Вариант 22

Вариант № |

Открытый текст |

Ключ шифрования |

||

Подстановка |

Перестановка |

Гаммирование |

||

22 |

ФИЛОСОФЫ ПОШЛИ ОТ ПЛАТОНА И СОКРАТА |

12 |

4035612 |

МАРСИЛИО ФИЧИНО |

Ход выполнения работы

Режим шифрования методом простой замены.

В окно Исходный текст вводится открытый текст длиной не более 40 букв русского алфавита и пробелов. В окно Секретный ключ вводится ключ k, имеющий значение от 0 до 31. Каждой букве присваивается числовое значение от 0 до 31. После этого в соответствии с алгоритмом простой замены yi=(xi+k) mod 32, обучаемый самостоятельно вычисляет криптограмму. Содержание криптограммы вводится в окно Шифртекст.

Рис. 1. Пронумерованные буквы алфавита

Рис. 2. Замена методом подстановки с ключом 12

Рис. 3. Проверка задания

Вывод: В ходе выполнения данного задания были изучены основные принципы работы метода замены yi = (xi + k)mod32, где xi и yi – числовые значения i-го символа открытого текста и шифротекста соответственно, а k – значение ключа. Работа данного алгоритма заключается в создании по определенному алгоритму таблицы шифрования, в которой для каждой буквы открытого текста существует единственная сопоставленная ей буква шифротекста. В данном случае каждый символ заменяется на другой символ алфавита, последовательно идущей через определенное количество символов, определяемое значением ключа шифрования.

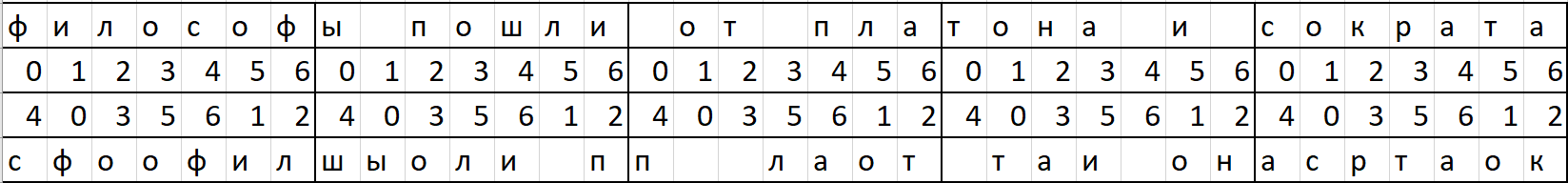

Режим шифрования методом перестановок.

В окно Исходный текст вводится открытый текст длиной не более 40 (кратно 5) любых символов. В окно Секретный ключ вводится ключ перестановки внутри пятисимвольного блока, например, 31024. После этого в соответствии с данным ключом, задающим конкретную перестановку, обучаемый самостоятельно вычисляет криптограмму. Ключ используется циклически до конца открытого текста. Содержание криптограммы вводится в окно Шифртекст. Перестановка символов осуществляется в каждом блоке.

Рис. 4. Разделенный текст на блоки по 7 символов. Перестановка в соответствии с ключом

Рис. 5. Проверка выполненного задания

Вывод: В ходе выполнения данного задания были изучены основные принципы работы метода перестановки. Суть метода заключается в том, что исходный текст разбивается на блоки равные длине ключа шифрования, каждая цифра которого указывает позицию символа в блоке зашифрованного текста. Ключ используется циклически до конца открытого текста.

Режим шифрования методом гаммирования. В окно Исходный текст вводится, предварительно преобразованный обучаемым к двоичному виду в соответствии с таблицей ASCII кодов, открытый текст длиной не более 40 двоичных символов (0 и 1). В окно Секретный ключ вводится ключ (гамма) длиной не более 16 двоичных символов. После этого обучаемый вычисляет криптограмму путем сложения по модулю 2 открытого текста и гаммы: yi=(xi+ki) mod 2. Ключ используется циклически до конца открытого текста. Полученное содержание криптограммы вводится в окно Шифртекст.

Рис. 6. Перевод текста и ключа в двоичное представление. Сложение текста и ключа по модулю 2

Рис. 7. Проверка текста фи с ключом ма

Рис. 8. Проверка текста ло с ключом рс

Рис. 9. Проверка текста со с ключом ил

Рис. 10. Проверка текста фы с ключом ио

Вывод: В ходе выполнения данного задания были изучены основные принципы метода гаммирования. Суть метода заключается в том, чтобы исходный текст вместе с ключом шифрования предоставляется в виде двоичного кода в соответствии с таблицей ASCII, после чего происходит их сложение по модулю 2, а результат записывается в криптограмму. Ключ используется циклически до конца открытого текста.