эвм12

.docxМинистерство науки и высшего образования Российской Федерации

Федеральное государственное бюджетное образовательное учреждение высшего образования

ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ (ТУСУР)

Кафедра комплексной информационной безопасности электронно-вычислительных систем (КИБЭВС)

СКАНЕР ВС

Отчет по лабораторной работе №12

по дисциплине «Защита информации в компьютерных сетях»

Вариант 3

Студенты гр. 739-1

_______Климанов М.Д.

_______Северьянова А.Д.

29.05.2022

Доцент кафедры

КИБЭВС, к.т.н

_______Новохрестов А.К.

__.__.2022

Томск 2022

Введение

Целью данной работы является получение навыков настройки и эксплуатации сканера безопасности Сканер-ВС.

Задачи:

1. Создать пользователя. Провести сканирование.

2. Провести поиск уязвимостей.

3. Сформировать отчет.

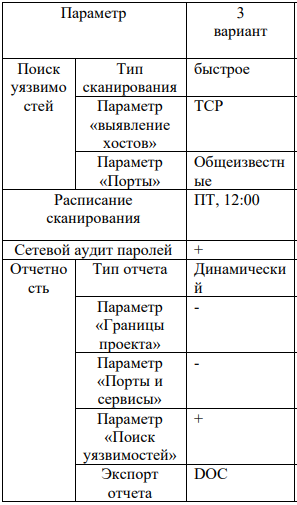

4. По аналогии с методическими указаниями настроить собственное

сканирование и сформировать отчет (рис. 1).

Рисунок 1 – Задание

Ход работы

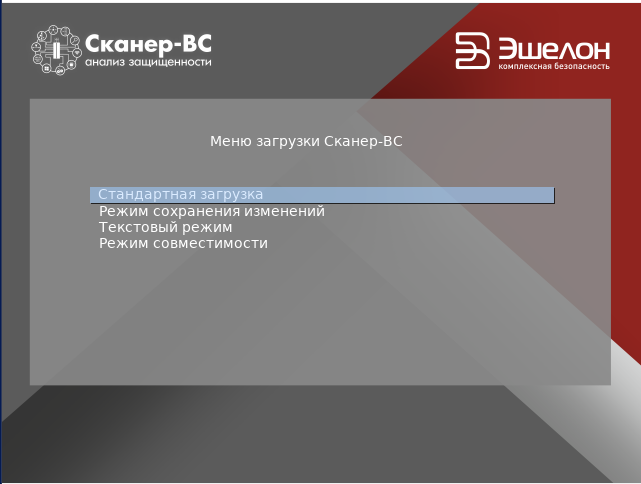

Установим Сканер-ВС и запустим его (рис. 2). Затем установим Windows Server.

Рисунок 2 – Стартовое окно Сканер-ВС

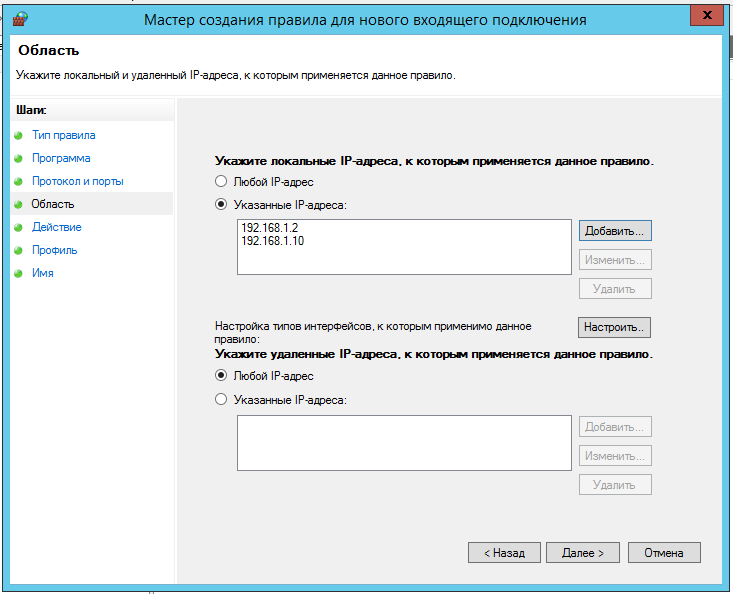

Следующим шагом нужно настроить подключение клиентов к серверу.

Брандмауэр может не разрешить подключение, поэтому на сервере нужно добавить ip адреса двух клиентов (рис. 3).

Рисунок 3 - Настройка правил

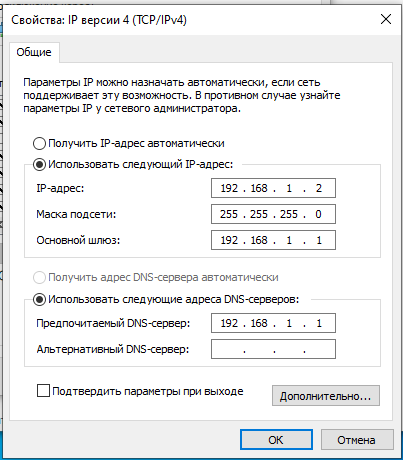

По аналогии, необходимо установить Windows 10. Настройки сетевого адаптера, направленного на «Внутреннюю сеть» показаны на рисунке 4.

Рисунок 4 - Настройка адаптера на ВМ Windows 10

Далее необходимо ввести компьютер в ранее созданный домен (SCANERVS.COM) и в качестве логина и пароля используем данную учетную запись. После ввода компьютера в домен, при правильной настройке должно выйти окно о том, что компьютер подключен (рис. 5).

Рисунок 5- Вход в домен

После подготовительных настроек, перейдем к установке СКАНЕРА ВС. Для установки и запуска ПК «Сканер-ВС» в «Стандартном» режиме (рис. 6).

Рисунок 6 - Окно запуска

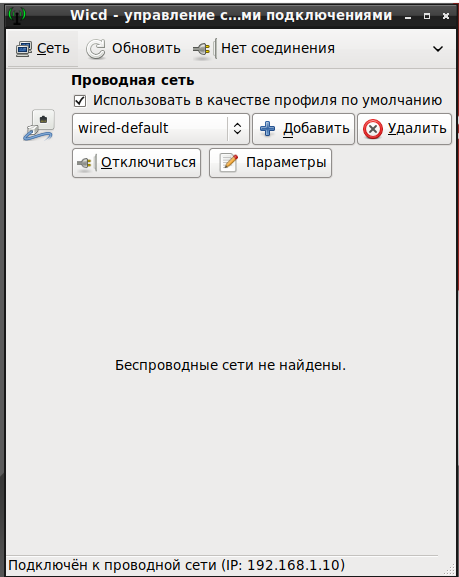

После завершения установки, ПК «Сканер-ВС» будет работать в «Стандартном» режиме. Далее настроим сетевое подключение в ПК «Сканер-ВС». Для этого предназначен Сетевой менеджер «Wicd Network Manager».

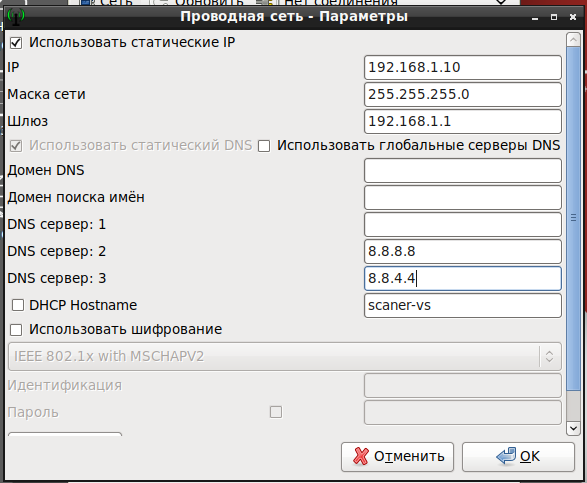

Взаимодействие с сетью необходимо настроить вручную. Для этого нужно нажать кнопку «Параметры». Откроется диалоговое окно «Проводная сеть - Параметры» (рис. 7), в котором можно вручную задать параметры сети, поставив отметку напротив пункта «Использовать статические IP» (рис. 8). После редактирования параметров необходимо нажать кнопку "Подключиться".

Рисунок 7 - Настройка статического IP

Рисунок 8 - Результат подключения к серверу

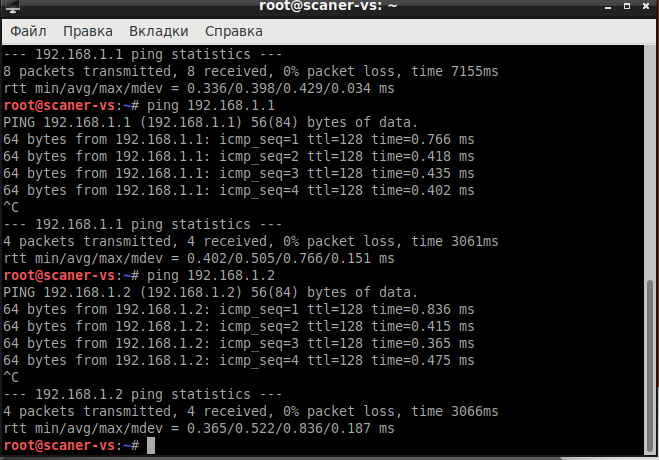

Далее необходимо выполнить перезагрузку системы. Для установленной версии, после загрузки ПК «Сканер-ВС», появится поле ввода пароля, логин введется автоматически. Если все действия выполнены правильно, загрузится рабочий стол ПК «Сканер-ВС». Далее необходимо проверить командой ping связь сканера-ВС с рабочими машинами (рис. 9).

Рисунок 9 - Проверка подключения к сети

Далее работа выполняется согласно третьему варианту.

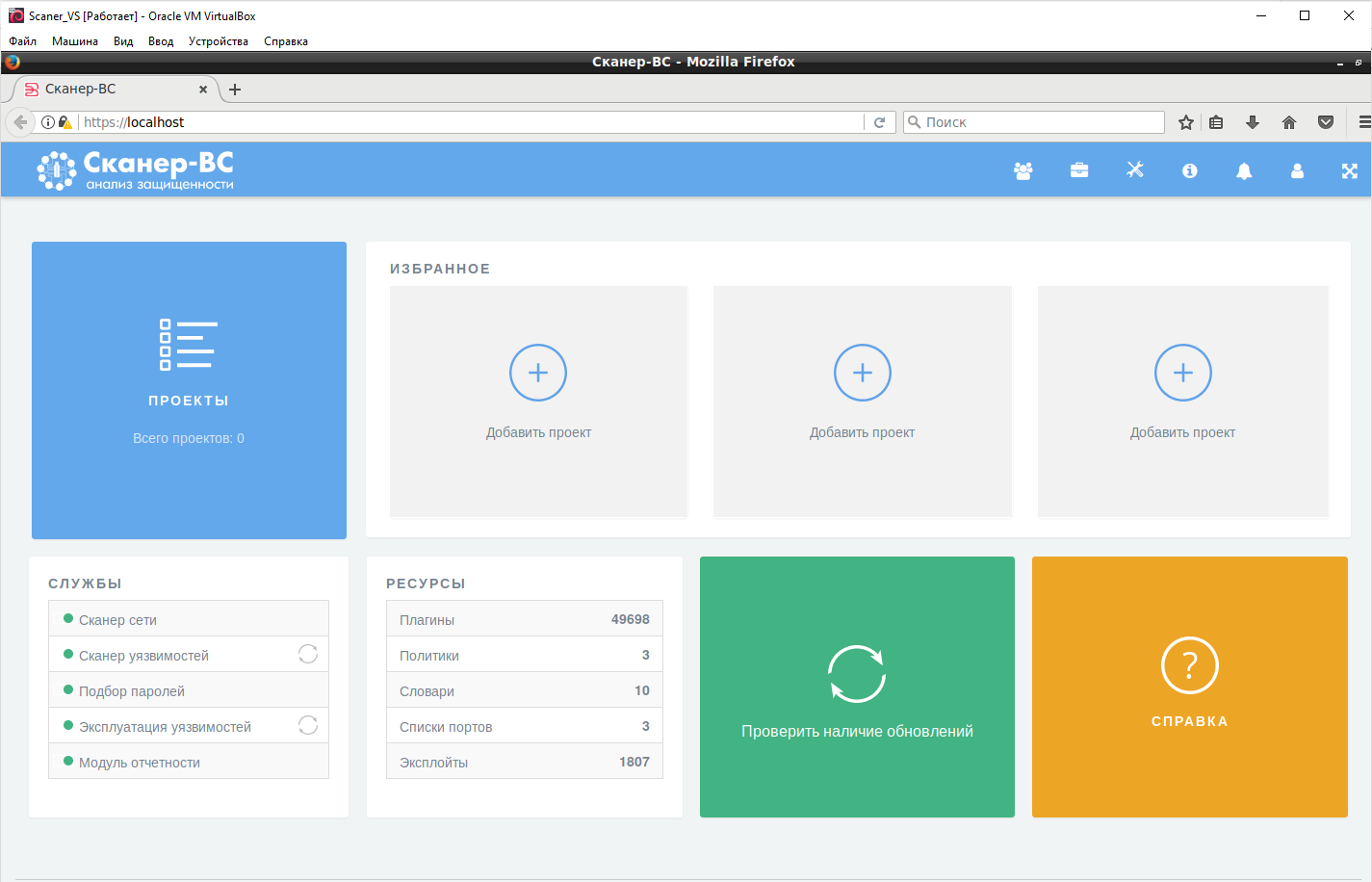

Для начала работы необходимо запустит Сканер-ВС с рабочего стола операционной системы, далее необходимо пройти авторизацию и при успешной авторизации в локальном интерфейсе будет отображено рабочее окно ПК Сканер-ВС (рис. 10).

Рисунок 10 - Начальное окно

Создание нового пользователя показано на рисунке 11.

Рисунок 11 - Создание нового пользователя

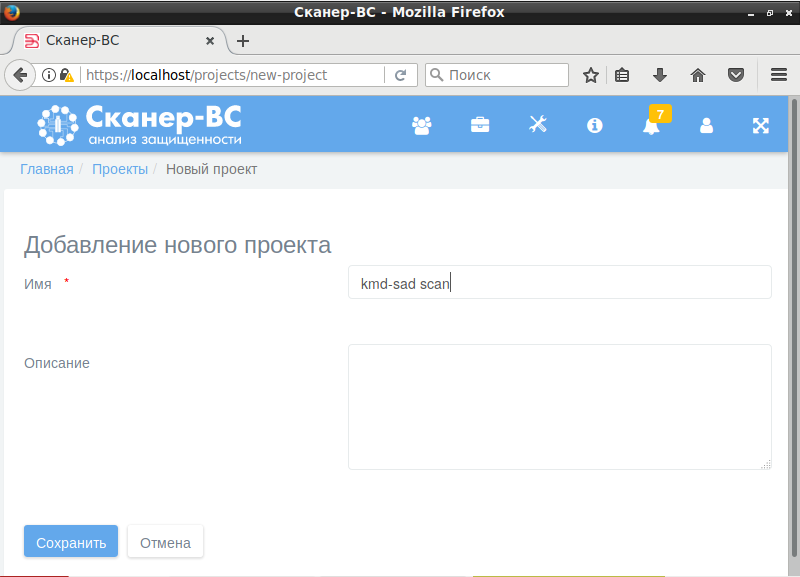

При нажатии кнопки «Новый проект» откроется интерфейс «Добавление нового проекта». После заполнения полей ввода, для сохранения введенной информации о новом проекте необходимо нажать кнопку «Сохранить» (рис 12).

Рисунок 12 - Добавление нового проекта

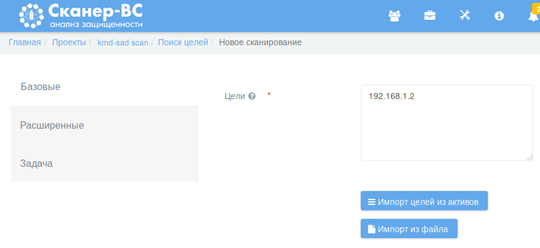

Поиск целей производится путем сканирования IP-адресов и портов (TCP- и UDPпортов) компьютеров, присоединенных к локальной сети. Без поиска целей невозможно использовать все возможности ПК «Сканер-ВС».

Дополнительно поиск целей может быть использован для определения сервисов (служб), запущенных на включенном в сеть компьютере, для идентификации ОС и приложений, а также для трассировки маршрутов следования данных в сетях для построения топологии сети. Для этого необходимо создать новое сканирование и задать настройки для запуска сканирования сети (рис. 13).

Рисунок 13 - установка ip-адресов

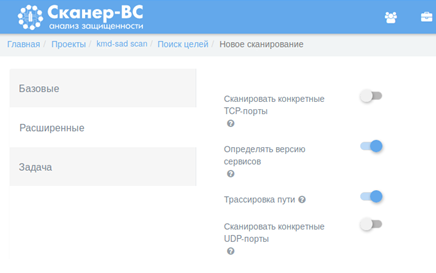

Дополнительные настройки сканирования сети расположены во вкладке «Расширенные» и используются при необходимости (рис. 14).

Рисунок 14 - Расширенные настройки

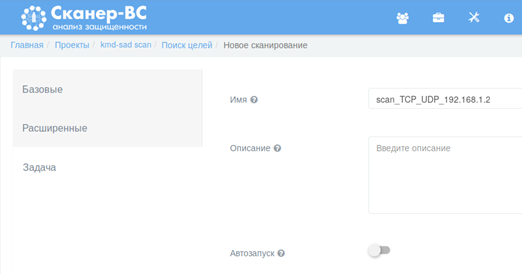

Во вкладке «Задача» задаем имя и описание текущего сканирования в соответствующих пустых полях. Если поля оставить пустыми, они будут заполнены автоматически, исходя из установленных настроек сканирования (рис. 15).

Рисунок 15 - Настройка имени

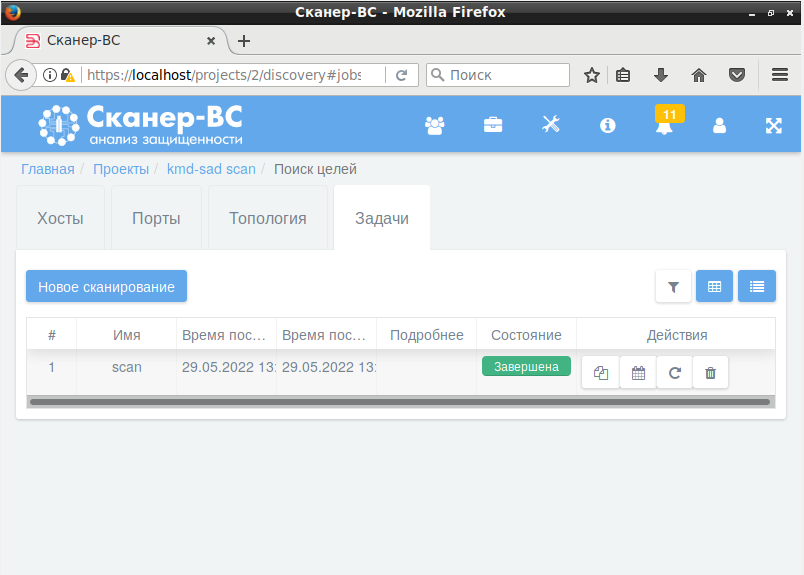

Для запуска задачи необходимо нажать на соответствующую пиктограмму находящейся в столбце действия, в одной строке с задачей, успешное завершение сканирования представлено на рисунке 16.

Рисунок 16 - Успешное сканирование

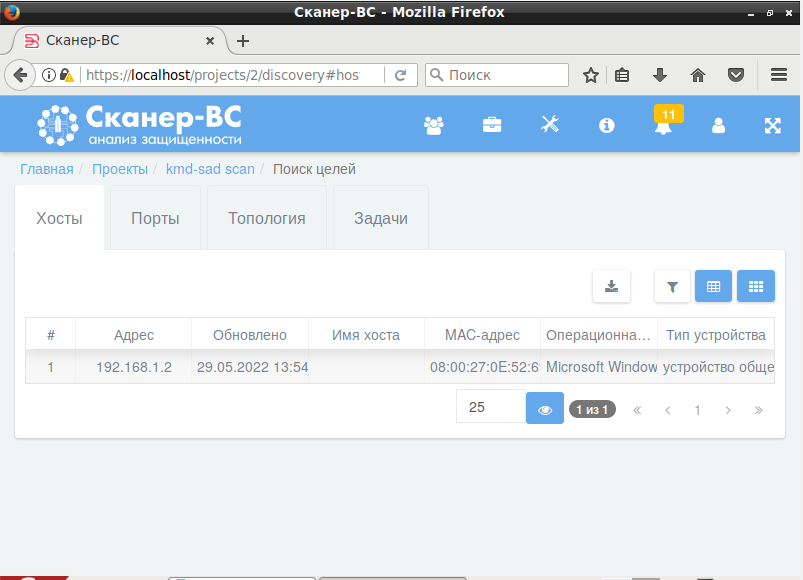

После завершения сканирования можно просмотреть подробную информацию о выполненной задаче (рис. 17).

Рисунок 17 - Подробная информация

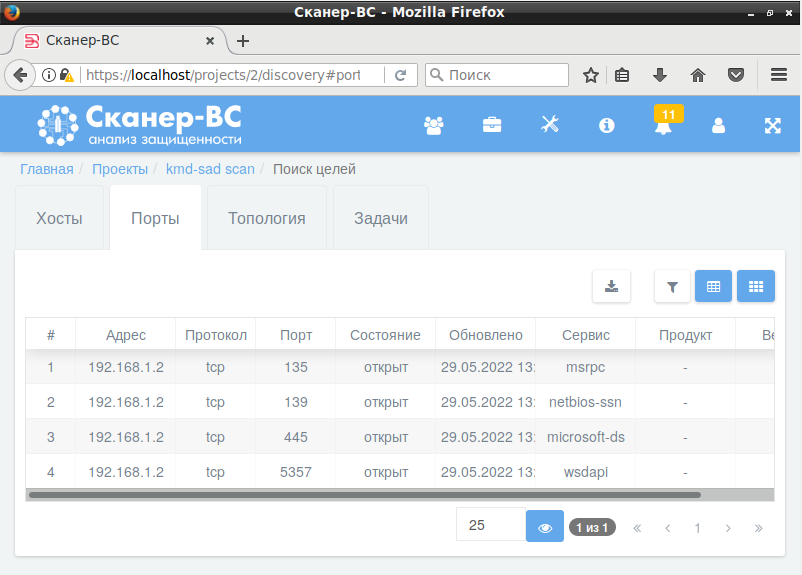

После завершения сканирования во вкладке «Порты» появятся данные об открытых портах, запущенных сервисах, продуктах и номерах версий, которые будут сгруппированы в таблицу (рис. 18).

Рисунок18 - Открытые порты

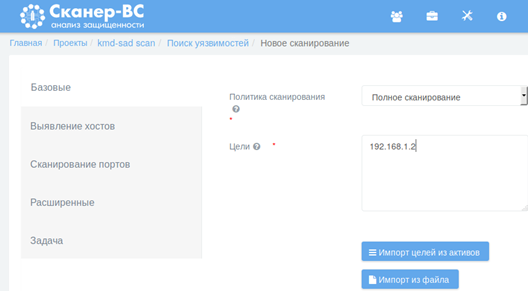

Перейдем в раздел поиск уязвимостей и добавим новое сканирование. Настройки, необходимые для запуска поиска уязвимостей, находятся во вкладке «Базовые» (рис. 19 - 20), где Оператор задает цели поиска уязвимостей (IP-адреса проверяемых компьютеров, сетей или подсетей) и выбирает политику сканирования (набор правил сканирования): базовую (быструю, сканирование веб-сервисов, либо полное сканирование) или пользовательскую, настраиваемую Оператором.

Рисунок 19 - Базовые настройки

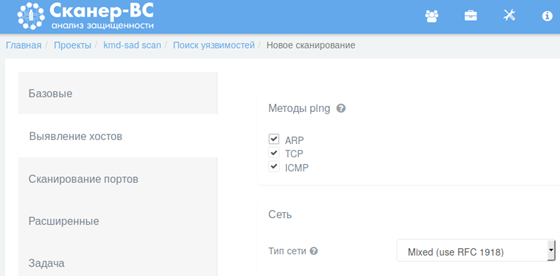

Рисунок 20 - Настройки «Выявление хостов»

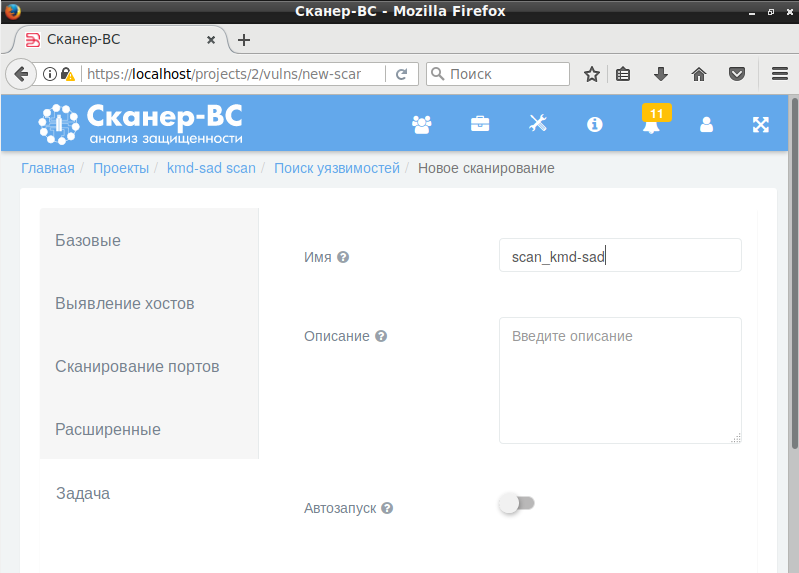

Во вкладке «Сканирование портов» оставим параметр «порты» по умолчанию. Во вкладке «Задача» Оператор задает имя и описание в соответствующие пустые поля (рис. 21).

Рисунок 21 - Выставление имени

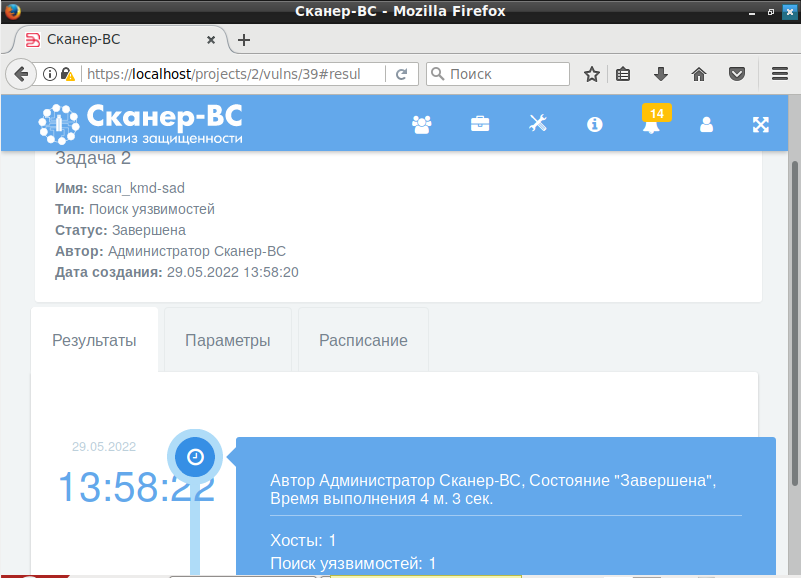

После завершения сканирования (рис. 22) во вкладке «Уязвимости» появятся данные об обнаруженных уязвимостях, которые будут сгруппированы в таблицу (рис. 23).

Рисунок 22 - Завершенное сканирование

Рисунок 23 - Найденная уязвимость

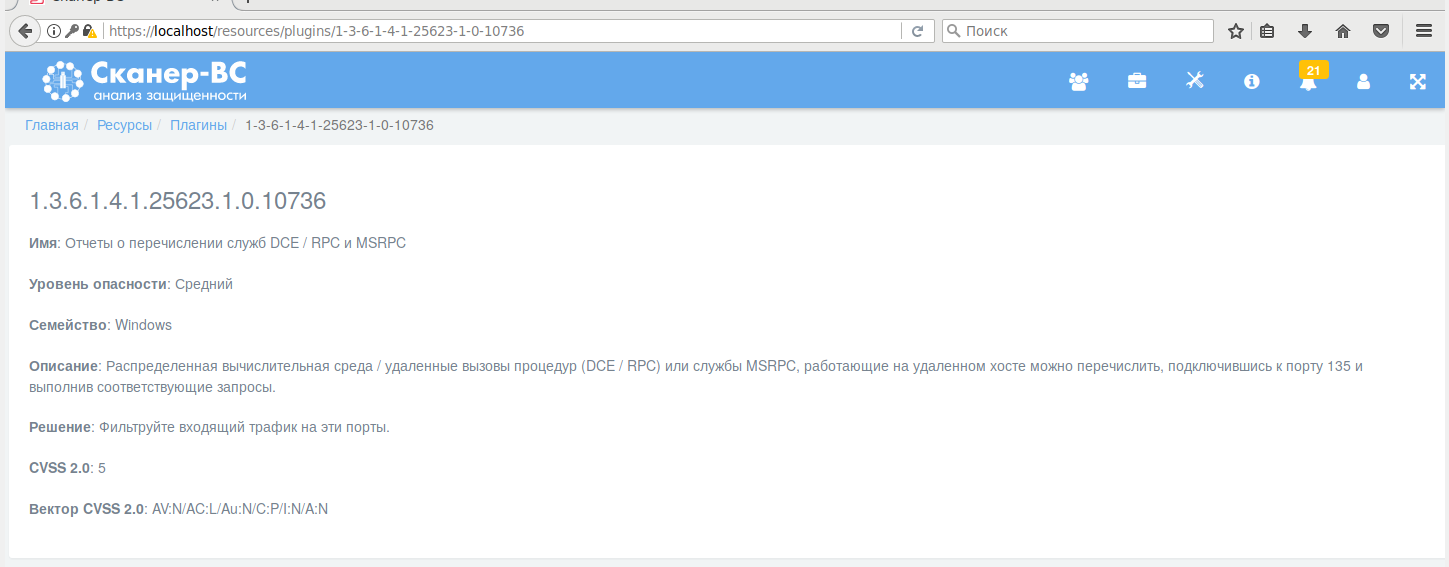

Чтобы подробнее узнать об уязвимости, необходимо нажать на нее правой кнопкой мыши (рис. 24).

Рисунок 24- Подробная информация об уязвимости

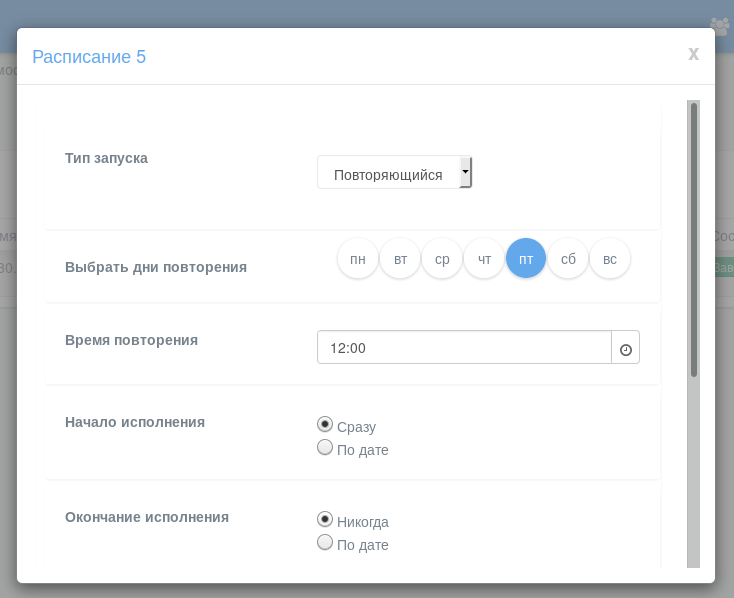

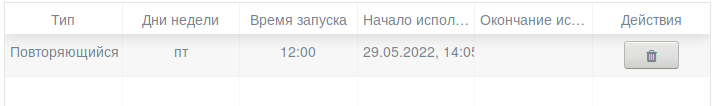

Помимо всего этого можно настроить расписание, нажав кнопку запланировать (рис. 25). После чего необходимо нажать добавить правило (рис. 26).

Рисунок 25- Установка параметров

Рисунок 26-Добавленное правило

Создадим на Windows 10 учетную запись пользователя USER c паролем Qwerty123 и выполним вход.

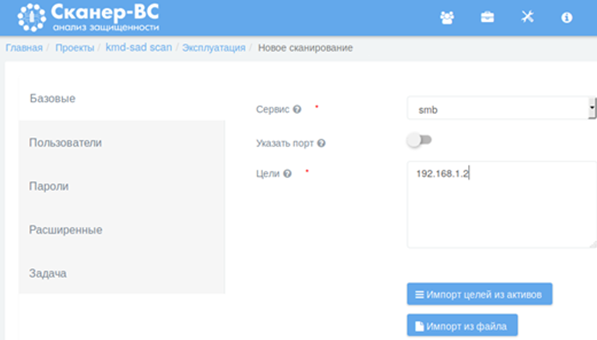

В настройках выберем smb для подключения по соответствующему протоколу (рекомендовано для Windows, для Linux используется SSH) и добавим IP (рис. 27).

Рисунок 27- Базовые настройки

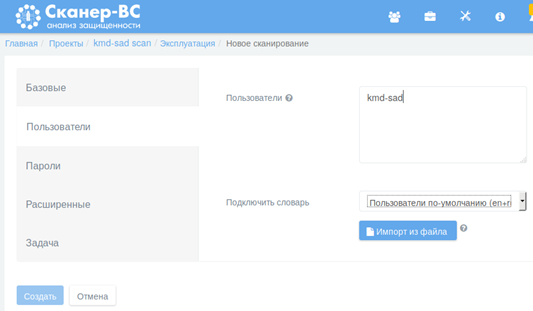

Во вкладке Пользователи добавим имя User и подключим дополнительный словарь имен (рис. 28).

Рисунок 28 - Настройка пользователя

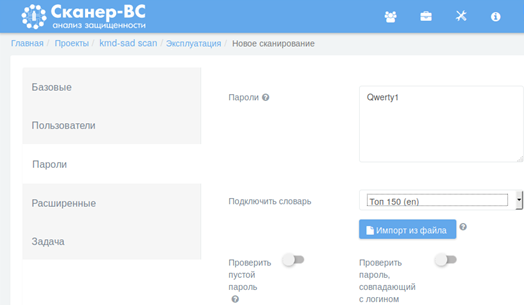

Далее добавим пароль Qwerty123 (рис. 29).

Рисунок 29 - Добавление пароля

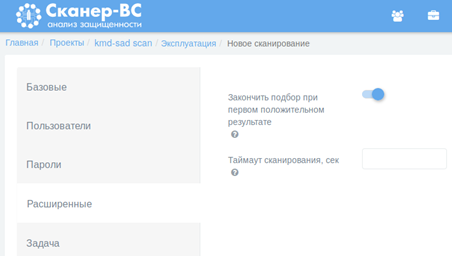

В расширенных параметрах включим тумблер «закончить подбор при первом положительном результате» и запустим сканирование (рис. 30).

Рисунок 30 - Расширенные параметры

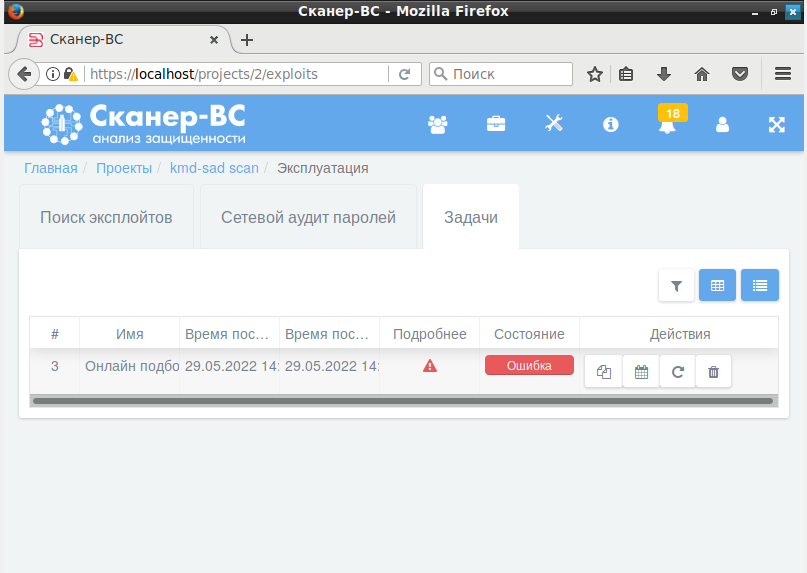

Появится ошибка, означающая прерывание аудита (рис. 31).

Рисунок 31 - Ошибка

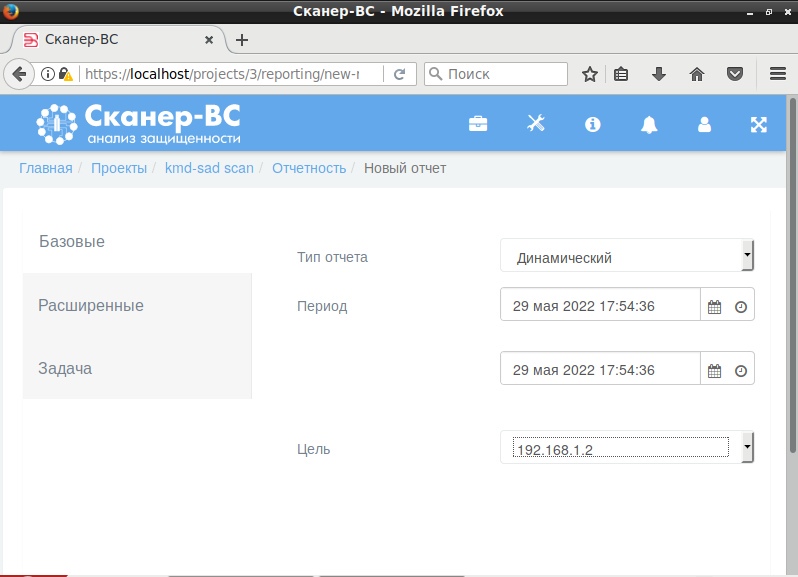

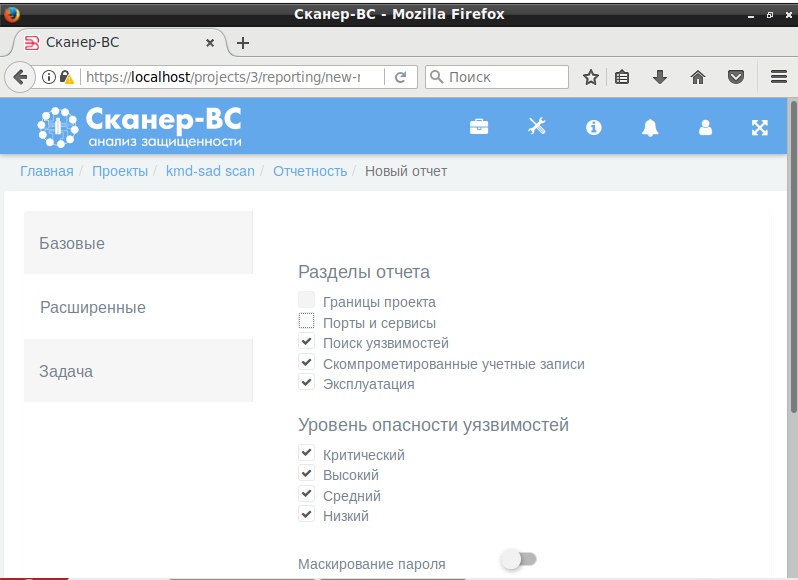

Документирование является неотъемлемой частью анализа защищенности информационной системы. Для объединения результатов всех этапов тестирования в ПК «Сканер-ВС» используется сектор «Отчет», с помощью которого можно построить отчет с результатами тестирований. Интерфейс создания нового отчета представлен на рисунках 32 - 33.

Рисунок 32 - Создание нового отчета

Рисунок 33 – Настройка параметров

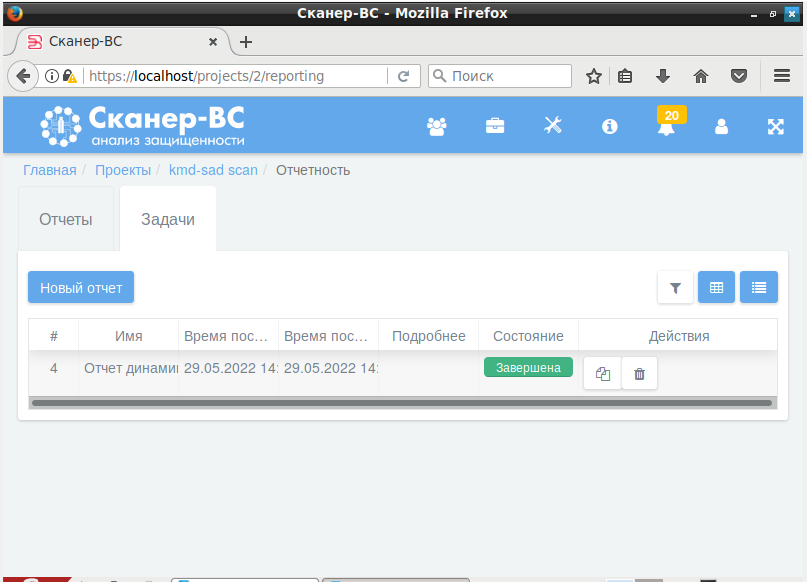

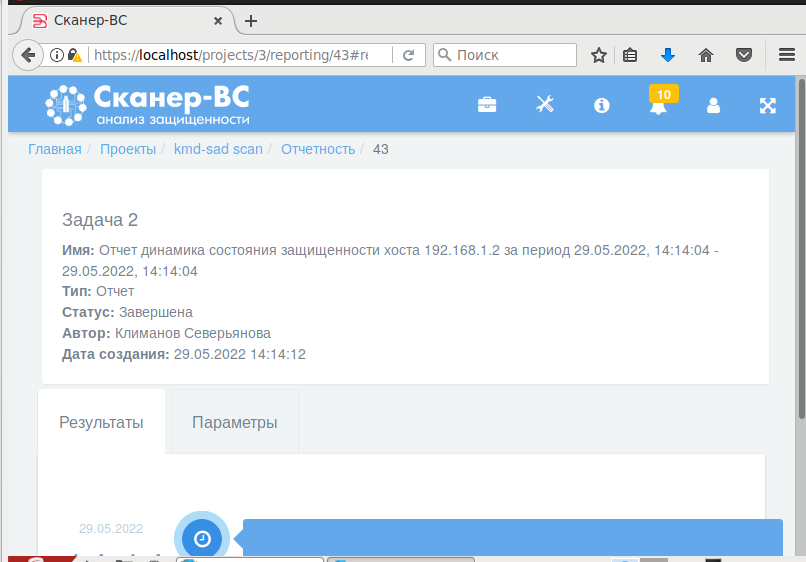

После завершения настройки, для запуска создания отчета необходимо нажать копку «Создать» (рисунки 34 - 35). Отчет можно экспортировать в формат HTML, PDF, DOC (рис. 36).

Рисунок 34 - Созданный отчет

Рисунок 35 - Полученный отчет

Рисунок 36 - Экспортированный отчет

Заключение

В ходе выполнения лабораторной работы были получены навыки настройки и эксплуатации сканера безопасности Сканер-ВС.