усзи2

.docxМинистерство высшего образования и науки Российской Федерации

Федеральное государственное бюджетное образовательное учреждение

высшего профессионального образования

«ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ

УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ» (ТУСУР)

Кафедра безопасности информационных систем (БИС)

SECRET NET. ЗАМКНУТАЯ ПРОГРАММНАЯ СРЕДА. КОНТРОЛЬ ЦЕЛОСТНОСТИ

Отчет по лабораторной работе №2

по дисциплине «Управление средствами защиты информации»

Студент гр.739-1

______ Климанов М.Д.

09.04.2022г

Принял

Руководитель

доцент кафедры БИС

_______ Рахманенко И.А.

__.__.2022г

Томск 2022

1 Введение

Целью данной работы является изучение и приобретение навыков настройки и управления основными защитными механизмами СЗИ от НСД «Secret Net». Рассмотрены принципы обеспечения замкнутой программной среды и настройки контроля целостности.

2 Ход работы

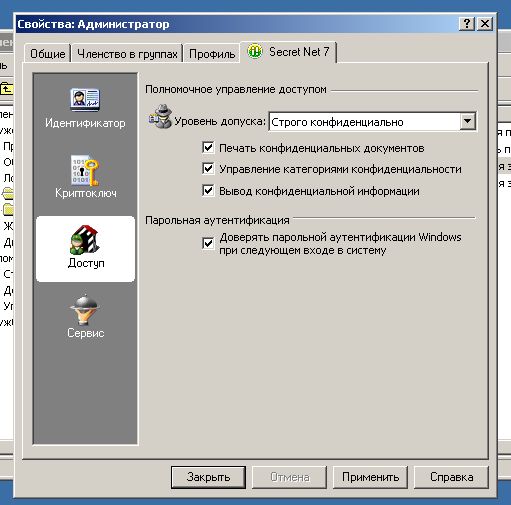

Откроем свойства учетной записи Администратор. Изменим уровень допуска на строго конфиденциально, разрешим управление категориями конфиденциальности, вывод и печать конфиденциальных документов (рисунок 1).

Рисунок 1 – Параметры управления полномочным доступом для пользователя Администратор

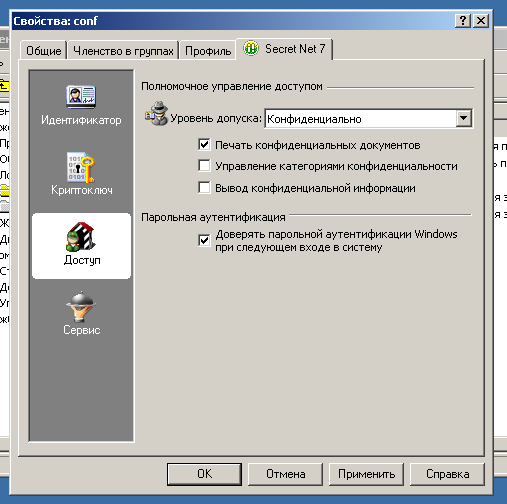

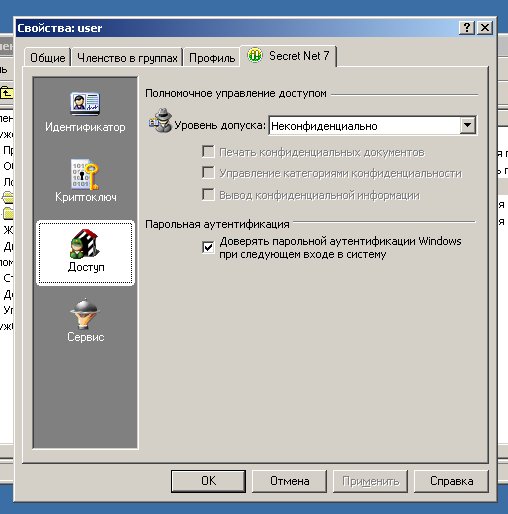

Создадим учетные записи user и conf. Настроим пользователю conf категорию доступа конфиденциально и добавим возможность печати конфиденциальных документов (рисунок 2). Для пользователя user по умолчанию задан уровень допуска «Неконфиденциально» (рисунок 3).

Рисунок 2 – Параметры управления полномочным доступом для пользователя conf

Рисунок 3 – Параметры управления полномочным доступом для пользователя user

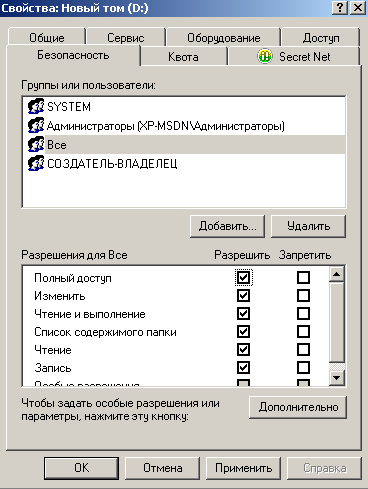

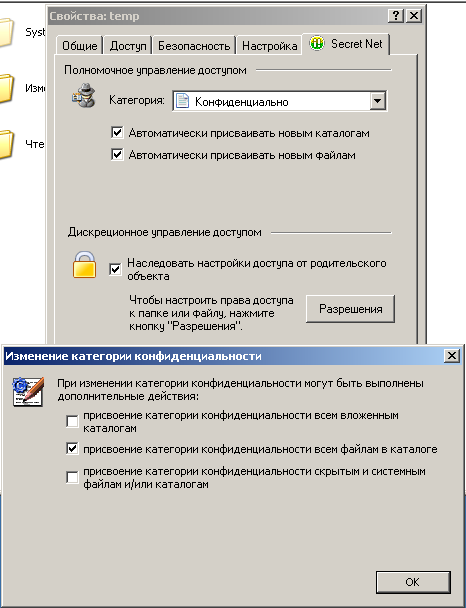

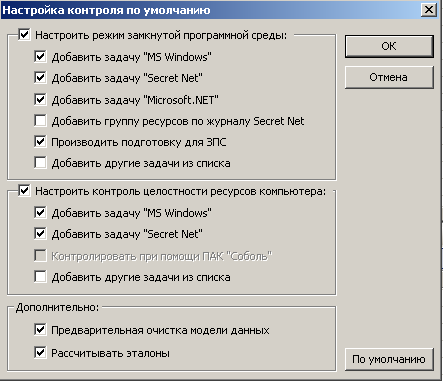

Для группы Все выставим полный доступ (рисунок 4). Изменим разрешения на доступ к диску «D:\». Изменим у папки «D:\temp» категорию конфиденциальности на «Конфиденциально», изменив категорию и у всех вложенных файлов (рисунок 5). Отдельно файлу «D:\temp\Неконф.txt» зададим категорию «Неконфиденциально» (рисунок 6).

Рисунок 4 -Выставление разрешений

Рисунок 5 - Изменение уровня конфиденциальности папки temp

Рисунок 6 – Свойства файла Неконф

Настройка механизмов контроля целостности и замкнутой программной среды.

Войдем под учетной записью Администратор (рисунок 7).

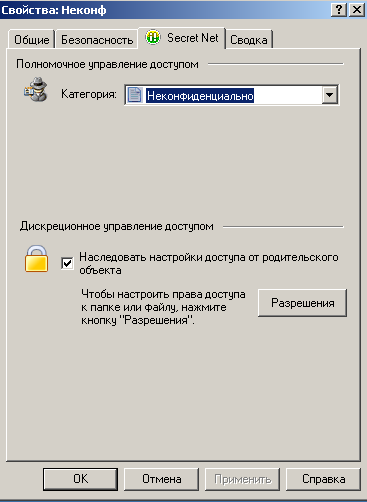

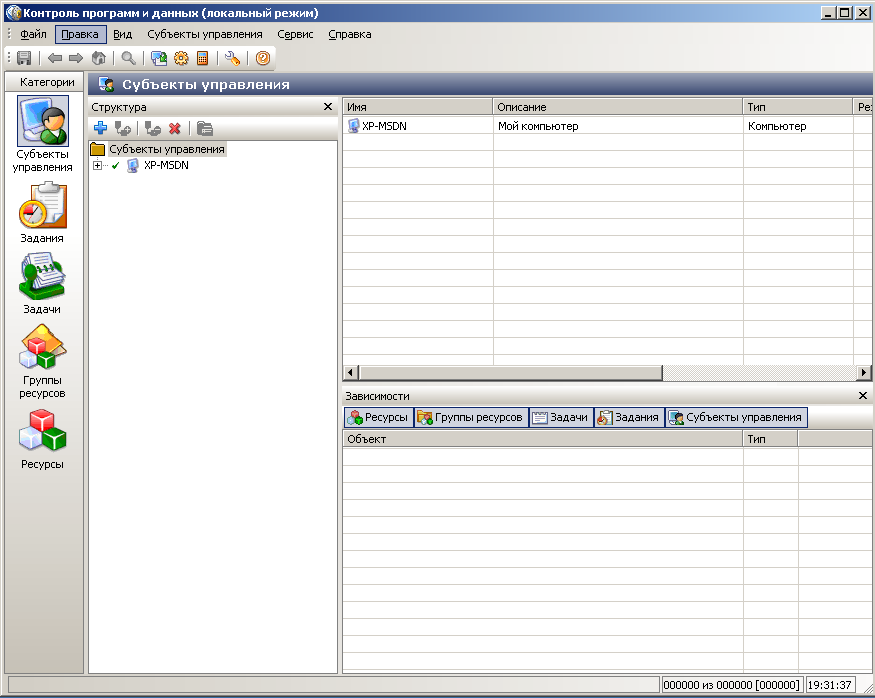

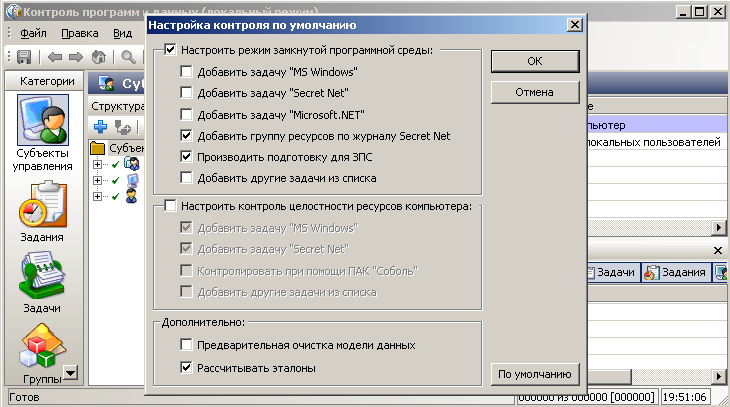

Для построения фрагментов модели данных в программе КЦ-ЗПС выбираем команду «Файл \Новая модель данных». В ней предоставляется возможность детальной настройки параметров для формирования новой модели данных (рисунок 8).

Рисунок 7 – Программа «Контроль программ и данных»

Рисунок 8 - Настройка контроля целостности и ЗПС для стандартных

объектов

В эту модель можно добавить файлы операционной системы и Secret Net для контроля их целостности и создания ЗПС. После успешного формирования модели данных в основном окне программы управления КЦ-ЗПС появится новая структура, включающая в себя субъект «Компьютер» с назначенными для него заданиями.

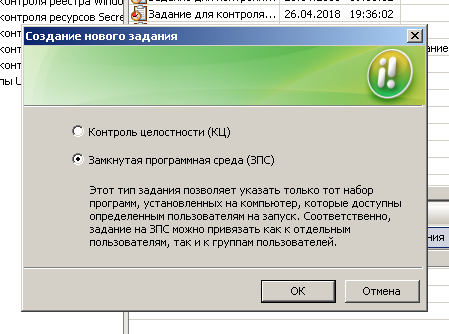

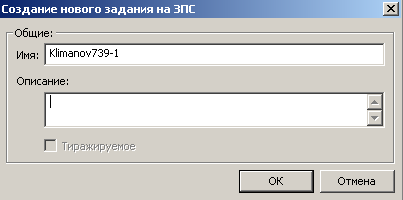

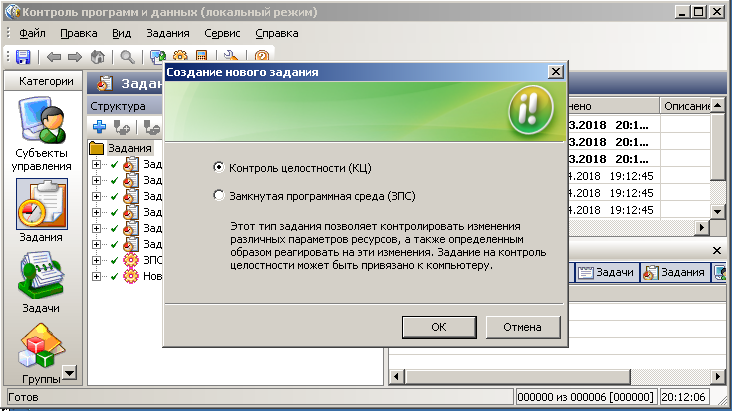

После того, как произойдет подготовка ресурсов для использования замкнутой программной среды, в левой части окна выберем категорию «Задания» и выберем в меню «Задания \Создать задание». На экране появится диалог выбора типа задания. Выбираем «Замкнутая программная среда» (рисунок 9). Затем введем имя задания и продолжим работу, нажав на кнопку «ОК» (рисунок 10).

Рисунок 9 – Выбор типа задания

Рисунок 10 – Задание имя задания

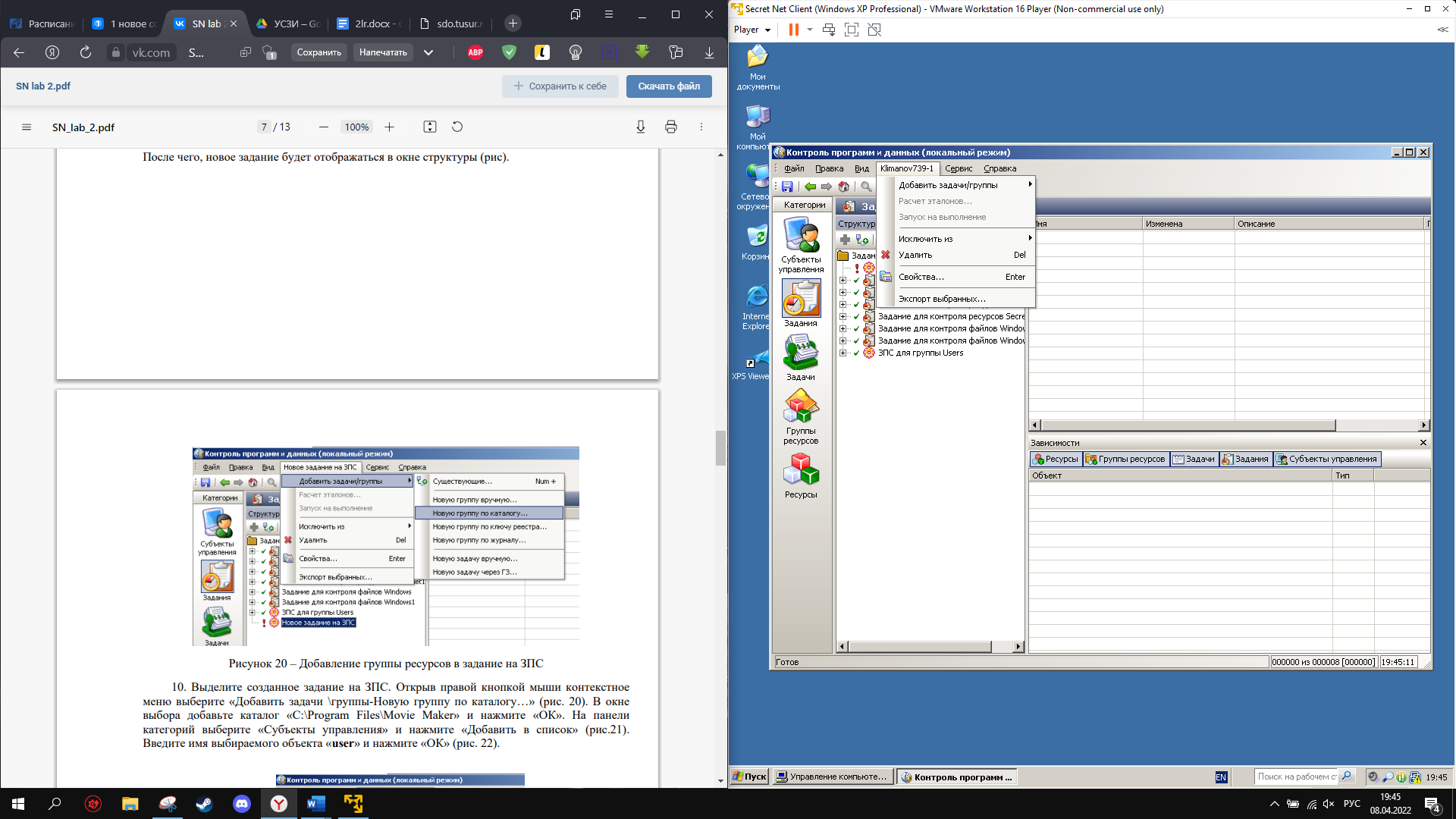

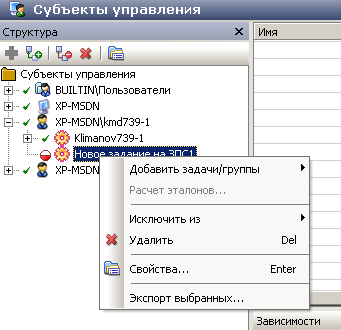

Выделим созданное задание на ЗПС. Открыв правой кнопкой мыши контекстное меню выберем «Добавить задачи \группы-Новую группу по каталогу…» (рисунок 11).

Рисунок 11 – Добавление группы ресурсов в задании на ЗПС

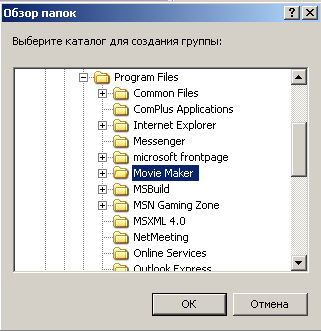

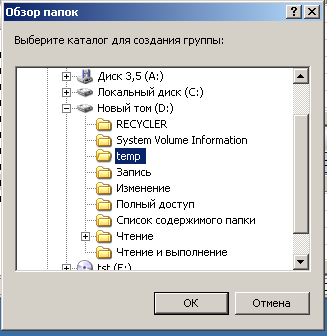

В окне выбора добавим каталог «С:\Program Files\Movie Maker» и нажмем «ОК» (рисунок 12).

Рисунок 12 – Добавление каталога

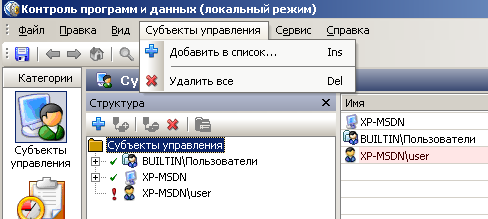

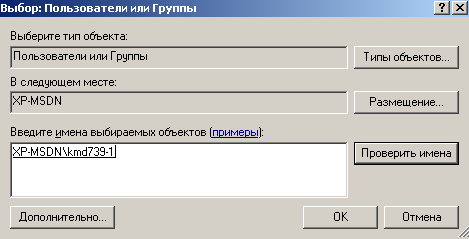

На панели категорий выберем «Субъекты управления» и нажмем «Добавить в список» (рисунок 13). Введем имя выбираемого объекта «user» и нажмем «ОК» (рисунок 14).

Рисунок 13 - Добавление контролируемого пользователя

Рисунок 14 - Выбор пользователя user

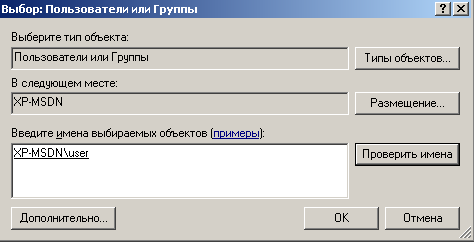

Выделим добавленного пользователя. В меню выберем «XP-MSDN\user>Добавить задания > Существующие...», в открывшимся окне выберем «Новое задание на ЗПС» и нажмем «ОК» (рисунки 15-16).

Рисунок 15 – Добавление задание пользователю

Рисунок 16 – Добавление существующего задания пользователю

Теперь пользователя user выбранный каталог будет входить в ЗПС, а следовательно, программы находящиеся в каталоге будут разрешены к запуску.

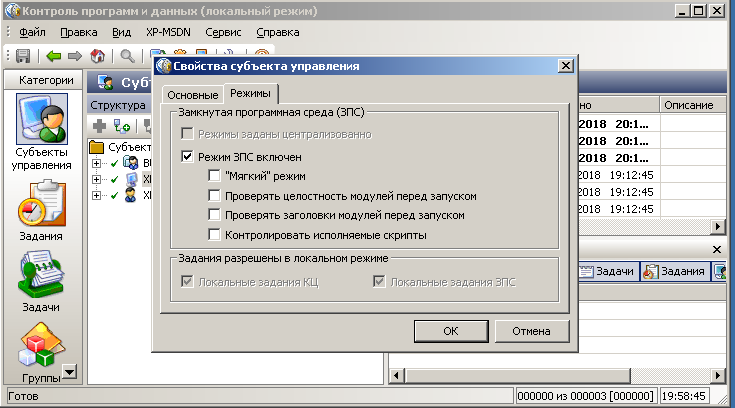

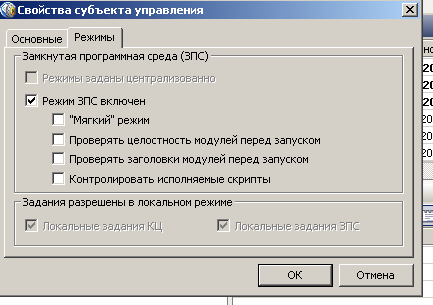

Для того, чтобы ЗПС функционировала необходимо включить «Жесткий режим».

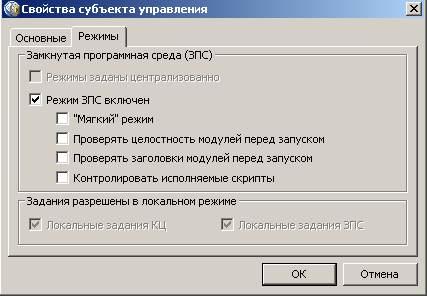

В появившемся окне перейдем к вкладке «Режимы» (рисунок 17).

Рисунок 17- Настройка режима ЗПС

После проделанных действий замкнутая программная среда будет работать в «Жестком режиме». То есть будут разрешены для запуска только те программы, которые добавлены в задания на ЗПС. На учетную запись «Администратор» ЗПС не действует, так как в групповых политиках была задана данная привилегия.

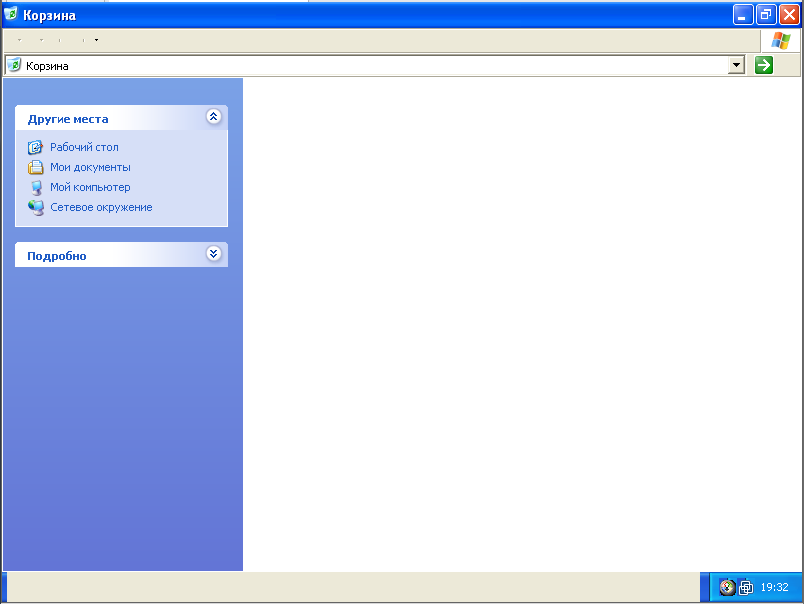

Закроем программу, сохранив модель. Войдем под учетной записью «user». Попробуем поработать в операционной системе (рисунки 18-19).

Рисунок 18 – Сообщение об ошибке при входе от имени user

Рисунок 19 – Не отображение никаких знаков в «Корзине»

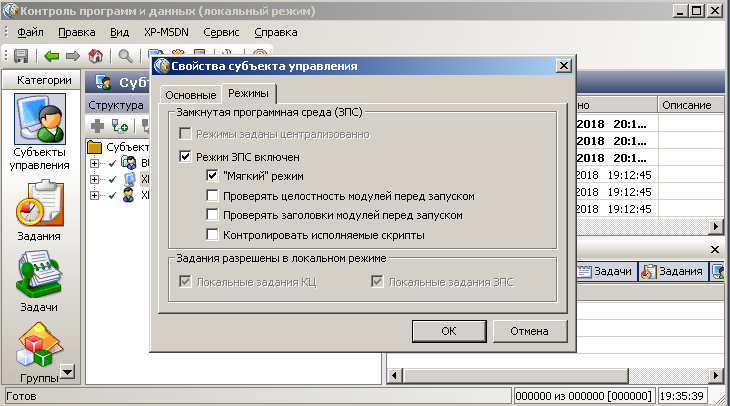

Войдем под учетной записью «Администратор» и включим «мягкий» режим работы ЗПС (рисунок 20). Сохраним модель.

Рисунок 20 – Включение «Мягкого» режима работы ЗПС

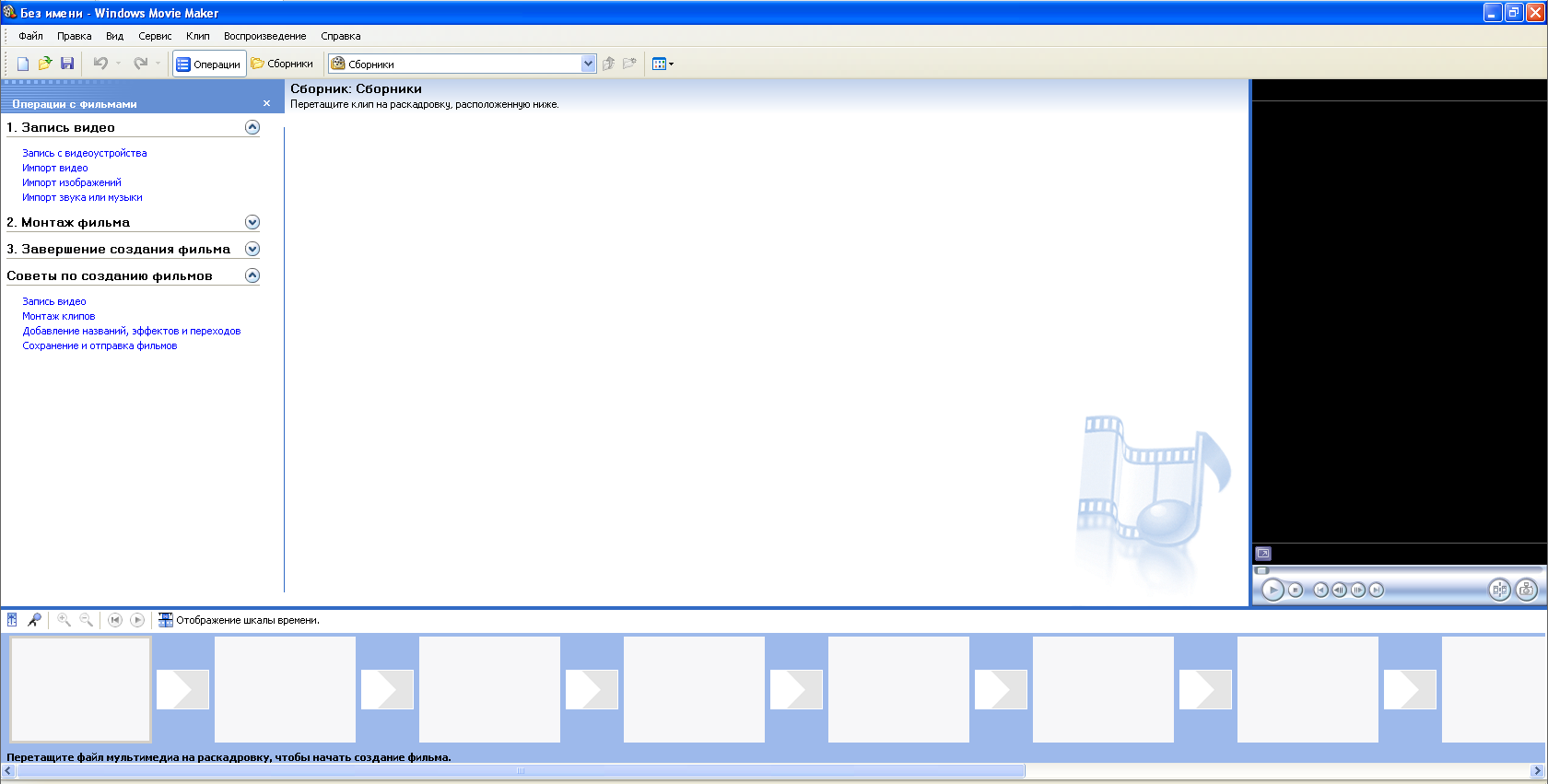

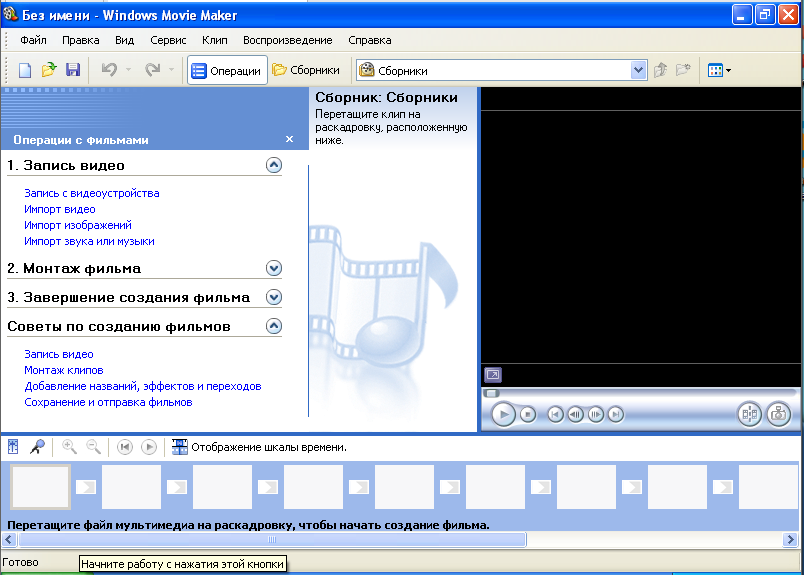

Войдем под учетной записью user и запустим Movie Maker. Теперь все необходимые для корректной работы программы будут записаны в журнал Secret Net (рисунок 21).

Рисунок 21 – Запуск moviemk.exe

Войдем под учетной записью Администратор и добавим в задание на ЗПС файлы из журнала Secret Net: под учетной записью Администратор откроем Контроль программ и данных, выберем Файл-Новая модель данных, задав режим ЗПС с добавлением группы ресурсов по журналу Secret Net (рисунок 22).

Рисунок 22 - Добавление группы ресурсов по журналу Secret Net

В этом случае Secret Net разрешит запускаться программам, записи о попытках запуска которых отмечены журналах Secret Net. Файлы без ЭЦП игнорировать. Далее включим жесткий режим ЗПС (рисунок 23) и сохраним модель.

Рисунок 23 – Включение «Жесткого» режима

Войдем под учетной записью user. Запустим программу Windows Movie Maker и убедимся в возможности ее запуска (рисунок 24).

Рисунок 24 – Запуск Windows Movie Maker

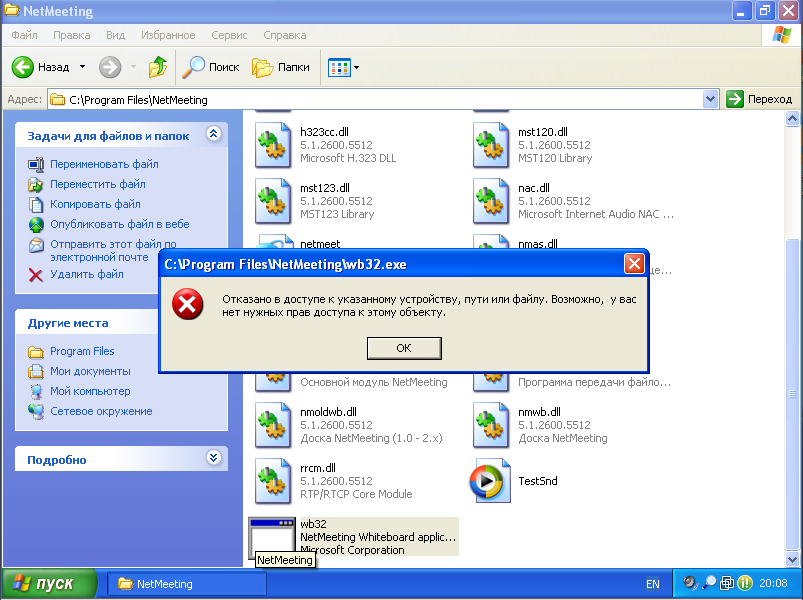

Запустим Windows Media Player. Попробуем запустить другие программы (рисунки 25-26).

Рисунок 25 – Запуск Windows Media Player

Рисунок 26 – Запуск wb32

Настройка контроля целостности.

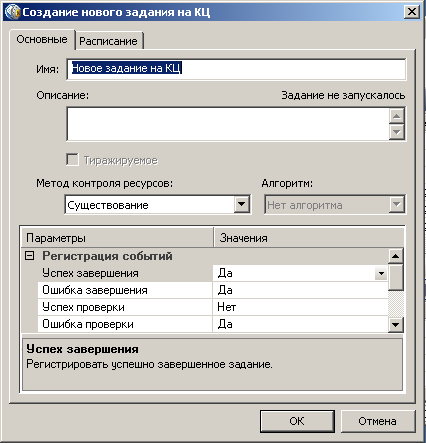

Войдем под учетной записью «Администратор». На экране появится диалог выбора типа задания. Выбираем «Контроль целостности» (рисунок 27).

Рисунок 27 - Создание задания на КЦ

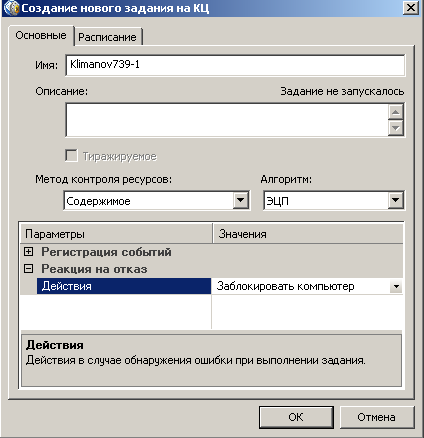

После того, как выбран тип «Контроль целостности», появится окно «Создание нового задания на КЦ» (рисунок 28). В данном окне зададим имя «Новое задание на КЦ». В методе контроля ресурсов выберем «Содержимое», а для параметра «Реакция на отказ» выставим значение «Заблокировать компьютер».

Рисунок 28 - Окно настроек задания на контроль целостности

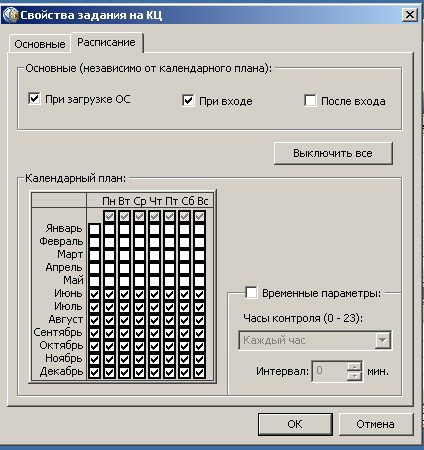

Перейдем к вкладке «Расписание» (рисунок 29). Во вкладке «Расписание» выберем поля «При загрузке ОС», «При входе».

Рисунок 29 - Настройка расписания контроля целостности

Также можно настроить по каким дням и месяцам будет выполняться контроль целостности. Для этого установим КЦ с июня по декабрь и с понедельника по воскресенье и нажмем кнопку «ОК» (рисунок 30).

Рисунок 30- Настройка расписания контроля целостности по месяцам и дням недели

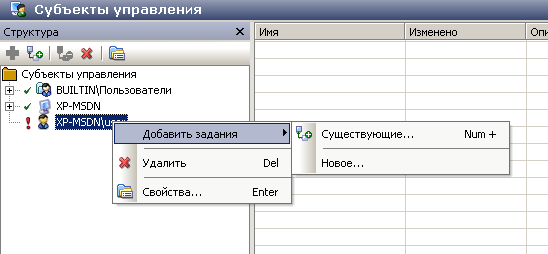

Необходимо задать контроль целостности для данного компьютера. Для этого перейдем к вкладке «Субъекты управления», выберем «XP-MSDN» и вызовем контекстное меню и добавим задание «Новое задание на КЦ» (рисунок 31).

Рисунок 31 – Создание нового задания на КЦ для XP-MSDN

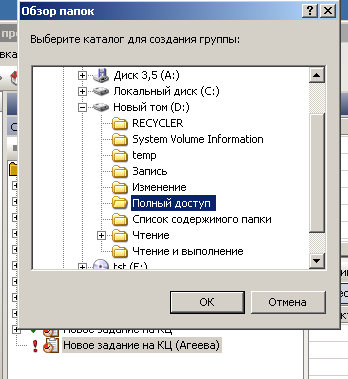

Перейдем к категории «Задания», вызовем контекстное меню нового задания на КЦ и добавим ресурс по каталогу «D:\Temp» (рисунок 32).

Рисунок 32 - Добавление группы ресурсов в задание на КЦ

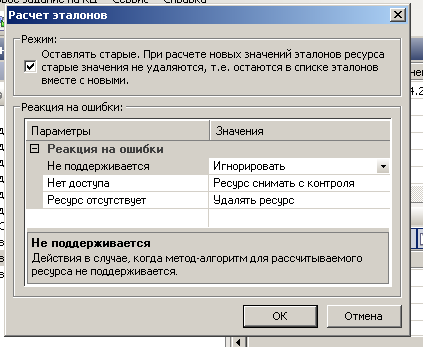

Произведем расчет эталонов для файлов, заданных на контроль целостности. В контекстном меню «Нового задания на КЦ» – Расчет эталонов. Установим галочку оставлять старые и нажмем ОК (рисунок 33).

Рисунок 33 – Расчет эталонов

Для того, чтобы компьютер каждый раз не блокировался по причине нарушения целостности, войдем под учетной записью Администратор и пересчитаем эталоны для созданного задания на КЦ (рисунок 34).

Рисунок 34 – Перерасчет эталонов

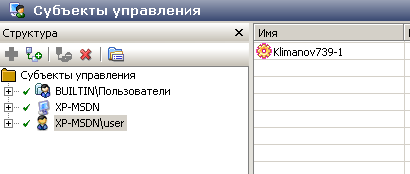

2.1 Выполнение задания по варианту

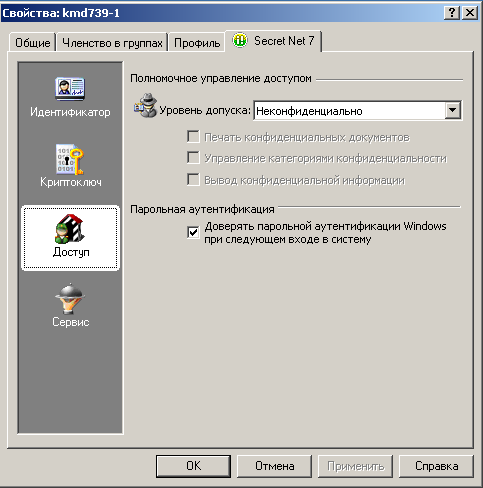

Создадим учетную запись, соответствующую имени в кафедральной сети (либо из ФИО). В зависимости от номера варианта зададим учетной записи пользователя категорию конфиденциальности: «Неконфиденциально» (рисунок 35).

Рисунок 35 – Уровень допуска пользователя 7371_avs

Для данной учетной записи проделаем следующие действия:

1. Создадим замкнутую программную среду в «жестком режиме» для ресурса «С:\Program Files \Internet Explorer» для созданной учетной записи пользователя (рисунки 36-39).

Рисунок 36 – Добавление контролируемого пользователя

Рисунок 37 – Добавление задание на ЗПС по каталогу

Рисунок 38 – Задание на ресурс Internet Explorer

Рисунок 39 – Включение «Жесткого» режима

2. Настроим контроль целостности для ресурса «D:\Полный доступ». Попытаемся подменить содержащийся в данной папке файл «notepad.exe» файлом «C:\Windows\Regedit.exe». Проверим работу механизма контроля целостности (рисунок 40).

Рисунок 40 – Настройка КЦ для ресурса «D:\Полный доступ»

3 Заключение

В ходе выполнения данной лабораторной работы были изучены и приобретены навыки настройки и управления основными защитными механизмами СЗИ от НСД «Secret Net». Рассмотрены принципы обеспечения замкнутой программной среды и настройки контроля целостности.