пк.пр5

.docxМинистерство науки и высшего образования Российской Федерации

Федеральное государственное бюджетное образовательное учреждение высшего образования

«ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ» (ТУСУР)

Кафедра комплексной информационной безопасности электронно-вычислительных систем (КИБЭВС)

ПРИМЕНЕНИЕ ИНФРАСТРУКТУРЫ ОТКРЫТЫХ КЛЮЧЕЙ НА АВТОМАТИЗИРОВАННОМ РАБОЧЕМ МЕСТЕ

Отчет по практической работе №5 по дисциплине «Прикладная криптография»

Студент гр. 739-1

______Климанов М.Д.

19.05.2022

Доцент кафедры

КИБЭВС

____Якимук А.Ю.

__.__.2022

1 Введение

Целью практической работы является получение навыков по шифрованию, созданию электронной подписи (в том числе множественной) на электронных документах.

2 ХОД РАБОТЫ

2.1 Предварительная подготовка

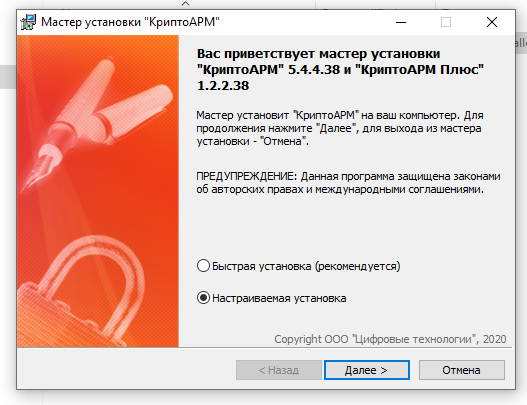

Была установлена программа КриптоАРМ (рисунок 1).

Рисунок 1 – Мастер установки КриптоАРМ

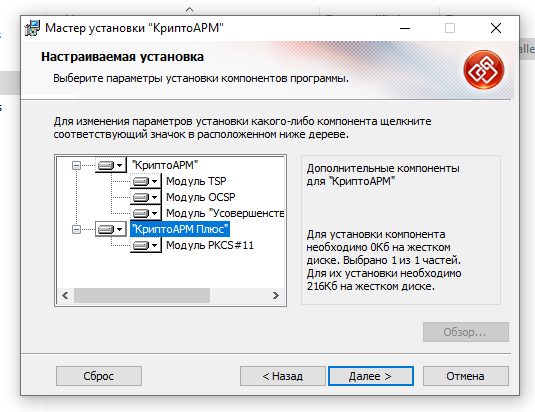

Была выбрана настраиваемая установка со всеми модулями системы (рисунок 2).

Рисунок 2 – Выбор модулей КриптоАРМ для установки

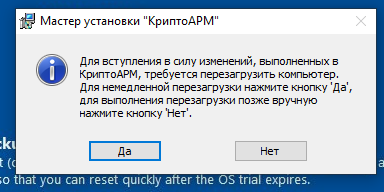

По окончании установки появилось окно о необходимости перезагрузки (рисунок 3).

Рисунок 3 – Требование перезагрузки

2.2 Выдача сертификатов

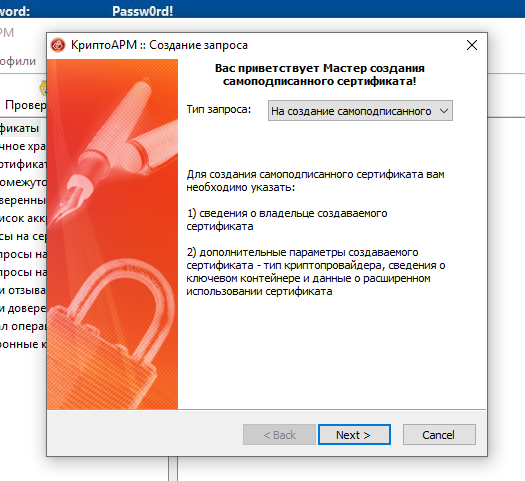

Для ознакомления с процедурой выдачи сертификатов нажата кнопка «Создать» и выбран пункт «Самоподписанный сертификат» (рисунок 4).

Рисунок 4 – Запрос на выдачу самоподписанного сертификата

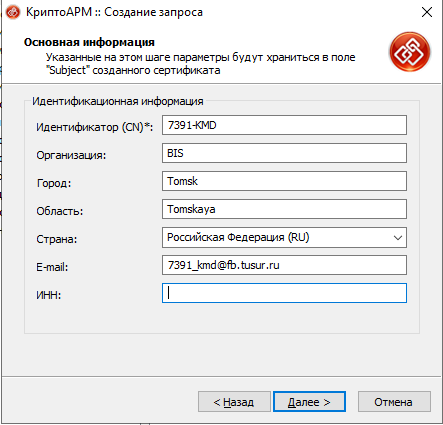

На следующем шаге был выбран шаблон по умолчанию. Следующая вкладка отвечает за заполнение идентификационной информации о будущем владельце сертификата (рисунок 5).

Рисунок 5 – Внесение идентификационной информации

На следующем шаге был указан криптопровайдер, с помощью которого будет генерироваться ключевой набор и параметры данного набора (рисунок 6). Настройки использования ключа были оставлены по умолчанию.

Рисунок 6 – Настройки параметра ключа

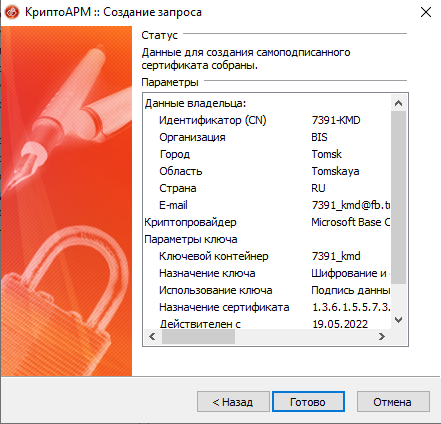

На следующем была выведена вся сводная информация по запрошенному сертификату (рисунок 7).

Рисунок 7 – Сводная информация по запрошенному сертификату

В левой части окна приложения КриптоАРМ был выбран раздел «Сертификаты», «Личное хранилище сертификатов». Сюда был помещен запрошенный самоподписанный сертификат (рисунок 8).

Рисунок 8 – Сертификат в хранилище

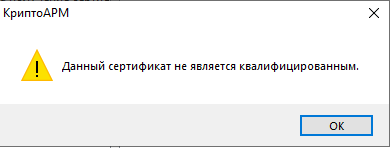

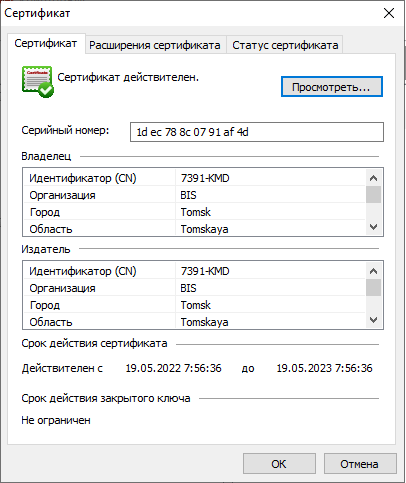

Для данного сертификата была запущена проверка сертификата на квалифицированность (рисунок 9). Основные свойства сертификата представлены на рисунке 10.

Рисунок 9 – Сертификат не квалифицирован

Рисунок 10 – Основные свойства сертификата

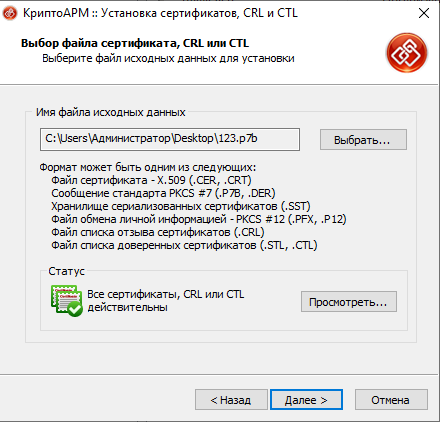

Далее была нажата кнопка импорт в основном окне программы (рисунок 11). Далее был выбран файл импортируемого сертификата (рисунок 12). Хранилище сертификатов было выбрано по умолчанию.

Рисунок 11 – Мастер установки сертификатов

Рисунок 12 – Выбор файла, из которого будет импортирован сертификат

2.3 Электронная подпись

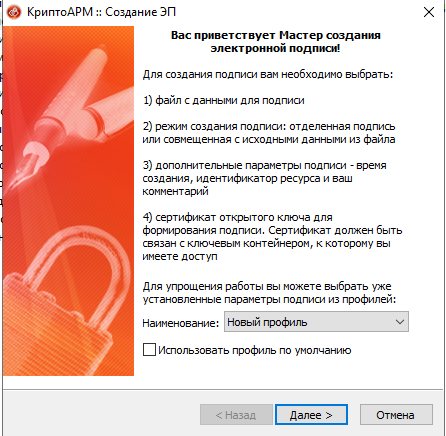

В основном окне программы нажата кнопка «Подписать» (рисунок 13).

Рисунок 13 – Приветственное окно мастера электронной подписи

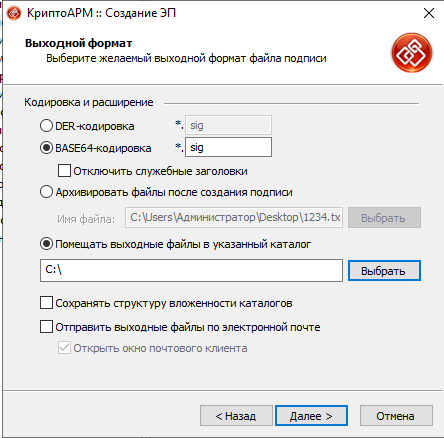

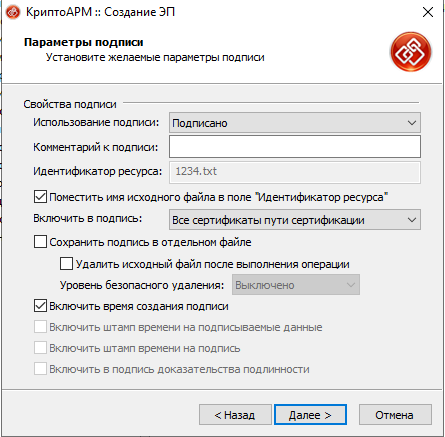

В следующем окне был выбран документ. Далее была осуществлена настройка выходного формата (рисунок 14). В следующем окне были выбраны параметры подписи (рисунок 15).

Рисунок 14 – Параметры выходного формата подписи

Рисунок 15 – Настройка параметров подписи

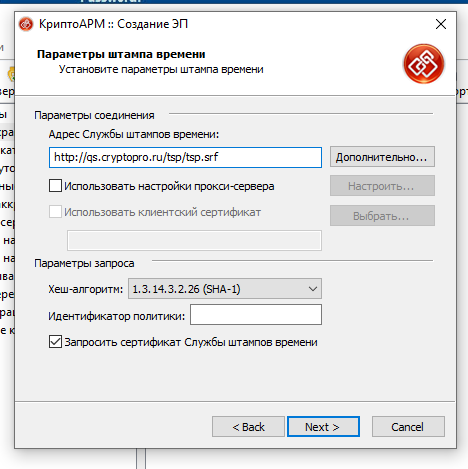

Результаты настройки параметров штампа времени представлены на рисунке 16. На вкладке выбора сертификата для подписи был выбран ранее созданный сертификат.

Рисунок 16 – Внесение параметров проставления штампа времени

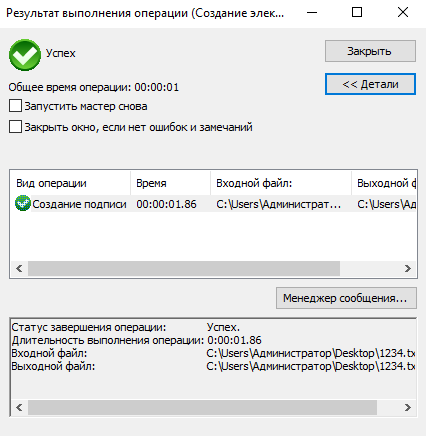

Результат создания электронной подписи представлен на рисунке 17. Файл и созданная подпись представлены на рисунке 18.

Рисунок 17 – Уведомление об успешном создании электронной подписи

Рисунок 18 – Файл и его электронная подпись в проводнике

2.4 Проверка подписи и добавление подписей

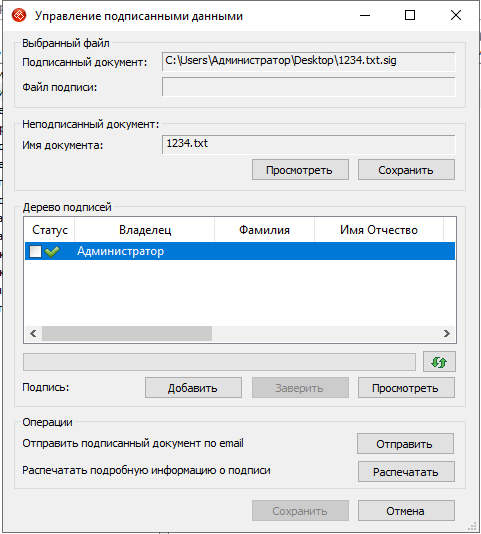

Для проверки полученной подписи был запущен соответствующий файл в проводнике (рисунок 19). Пропуская все пункты, дошли до управления подписанными сертификатами (рисунок 20).

Рисунок 19 – Выбор файла электронной подписи для проверки

Рисунок 20 – Информация о подписи на файле

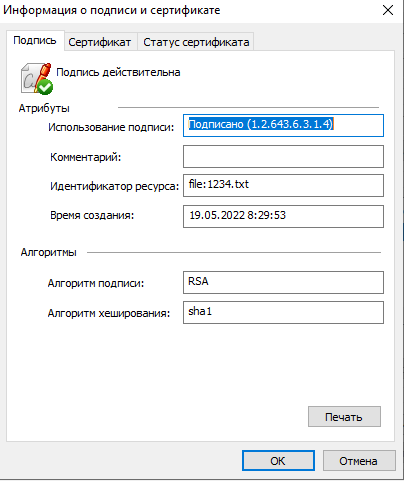

Для подписанного файла доступно вызвать просмотр информации о подписи и сертификате (рисунок 21).

Рисунок 21 – Информация о подписи и сертификате

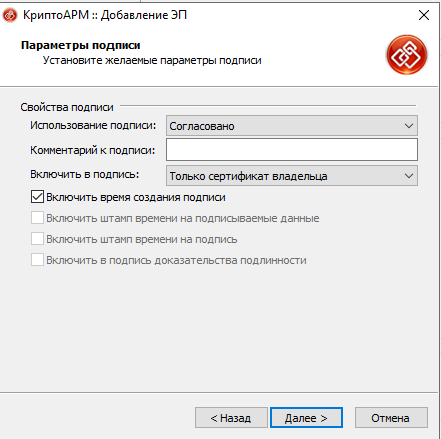

В окне управления сертификатами была выбрана кнопка «Добавить». Был запущен мастер добавления подписи. В пункте «Параметры подписи» были выбраны следующие настройки (рисунок 22).

Рисунок 22 – Свойства добавляемой подписи

На следующем шаге формирования дополнительной подписи было необходимо выбрать сертификат. Был выбран только что созданный сертификат (рисунок 23).

Рисунок 23 – Выбор сертификата для дополнительной подписи

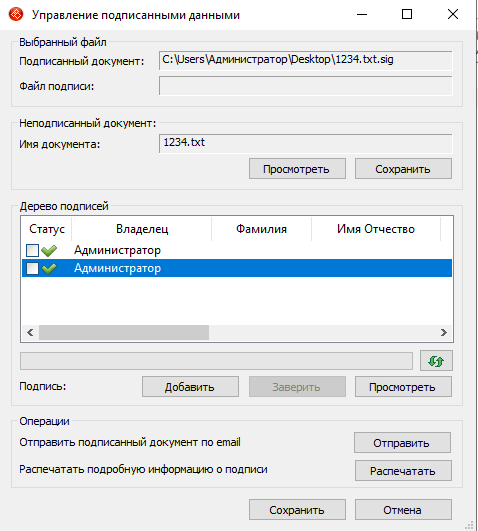

В результате проделанной процедуры у файла появилась вторая подпись (рисунок 24).

Рисунок 24 – Вторая подпись на файле

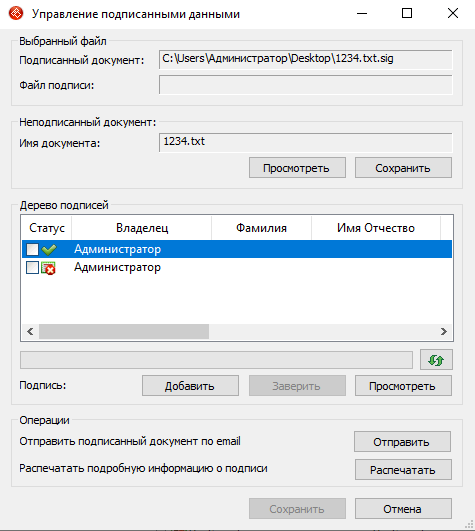

Далее был удален созданный сертификат, было проверено доверие ко второй подписи (рисунок 25).

Рисунок 25 – Отсутствие доверия ко второй подписи на файле

2.5 Шифрование и расшифровка файла

Была нажата кнопка «Шифровать» в меню программы. На следующем шаге был выбран файл с информацией, который необходимо зашифровать (рисунок 26).

Рисунок 26 – Выбор файла для шифрования

Следующий шаг так же, как и при подписи, отвечает за выбор выходного формата зашифрованного файла (рисунок 27).

Рисунок 27 – Выбор формата выходного файла шифрования

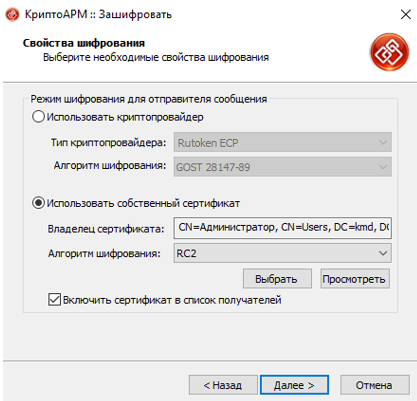

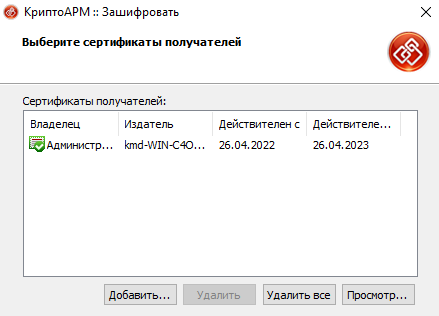

Далее был выбран криптопровайдер, а потом использование собственного сертификата (рисунок 28).

Рисунок 28 – Выбранный сертификат для шифрования

При выборе личного сертификата проверяется его статус. Личный сертификат автоматически добавляется в список сертификатов получателей шифруемого файла (рисунок 29).

Рисунок 29 – Сертификат получателя

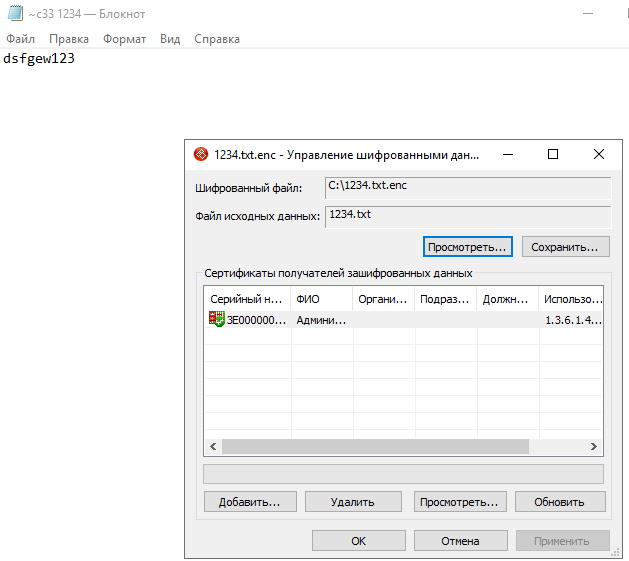

После завершения сбора параметров для выполнения шифрования возникло окно с информацией о статусе операции и об используемых параметрах: сертификат, которым был зашифрован файл и сертификат получателя. Далее возникло окно «Результат выполнения операции» со статусом завершения операции.

Зашифрованный файл был открыт. Содержимое файла просматривается по нажатию кнопки «Просмотреть…» (рисунок 30).

Рисунок 30 – Содержимое зашифрованного файла и сертификат доступа

3 Заключение

В ходе практической работы были получены навыки по шифрованию, созданию электронной подписи (в том числе множественной) на электронных документах.

Томск 2022