крипта4

.docxМинистерство науки и высшего образования Российской Федерации

Федеральное государственное бюджетное образовательное учреждение высшего образования

«ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ» (ТУСУР)

Кафедра комплексной информационной безопасности электронно-вычислительных систем (КИБЭВС)

«КРИПТОСИСТЕМА RSA»

Отчет по индивидуальному домашнему заданию №4 по дисциплине «Криптографические методы защиты информации»

Студент гр. 739-1

_______Климанов М.Д.

__.__.2021

Преподаватель кафедры

КИБЭВС

_____ Полюга В.А.

__.__.2021

Томск 2021

1 Введение

Целью данной лабораторной работы является изучение работы асимметричных шифров на примере криптосистемы RSA.

2 Ход работы

2.1 Ручное шифрование

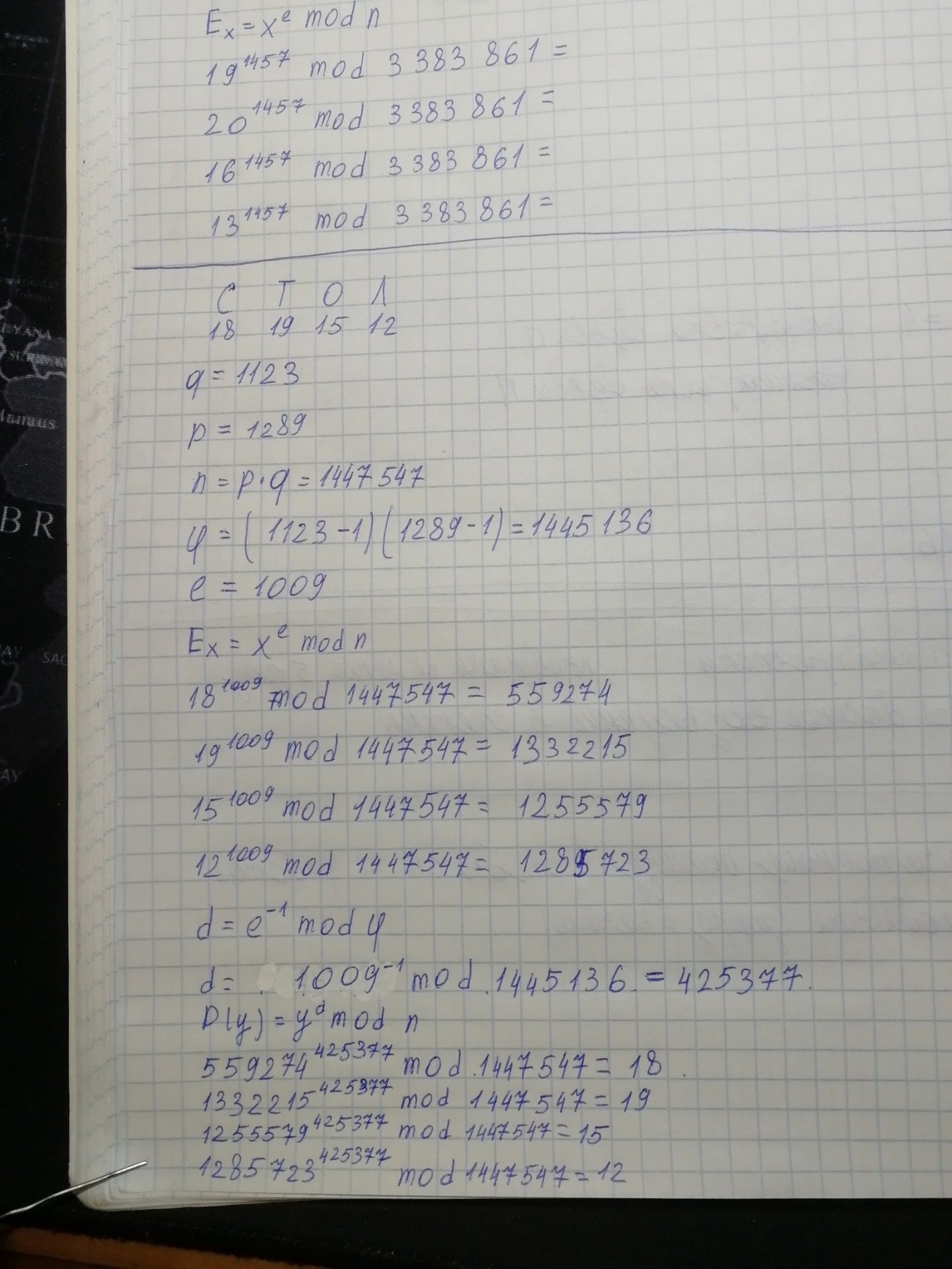

Зашифруем слово «стол». В качестве p было выбрано число 1289, а q- 1123. Открытая экспонента e = 1009. Вычислим n, умножив p на q. Каждый порядковый номер по алфавиту для каждого элемента был возведен в степень открытой экспоненты e и представлен по модулю n (рисунок 2.1).

Рисунок 2.1 – Результат шифрования

Для выполнения дешифрования потребуется сгенерировать закрытый ключ по обратному числу от экспоненты. Дешифрование представлено на рисунке 2.2.

Рисунок 2.2 – Результат дешифрования

2.2 Результат работы программы

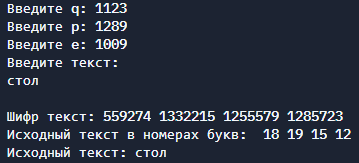

Результат выполнения программы представлен на рисунке 2.3.

Рисунок 2.3 – Выполнение программы

Программа корректно выполняет задачу, результаты сходятся с ручными вычислениями.

2.3 Криптоанализ

Защита против простого перебора в случае RSA остается той же, что и для всех других криптосистем, — использование большого пространства ключей. С этой точки зрения, чем больше битов е и d, тем лучше. Однако из-за сложности вычислений как при генерировании ключей, так и при шифровании / дешифровании чем большим оказывается размер ключа, тем медленнее работает система.

Причины, по которым трудно взломать RSA-шифр, таковы:

– Атака грубой силой не сработает, так как слишком много возможных ключей для проработки. Также это отнимает много времени.

– Частотный анализ символов очень сложен для отслеживания, так как один зашифрованный блок представляет различные символы.

– Не существует специальных математических приемов для взлома RSA-шифра.

3 Заключение

В результате работы было проведено ознакомление с асимметричными шифрами на примере криптосистемы RSA, изучены алгоритмы для ручного шифрования сообщений с помощью этого шифра. Также была создана программа для шифрования и дешифрования сообщений на основе шифра криптосистемы RSA.