2 семестр / БОС1

.docxМинистерство науки и высшего образования Российской Федерации

Федеральное государственное бюджетное образовательное учреждение

высшего образования

ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ

СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ (ТУСУР)

Кафедра безопасности информационных систем (КИБЭВС)

АУТЕНТИФИКАЦИЯ В ОПЕРАЦИОННЫХ СИСТЕМАХ ПРИ ПОМОЩИ ФИЗИЧЕСКОГО ОБЪЕКТА

Отчет по лабораторной работе №1

по дисциплине «Безопасность операционных систем»

Вариант №5

Выполнил:

Студент гр. 739-1

_______Климанов М.Д.

__.__.2021

Проверил:

Преподаватель кафедры КИБЭВС

_______ Мосейчук В.А.

__.__.2021

Томск 2021

1 Введение

Цель работы: рассмотреть утилиты и приложения, позволяющие производить аутентификацию в операционной системе (ОС) при помощи физического объекта – eToken. При этом пароль для входа в операционную систему хранится на физическом объекте, а для доступа к нему используется PIN-код на eToken. Для подключения eToken к компьютеру используется USB-порт.

2 Ход работы

2.1 Базовые действия с eToken

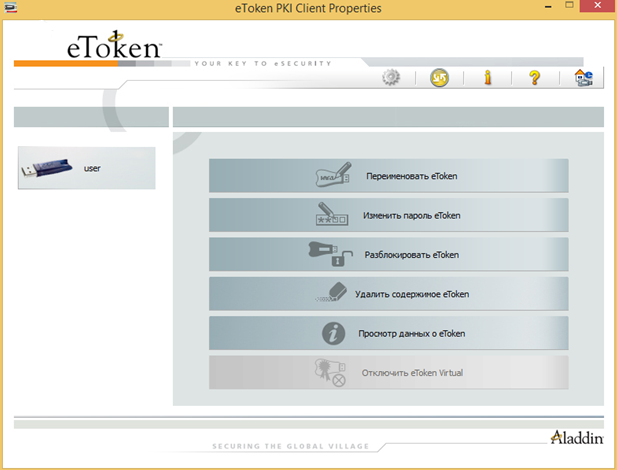

Сначала необходимо было рассмотреть базовые действия с eToken. Для этого сперва нужно подключить eToken к USB-порту. Запустить утилиту «eToken Properties»: «Пуск – Программы – eToken – eToken Properties» вид основного окна представлен на рисунке 1.

Рисунок 1 – Вид основного окна утилиты «eToken Properties»

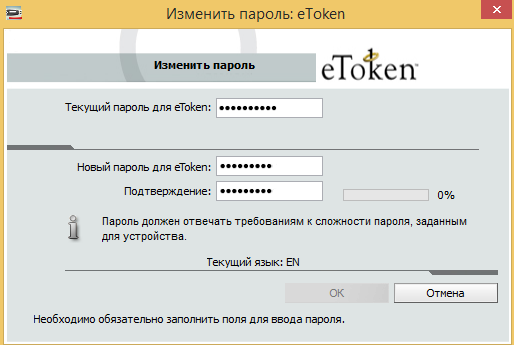

Далее необходимо смените PIN-код. При смене PIN-кода нужно соблюдать требования, предъявляемые к его качеству (рисунок 2).

Рисунок 2 – Окно изменения PIN-кода

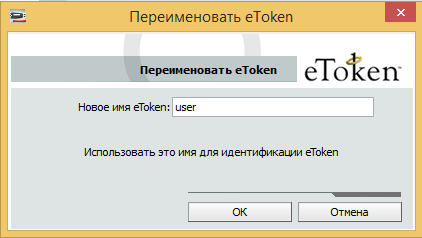

Далее нужно было переименовать eToken (рисунок 3).

Рисунок 3 – Переименование eToken

Следующим шагом нужно изменить режим интерфейса на «Подробный вид». В данном режиме предоставляется доступ к дополнительным настройкам и функциям по работе с подключенными eToken (рисунок 4).

Рисунок 4 – Вид основного окна для eToken в режиме «Подробный вид»

2.2 Установка требований к качеству PIN-кода eToken

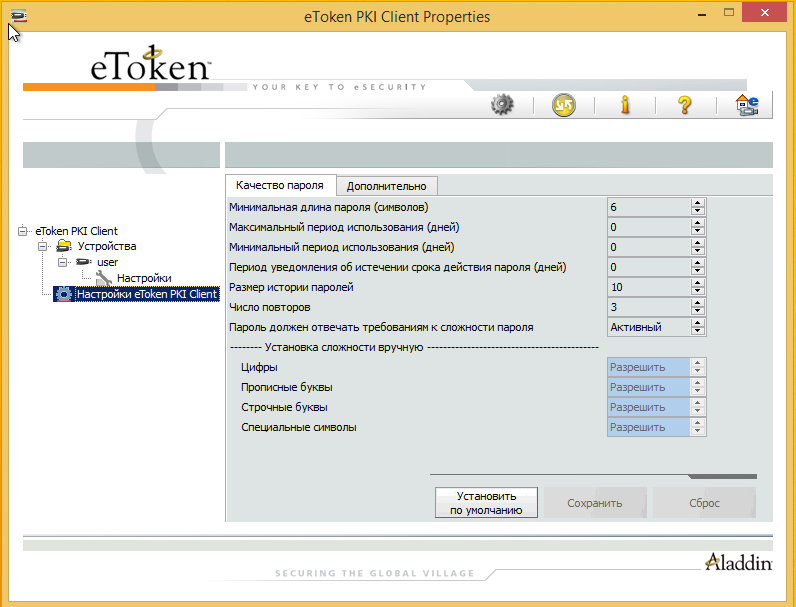

В разделе «Настройки eToken PKI Client» возможна установка требований к качеству PIN-кода eToken, которые будут записаны на него при форматировании (рисунок 5). Просмотр требований, сохранённых на eToken, возможен в разделе «Настройки» выбранного eToken.

Рисунок 5 – Настройка параметров качества PIN-кода eToken

2.3 Администрирование eToken

Далее в режиме «Подробный вид» нужно выбрать подключенный eToken и на панели инструментов выбрать «Инициализировать eToken». В окне «Параметры инициализации eToken» (рисунок 6) необходимо установить PIN-код eToken, а также PINкод администратора eToken.

Рисунок 6 – Инициализация eToken

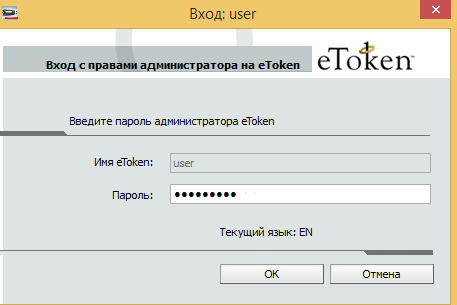

Следующим шагом нужно выбрать подключенный eToken. На панели инструментов выбрать значок «Вход с правами администратора». Ввести PIN-код администратора (рисунок 7). Администратору предоставляются дополнительные функции. На панели инструментов выбрать значок «Установить пароль пользователя». Эта функция позволяет администратору задать новый PIN-код eToken, если пользователь забыл свой текущий PIN-код.

Рисунок 7 – Ввод пароля администратора

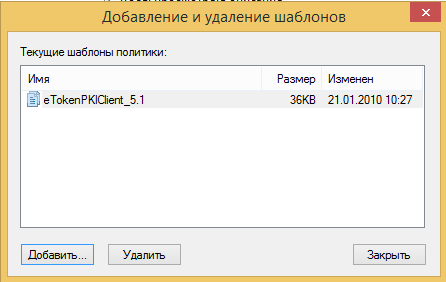

Далее необходимо открыть оснастку gpedit.msc и добавить административный шаблон eTokenPKIClient.adm. В появившемся разделе «eToken PKI Client Settings» можно разрешать или запрещать доступ к любой настройке рассматриваемой утилиты. Например, можно запретить доступ к режиму «Подробный вид» (значение 0 настройки «OpenAdvancedView» параметра «Access Control» раздела «UI Access Control List», рисунки 8-9). Для проверки внесённых изменений перезапустите утилиту «Свойства eToken» (рисунок 10).

Рисунок 8 – Добавление и удаление шаблонов

Рисунок 9 – Запрет на кнопку «Подробный вид»

Рисунок 10 – Проверка запрета на кнопку «Подробный вид»

2.4 Аутентификация в ОС при помощи eToken

Сначала нужно запустите утилиту для создания профиля входа в операционную систему: «Пуск – Программы – eToken – eToken Network Logon – eToken Network Logon Profile Wizard». Нажать «Далее». Ввести логин пользователя и название рабочей станции, для которых создаётся профиль (рисунок 11) и нажать «Далее».

Рисунок 11 – Ввод информации пользователя для входа в ОС

Далее нужно ввести и подтвердите пароль для входа в ОС, принадлежащий выбранному пользователю (рисунок 12).

Рисунок 12 – Ввод пароля

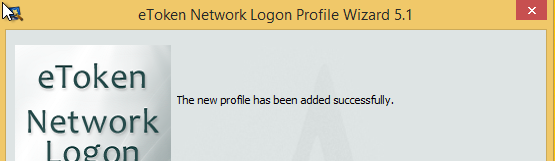

Уведомление об успешном создании пользователя представлено на рисунке 13.

Рисунок 13 – Уведомление об успешном создании

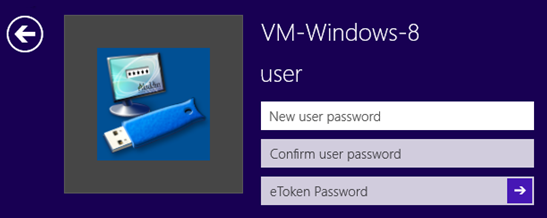

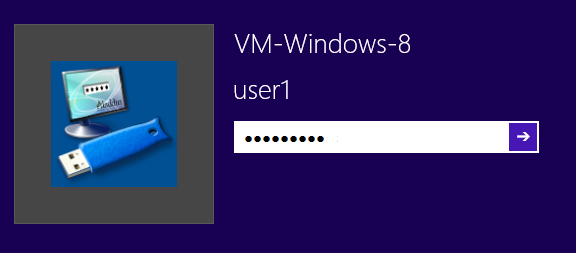

Следующим шагом необходимо было завершить текущий сеанс и войти с помощью eToken. При первом входе ОС предложит сменить пароль. Весь процесс и его завершение представлено на рисунках 14-15.

Рисунок 14 – Смена пароля

Рисунок 15 – Уведомление об успешном завершении операции

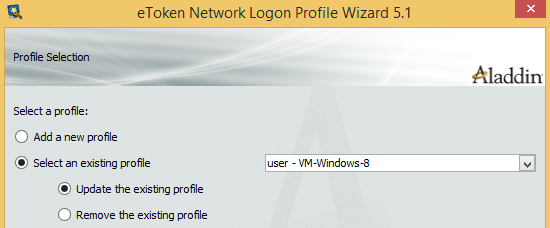

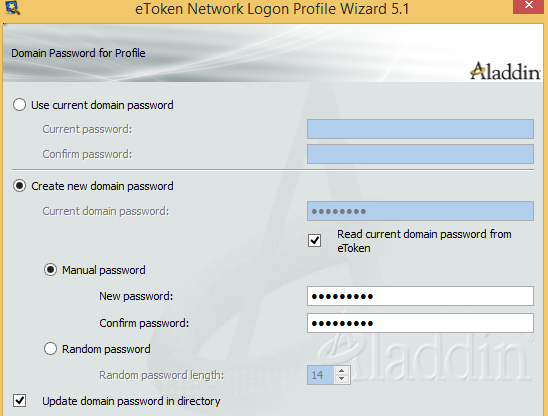

Сменить пароль также можно при помощи утилиты «eToken Network Logon Profile Wizard». В окне (рисунок 16) необходимо выбрать существующий на eToken профиль. В окне (рисунок 17) выбрать создание нового пароля и включить параметр обновления пароля в хранилище ОС. Далее ввести текущий и новый пароли. Уведомление о смене представлено на рисунке 18.

Рисунок 16 – Выбор существующего на eToken профиля

Рисунок 17 – Смена пароля для входа в ОС

Рисунок 18 – Уведомление о смене пароля

Последним шагом в этой главе необходимо удалить пользователя user. Окно для удаления представлено на рисунке 19.

Рисунок 19 – Удаление пользователя

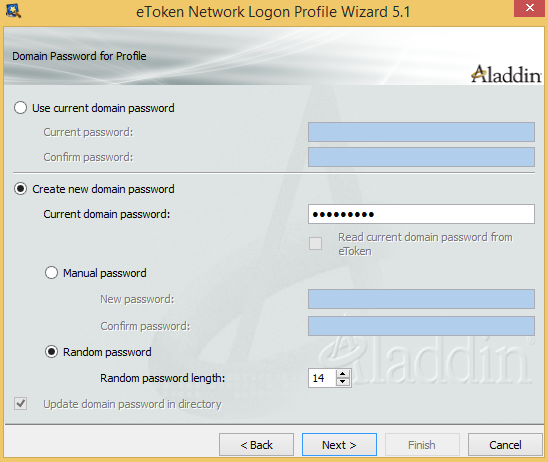

2.5 Аутентификация в ОС на основе случайного пароля

В этой главе для начала нужно создать новый профиль для входа в ОС, выбрав задание случайного пароля определённой длины (рисунок 20). Тогда пароль для входа в ОС будет храниться только на eToken, иметь высокую сложность, не будет известен пользователю, уменьшая возможность подбора или разглашения пароля. После создания профиля необходимо завершить сеанс пользователя. Отключить eToken. При попытке стандартного входа в ОС (через Ctrl-Alt-Del) старый пароль пользователя будет отклонён, т.к. произошла смена пароля на случайный с заданной длиной. Вход в ОС с использованием eToken представлен на рисунке 21.

Рисунок 20 – Задание случайного пароля для входа в ОС

Рисунок 21 – Вход с помощью eToken

Сменить случайный пароль для входа в ОС пользователь может, выбрав «Смена пароля…» при нажатии Ctrl-Alt-Del (рисунок 22). В этом случае достаточно ввести PIN-код eToken, а новый пароль для входа в ОС будет сгенерирован случайным образом.

Рисунок 22– Смена пароля

2.6 Администрирование eTokenNetworkLogon

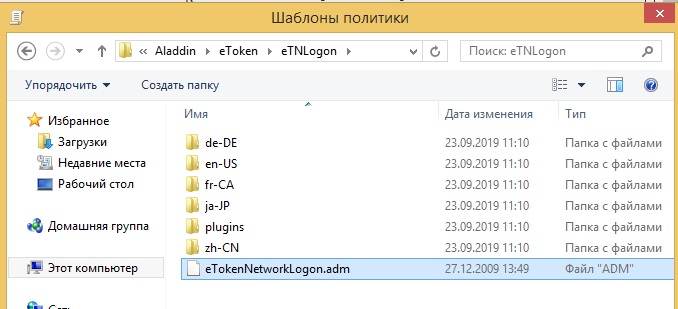

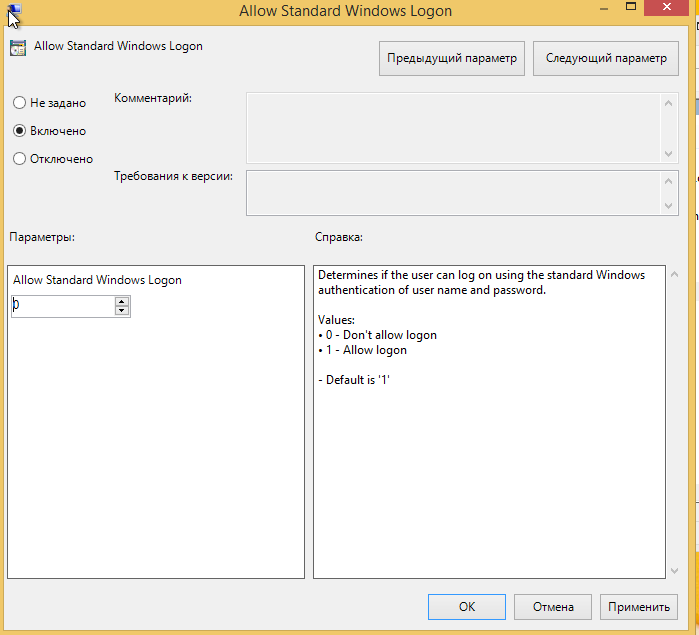

Под учётной записью «Администратор» необходимо открыть gpedit.msc, добавить административный шаблон «C:\Program Files\Aladdin\eToken\eTNLogon\eTokenNetworkLogon.adm». В разделе «eTokenNetworkLogon» можно разрешать или запрещать доступ к любой настройке, а также включать и отключать функции рассматриваемой утилиты (рисунок 23). Далее необходимо запретить стандартный вход в ОС через Ctrl-Alt-Del (рисунок 24).

Рисунок 23 – Шаблоны политики

Рисунок 24 – Запрет на вход без eToken

2.7 Индивидуальное задание

В индивидуальном задании необходимо было проделать следующие шаги:

Создайте пользователя с именем, совпадающим с Вашим именем в кафедральной сети.

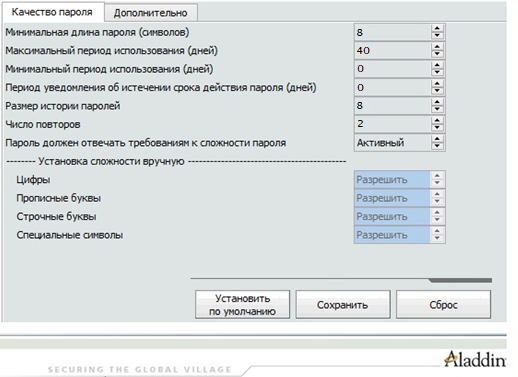

Установите требования к качеству PIN-кода eToken в соответствии с Вашим вариантом

Отформатируйте eToken, присвоив ему имя созданного пользователя и установив пароль, соответствующий требованиям

Создайте профиль для входа в ОС созданного пользователя.

Требования к качеству PIN-кода: Максимальный срок действия пароля – 40дней, количество хранимых последних паролей – 8. Параметры входа в ОС: Генерация случайного нового пароля длиной 10 символов, считывание текущего пароля с eToken.

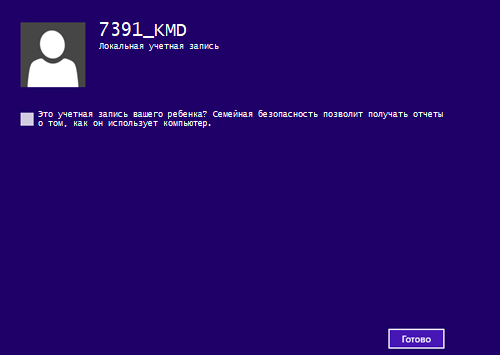

Создание нового пользователя представлено на рисунке 25.

Рисунок 25 – Создание нового пользователя

Следующим шагом необходимо установить требования к паролю, указанные в варианте задания (рисунок 26).

Рисунок 26 – Установка требований к паролю

И последнее, что необходимо сделать это создать новый пароль с указанными параметрами (рисунок 27).

Рисунок 27 – Создание пароля

3 Заключение

В результате выполнения лабораторной работы были получены практические навыки по работе с eToken.

Отчет написан в соответствии с ОС ТУСУР 2013.