2 семестр / БОС6

.docxМинистерство науки и высшего образования Российской Федерации

Федеральное государственное бюджетное образовательное учреждение высшего образования

«ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ» (ТУСУР)

Кафедра комплексной информационной безопасности электронно-вычислительных систем (КИБЭВС)

ОГРАНИЧЕННОЕ ИСПОЛЬЗОВАНИЕ ПРОГРАММ

Отчет по лабораторной работе №6

по дисциплине «Безопасность операционных систем»

Вариант 5

Студент гр. 739-1

![]() Климанов

М. Д.

Климанов

М. Д.

09.11.2021

Руководитель

Преподаватель кафедры

КИБЭВС

__________Мосейчук В.А

__.__.2021

Томск 2021

1 Введение

Целью данной работы является ознакомление и практическое применение встроенных средств ограничения использования программ в ОС Windows XP Professional.

2 Ход работы

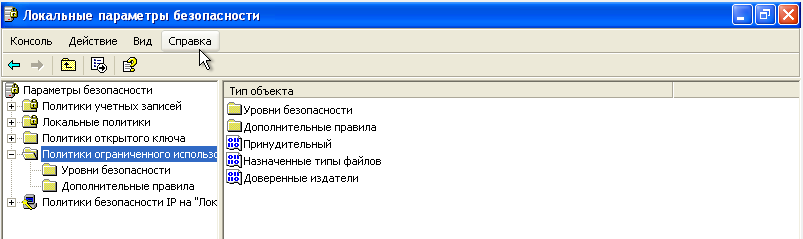

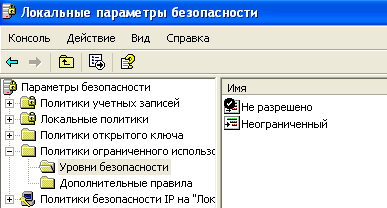

Следует войти под учётной записью администратора и перейти в локальная политику безопасности, далее в дереве консоли раскрыть узел «Политики ограниченного использования программ» (рисунок 2.1).

Рисунок 2.1 – Локальные параметры безопасности

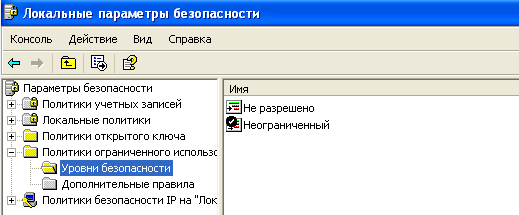

Затем открывается объект «Уровни безопасности», в котором включены два уровня: «Не разрешено», означающее запрет на запуск любого ПО, «Неограниченный», и устанавливается уровень «Неограниченный», в качестве уровня безопасности по умолчанию (рисунок 2.2).

Рисунок 2.2 – Выбор уровня безопасности

Чтобы применить ПОИП к локальным администраторам, необходимо открыть тип объекта «Принудительный» и выбрать «Для всех пользователей» (рисунок 2.3).

Рисунок 2.3 – Настройка дополнительных параметров

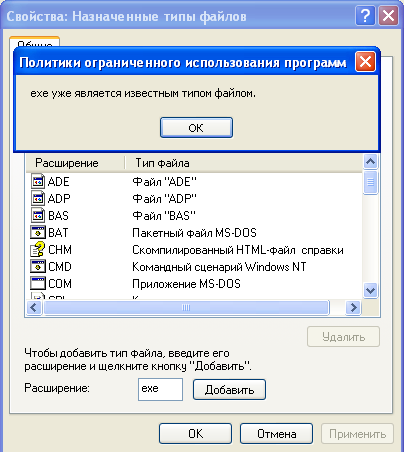

Для того, чтобы определить с какими типами файлов будет работать ПОИП нужно выбрать «Назначенные типы файлов», в появившемся окне надо ввести расширение «exe» (рисунок 2.4-2.5).

Рисунок 2.4 – Список файловых типов ПОИП

Рисунок 2.5 – Добавление нового типа файла

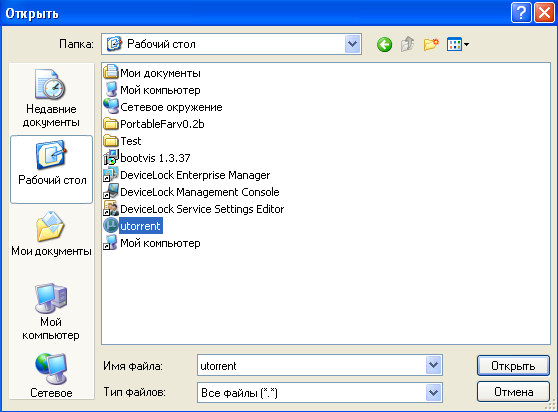

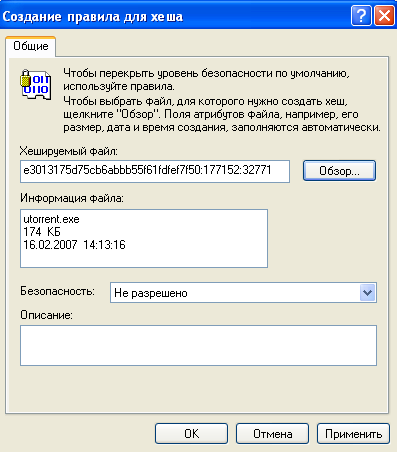

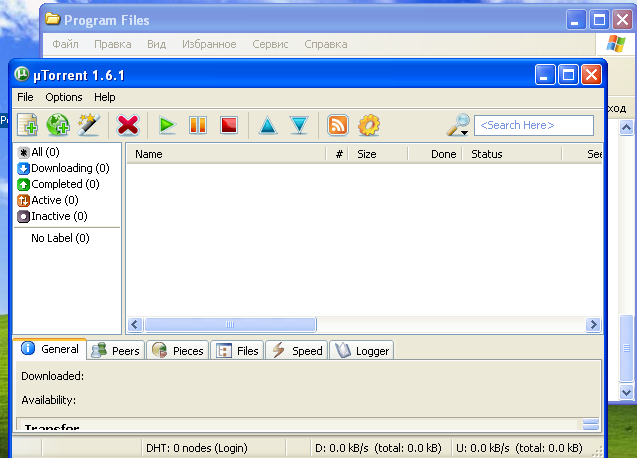

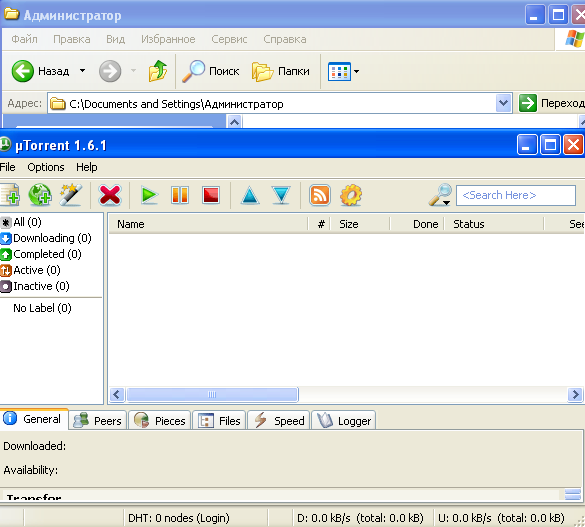

Далее осуществляется переход в пункт «Дополнительные правила» (рисунок 2.6). В меню выбрать «Действие», далее «Создать правило для хеша…», в появившемся окне при помощи кнопки «обзор» необходимо указать файл (рисунок 2.7), работу с которым требуется запретить, в данном случае это «utorrent.exe» (рисунок 2.8).

Рисунок 2.6 – Вкладка «Дополнительные правила»

Рисунок 2.7 – Выбор файла

Рисунок 2.8 – Создание правила для хеша

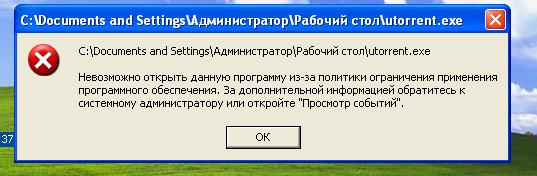

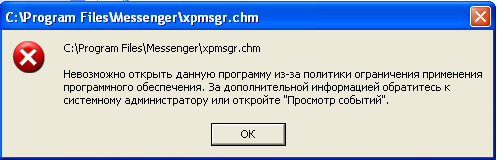

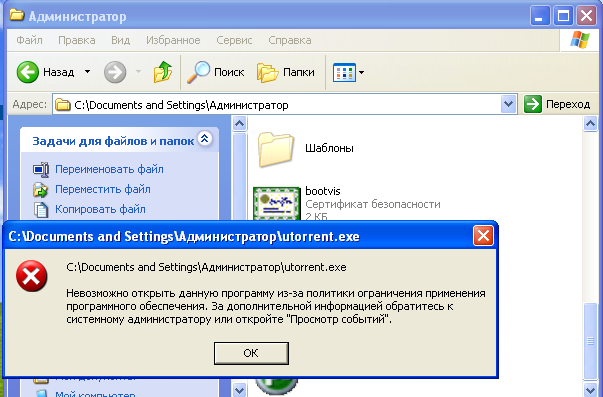

Запускается запрещенный файл, после чего появляется сообщение, информирующее пользователя о запрете запуска файла (рисунок 2.9).

Рисунок 2.9 – Сообщение о запрете открытия

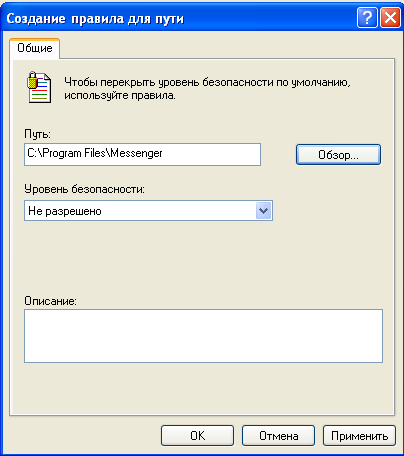

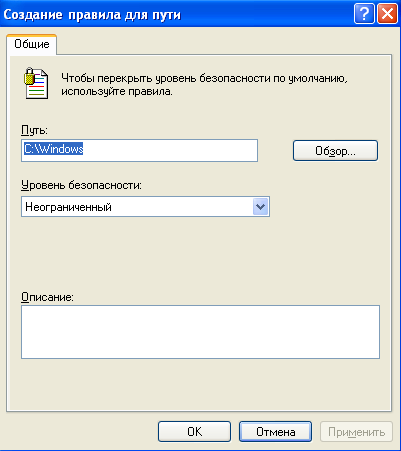

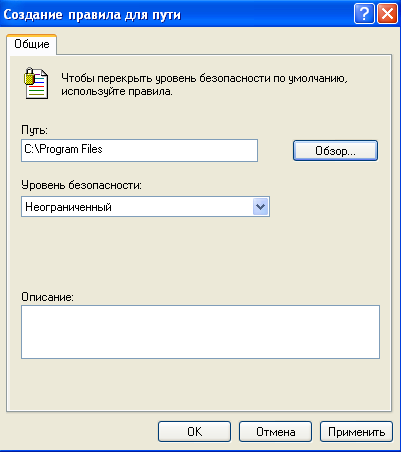

Создается правило пути. В появившемся окне (рисунок 2.10) в поле «Путь:» требуется ввести путь к файлам, работу с которыми нужно ограничивать. Затем необходимо убедиться в запрете запуска (рисунок 2.11).

Рисунок 2.10 – Создание правила для пути

Рисунок 2.11 – Запрет запуска

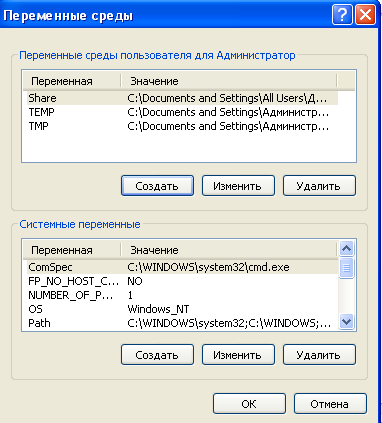

В свойствах системы создаются переменные окружения в «Свойствах системы» надо выбрать кнопку «Переменные среды». Далее выбираем «Создать», и вводится имя переменной и ее значение (рисунок 2.12).

Рисунок 2.12 – Создание переменных окружения

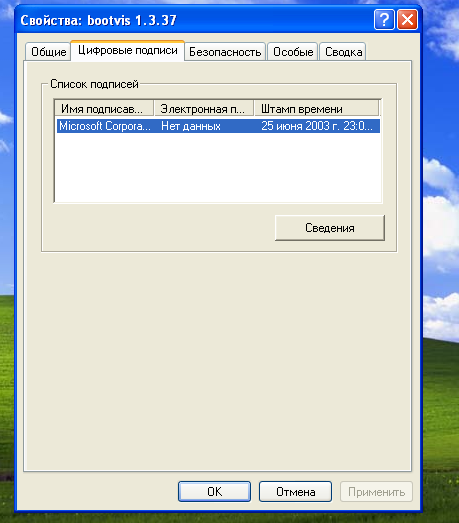

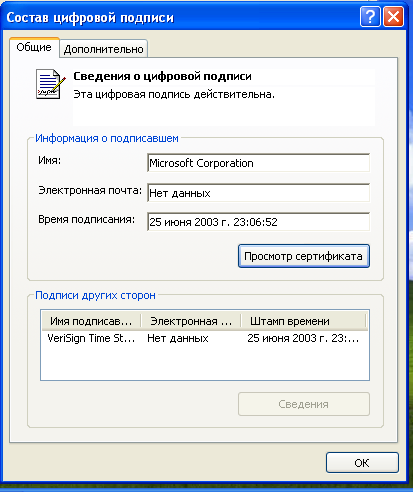

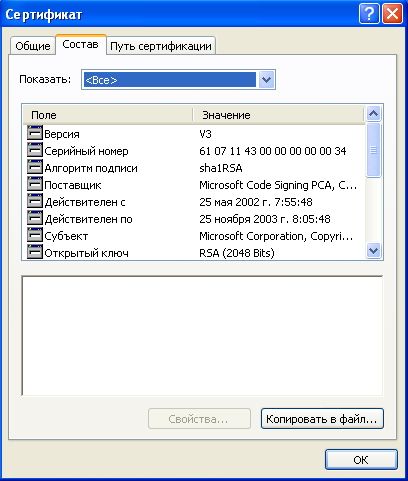

Перед созданием правила для сертификата необходимо получить сертификат следующим образом: выбирается в свойствах файла программы «bootvis.msi», вкладка «Цифровые подписи» (рисунок 2.13). Выбираются «Сведения» в появившемся окне нажимается кнопка «Просмотр сертификата» (рисунок 2.14).

Рисунок 2.13 – Цифровые подписи файла

Рисунок 2.14 – Состав цифровой подписи файла

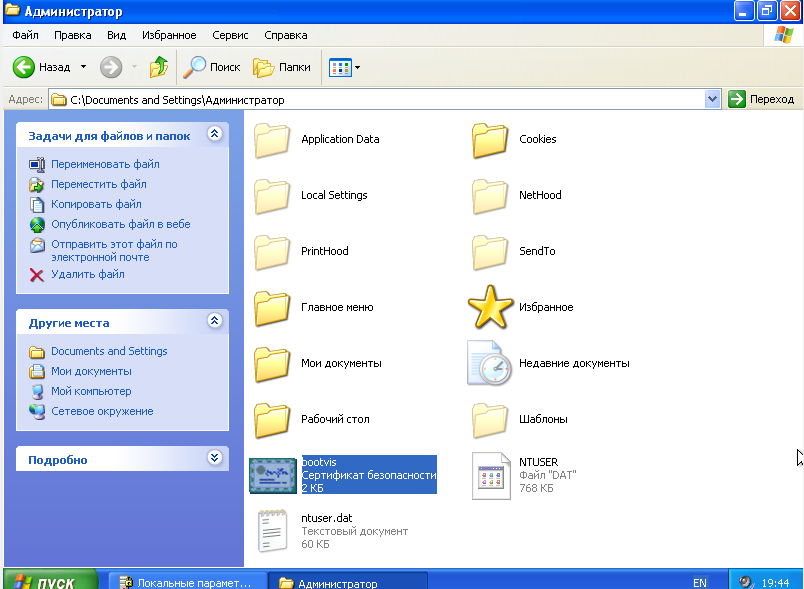

Сертификат должен быть действителен. В появившемся окне (рисунок 2.15) нужно выбрать вкладку «Состав» и нажать кнопку «Копировать в файл…», при помощи мастера экспорта сертификатов сохранить сертификат (формат сохранения – X.509) (рисунок 2.16).

Рисунок 2.15 – Сертификат

Рисунок 2.16 – Сохранение сертификата

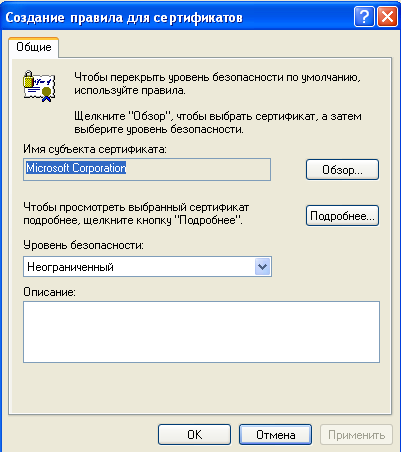

Далее в дополнительных правилах необходимо создать «Правило для сертификата» (рисунок 2.17).

Рисунок 2.17 – Окно правила для сертификата

Затем скопировать файл «bootvis.msi» в папку «C:\Documents and Settings\All Users\Документы». При попытке запустить установочный пакет, подписанный данным сертификатом, выполнится приоритет правила сертификата над правилом пути.

3 Индивидуальное задание

Для варианта 5 нужно составить политику ограничения использования программ, которая будет удовлетворять требованиям:

На рисунке 3.1 представлен запрет запуска любых программ в качестве уровня безопасности по умолчанию, на рисунке 3.2 представлена проверка запрета.

Рисунок 3.1 – Уровень безопасности

Рисунок 3.2 – Запрет на запуск программ

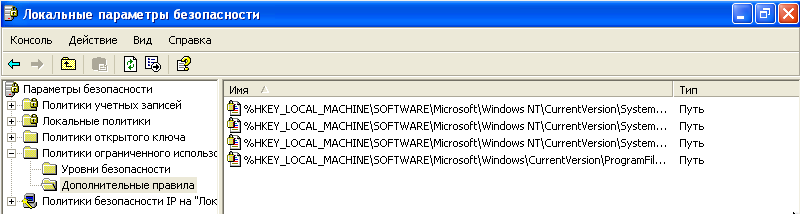

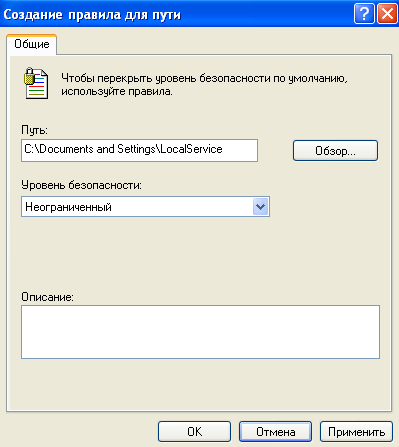

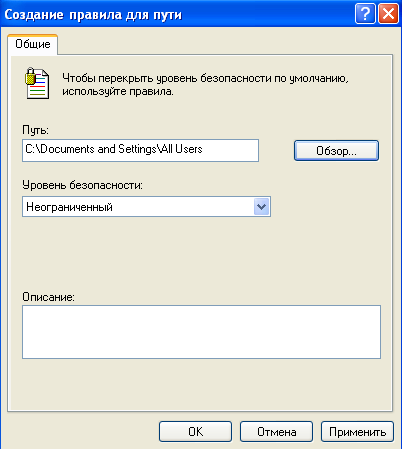

На рисунках 3.3 – 3.8 представлены разрешения запуска любых программ из определенных папок и их проверка, на рисунке 3.9 представлен результат добавлений правил.

Рисунок 3.3 – Создание правила пути для «C:\WINDOWS»

Рисунок 3.4- Результат работы правила

Рисунок 3.5 - Создание правила пути для «C:\Program Files»

Рисунок 3.6- Результат работы правила

Рисунок 3.7 - Создание правила пути для LocalService

Рисунок 3.8 - Создание правила пути для All Users

Рисунок 3.9 – Дополнительные правила

На рисунках 3.10 – 3.11 представлено разрешение на запуск любых программ пользователю из своей папки при помощи переменной окружения и проверка.

Рисунок 3.10 – Создание переменной окружения

Рисунок 3.11 – Результат разрешения

На рисунках 3.12 – 3.13 представлен запрет на запуск любых программ из папок других пользователей при помощи приоритета правил пути и проверка.

Рисунок 3.12 – Создание правила пути для Администратор

Рисунок 3.13 – Результат запрета

На рисунке 3.14 представлено разрешение на установку ПО, подписанного сертификатом от «Microsoft».

Рисунок 3.14 – Создание правила для сертификатов

4 Заключение

В ходе данной лабораторной работы ознакомились и практически применили встроенные средства ограничения использования программ в ОС Windows XP Professional.

Отчет был выполнен в соответствии ОС ТУСУР 2013.