Міністерство освіти і науки України

Харківський національний університет радіоелектроніки

Факультет Інфокомунікацій .

(повна назва)

Кафедра Інфокомунікаційної інженерії імені В.В. Поповського .

(повна назва)

ЗВІТ

з лабораторної роботи

з дисципліни

Безпека інформації в інформаційно-комунікаційних системах

Тема заняття: Принципи роботи з VPN

Виконав:

студент 3 курсу, групи КУІБ-20-2 .

Усачов І.О. .

(прізвище, ініціали)

Перевірив: проф. кафедри ІКІ ім. В.В. Поповського .

Журавка А.В. .

(посада, прізвище, ініціали)

2022 р

ХІД ВИКОНАННЯ

Завдання 1. Відповісти на питання 1-8.

Які існують різновиди VPN.

VPN класифікують за типом використовуваного середовища таким чином:

Захищені: найпоширеніший варіант віртуальних приватних мереж. З його допомогою можливо створити надійну і захищену підмережу на основі ненадійної мережі, зазвичай, Інтернету. Прикладом захищених протоколів VPN є: Ipsec, SSL та PPTP. Прикладом використання протоколу SSL є програмне забезпечення OpenVPN.

Довірчі VPN використовують у випадках, коли середовище, яким передають дані, можна вважати надійним і потрібно розв'язати лише завдання створення віртуальної підмережі в рамках більшої мережі. Питання забезпечення безпеки стають неактуальними. Прикладами подібних VPN рішень є: Multi-protocol label switching (MPLS) і L2tp (Layer 2 Tunnelling Protocol). (Коректніше сказати, що ці протоколи перекладають завдання забезпечення безпеки на інших, наприклад L2tp, як правило, використовують разом з Ipsec).

Особливості TOR та Proxy. Поясніть.

Tor, скорочення від англійського The Onion Router ( «цибульний маршрутизатор») - це служба, створена для забезпечення конфіденційності в Інтернеті. Це децентралізована система, яка дає користувачам можливість з'єднуватися через мережу реле, а не встановлювати пряме з'єднання. Перевага цього способу полягає в тому, що ваш IP-адреса не видно сайтам, які ви відвідуєте: ваше підключення випадковим чином перескакує з сервера на сервер, що неминуче призводить до втрати можливості відстежити ваш шлях.

Проксі-сервіси (вони ж проксі-сервери) — це свого роду віртуальні труби, по яких ваш інтернет-трафік тече до потрібного сервера. Для цього сервера (і всіх роутерів по дорозі до нього) ваш трафік буде здаватися трафіком від відповідного проксі. Ваш IP-адреса і дії можуть записуватися на стороні проксі (а можуть і не записуватися). У цій статті ми розглянемо такий підтип, як відкриті проксі-сервери.

Підключення комп’ютера через мережевий шлюз який виконує роль VPN серверу. Поясніть.

Ваш комп'ютер генерує шифрований віртуальний тунель, що веде до VPN-сервера, з використанням VPN-протоколів, таких як OpenVPN або WireGuard®, і всі ваші дії в Інтернеті виглядають так, немов вони виходять з цього VPN-сервера.

Вибір обладнання та програмного забезпечення. Поясніть

Обладнання VPN, як правило, поєднується з програмними технологіями VPN для доставки VPN-сервісів. Апаратне забезпечення VPN зазвичай поділяється на дві ключові категорії:

Комп'ютерне обладнання: приклади включають VPN-сервер, клієнт (ПК), мобільні та портативні пристрої.

Мережеве обладнання: приклади включають комутатор VPN, маршрутизатор, брандмауер (апаратне забезпечення), мережеву карту, кабельні та бездротові пристрої.

VPN-сервіси бувають як платні, так і безплатні. Платні можуть мати кращий рівень захисту, вищу швидкість з’єднання, підтримку більшої кількості операційних систем. У Держспецзв'язку, зокрема, радять звертати увагу на такі критерії:

Захист. Краще обрати VPN, в якому є шифрування військового класу (наприклад, AES-256), асортимент протоколів безпеки (OpenVPN, L2TP, IKEv2, WireGuard та інші), захист від витоку інформації через DNS, технологія TrustedServer, що видаляє всі ваші дані під час кожного перезапуску, та функцію автоматичного аварійного відключення (kill switch).

Підтримка операційної системи, якою ви користуєтеся (Android, iOS, Windows тощо).

Кількість одночасних активних пристроїв.

Обов’язково завантажувати застосунки VPN-сервісів з офіційних сайтів, дотримуючись усіх ліцензій і рекомендацій постачальника.

Порти для PPTP, L2TP, SSTP. Поясніть;

PPTP (Point-to-Point Tunneling Protocol) - це тунельний протокол типу точка-точка. Протокол PPTP, що працює на TCP-порті 1723, - це один із найстаріших протоколів VPN, який використовували ще на Windows 95 і відтоді він є стандартним для всіх версій Windows.

L2TP - це протокол тунелювання, який є розширенням протоколу PPP та поєднує найкращі функції двох інших протоколів тунелювання PPTP та L2F. Протокол L2TP, хоч і використовується для VPN з'єднань, сам по собі не може забезпечити конфіденційність або автентифікацію, тому часто застосовується разом з протоколом IPSec, який забезпечує захищене з'єднання. Комбінація цих двох протоколів відома як L2TP/IPsec.

SSTP - розробка компанії Microsoft. Рішення інтегровано в операційні системи сімейства Windows з 2008 року. Основою протоколу став SSL - криптографічний інструмент асиметричного шифрування. SSTP встановлює мережеве з'єднання за допомогою порту 443. Безпека цього процесу забезпечується HyperText Transfer Protocol Secure (HTTPS). Шифрування пакетів даних засноване на SSL, аутентифікація на мережевих вузлах відбувається за допомогою SSL і PPP. SSTP застосовується для створення підключень двох типів: вузол-вузол або вузол-мережа.

Особливості протоколу L2TP/IPsec. Поясніть;

L2TP/IPsec двічі інкапсулює дані, що може сповільнити швидкість з'єднання. Проте протокол L2TP/IPsec забезпечує процес шифрування та розшифровки всередині ядра та підтримує багатопоточність, на відміну від протоколу OpenVPN®. З огляду на цей факт, теоретично швидкість L2TP/IPsec може бути швидшою, ніж OpenVPN.

Завдання 2. Особливості налаштування VPN та Open VPN під Windows та Linux/Ubuntu. Які алгоритми.

Бонус*. Налаштуйте VPN та Open VPN під Windows та Linux/Ubuntu.

На рис. 1, скачуемо налаштування конфігу для Open VPN (прикладом взяв Японію)

Рисунок

1 – Завантажуемо налаштування VPN

Рисунок

1 – Завантажуемо налаштування VPN

Після завантаження, кидаемо файл в корневу папку OpenVPN.

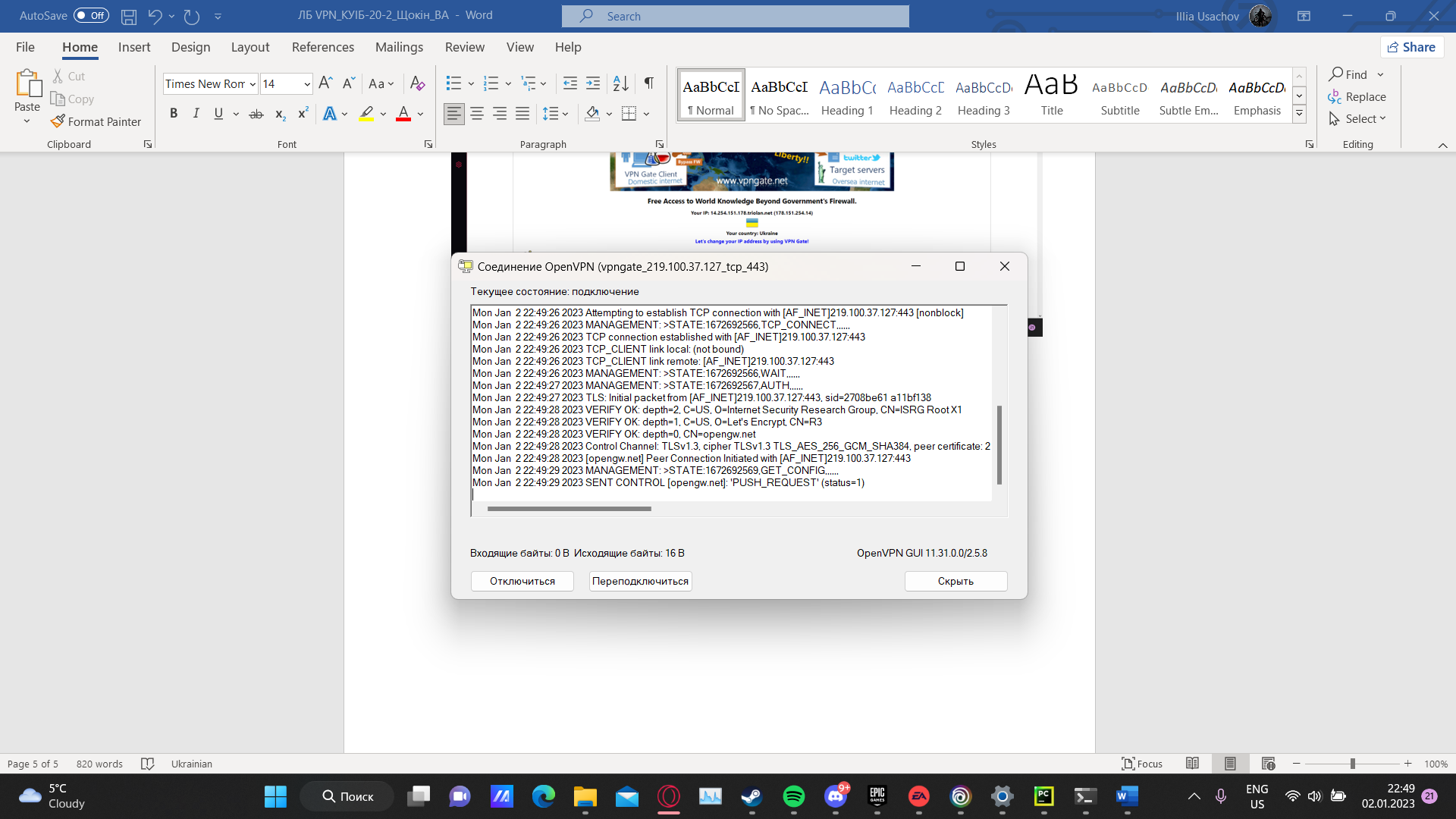

Надалі запускаємо OpenVPN, рис. 2.

Рисунок 2 – Підключення до мережі VPN

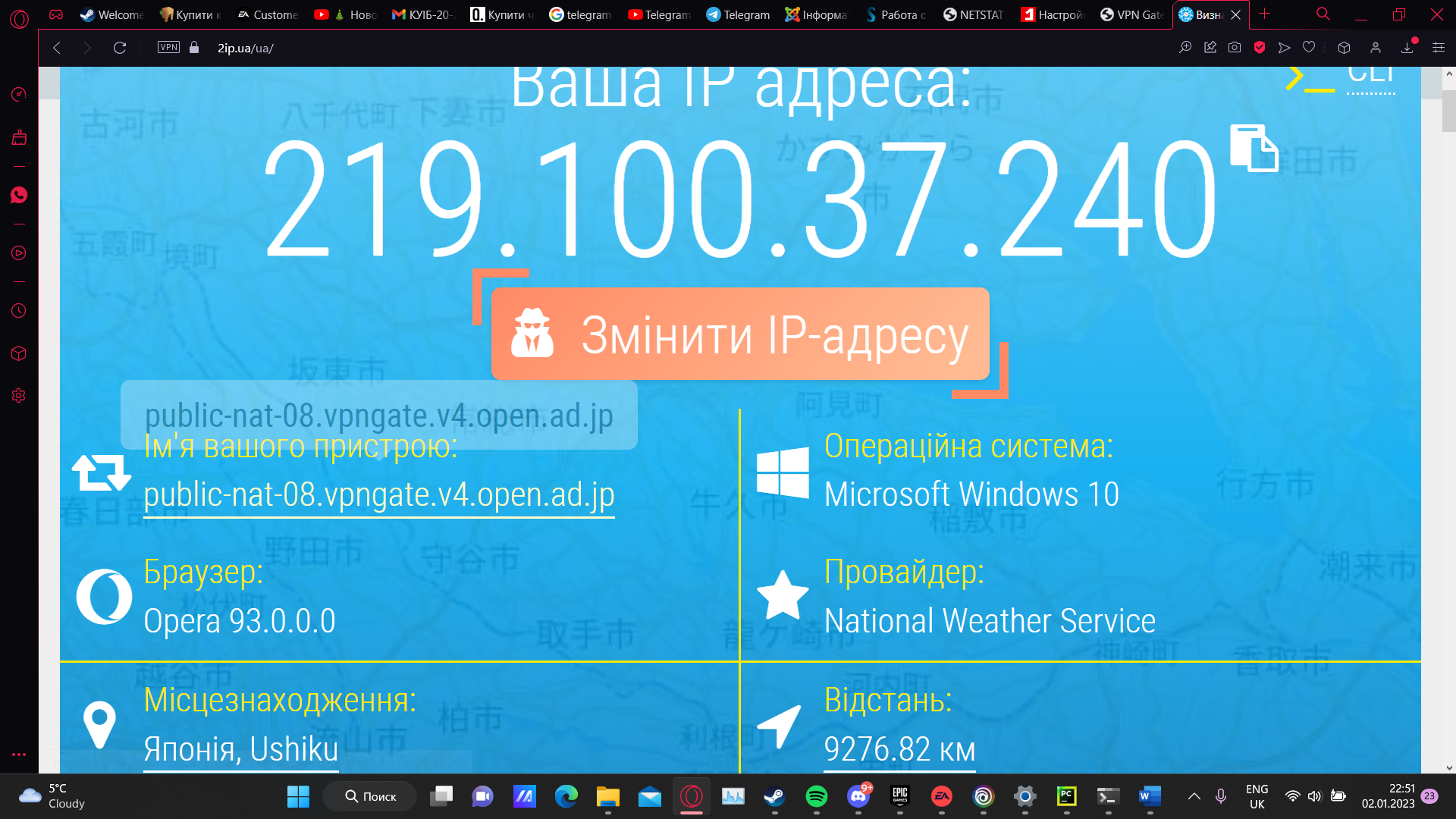

Надалі нам покаже що ми успішно підключили мережу. Перевіремо IP адресу через 2ip.ua, рис. 3.

Рисунок 3 – Успішна зміна данних

Як ми можемо побачити, зміна данних працює. Місцезнаходження, ip, хост та ім’я пристрою змінені.

ВИСНОВКИ

Під час виконання лабораторної роботи вивчили основні теоретичні відомості щодо особливостей роботи VPN сервісів, застосували отримані знання на практиці, встановивши VPN-сервіс OpenVPN на операційну систему Windows