395_Kokoreva-Metody_logicheskogo_kodirovaniya_11_01_2012

.pdf

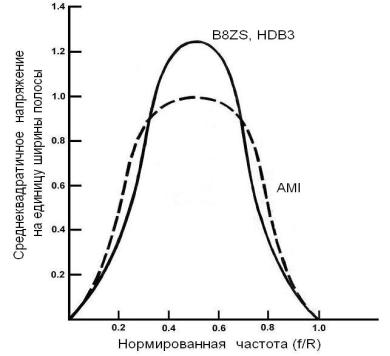

Таким образом, достигается узкий спектр сигнала при использовании методов B8ZS и HDB3. Большая часть энергии сосредоточена в диапазоне спектра вокруг частоты, равной половине скорости передачи данных (рисунок 14.2).

Рисунок 14.2 – Спектральные характеристики кодов AMI, B8ZS и HDB3

Следовательно, данные методы хорошо подходят для передачи данных на высоких скоростях.

Порядок выполнения:

1.Открыть рабочий лист Mathcad, содержащий результаты выполнения лабораторных работ №№ 1, 2.

2.Разработать Mathcad-функцию HDB3 кодер на основе приведенного в методических указаниях примера.

3.Разработать Mathcad-функцию HDB3 декодер.

4.Закодировать поочередно заданные в лабораторной работе №1 последовательности бит, используя HDB3 кодер из п.2.

5.Передать поочередно полученные в п.4 кодовые последовательности по каналу, используя модель из лабораторной работы №2.

6.Декодировать кодовую последовательность на приёмной стороне, применяя декодер из п.3.

7.Вычислить BER для каждой последовательности (функция berCalc() из лабораторной работы №1).

8.Вычислить SER для текстовой строки (функция serCalc() из лабораторной работы №1).

9.Занести результаты в таблицу приложения 1.

10.Сдать и защитить работу.

11

Содержание отчёта по лабораторной работе:

1.Номер, название и цель лабораторной работы.

2.Задание к лабораторной работе.

3.Разработанные в лабораторной работе функции.

4.Результаты выполнения с пояснениями.

5.Выводы по лабораторной работе.

Контрольные вопросы:

1.Сравните характеристики кодов AMI и HDB3.

2.Сравните HDB3 и B8ZS.

3.Закодируйте предложенную преподавателем информационную последовательность.

4.Что можно сказать о спектральных характеристиках данного вида кодирования?

5.Что такое сигнал запрещенной полярности?

6.В каком случае и для чего в кодовую последовательность помещается 1*?

12

Лабораторная работа №15

Логический код 4B/5B

Цель работы: Изучение методов логического кодирования сигналов на примере 4B/5B. Исследование процесса передачи кодовых последовательностей в цифровом канале. Оценка корректирующей способности кода.

Подготовка к лабораторной работе:

1.Повторить программирование в системе Mathcad.

2.Изучить лекционный материал дисциплины "Основы построения телекоммуникационных систем и сетей" по теме "Методы логического кодирования".

3.Изучить соответствующие разделы в литературе [1-3].

Краткая теория:

Избыточные коды основаны на разбиении исходной последовательности бит на порции, называемые символами. Затем каждый исходный символ заменяется новым, содержащим большее количество бит (кодовой группой).

В технологиях FDDI и Fast Ethernet используется избыточный логический код 4B/5B (B - Binary), в котором исходные 4 бита заменяются 5-ю. Т.к. результирующие символы длиннее исходных, то в них содержится больше битовых комбинаций. Из них можно выбрать наиболее удобные для использования (не содержащие большое количество нулей), а остальные отнести к разряду запрещенных кодовых групп. В таблице 15.1 приведены группы кодов, соответствующие исходным четырёхбитным информационным комбинациям:

Таблица 15.1 – Соответствие исходного и закодированного сигнала

Исходный |

Кодовая группа |

Исходный |

Кодовая группа |

символ |

|

символ |

|

0000 |

11110 |

1000 |

10010 |

0001 |

01001 |

1001 |

10011 |

0010 |

10100 |

1010 |

10110 |

0011 |

10101 |

1011 |

10111 |

0100 |

01010 |

1100 |

11010 |

0101 |

01011 |

1101 |

11011 |

0110 |

01110 |

1110 |

11100 |

0111 |

01111 |

1111 |

11101 |

После разбиения получившийся код 4B/5B передается по линии путем преобразования каким-либо из потенциальных методов кодирования (обычно это NRZI), чувствительного только к длинным последовательностям нулей.

Метод гарантирует, что на линии не встретятся более 3-х нулей подряд.

Кроме описанных выше и ошибочных существует несколько кодовых групп, которым присвоено особое значение (таблица 15.2):

13

Таблица 15.2 – Группы управляющих символов

Кодовая |

Интерпретация |

группа |

|

11111 |

Пустой сигнал. Данный код передаётся между информационными |

|

последовательностями. Он состоит из непрерывного потока двоич- |

|

ных единиц, который в кодировке NRZI имеет вид двух чередую- |

|

щихся уровней потенциала. Эта непрерывная заполняющая после- |

|

довательность устанавливает и поддерживает синхронизацию и ис- |

|

пользуется в протоколе CSMA/CD для указания на свободную сов- |

|

местно используемую среду. |

11000 |

Начало разделителя потока, часть 1. Используется для изобра- |

|

жения начальной границы информационной последовательности. |

10001 |

Начало разделителя потока, часть 2. |

01101 |

Конец разделителя потока, часть 1. Используется для разрыва |

|

обычных информационных последовательностей. |

00111 |

Конец разделителя потока, часть 2. |

00100 |

Ошибка передачи. Обычно этот индикатор используют ретрансля- |

|

торы для трансляции полученных ошибок. |

Достоинства метода:

-просто реализуется с помощью таблицы перекодировки;

-устраняет постоянную составляющую;

-обладает свойством самосинхронизации;

-позволяет приемнику распознавать искажения сигнала при приеме запрещенного кода.

Недостатки метода:

-для обеспечения заданной пропускной способности канала передатчик должен работать с повышенной тактовой частотой (например, для обеспечения скорости 100 Мбит/с передатчик должен работать с частотой 125 МГц);

-спектр сигнала расширяется по сравнению с передачей не избыточного

кода.

Последний недостаток, однако, компенсируется тем, что спектр избыточного потенциального кода уже манчестерского. Это оправдывает затраты на дополнительное логическое кодирование и повышенную тактовую частоту.

Порядок выполнения:

1.Открыть рабочий лист Mathcad, содержащий результаты выполнения лабораторных работ №№ 1, 2.

2.Разработать Mathcad-функцию 4B/5B кодер.

3.Разработать Mathcad-функцию 4B/5B декодер.

4.Закодировать поочередно заданные в лабораторной работе №1 последовательности бит, используя скремблер из п.1.

5.Закодировать полученные коды методом NRZI (лабораторные работа №5).

14

6.Передать поочередно полученные в п.5 кодовые последовательности по каналу, используя модель из лабораторной работы №2.

7.Декодировать физический код, применяя декодер NRZI из лабораторной работы №5.

8.Декодировать логический код, используя декодер из п.3.

9.Вычислить BER для каждой последовательности (функция berCalc()

из лабораторной работы №1).

10.Вычислить SER для текстовой строки (функция serCalc() из лабораторной работы №1).

11.Занести результаты в таблицу приложения 1.

12.Сдать и защитить работу.

Содержание отчёта по лабораторной работе:

1.Номер, название и цель лабораторной работы.

2.Задание к лабораторной работе.

3.Разработанные в лабораторной работе функции.

4.Результаты выполнения с пояснениями.

5.Выводы по лабораторной работе.

Контрольные вопросы:

1.В чем заключаются преимущества и недостатки методов избыточного кодирования?

2.Что такое запрещённые кодовые группы?

3.Где применяется метод 4B/5B?

4.Поясните название метода 4B/5B.

5.Приведите примеры других методов избыточного кодирования цифровых сигналов.

6.Охарактеризуйте кодовые группы, используемые для передачи управляющих символов.

15

Литература

1.Олифер В.Г., Олифер Н.А. Компьютерные сети. Принципы, технологии, протоколы: Учебник для вузов. 3-е изд. – СПб.: Питер, 2006. – 958 с.

2.Столлингс В. Компьютерные системы передачи данных, 6-е издание.: Пер. с англ. – М.: Издательский дом «Вильямс», 2002. – 928 с.

3.Блэк Ю. Сети ЭВМ: Протоколы, стандарты, интерфейсы: Пер. с англ. – М.:

Мир, 1990. – 506 с.

16

ПРИЛОЖЕНИЕ 1

Таблица П.1 – Вероятность ошибки на бит и на символ для различных методов кодирования

Код |

|

BER |

|

SymbolER |

|

|

|

|

|||

|

|

|

“txt” |

||

“0” |

“1” |

“01” |

“txt” |

||

|

|||||

Scrembler |

|

|

|

|

|

B8ZS |

|

|

|

|

|

HDB3 |

|

|

|

|

|

4B/5B |

|

|

|

|

17

Елена Викторовна Кокорева

ОСНОВЫ ПОСТРОЕНИЯ ТЕЛЕКОММУНИКАЦИОННЫХ СИСТЕМ И СЕТЕЙ

МЕТОДЫ ЛОГИЧЕСКОГО КОДИРОВАНИЯ

Методические указания к лабораторным работам

Редактор: Л.Ф. Лебеденко Корректор: В.В.Сиделина

Подписано в печать 06.06.2012г.

формат бумаги 60х84/16 , отпечатано на ризографе, шрифт № 10, изд.л.1,1, заказ № 36, тираж 100, СибГУТИ

630102, Новосибирск, ул. Кирова, 86

18