- •Лекция

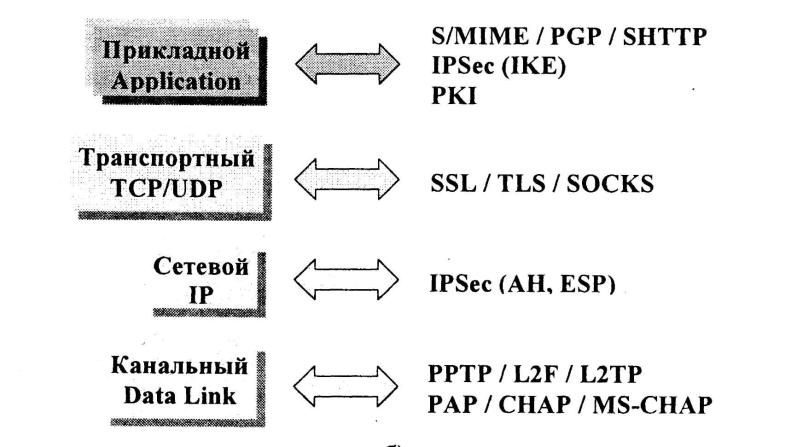

- •Протоколы защиты информации на различных уровнях протокола TCP/IP

- •1.Основные сведения о протоколе IPSec

- •Security Association (SA) Безопасная ассоциация Контекст безопасности

- •Установление безопасных ассоциации

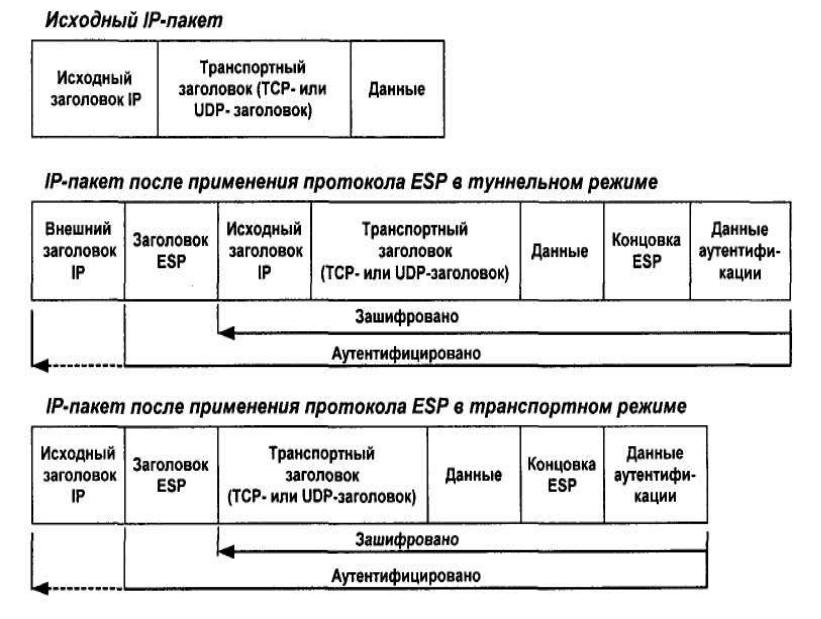

- •IP-пакет до и после применения протокола ESP

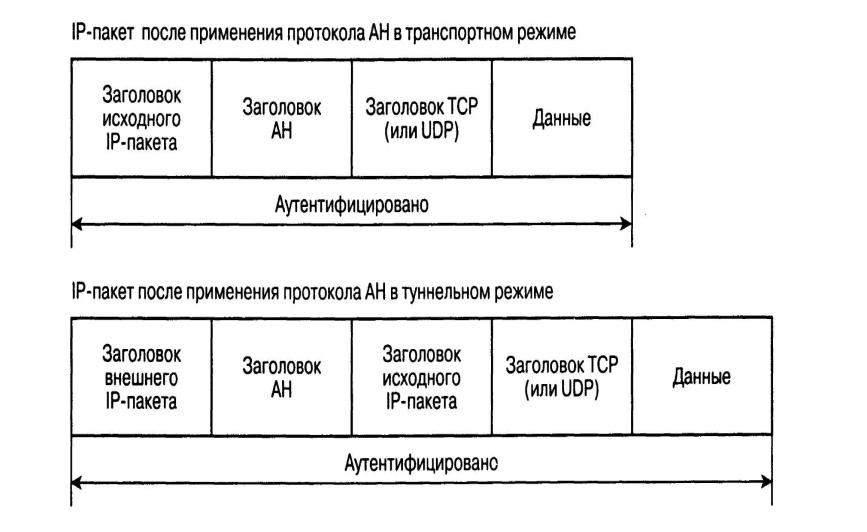

- •IP-пакет после применения протокола АН в транспортном и туннельном режимах

- •Internet Key Exchange (IKE)

- •Алгоритм Диффи-Хеллмана

- •Атака человек посредине

- •Начальный обмен IKE_UNIT_ SA

- •Обмен IKE_AUTH

- •Формат заголовка IKE

- •Типы блоков данных

- •Блок данных Контекст Безопасности

- •Подструктура Преобразование

- •Блок Аутентификация

- •Обмен IKE_AUTH

- •Содержимое поля Аутентификационные данные при аутентификации с использованием цифровых подписей

- •Содержимое поля Аутентификационные данные при аутентификации с использованием заранее распределенного ключа

- •Генерация ключевого материала для IKE_SA

- •Принципы обеспечения безопасности протокола IKE

- •Алгоритм Диффи-Хеллмана

- •Атака человек посредине

- •Базовые требования к протоколу обмена ключами

- ••Конфиденциальность ключа.

- •Эволюция

- •Протокол ISO

- •Протокол SIGMA

- •Защита идентификаторов

- •Защита идентификаторов

- •SIGMA-R в IKE

- •2. Протокол, SSL

- •SSL (Secure Socket Layer – протокол защищенных сокетов)

- •Протокол обеспечивает

- •Архитектура протокола SSL (TLS)

- •Обработка фрагментов данных в протоколе SSL

- •Алгоритмы шифрования SSL

- •Вычисление кода аутентичности

- •Схема обмена сообщениями при установке логического соединения между клиентом и сервером

- •1 Этап. Инициализация логического соединения и

- •Способы формирования ключа в SSL протоколе

- •2 Этап. Аутентификация и обмен ключами сервера

- •3 Этап. Аутентификация и обмен ключами клиента

- •Сообщения, передаваемые на 2, 3 этапах

- •Создание главного секретного ключа

- •Главный ключ находится из предварительного ключа с помощью

- •4 Этап. Завершение

- •Особенности протокола TLS v.1.1

- ••Проводя анализ протокола SSL/TLS с позиции выполнения требований по обеспечению безопасности распределения ключей

Лекция

Протокол управления ключами IKE в стеке протоколов IPSec

Протокол SSL, распределение ключей

Протоколы защиты информации на различных уровнях протокола TCP/IP

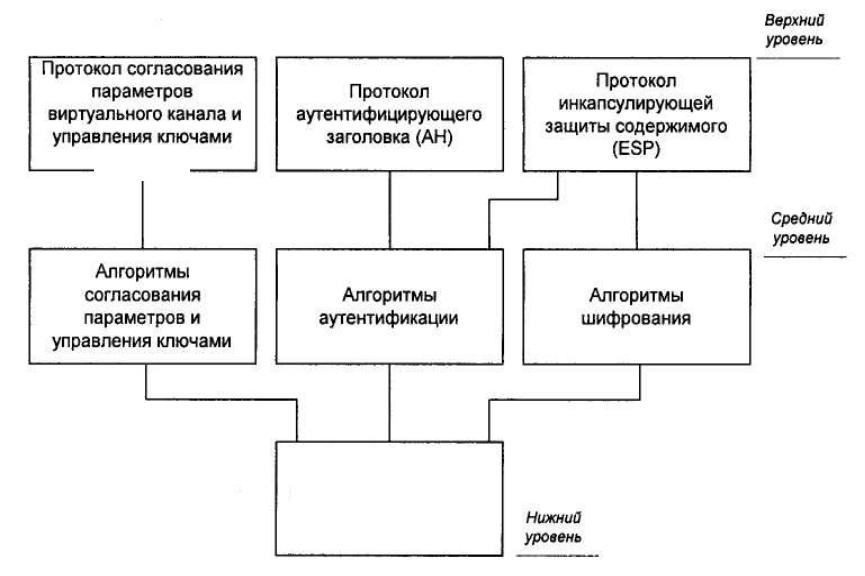

1.Основные сведения о протоколе IPSec

IKE

Базы данных: SAD, SPD

Security Association (SA) Безопасная ассоциация Контекст безопасности

SA однонаправленное логическое соединение, создаваемое для обеспечения безопасности обмена информацией.

SA задается совокупностью параметров соединения.

SA однозначно определяется тройкой:

-Security Parameter Index (SPI);

-IP Destination Address (Адрес назначения); -Типом протокола безопасности: AH или ESP.

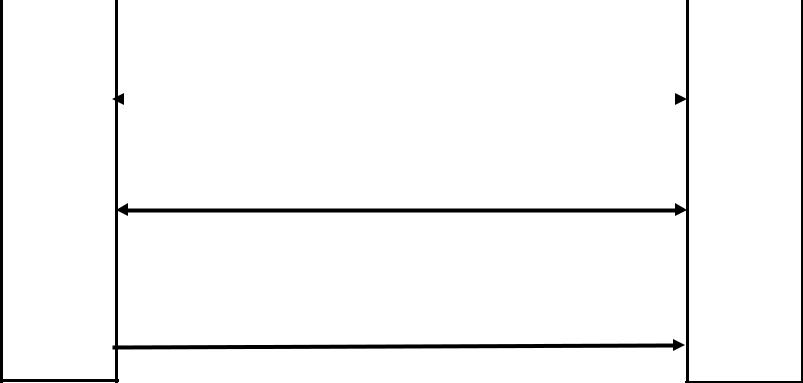

Установление безопасных ассоциации

|

|

Начальный обмен 1. Создание IKE SA |

|

|

|

|

Согласование параметров: |

|

|

|

|

(протокол, алгоритм, режим),выработка |

|

|

|

|

шифрключей для алгоритмов, |

Хост 2 |

|

|

|

аутентификация сторон |

||

|

|

|||

|

|

|

|

|

Хост 1 |

|

|||

|

|

2. Создание дочерней SA |

|

|

|

|

(CREATE CHILD SA) |

|

|

3. Информационный обмен. Передача трафика в защищенном режиме, передача управляющих сообщений

IP-пакет до и после применения протокола ESP

IP-пакет после применения протокола АН в транспортном и туннельном режимах

Internet Key Exchange (IKE)

IKE v1 RFC 2409

ISAKMP RFC 2408

DOI RFC 2407

Oakley

IKE v2 RFC 4306

Алгоритм Диффи-Хеллмана

A |

|

gx |

|

B |

х |

|

|

|

|

|

gy |

|

y gxy |

|

|

|

|

||

gyx |

|

|

|

|

|

|

|

gx gy, значения Диффи-Хеллмана (KЕA), (KЕв) gxy – ключ Диффи-Хеллмана

Ks= prf(gxy) – сессионный ключ

Атака человек посредине

A |

|

|

|

|

|

|

|

||

gx |

|

Е |

x’ |

|

gx’ |

|

B |

||

х |

|

|

|

|

|

|

|

|

|

gy’ |

y’ |

|

|

gy |

|

|

y |

||

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

gx’y |

|||

y’x |

xy’ |

|

g |

yx’ |

|||||

g |

g |

|

|

|

|

|

|

||

|

Ks |

|

|

|

K’s |

|

|

|

|

K = сессионный ключ |

|

|

K’s= сессионный ключ |

||||||

s |

между А и Е |

|

|

|

между Е и В |

||||

|

|

|

|

||||||